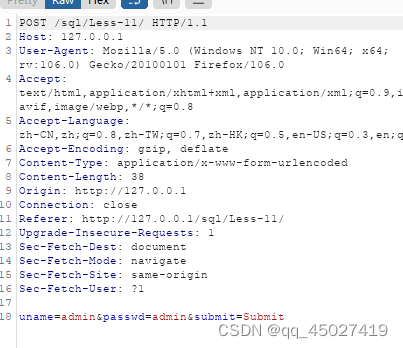

进行查包,提交后

进行查包,提交后

发现POST提交方法,并且参数在包中,开始使用 hackbox测试

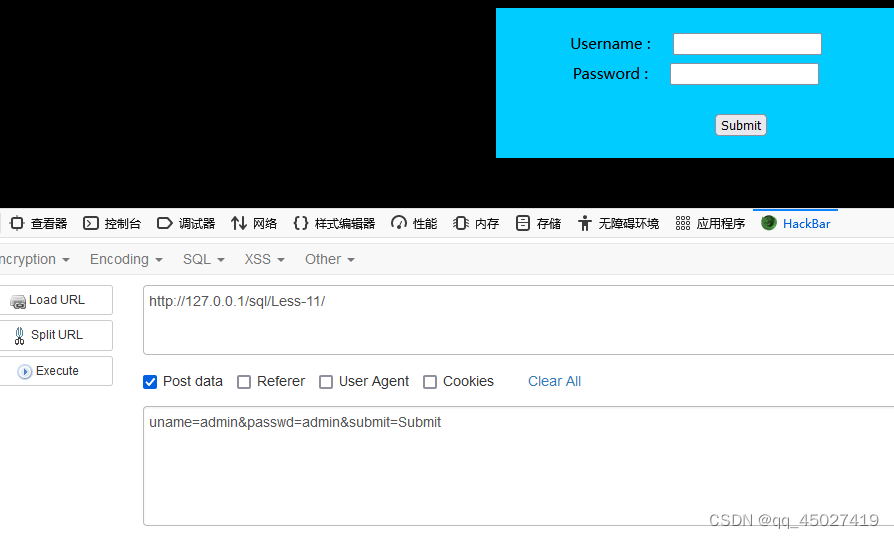

执行后,有回显

测试驻点 uname。使用 and 1=1,1=2 无任何效果,测试符号干扰

测试 ‘ 发现报错,而“未报错 发现使用了单引号干扰。

则进行注释截断(注意,在post里注释使用#,在url中使用--+并且+会编码成空格,所以url中真正注释符号是--。故注释--后 加空格在POST可里可以正常起作用,在URL也可以起作用。但是--+在POST里不起作用)

注释截断成功,并且有回显接下来就是正常的sql注入了

197

197

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?