信息安全笔记

系统攻击技术 病毒,蠕虫和木马

计算机病毒:本质是一段指令或代码,不是完备的程序

特性:隐蔽性,潜伏性,传染性,破坏性

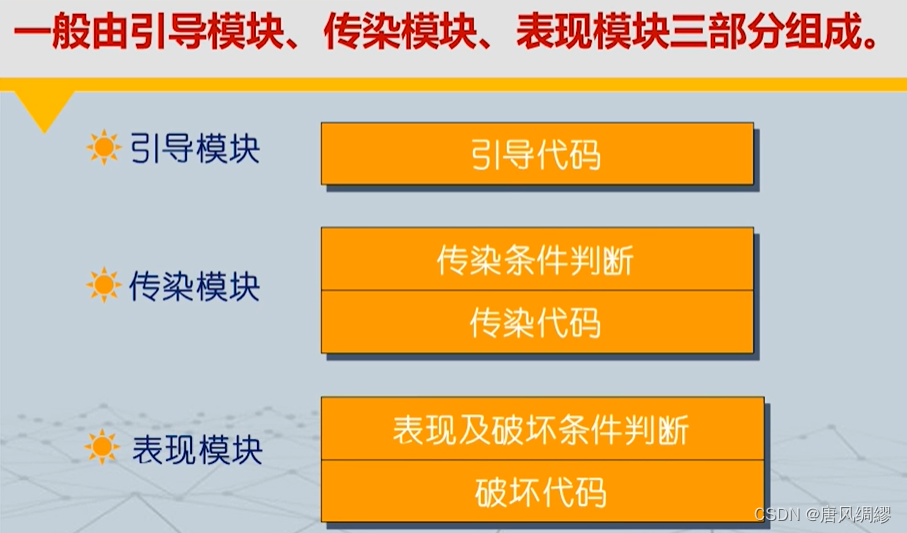

病毒结构

病毒分类(按宿主类型分类):引导型病毒,文件型病毒

引导型病毒:计算机启动需要一个系统引导区,病毒占用该区域,并将原本该区域的代码移到其他位置。开机时先执行病毒程序,然后才执行启动引导程序。病毒在计算机启动之前启动。

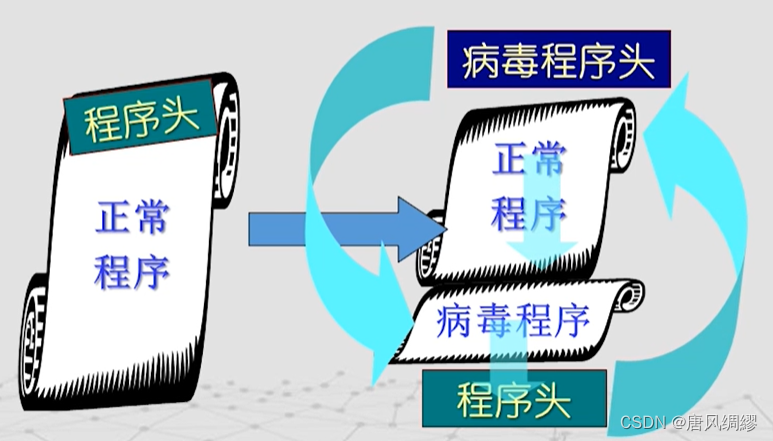

文件型病毒: 病毒在文件执行之前执行

病毒在文件执行之前执行

第一个“逻辑炸弹”:江民逻辑炸弹

第一个破坏硬件的病毒:CIH病毒。原理:改写ROM内容

宏病毒:

宏:在文档中自动实现某些功能的代码 特点:简单易于编写;可以感染普通文件

判断宏的好坏:

查看宏的存储位置,如果在本机文档是好的宏,如果在公用模板normal.dot

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?