gogogo

预期解

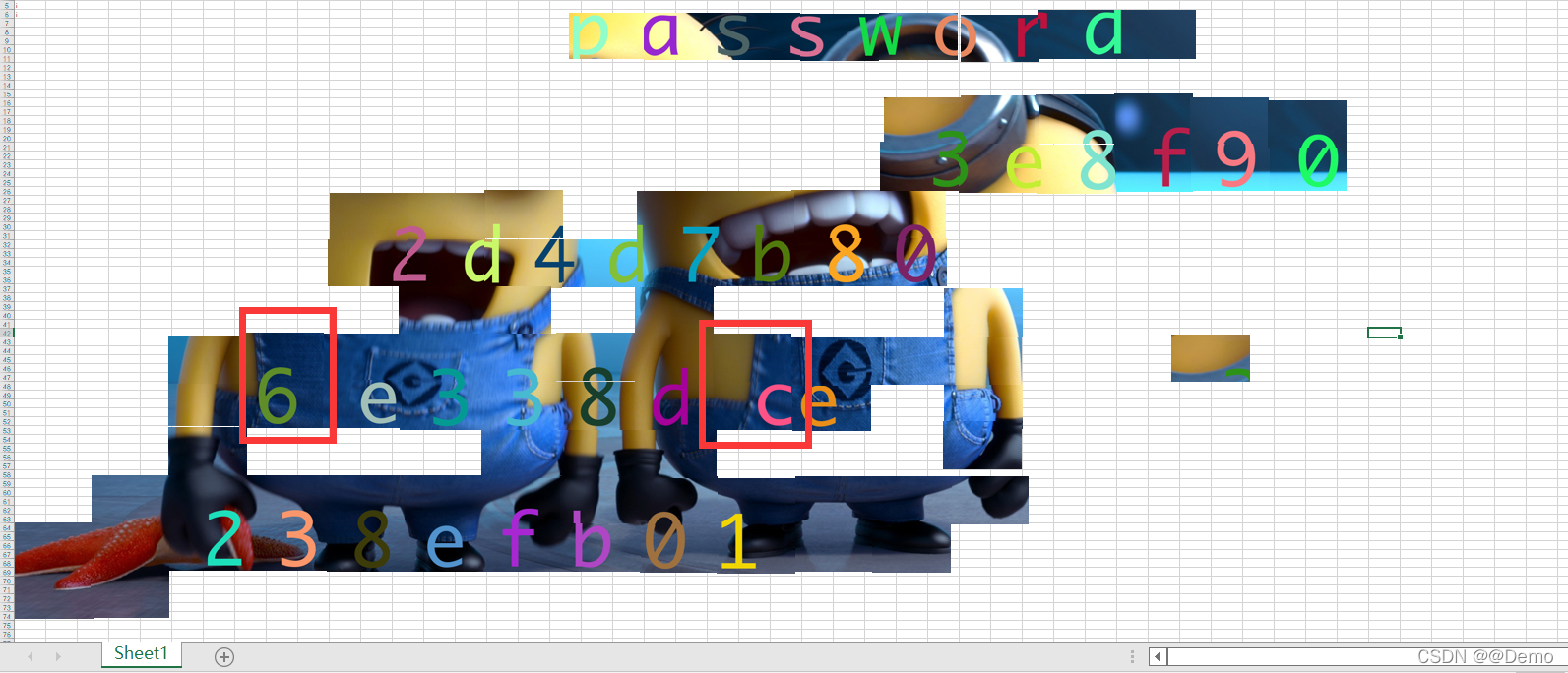

开局两个附件一个raw一个拼图,能想到拼图拼起来是个秘钥之类的,去解密取证出来的内容。

于是开启了拼图之路,利用montage合成一张大图

montage *.png -geometry +0+0 flag.png

再利用gaps拼图,可是拼不好。。。于是此方式作罢

gaps --image=flag.png --generations=50 --population=256 --size=100 --save

那就。。直接手lu,从图片的碎片来看能看出是小黄人的图,于是百度一张小黄人的图直接开干

拼完之后

当时很好奇为啥间隔不一样,当解密的时候才发现框出的两块拼反了(还有第二行的90和09不知道位置)

得到秘钥(经过尝试为09)

3e8f092d4d7b80ce338d6e238efb01

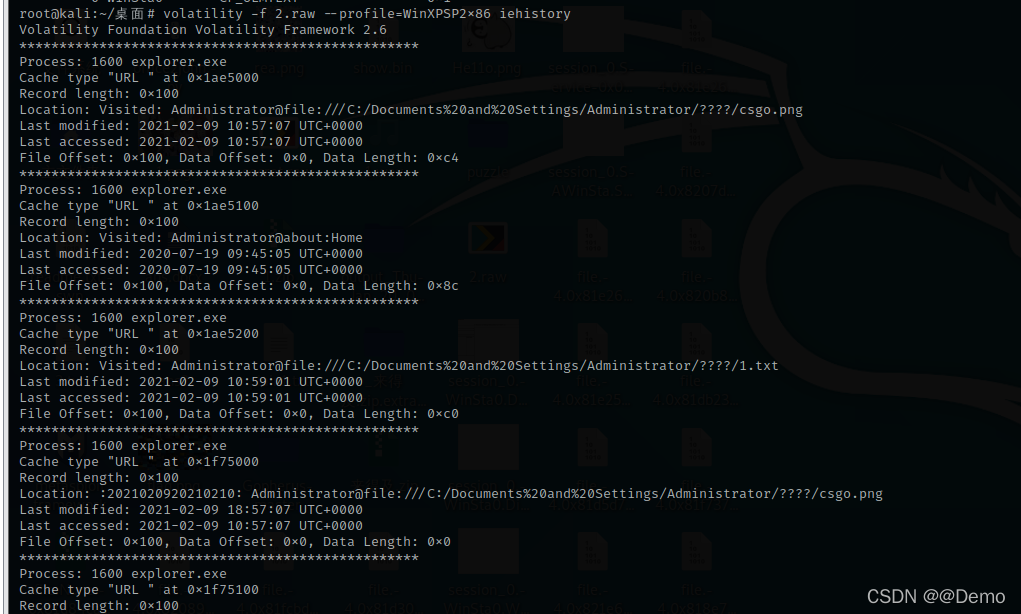

使用iehistory发现

volatility -f 2.raw --profile=WinXPSP2x86 iehistory

存在txt和png

filescan一下试试,经过尝试txt和png都看不到内容,

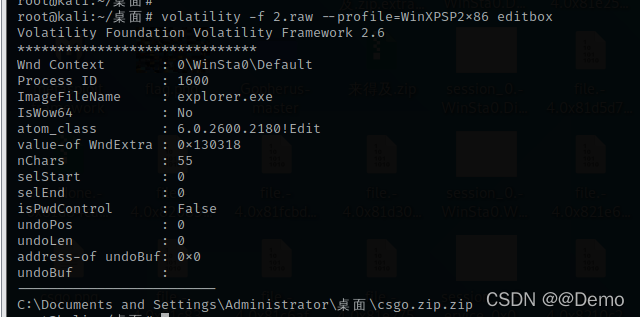

volatility -f 2.raw --profile=WinXPSP2x86 editbox

发现zip,想到题目名gogogo,利用filescan获取pid

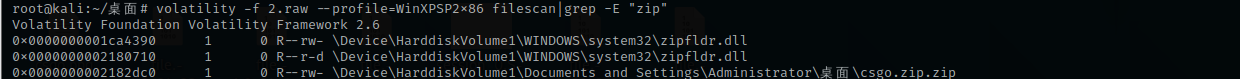

volatility -f 2.raw --profile=WinXPSP2x86 filescan|grep -E "zip"

dump出来即可

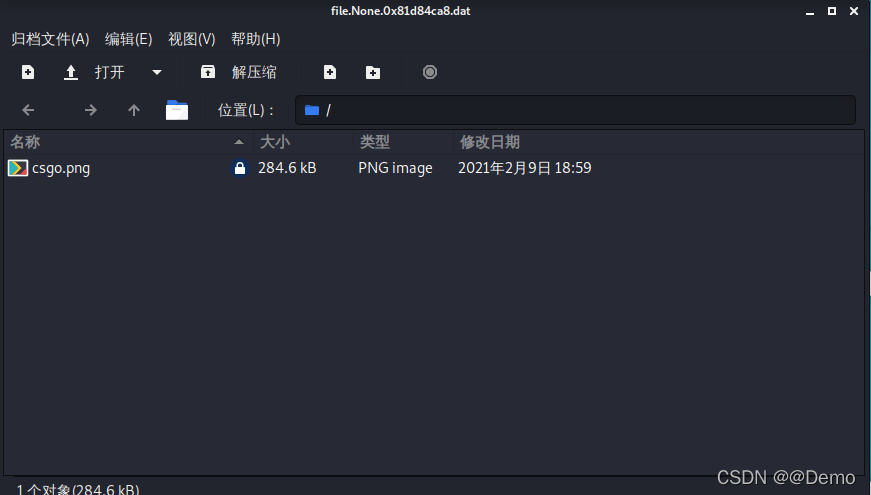

volatility -f 2.raw --profile=WinXPSP2x86 dumpfiles -Q 0x0000000002182dc0 -D ./

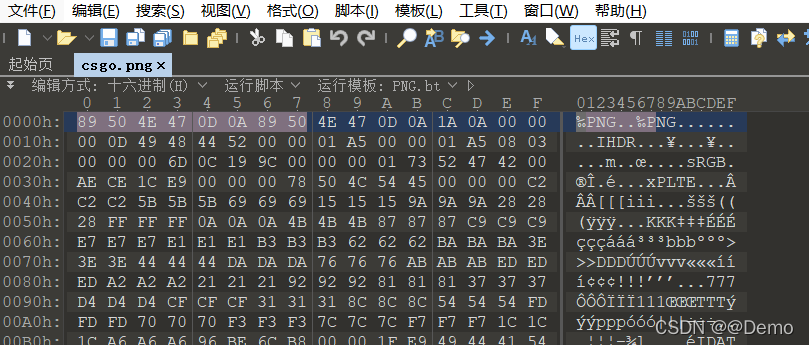

利用密码解密,发现png打不开,010分析下,多了文件头删掉

发现图片尾部还多了一张png

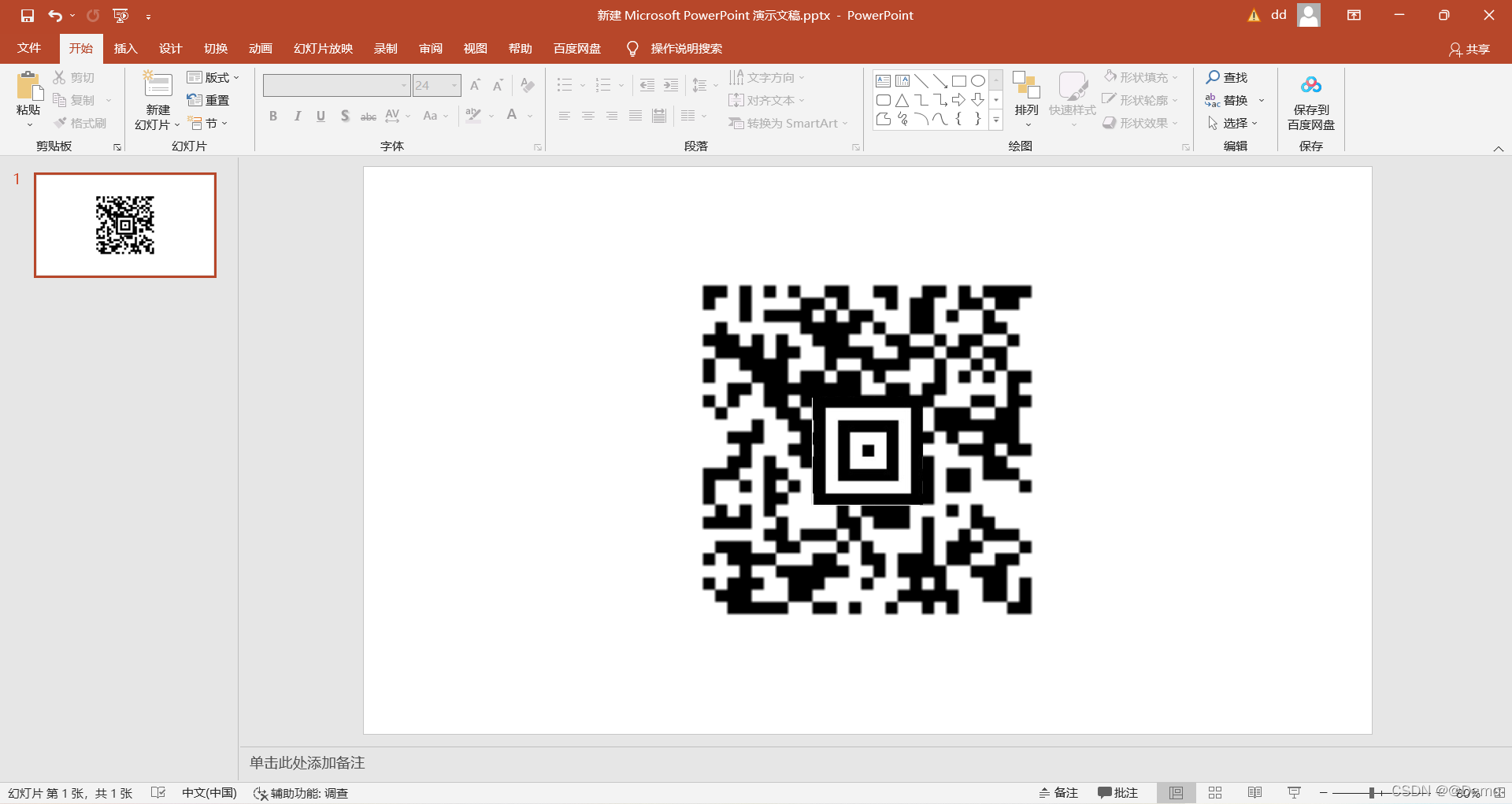

图片正常显示后

Aztec Code先补全

中国编码app扫码获得flag

flag{fbab8380-a642-48aa-89b1-8e251f826b12}

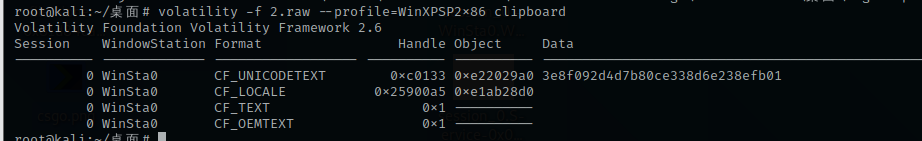

非预期

取证的时候使用clipboard即可获得密码(不用拼图)

剪切板yyds

2591

2591

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?