前提概要

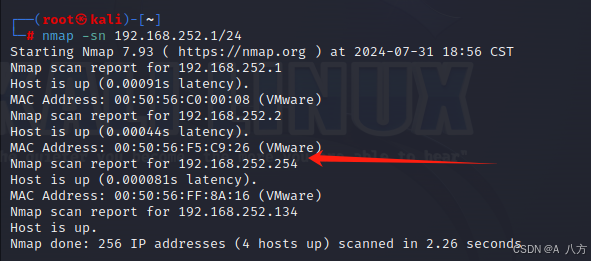

靶机:192.168.252.254

攻击机:192.168.252.134

靶机下载地址:https://www.vulnhub.com/entry/jangow-101,754/

扫描靶机

这里补充一下 有的人扫不到 靶机 借鉴了网上大佬的思路 现在有两个方式

法一:

将攻击机(kali)和靶机都改用NAT网络连接模式 使其都在同一C段下 就可以扫到

法二:

修改靶机配置

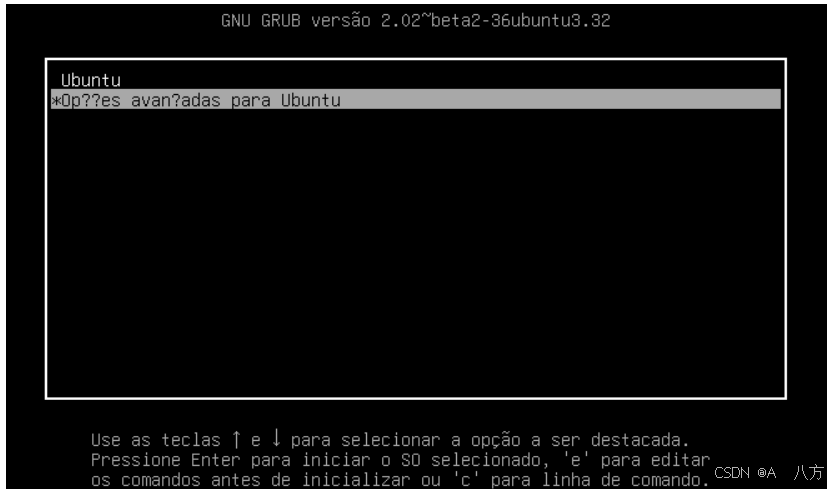

系统启动时,(长按shift键)显示以下界面

点击回车后选择以下选项

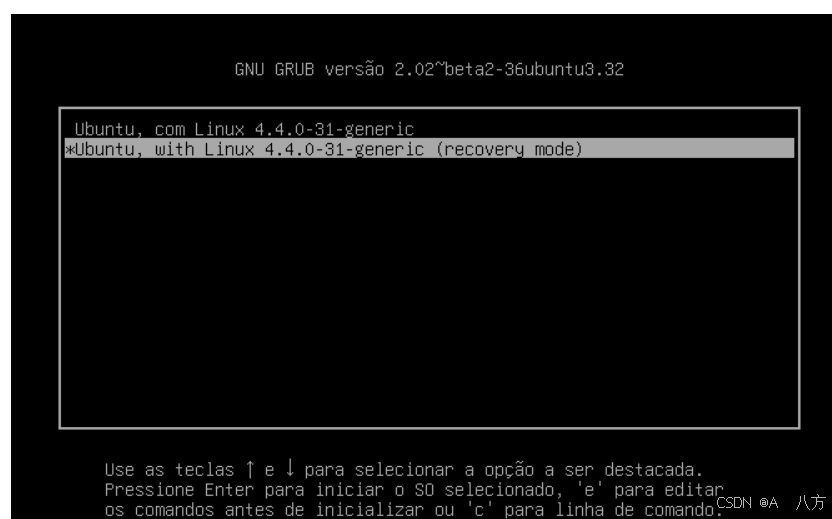

这里注意不要点击回车,输入e进行编辑

删除“recovery nomodeset”并在最后添加“quiet splash rw init=/bin/bash”

ro/rw表示以只读(ro)/读写(rw)模式挂载根文

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

659

659

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?