[MRCTF2020]hello_world_go

查壳后不是window下的文件,先用ida64打开

进入伪代码查看后发现代码太长了,索性先跳过

总共一百多行,看着就o( ̄︶ ̄)o

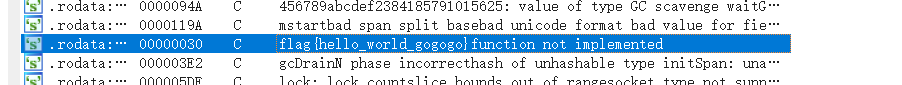

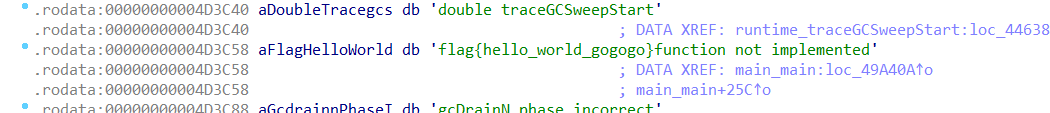

直接对字符串进行搜索,

发现flag并且这里也被主函数调用过,直接提交

得到flag

flag{hello_world_gogogo}

[FlareOn4]IgniteMe

查壳后是32位无壳,直接ida

根据伪代码可知主要看sub_4010f0还有sub_401050两个函数即可

sub_4010f0:

在这里面401020这个函数就是返回长度的,之后这个函数就是对输入进去的字符串转换进buffer里面

sub_401050:

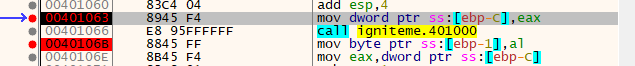

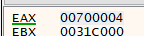

这个函数就是先异或,之后将得到的字符串与已知字符串aIeXdLEDonvEgsH进行比较,但是在这个里面v4初始值是根据sub_401000函数得到的,对这个函数进行动态调试

得到初始值最终是4

根据伪代码写出代码:

#include <bits/stdc++.h>

using namespace std;

string s;

char op[50] = {0x0D, '&', 'I', 'E', '*', 0x17,'x', 'D', '+', 'l', ']', '^', 'E', 0x12, '/', 0x17, '+', 'D', 'o', 'n', 'V', 9, '_', 'E', 'G', 's', '&',0x0A, 0x0D, 0x13, 0x17, 'H', 'B', 1, '@', 'M',0x0C,2,'i',0};

int main ()

{

int idx = 0;

int io = 4;

for(int i = 0; op[i] != 0; i ++) idx = i;

for(int i = idx; i >= 0; i --)

{

char c = op[i] ^ io;

io = c;

s += c;

}

for(int i = idx; i >= 0; i --) cout << s[i];

return 0;

}

得到flag:R_y0u_H0t_3n0ugH_t0_1gn1t3@flare-on.com

包好flag即可

1467

1467

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?