WAF(Web应用层防火墙),顾名思义,既然带着个防火墙,就是阻断型的安全设备了。Waf也是常见的安全设备之一,用于暴露面web的防护,刚好前段时间很多博主也在狂吹雷池,这篇文章刚好借着雷池就探讨一下WAF这类安全设备的应用。

-

雷池WAF测试

随手开个http,雷池后台挂个代理:(截图有些是后边补的,端口对不上是正常的)

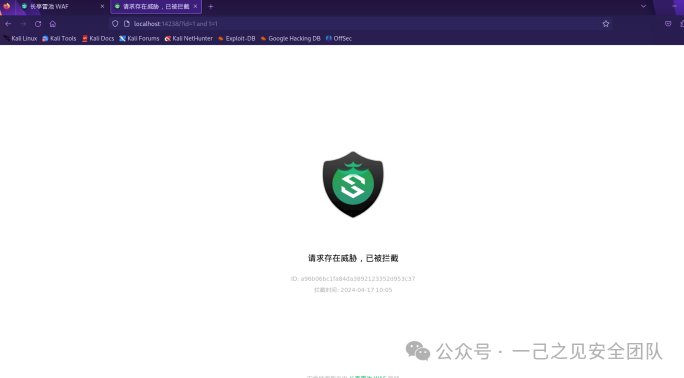

经典1=1:

拦截正常

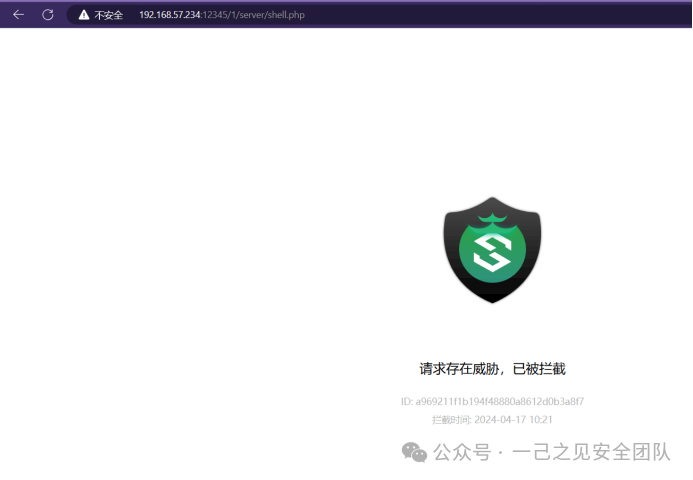

冰蝎马路径:

这里只有php、aspx马子会被拦截,要是换个jsp或者别的又能访问到了。不过也正常,这是waf而已又不是终端安全设备。

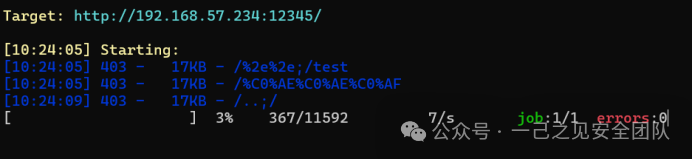

再加个Dirsearch扫一下目录:

但是这里比较雷的事情发生了:

别的帖子用awvs扫会阻拦,我这懒得开工具机就拿goby浅浅试了试(1000+poc版),没有拦截,只记录的访问数,但是可以后台设置访问数过大拦截的,也算找补回来了吧,毕竟那么多扫描器,各种大杀器小玩具,拦截一开就图一乐。

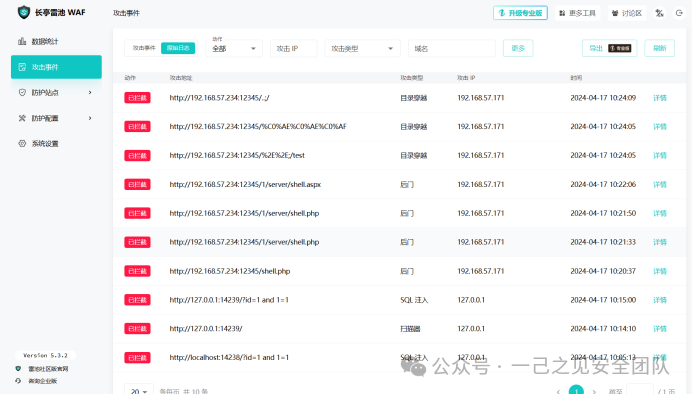

这里也放上后台的攻击拦截:

这期主要是解读解读waf,也不过分研究雷池的功能呢,总的来说确实是很不错的项目,算是市面上很优秀的waf了,对中小型web来说实用性极高,防护到位,清晰明了、简单,不像某些花里胡哨的厂家的设备(我谁也没有说!),光注重了界面的华丽,实则一塌糊涂...

言归正传,从以上测试可以看出,WAF功能为拦截web端的攻击。

-

攻击类型

-

注入型攻击

绝大部分的waf主要拦截的攻击类型为注入型攻击。SQL注入依赖提交参数的过滤不严格

,这类攻击waf通过检查参数就能分辨,很多师傅发现可能存在的SQL注入漏洞后最头疼的也是绕waf。另一个例子是xss,xss离不开标签和<>,对正常需求的web来说一般不会在输入框内有这样的需求,也是比较容易能识别出来的一类攻击。

-

请求检查(head或者cookie一类包含在请求头内的)

这类防护主要针对请求路径、cookie、甚至请求方法和代理等进行检查来辨识威胁。

-

规则库

Waf实际上也是包含了IDS模型的,通过规则库进行威胁防护,而waf的规则库一般分为预置规则库和自定义规则库两种:

-

预置规则库

由厂家预置的攻击判断规则,说简单点网上那些什么SQL注入payload、xss语句、一句话木马这种谁都知道的肯定包括在里面了,一般也是不断更新的,现在厂家都有自己的威胁情报来源,从安全性上来说还是相对可靠的。

-

自定义规则库

主要针对自身需求,假客户的web是完全外包开发,自身无修改代码的能力,但是确认某个参数或者框框、请求等存在漏洞,这时候加个自定义规则就可以做限制了,安全又省事儿。

-

黑/白名单

因为预置规则库肯定是不可能完全不出错的,很有可能就误报拦截了某个业务IP,临时加白是解决措施之一;黑名单就不用多说了,发现威胁IP即封禁,也是防止预置规则库未生效的后手手段之一,这也是waf的黑白名单和防火墙的黑白名单区别之一。

-

总结

这期没有总结,over。

诚邀您关注一己之见安全团队公众号!我们会不定期发布网络安全技术分享和学习笔记,您的关注就是给予我们最大的动力!

本文详细探讨了Web应用防火墙(WAF)的工作原理,以雷池为例,重点介绍了其拦截注入型攻击(如SQL注入和XSS)的能力,以及规则库(包括预置和自定义)在威胁防护中的作用。同时提到了黑/白名单机制的重要性。

本文详细探讨了Web应用防火墙(WAF)的工作原理,以雷池为例,重点介绍了其拦截注入型攻击(如SQL注入和XSS)的能力,以及规则库(包括预置和自定义)在威胁防护中的作用。同时提到了黑/白名单机制的重要性。

4495

4495

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?