基于容器制作apache镜像

准备工作:

[root@localhost ~]# ls

anaconda-ks.cfg apr-util-1.6.1.tar.gz

apr-1.7.0.tar.gz httpd-2.4.53.tar.gz

[root@localhost ~]# docker pull centos

Using default tag: latest

latest: Pulling from library/centos

a1d0c7532777: Pull complete

Digest: sha256:a27fd8080b517143cbbbab9dfb7c8571c40d67d534bbdee55bd6c473f432b177

Status: Downloaded newer image for centos:latest

docker.io/library/centos:latest

[root@a9c2a94a03fc /]# cd /usr/src/

[root@a9c2a94a03fc src]# ls

debug kernels

[root@localhost ~]# docker run -it --name c1 centos /bin/bash

[root@localhost ~]# mkdir software

[root@localhost ~]# ls

anaconda-ks.cfg apr-util-1.6.1.tar.gz software

apr-1.7.0.tar.gz httpd-2.4.53.tar.gz

[root@localhost ~]# mv *.gz software/

[root@localhost ~]# ls

anaconda-ks.cfg software

[root@localhost ~]# docker cp software c1:/usr/src/

[root@a9c2a94a03fc src]# ls

debug kernels software

[root@a9c2a94a03fc src]# cd software/

[root@a9c2a94a03fc software]# ls

apr-1.7.0.tar.gz apr-util-1.6.1.tar.gz httpd-2.4.53.tar.gz

[root@a9c2a94a03fc software]# tar xf apr-1.7.0.tar.gz

[root@a9c2a94a03fc software]# tar xf apr-util-1.6.1.tar.gz

[root@a9c2a94a03fc software]# tar xf httpd-2.4.53.tar.gz

[root@a9c2a94a03fc software]# ls

apr-1.7.0 apr-util-1.6.1 httpd-2.4.53

apr-1.7.0.tar.gz apr-util-1.6.1.tar.gz httpd-2.4.53.tar.gz

[root@a9c2a94a03fc ~]# cd /etc/yum.repos.d/

配阿里源

[root@a9c2a94a03fc yum.repos.d]# ls

CentOS-Base.repo

[root@a9c2a94a03fc ~]# dnf clean all

Failed to set locale, defaulting to C.UTF-8

0 files removed

[root@a9c2a94a03fc ~]# dnf makecache

[root@a9c2a94a03fc ~]# cd /usr/src/software

[root@a9c2a94a03fc software]# cd apr-1.7.0

[root@a9c2a94a03fc apr-1.7.0]# vi configure

删除$RM "$cfgfile"

[root@a9c2a94a03fc apr-1.7.0]# dnf -y install gcc expat-devel pcre-devel openssl-devel make vim wget //用docker pull拉下来的centOS镜像所需要的依赖包可能比我们之前装阿帕奇时要少

[root@a9c2a94a03fc apr-1.7.0]# ./configure --prefix=/usr/local/apr

[root@a9c2a94a03fc apr-1.7.0]# make

[root@a9c2a94a03fc apr-1.7.0]# make install

[root@a9c2a94a03fc apr-1.7.0]# cd ../apr-util-1.6.1

[root@a9c2a94a03fc apr-util-1.6.1]# ./configure --prefix=/usr/local/apr-util --with-apr=/usr/local/apr

[root@a9c2a94a03fc apr-util-1.6.1]# make

[root@a9c2a94a03fc apr-util-1.6.1]# make install

[root@a9c2a94a03fc apr-util-1.6.1]# cd ../httpd-2.4.53

[root@a9c2a94a03fc httpd-2.4.53]# useradd -r -M -s /sbin/nologin apache

[root@a9c2a94a03fc httpd-2.4.53]# ./configure --prefix=/usr/local/apache \

--enable-so \

--enable-ssl \

--enable-cgi \

--enable-rewrite \

--with-zlib \

--with-pcre \

--with-apr=/usr/local/apr \

--with-apr-util=/usr/local/apr-util/ \

--enable-modules=most \

--enable-mpms-shared=all \

--with-mpm=prefork

[root@a9c2a94a03fc httpd-2.4.53]# make

[root@a9c2a94a03fc httpd-2.4.53]# make install

写脚本来运行该httpd

[root@a9c2a94a03fc ~]# cd /

[root@a9c2a94a03fc /]# vi entrypoint.sh

#!/bin/bash

/usr/local/apache/bin/httpd && sleep 5d

~

[root@a9c2a94a03fc /]# chmod +x entrypoint.sh //给予执行权限

[root@a9c2a94a03fc /]# ./entrypoint.sh

AH00558: httpd: Could not reliably determine the server's fully qualified domain name, using 172.17.0.3. Set the 'ServerName' directive globally to suppress this message

[root@a9c2a94a03fc /]# ss -antl

State Recv-Q Send-Q Local Address:Port Peer Address:Port Process

LISTEN 0 128 0.0.0.0:80 0.0.0.0:*

[root@localhost ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

a9c2a94a03fc centos "/bin/bash" 5 hours ago Up 5 hours c1

47f7a083f554 httpd "httpd-foreground" 8 hours ago Up 8 hours 80/tcp web

[root@localhost ~]# docker inspect c1

......

"IPAddress": "172.17.0.3",

......

[root@localhost ~]# curl 172.17.0.3

<html><body><h1>It works!</h1></body></html>

制作镜像:

[root@localhost ~]# docker commit -a 'kong <1@2.com>' -c 'CMD ["/entrypoint.sh"]' -p c1 httpd:v0.1

sha256:50cb02b6ec070eff559053a363d1dcf1e67dbdbc5d1514d5778bb3e86c40be8a

[root@localhost ~]# docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

httpd v0.1 50cb02b6ec07 56 seconds ago 644MB

......

[root@localhost ~]# docker run -d --name haha -p 80:80 httpd:v0.1

5ac2163f88601801046bf6cee50058769ab0e921d3550975bac20ccf5018a15b

[root@localhost ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

3c352b822d5d httpd:v0.1 "/entrypoint.sh" 10 seconds ago Up 9 seconds 0.0.0.0:80->80/tcp, :::80->80/tcp haha

......

以上是后台访问,如何前台访问呢?

[root@a9c2a94a03fc /]# /usr/local/apache/bin/httpd -DFOREGROUND

AH00558: httpd: Could not reliably determine the server's fully qualified domain name, using 172.17.0.3. Set the 'ServerName' directive globally to suppress this message

[root@localhost ~]# curl 172.17.0.3

<html><body><h1>It works!</h1></body></html>

编译安装apache的时候可能会遇到的问题:

[root@a9c2a94a03fc apr-1.7.0]# cd ../apr-util-1.6.1

[root@a9c2a94a03fc apr-util-1.6.1]# ./configure --prefix=/usr/local/apr-util --with-apr=/usr/local/apr

[root@a9c2a94a03fc apr-util-1.6.1]# make

这里make编译的时候发现报错,要装expat

[root@a9c2a94a03fc apr-util-1.6.1]# dnf -y install expat-devel

因为是./cinfigure之后报的错,所以删除该目录重新解压apr-util,重新./configure

下面是./configure httpd的时候出现的错:

configure: error: pcre(2)-config for libpcre not found. PCRE is required and available from http://pcre.org/

解决方法:

dnf -y install pcre-devel

虚拟化网络

Network Namespace 是 Linux 内核提供的功能,是实现网络虚拟化的重要功能,它能创建多个隔离的网络空间,它们有独自网络栈信息。不管是虚拟机还是容器,运行的时候仿佛自己都在独立的网络中。而且不同Network Namespace的资源相互不可见,彼此之间无法通信。

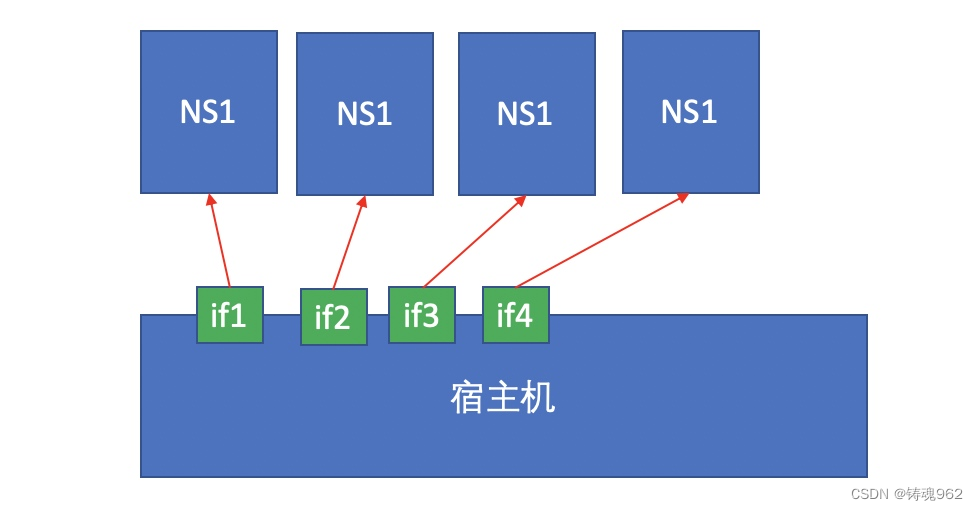

假如我们的物理机有4块物理网卡,我们要创建4个名称空间,而这些设备是可以单独关联至某个单独的名称空间使用的

如上图所示,把第一块网卡分配给第一个名称空间,第二块分给第二个名称空间,第三块分给第三个名称空间,第四块分给第四个名称空间。此时其它名称空间都是看不见当前所在名称空间的,因为一个设备只能属于一个名称空间。

这种方式使得每一个名称空间都能配置IP地址,并且与外部网络直接通信,因为它们使用的是物理网卡。

但如果我们所拥有的名称空间数量超过物理网卡数量呢?此时我们可以使用虚拟网卡设备,用纯软件的方式来模拟一组设备来使用。Linux内核级支持2种级别设备的模拟,一种是二层设备,一种是三层设备。

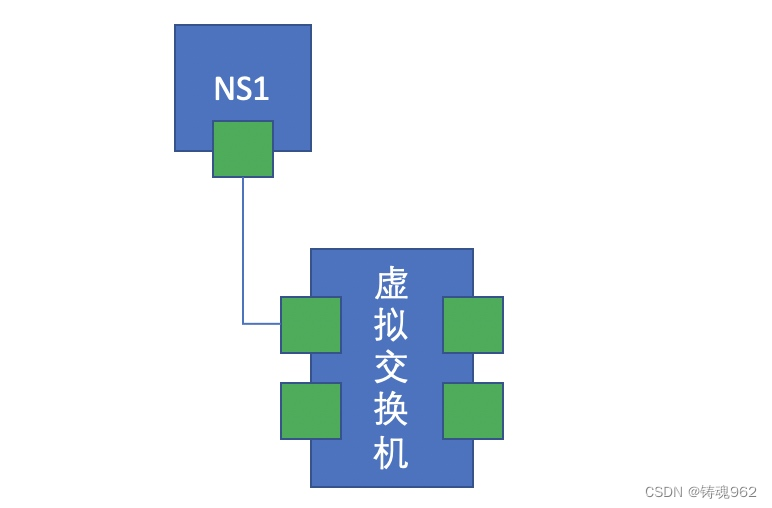

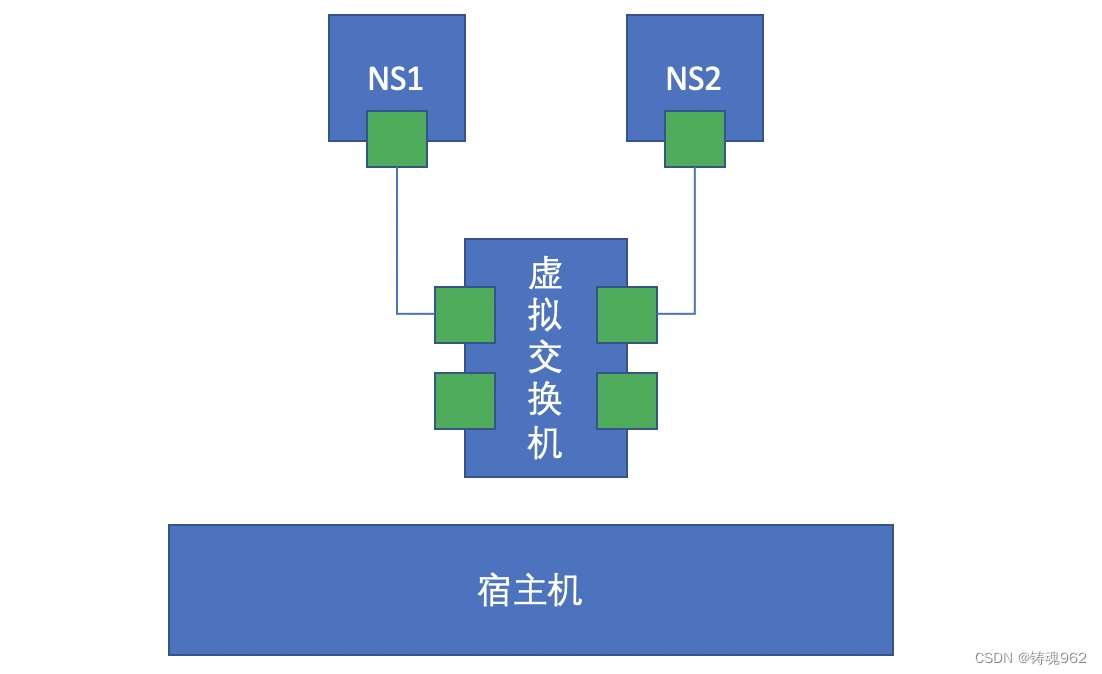

Linux内核模拟的二层设备,每个网络接口设备是成对出现的,可以模拟为一根网线的两端,其中一端模拟主机的虚拟网卡,另一端模拟虚拟交换机,就相当于让一个主机连到一个交换机上去。Linux内核原生支持二层虚拟网桥设备,即用软件虚拟交换机的功能。如下图所示:

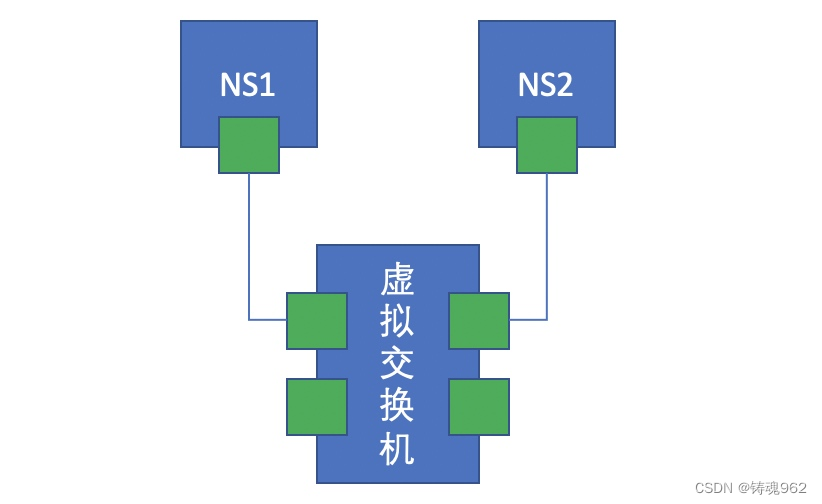

那么此时如果再有一个名称空间,它有创建了一对虚拟网卡,一端连接名称空间,一端连接虚拟交换机,此时就相当于两个名称空间连接到了同一个交换机网络中,此时如果两个名称空间的网卡地址配置在同一网段,那么很显然他们之间是可以互相通信的。如下图所示:

从网络通信的物理设备到网卡都是用纯软件的方式来实现,这种实现方式就叫做虚拟化网络。

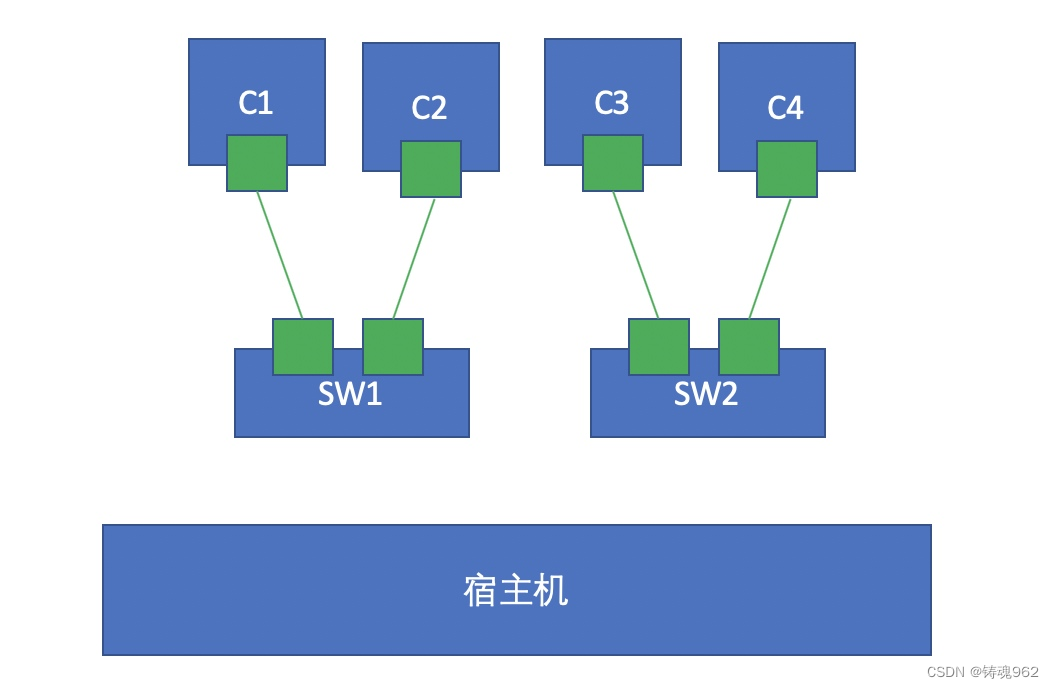

单节点容器间通信

如果在同一个物理机上的两个容器想通信,我们的办法就是在这台主机上建立一个虚拟交换机,而后让两个容器各自用纯软件的方式创建一对虚拟网卡,一半在容器上,一半在虚拟交换机上,从而实现通信。如下图所示:

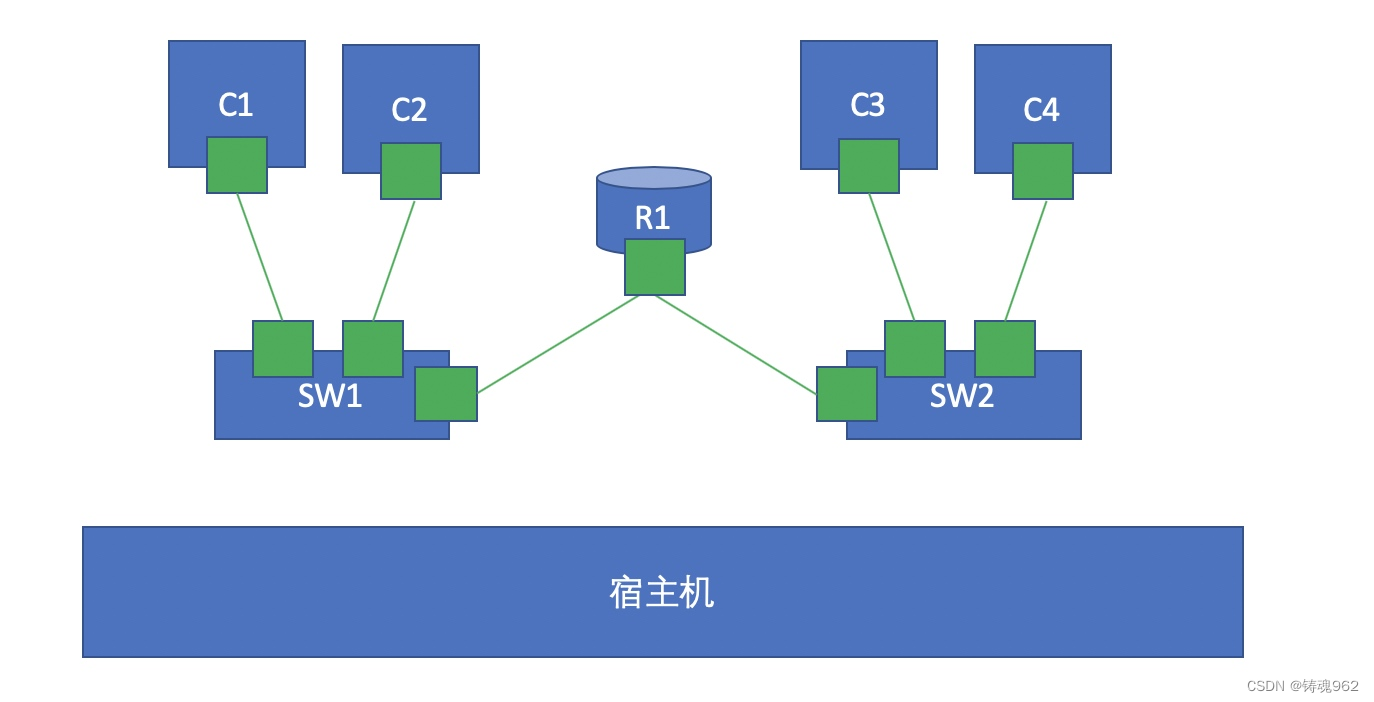

这就是单节点上两个容器间的通信方式。单节点上两个容器之间的通信也有一些复杂情况,比如我们期望构建的容器要跨交换机通信呢?

我们做两个虚拟交换机,两个交换机上各自连接不同的容器,如上图所示,此时如果要C1和C3通信又该如何实现呢?其实我们可以通过名称空间创建一对网卡,一端连SW1,另一端连SW2,这样一来两个交换机就连起来了,照理说这样一来C1和C3这两个处于不同交换机的容器就可以实现通信了,但是这样一来又存在另一个问题,那就是如果C1和C3在不同网络呢?如果不在同一网络我们就必须要通过路由转发才能使其通信,也就是我们得在两台交换机之间加一个路由器,其实Linux内核本身就是支持路由转发的,只需要我们将路由转发功能打开即可。此时我们可以再启动一个容器,这个容器里面就跑一个内核,并将其转发功能打开,这样一来就模拟了一台路由器,通过这台路由器来实现路由转发。

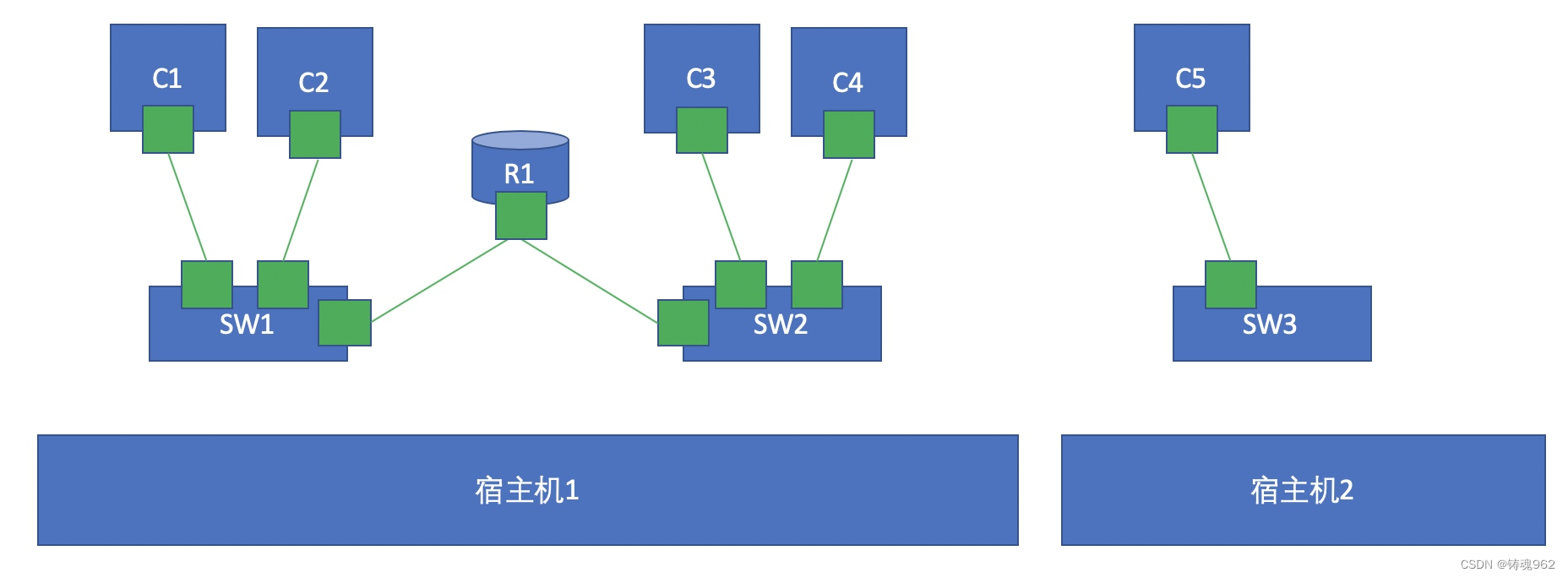

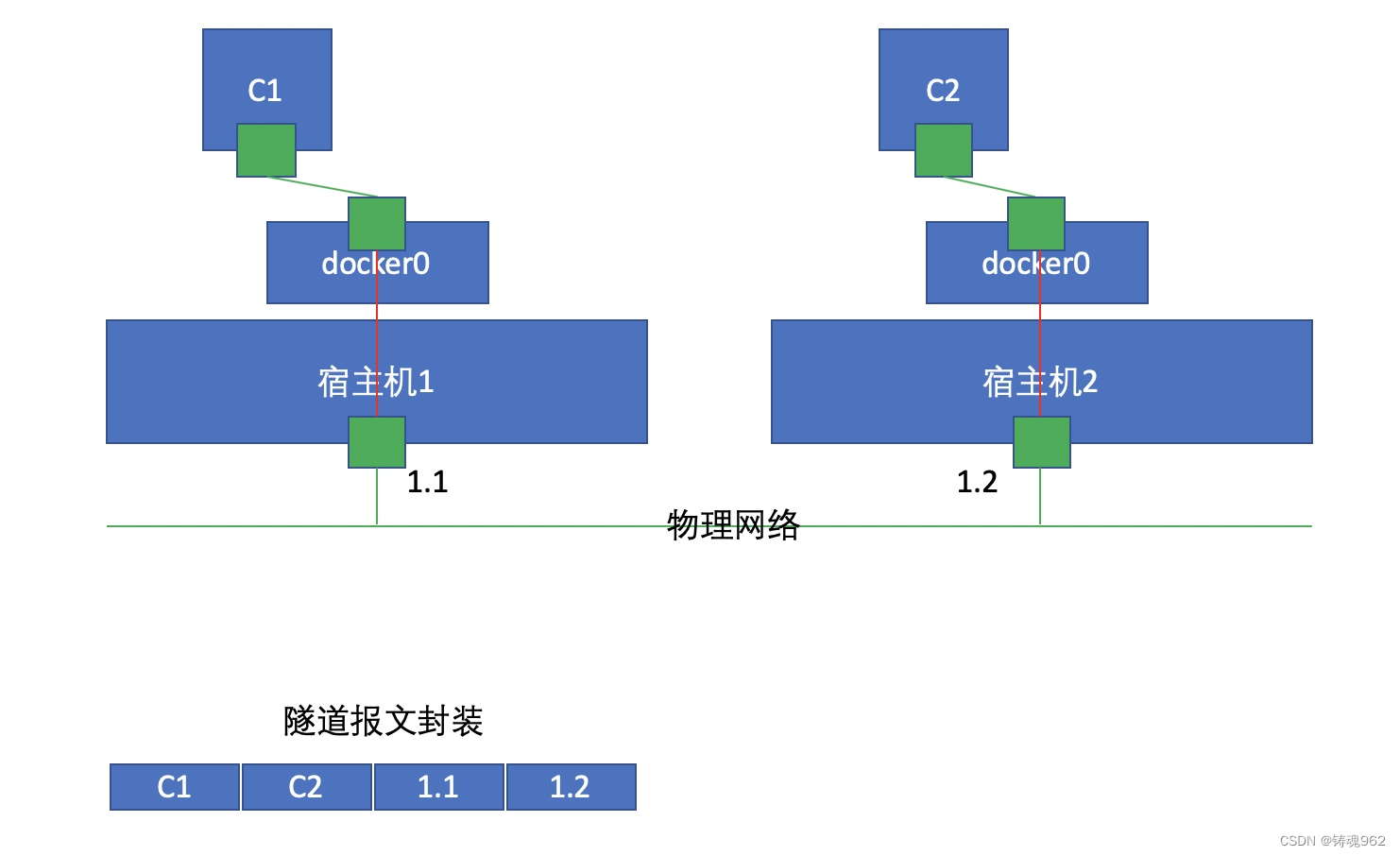

不同节点容器间通信

如上图所示,此时如果C1要与C5进行通信又该如何实现呢?如果我们采用桥接的方式,很容易产生广播风暴,因此,在大规模的虚拟机或容器的场景中,使用桥接的方式无疑是自取灭亡,所以我们不应该使用桥接的方式来实现通信。

如果一来,我们既不能桥接,又需要与外部来实现通信,那就只能使用NAT技术了。通过DNAT将容器的端口暴露到宿主机上,通过访问宿主机的端口来实现访问容器内部的目的,而在请求端我们需要做SNAT将数据包通过宿主机的真实网卡转发出去。但这样做的话,因为要进行两次NAT转换,所以效率会比较低。

此时我们可以采用一种叫做Overlay Network(叠加网络)的技术来实现不同节点间容器的相互通信功能。

Overlay Network会将报文进行隧道转发,也就是在报文发出去之前要为其添加一个IP首部,也就是上图的1.1和1.2这部分,这里的1.1是源,1.2是目标,当宿主机2收到报文后解封装发现要找的目标容器是C2,于是把包转发给C2。

2689

2689

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?