风险安全信息包括哪些_CISSP-安全和风险管理(一)_0基础攻防指南

有些朋友想考CISSP,但是看到九百多页的ALL IN ONE和学习指南,就退却了,想着报个班吧,光培训费都6000起步,而且还不一定有时间学。

有些朋友考了安全证书,感觉学到了一些知识,但在工作又感觉没学到知识。

所以我就想做一个CISSP的导读,提高大家备考的效率,同时结合实际工作经验,分享下理论知识的实践应用,方便新入行的同学,在工作中快速地提高自己。

先从第一章开始吧,首先熟悉安全术语和基本原则。

1.1理解安全基本原则的定义、各种机制如何提供这些原则、缺少这些原则会造成怎样的负面影响。

安全基本原则定义:可用性()、完整性()、机密性(),即AIC三元组原则,也称CIA三元组。

1.2理解安全常用的术语,以此与安全团队达成共识,避免沟通混乱。

术语:脆弱性、威胁、风险、暴露。脆弱性是指资产本身的安全缺陷,威胁是指威胁主体对系统的破坏能力,风险是指威胁主体利用脆弱性的可能性以及相应的业务影响,暴露是指造成损失的实例。(后续补充这几个术语之间的逻辑关系)

1.3理解不同的安全控制类型和安全控制措施的不同功能,在应对特定风险时,能够正确的运用它们。

控制类型:管理控制、技术控制、物理控制

不同功能:预防性、检测性、纠正性、威慑性、恢复性、补偿性

当一个单位进行网络安全建设时,首先考虑的是预防性措施(防火墙、IPS等),但是预防一切是不可行的,所以我们必须能够尽快的检测它们(检测性手段),既然能在防火墙等预防性措施后面检测到攻击行为,意味着无法预防,就必须采用纠正性措施,保证下一次发生时能够预防。早期的PDR原则就出来了,(保护)、(检测)、(响应)。

注:有部分同学会不理解为什么防火墙属于预防性,这个划分标准是以恶意事件发生的时间点作为界定的,防火墙能够有效预防恶意事件的发生,因此属于预防性,另外,不要把防火墙发散为威慑性,不要让问题复杂化;备份手段为恢复性措施,映像为纠正性。

以上是最基础的部分,因为讲到这里我们已经了解到我们做安全建设的目标是什么(CIA三元组)、所能使用的手段有哪些(三种类型的控制措施)、同时我们也了解到如何讨论安全问题(脆弱性、威胁、风险和控制手段)。

但仅知道这些是不足以支持我们建立一套牢固的安全架构体系的,

这么多控制手段,如何有条理的去实现?

如何确保控制的有效性?

安全建设需要做到“方方面面”的周到,因为攻击者专叮有缝的蛋。安全建设万万不可“东一榔锤,西一棒子”,今天网站被篡改了,就采购一套防篡改系统,明天电脑被种木马了,就再采购一套杀毒软件,这种不断救火的情况,会让安全压力不断增加,并且永远无法满足安全需求,安全建设变得混乱,很容易出安全事故,这对于安全负责人来说,可能会直接丢掉饭碗。因此,我们需要一套经过实践验证的、确实有效的标准、框架或者最佳实践,来指导相关单位进行网络安全体系的规划和建设,这也是为什么国家颁布了《网络安全法》和《等级保护2.0》。

所以,接下来就是讲解安全框架了,主要分为四大类:安全规划开发、企业架构开发、安全控制开发、过程管理开发。

1.4理解各类框架的作用、各类标准之间的关系和具体标准的特点

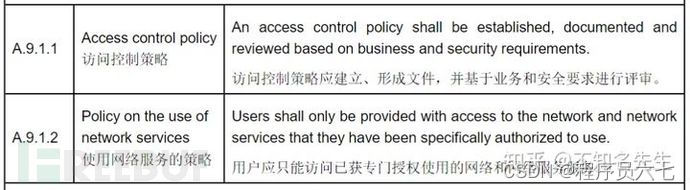

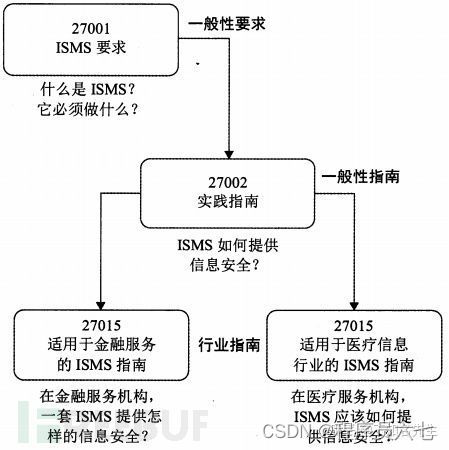

安全规划开发。CISSP中指ISO/IEC 27000系列,关于如何开发和维护信息安全管理体系(ISMS)的国际标准。是安全控制管理的最佳行业实践,该标准指定了为了能够提供全面安全规划需要部署的各个组成部门,以及如何维护这些组成部门。

摘自《标准:2013》

摘自《CISSP ALL IN ONE》

企业安全架构开发。具体企业安全机构有SABSA。企业安全架构用全面的、严格的方法描述了组成完整ISMS的所有组件的结构和行为,比如,ISMS指出了需要部署数据保护,企业安全架构则展示了在基础设施、应用程序、组件和业务级别如何实现数据保护,即,包含敏感数据的应用程序必须拥有必要的访问控制和加密功能。

大家需要了解到,企业安全架构开发属于企业架构的子集,企业架构的作用是能够让业务人员和技术人员双方以能理解的方式审视同一个组织。具体企业架构是,示例如下图:

摘自《CISSP ALL IN ONE》

还有面向军事的架构框架:DoDAF、MODAF。

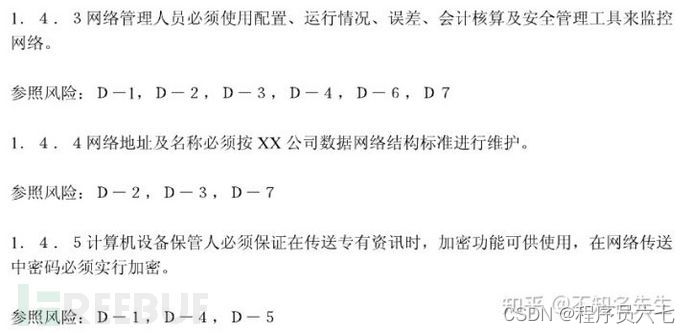

安全控制开发。具体代表:COBIT、NIST SP 800-53、COSO。用于将企业安全架构中的要求落实到控制目标,以达成安全规划和企业架构所列的目标。

以COBIT来具体举例,为了方便大家理解,这里举例了《IT for -Oxley》,即《塞班斯法案的IT控制目标》的部分内容。该架构是ISACA作为COBIT的推出方,专门裁剪、定制出了一个适合SOX法案的IT风险控制框架。

~

网络安全学习,我们一起交流

~

801

801

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?