adminer版本是4.7.8,是php编写的数据库管理工具,存在漏洞CVE-2021-21311,它是 Adminer 版本 4.0.0 中的服务器端请求伪造,到 4.7.9。

此漏洞是ssrf,服务端请求伪造

教程参考:

Adminer SSRF(CVE-2021-21311) – wordpress

adminer服务端ip为192.168.xxx.138

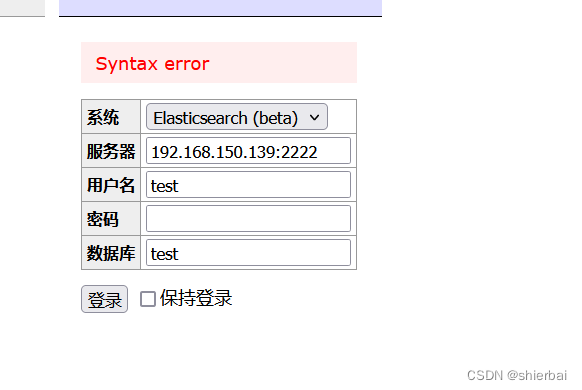

Adminer登录页面,选择ElasticSearch作为系统目标,并在server字段填写`example.com`,点击登录即可看到`example.com`返回的400错误页面展示在页面中

在192.168.xxx.139启动一个python服务器,该服务监听传入的连接

如图在物理机(不属于上述任何一个ip)输入要访问的主机及其端口(这里这个ip就是在环境中属于内网我们无法直接访问到的那个服务器,而通过ssrf可以让我们伪造另一个服务端去发送请求来返回我们想要的数据),可以看到在139端显示这个请求是由138发出的,而不是自己的ip,这样就完成了ssrf,不过在利用上博主还不太能够善用。

2627

2627

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?