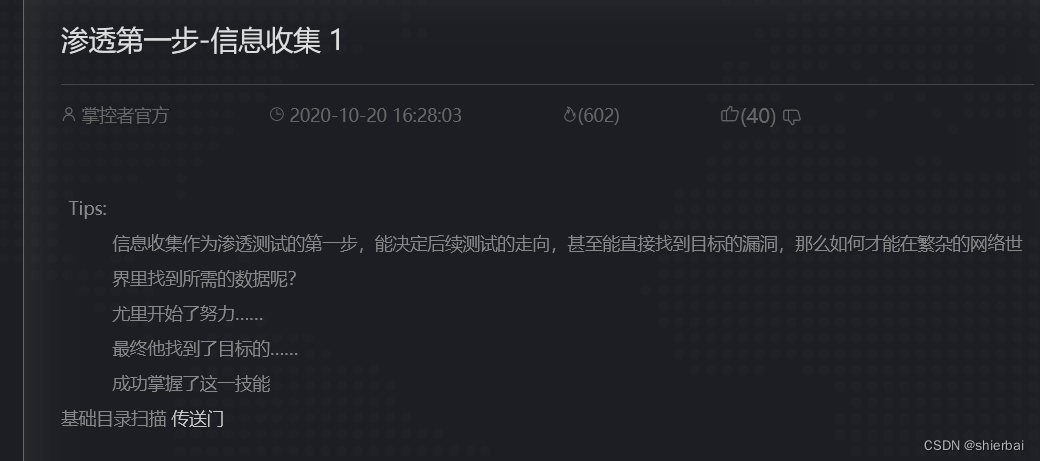

这里被遮住感觉是提示,但说了是基础目录扫描,御剑启动!

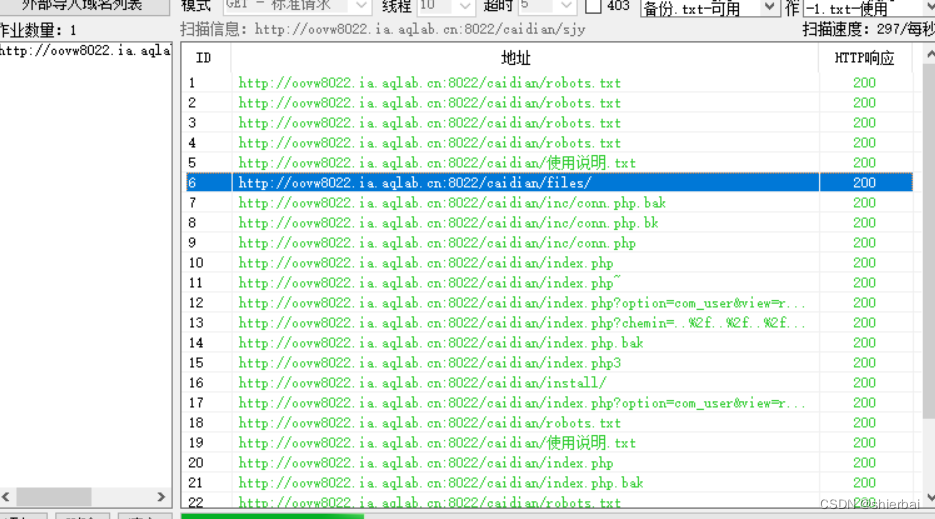

找到这个,但感觉是后面可能用的,说明是熊海cms

一个可疑的files,一堆php和txt里脱颖而出,对files进行目录扫描

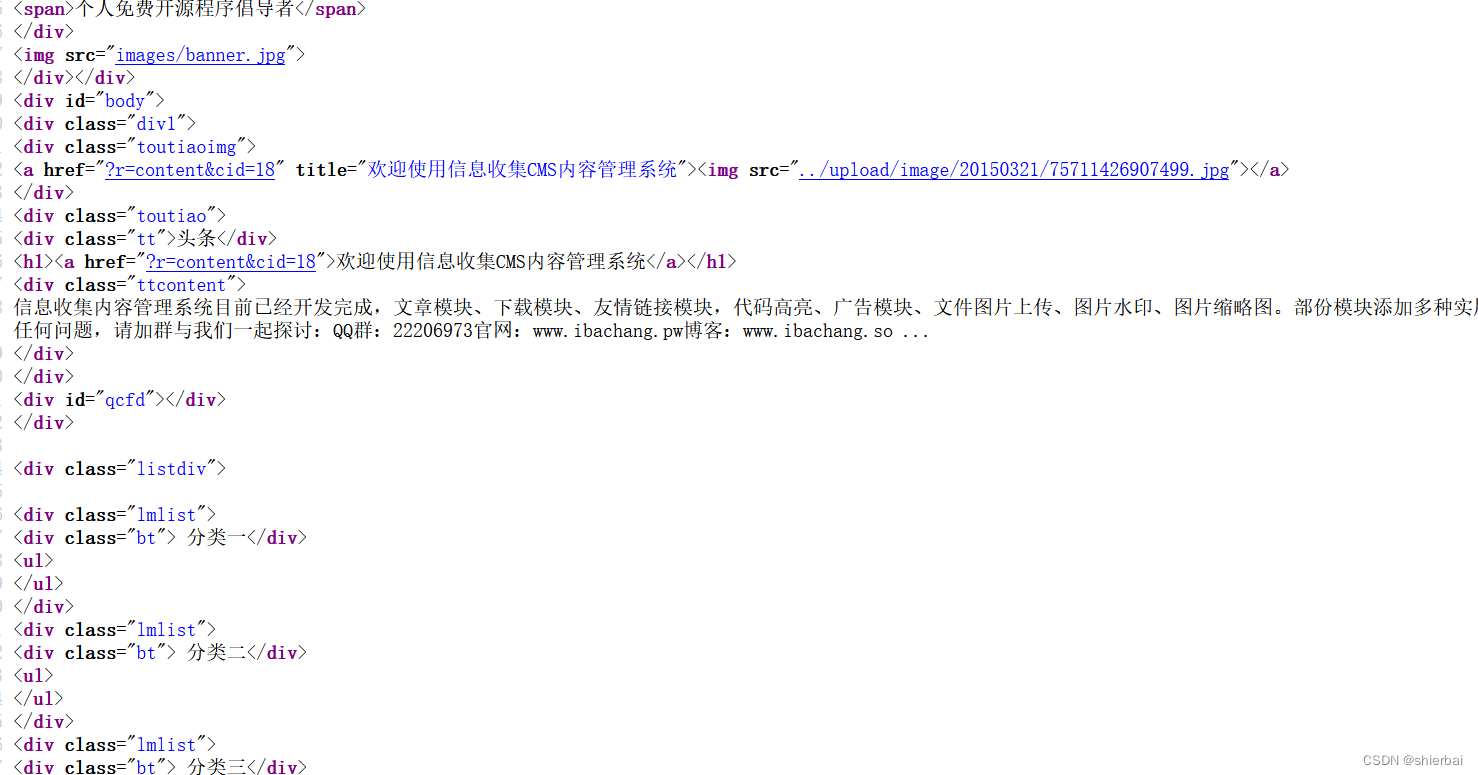

正常去做信息收集时,看到config文件都是见猎心喜的,这里虽然没直接写flag,但也该多尝试,事实证明,这个尝试是正确的。

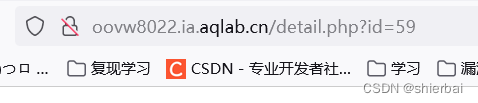

这里说有sql注入,那么就要找注入点,之前把熊海cms这个指纹识别了,直接去搜索一波

其实在页面源码处也能看到一些可能存在sql注入的点,(这里也是到处点了一波,例如什么 ,但手工注入无果),结合搜索到的payload,直接开始做一波尝试

,但手工注入无果),结合搜索到的payload,直接开始做一波尝试

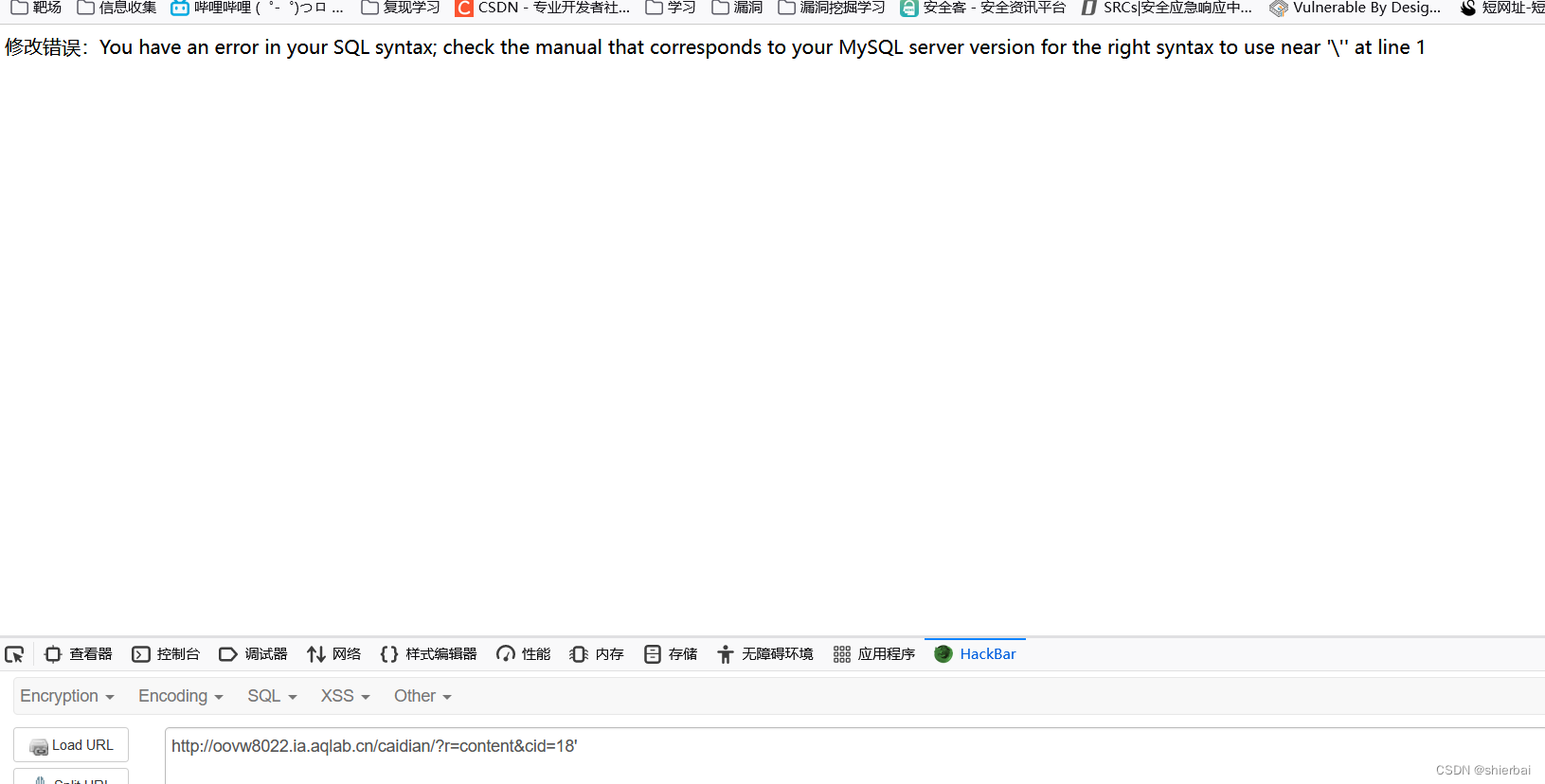

一眼报错注入,没什么防护诶,狠狠注入

数字型,但挺奇怪为什么那啥1=2不报错的

爆库名,表名等等

这里里面的东西也要做ascll编码,提示超过一行了,用limit处理

这里做了几次尝试找到flag表格

知道表名直接大胆猜测,减少注入步骤,overover~

4579

4579

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?