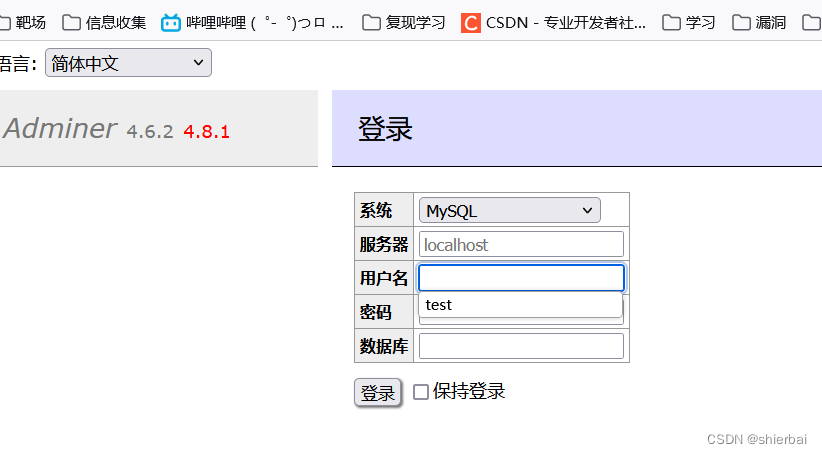

开启后访问该页面

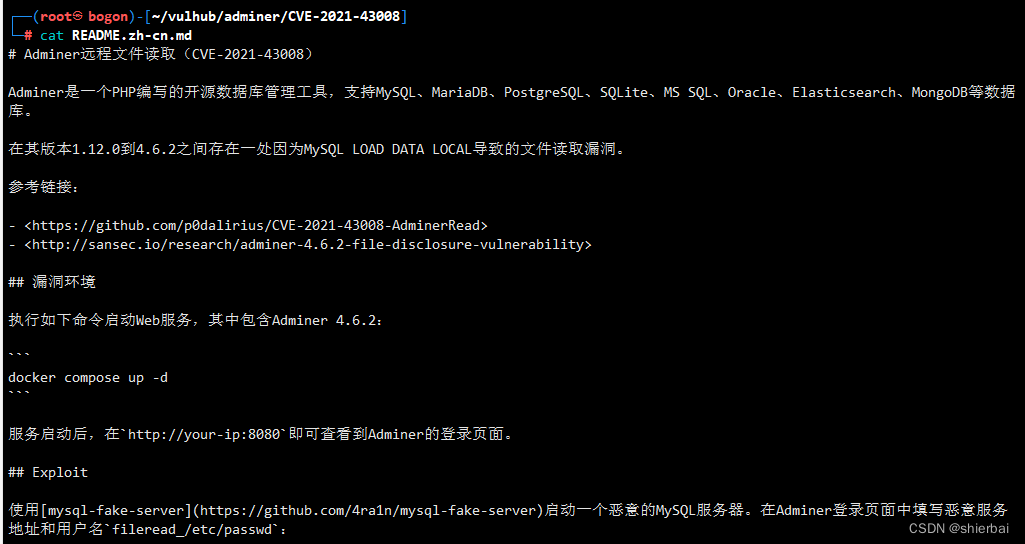

教程参考:

vulhub中Adminer远程文件读取漏洞复现(CVE-2021-43008)-CSDN博客

1.使用[mysql-fake-server]启动一个恶意的MySQL服务器。在Adminer登录页面中填写恶意服务地址和用户名

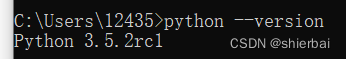

注意,python版本需要在3.4-3.6之间,否则需要对脚本进行修改

https://www.python.org/ftp/python/3.5.2/python-3.5.2rc1-amd64.exe

我是win10,64位

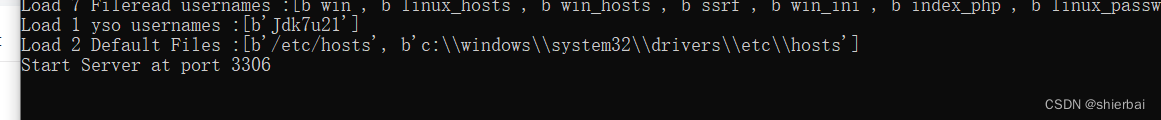

在adminer出输入恶意ip和用户名,这个脚本是根据输入用户名来返回读取文件的,如果你输win那就是读取/windows

文件会读取到fileOutput文件夹下

325

325

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?