📝 面试求职: 「面试试题小程序」 ,内容涵盖 测试基础、Linux操作系统、MySQL数据库、Web功能测试、接口测试、APPium移动端测试、Python知识、Selenium自动化测试相关、性能测试、性能测试、计算机网络知识、Jmeter、HR面试,命中率杠杠的。(大家刷起来…)

📝 职场经验干货:

定义

反脆弱测试场景设计是一种通过主动引入可控的异常、扰动或压力,验证系统在非预期条件下是否具备自我修复、适应或进化能力的测试方法。其核心理念源自纳西姆·塔勒布的《反脆弱》理论——系统不仅要在冲击中存活(健壮性),还应从中获益(变得更强大)

场景设计方法

1. 注入可控故障(Chaos Engineering)

场景示例:

-

网络延迟/丢包:随机模拟 50%~80% 的网络丢包,观察服务是否降级或切换备用通道。

-

依赖服务宕机:强制关闭数据库,验证是否触发缓存兜底或快速重试机制。

资源枯竭:CPU 负载突增至 90%,检查是否自动扩容或优雅降级。

工具:

-

Chaos Mesh(Kubernetes)、AWS Fault Injection Simulator、Gremlin。

2. 数据污染测试

场景示例:

-

脏数据注入:向数据库插入格式错误的 JSON,观察是否被清洗或隔离。

-

流量突变:瞬时输入 10 倍峰值流量,验证限流/熔断策略是否生效。

工具:

-

SQLMap(模拟 SQL 注入)、JMeter(突发流量)。

3. 随机组合攻击(Monkey Testing++)

场景示例:

-

接口参数混搭:将接口 A 的返回值作为接口 B 的异常输入(如超长字符串)。

-

乱序调用:打乱微服务调用顺序,测试最终一致性。

工具:

-

RestAssured + 自定义脚本、Pact(契约测试)。

4. 自我修复验证

场景示例:

-

自动回滚:部署错误版本后,验证是否自动检测并回退到稳定版本。

-

日志告警:人为触发错误日志,检查是否触发告警并自动创建工单。

工具:

-

Prometheus + Alertmanager、ELK + Watcher。

反脆弱测试设计原则

-

渐进式破坏:从低强度故障开始,逐步增加复杂度(如先单节点宕机,再全网分区)。

-

黄金指标监控:必须监控时延、错误率、流量等核心指标(参考 Google SRE)。

-

安全熔断:设置终止条件(如错误率 >5% 时自动停止测试)。

-

反馈闭环:将测试结果反馈至研发流程(如补充容错代码或自动化修复脚本)

典型案例

案例1:电商系统反脆弱测试

场景:模拟支付服务超时(50% 请求延迟 10s)。

预期反脆弱行为:

1.自动切换备用支付通道。

2.未支付订单进入异步重试队列。

3.前端展示友好提示(非“支付失败”)。

案例2:微服务架构的混沌测试

场景:随机终止某 Pod(如订单服务)。

预期反脆弱行为:

1.客户端自动重试其他可用实例。

2.服务网格(如 Istio)快速标记故障节点。

3.监控系统生成根因分析报告。

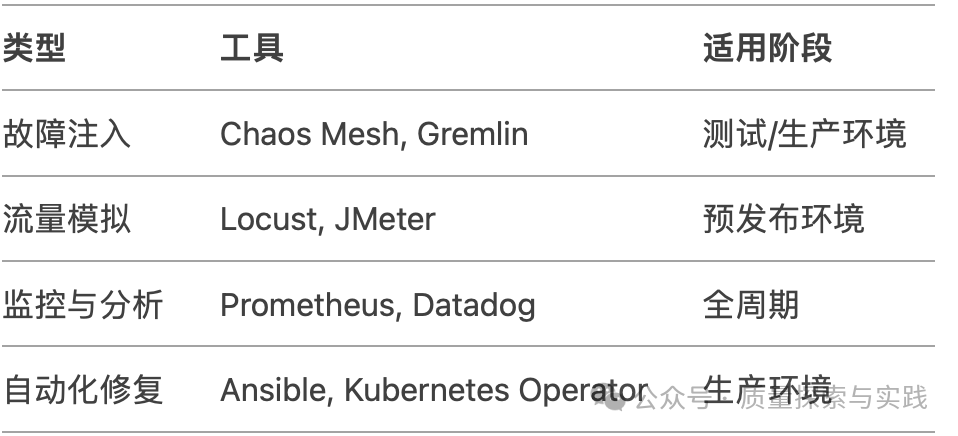

工具链推荐

避坑指南

-

避免过度破坏:禁止在生产环境无熔断测试。

-

区分脆弱性 vs 缺陷:系统崩溃是缺陷,崩溃后无法自愈是脆弱性。

-

团队协作:需与开发、运维共建故障库(如 Netflix Simian Army)。

反脆弱测试的本质是将故障视为进化机会。通过持续设计“破坏性”场景,推动系统从“容错”走向“自适应”,最终实现越挫越强的技术韧性。

今天的分享主要是想专业全面的了解反脆弱测试~内容来自AI,仅供参考学习

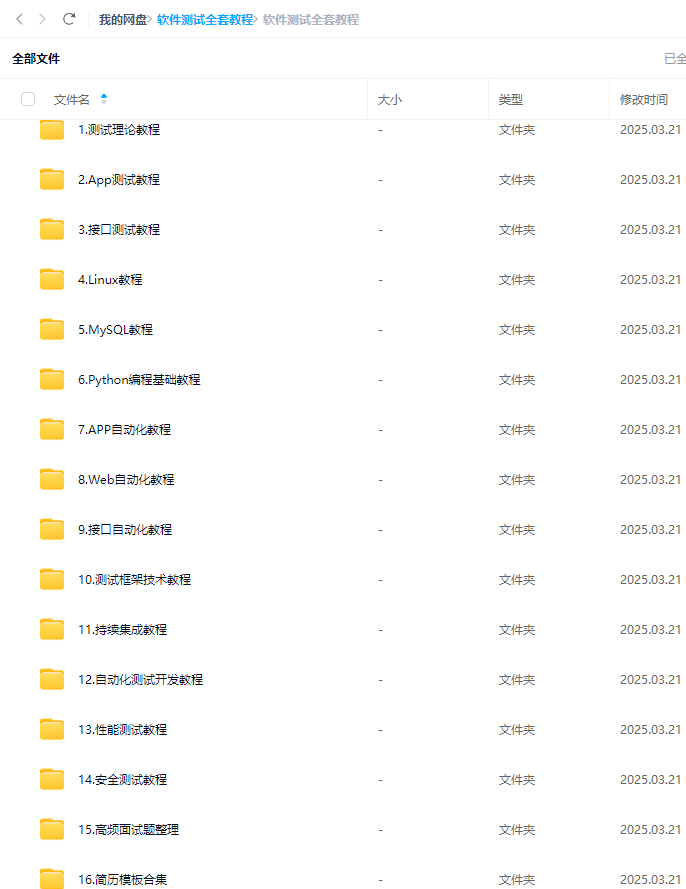

最后: 下方这份完整的软件测试视频教程已经整理上传完成,需要的朋友们可以自行领取【保证100%免费】

1117

1117

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?