没怎么做过流量分析的题目,也不怎么了解怎么流量分析,准备系统的理一下思路。

这有第一个小题目。

追踪流量

bugku的杂项题目。

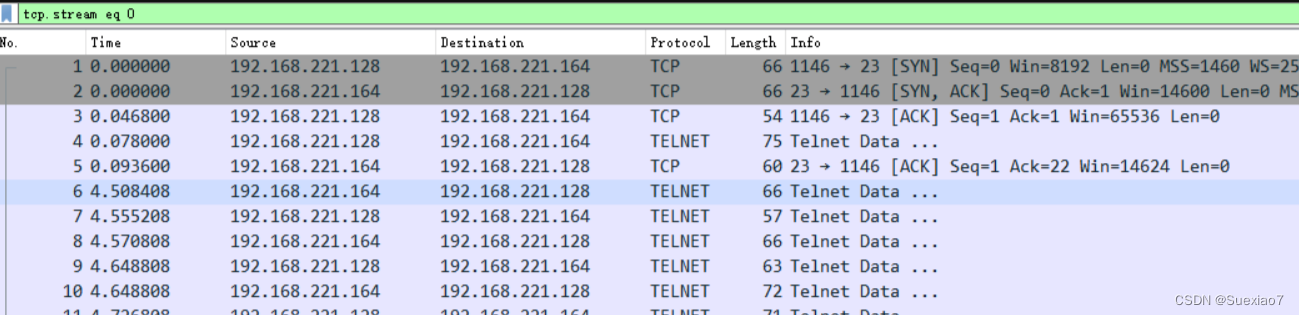

这是一个pacp文件 是一种常用的数据报存储文件,存储了一段数据包。

打开wireshark直接文件拖进去就可以打开了。

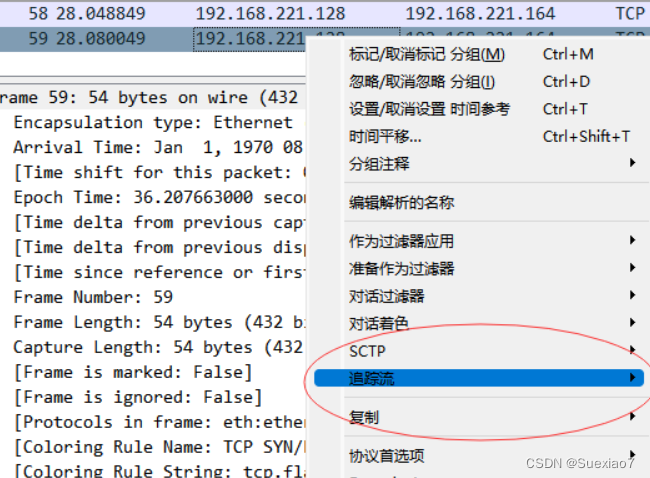

然后右键一个数据包选择追踪流

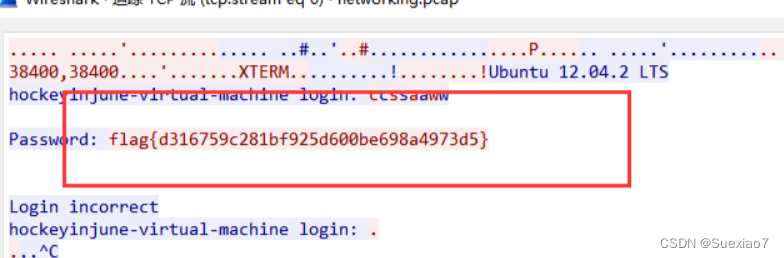

点开就得到了flag。。

被嗅探的流量

同样是一道CTF的杂项题目:

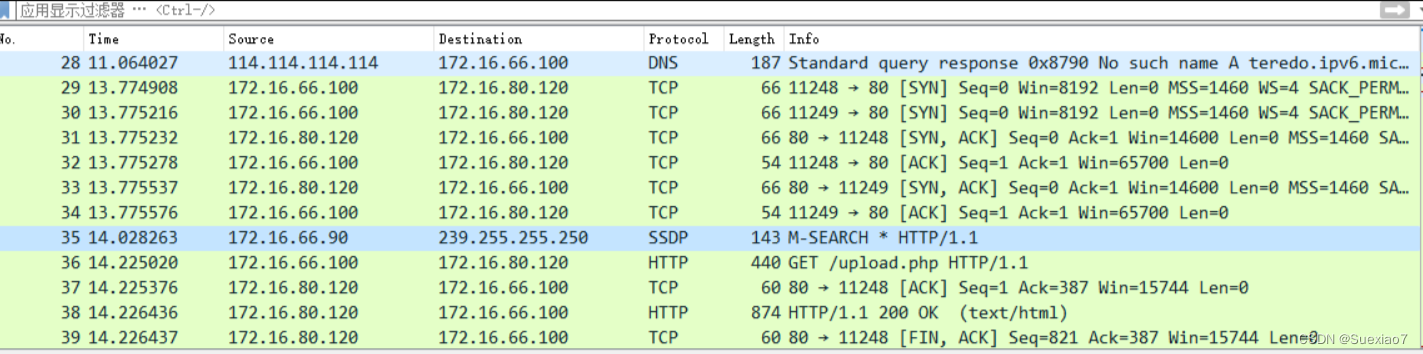

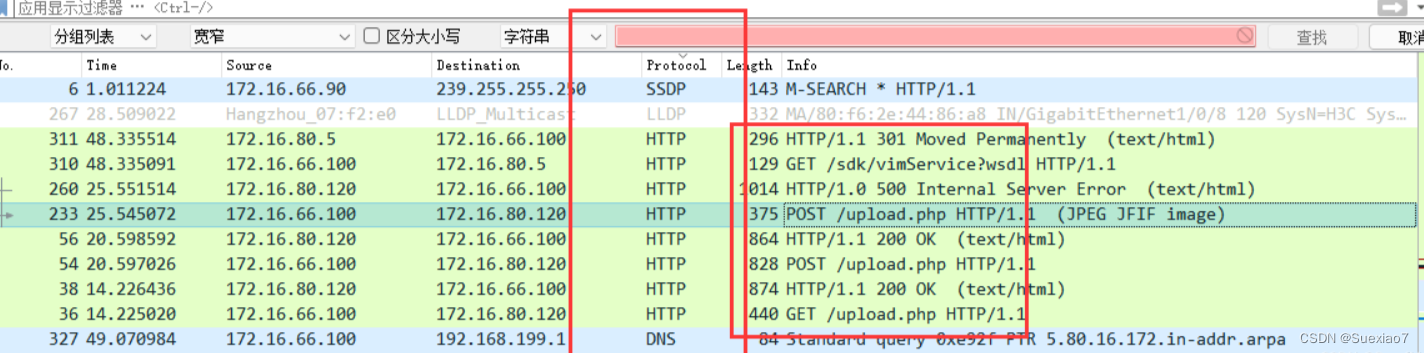

拖进去看看数据包

像这种数据包直接就看HTTP,还真有几个比较可疑,upload.php,点开看看

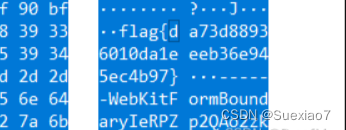

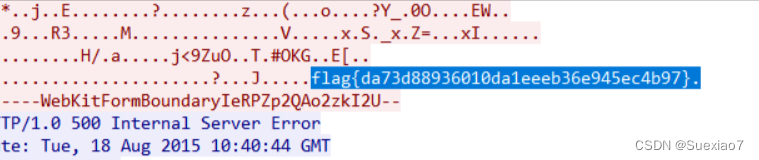

再点击追踪流,在最后面可以发现flag

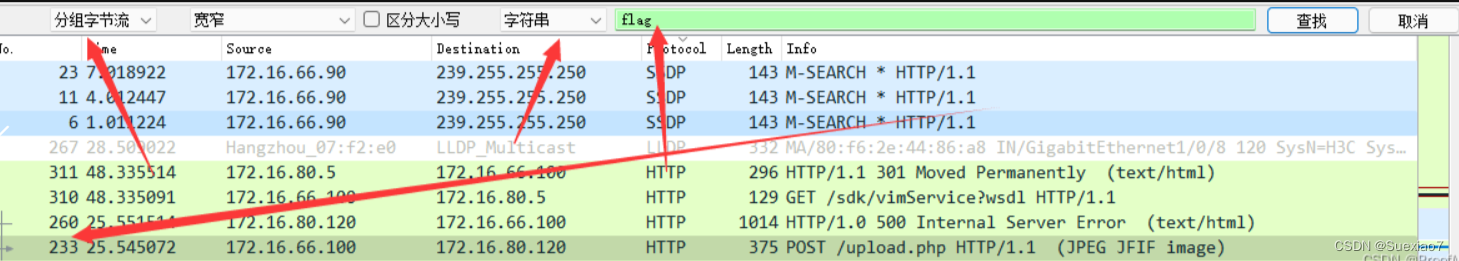

直接ctrl+f 搜索一下,直接找到了具体的数据包。

2011

2011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?