信息收集

信息收集包括基本信息收集和搜索引擎收集

基本信息收集

基本信息收集方式如下:

- 域名注册信息查询:例如

www.baidu.com的注册信息,包含注册人,注册邮箱,注册地址 - 子域名信息收集:没有办法拿到主域名服务器的主机权限时,可以找子域名服务器的漏洞。

- IP查询:查询到域名的真实IP

- 管理员信息收集

- 操作系统鉴定:服务器是linux还是windows?

- 端口扫描:找到开放的端口,并找到每个端口开放的服务,根据开放的服务查询是否有相关的漏洞

- web服务鉴别:web服务使用了那些中间件,有哪些漏洞?

- 网站鉴别:网站使用了哪种语言

- 后台以及敏感文件

- 旁站和C段:从其他服务器渗透主机

域名注册信息收集

- whois查询(站长之家

https://whois.chinaz.com/、kali自带工具):可以查询到域名的所有者、域名以及IP地址对应的信息、联系方式、域名到期时间、域名注册时间、域名所使用的DNS 服务器信息 - 工信部备案公开信息查询(https://beian.miit.gov.cn/#/Integrated/recordQuery)

- 第三方备案信息库查询

子域名信息收集

- 搜索引擎

利用百度、谷歌等搜索引擎搜索site:<url>,如搜索site:stackoverflow.com则可将查询限定在stackoverflow.com及其子域名中。即可查看stackoverflow有没有子域名 - 基于字典暴力破解:DNSPOD公开数据(https://github.com/DNSPod/oh-my-free-data)包含了解析量最多的域名,使用最多的子域名,

- 站长之家工具查询(

alexa.chinaz.com/?domain=<url>) - 威胁情报系统查询

- DNS区域传输漏洞:

dig axfr

- crossdomain.xml

weibo.com/crossdomain.xml

- SSL证书泄露子域名

- 工具:layer子域名挖掘机

- 脚本

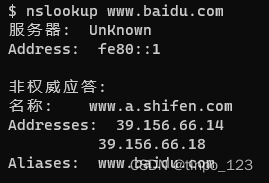

IP查询

-

nslookup命令:查询域名与IP的对应关系,所以使用的dns服务器地址。

-

ping

-

tracert(trace route) 跟踪路由。

如果目标网站包含CDN防护,则位置不同,找到的IP就不同。

系统鉴定

- getos工具:

getos 10.11.3.1,无法扫描linux,因为部分操作系统不支持SMB协议 - nmap工具:

nmap -O 192.168.1.3,nmap有操作系统指纹库 - xprobe2工具:ICMP堆栈指纹技术,

xprobe2 -v 192.168.1.3 - httppring工具

端口扫描

通过端口可以判断网站开启的服务,比如21ftp,22ssh,23telnet,110pop3, 1443sqlserver,3306MySQL,3389mstsc,8080tomcat/jboss,9090websphere等。

- scanport:

- weRobot

- nmap:

nmap 192.168.1.3或nmap -sS 192.168.1.3

网站信息收集

开发人员外发完网站之后,会存在漏洞,如上传漏洞等,需要收集的有:网站功能(banner)、建站语言、CMS类型、数据库类型、网站是否存在WAF。

- 网站Banner:

- 通过修改首页文件后缀,查看页面相应判断,asp aspx php jsp

- 通过搜索框查找相关文章判别脚本类型

- 通过爬虫工具爬取网站目录判断网站脚本类型(weRobot工具-网站蜘蛛)

- CMS类型,识别dedecms\phpcms\emlog\帝国cms等,找该CMS公布的漏洞进行利用,最方便的辨别方法为查看网站页脚,部分网站会写powerby,或者通过bugscanner在线指纹扫描cms类型(http://whatweb.bugscaner.com/look/)

搜索引擎

- 钟馗之眼

181

181

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?