- 背景:

- 【漏洞情报】

- VMware 多个产品中危漏洞

- 【漏洞概述】

- 2020年06月11日, VMware 发布了桌面虚拟化产品多个漏洞的风险通告。

- 此次安全更新主要针对 VMware 旗下的多款虚拟化产品,本地攻击者在低用户权限下即可触发漏洞。

- CVE-2020-3960是虚拟化产品越界读漏洞。VMware ESXi,Workstation和Fusion的NVMe功能中存在一处越界读取漏洞。本地攻击者可以利用此漏洞以非管理员身份访问虚拟机,并从内存中读取特权信息。

- CVE-2020-3957是TOCTTOU竞争导致特权提升漏洞。VMware Fusion,VMRC和Horizon Client中存在一处特权提升漏洞。本地攻击者在受影响的系统上利用此漏洞,可以从普通用户权限提升到 root 权限。

- 【影响版本】

- VMware ESXi

- VMware Workstation Pro / Player (Workstation)

- VMware Fusion Pro / Fusion (Fusion)

- VMware Remote Console for Mac (VMRC for Mac)

- VMware Horizon Client for Mac

- 【影响范围】

- 约有1,500,967 条 IP 历史记录,主要分布在中国、美国等国家

补丁下载链接:https://my.vmware.com/en/web/vmware/downloads

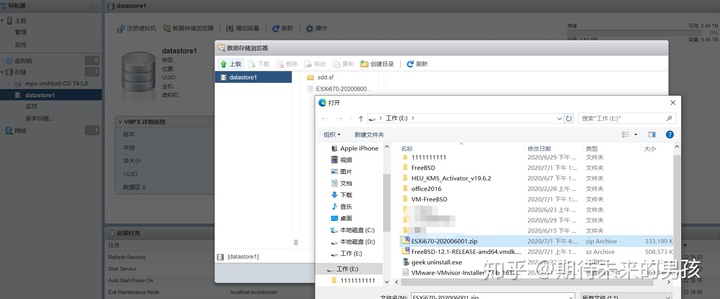

上传补丁

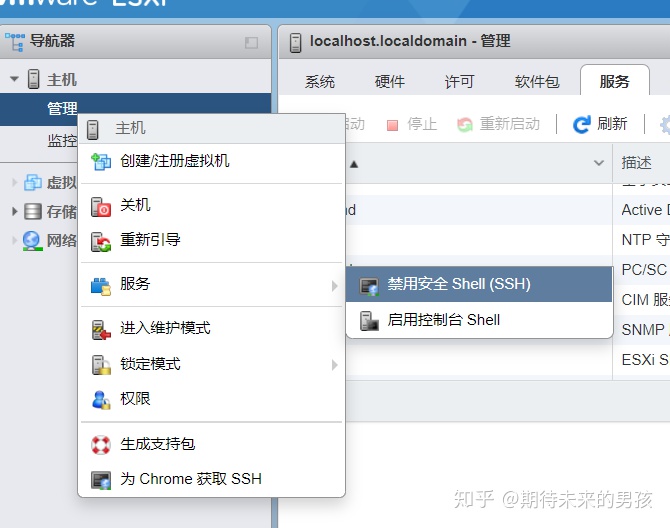

开启SSH 使用CRT ssh登录

目录根据显示情况自己修改

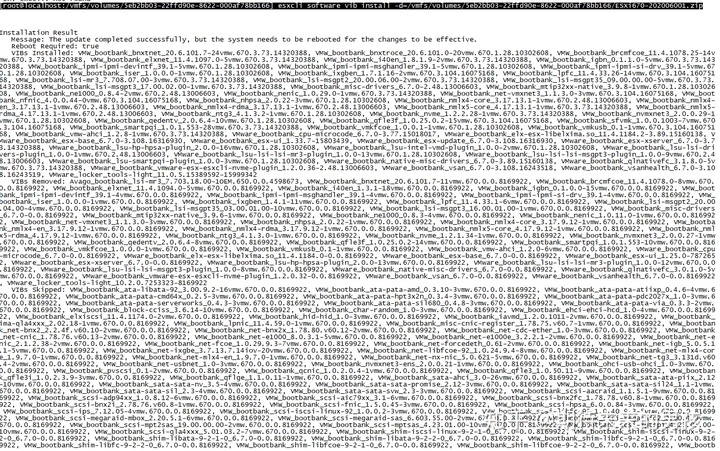

安装补丁

esxcli software vib install -d=/vmfs/volumes/5eb2bb03-22ffd90e-8622-000af78bb166/ESXi670-202006001.zip 目录根据自己实际情况修改

安装完成后重启即可

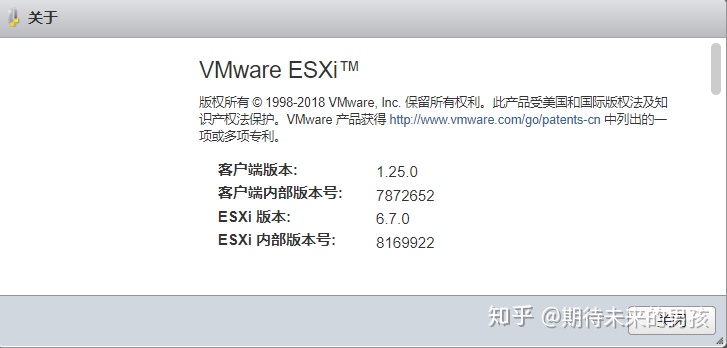

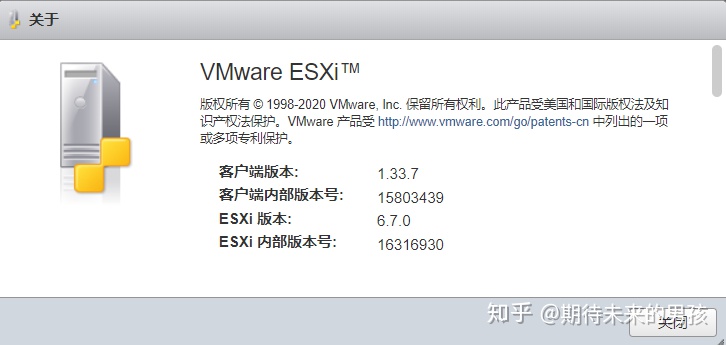

原始版本

打完补丁的版本

3956

3956

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?