Policy Enforcement Point (PEP) Policy Decision Point (PDP) Policy Information Point (PIP) Policy Administration Point (PAP) Policy Management Point (PMP) 、Policy Execution Point (PXP)分别是什么意思,它们关联

在计算机安全和网络管理领域,策略管理涉及多个关键组件,其中包括:

-

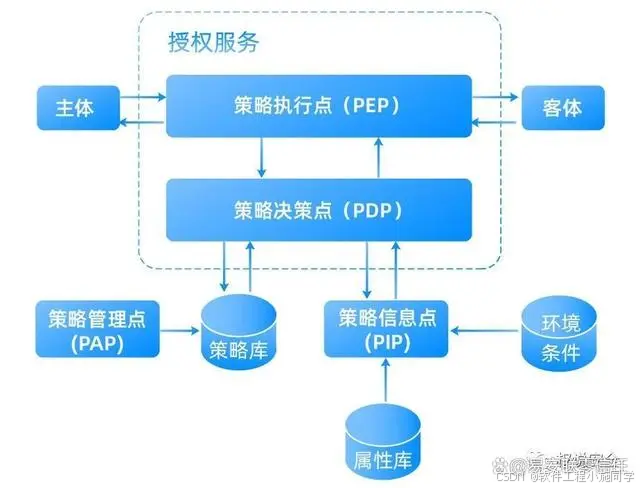

Policy Enforcement Point (PEP):

- 定义:PEP是执行访问控制政策的组件。它负责在用户尝试访问资源时,决定是否允许或拒绝该访问请求。

- 例子:在一个网络中,防火墙可以作为PEP,它会根据定义的规则阻止或允许流量通过。

-

Policy Decision Point (PDP):

- 定义:PDP是做出访问决策的组件。它接收来自PEP的请求,并根据预定义的政策进行决策。

- 例子:在一个基于角色的访问控制(RBAC)系统中,PDP会根据用户的角色和请求的资源来决定是否允许访问。

-

Policy Information Point (PIP):

- 定义:PIP是提供额外信息的组件,以帮助PDP做出决策。它可以获取有关用户、资源或环境状态的信息。

- 例子:在进行访问决策时,PIP可能会查询用户的属性,如“是否在工作时间内”或“是否具有特定的安全认证”。

-

Policy Administration Point (PAP):

- 定义:PAP是管理和定义访问控制政策的组件。它负责创建、修改和删除政策。

- 例子:一个系统管理员使用PAP来设置新的访问规则,定义哪些用户可以访问哪些资源。

-

Policy Management Point (PMP):

- 定义:PMP是用于管理和协调政策的组件,确保政策的一致性和合规性。它可能会集成PAP和PDP的功能。

- 例子:在一个大型企业中,PMP可以用于集中管理不同部门的安全政策,确保它们符合整体安全战略。

-

Policy Execution Point (PXP):

- 定义:PXP是实际执行访问控制决策的组件,它负责在PDP做出决策后,具体实施这些决策。

- 例子:在云计算环境中,PXP可以是应用程序,它在收到PDP的授权后,实际允许或拒绝用户对云资源的访问。

组件之间的关联

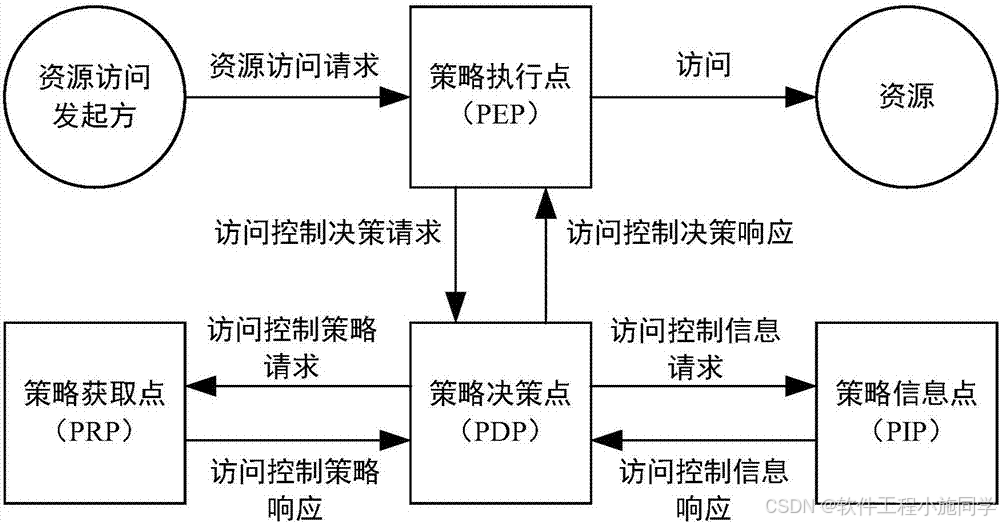

在一个典型的访问控制流程中,这些组件的关系如下:

- 用户尝试访问某个资源,PEP捕获这个请求。

- PEP将请求发送到PDP,要求做出访问决策。

- PDP可能需要额外的信息,因此它会查询PIP。

- PIP返回所需的信息后,PDP根据策略做出决策。

- PDP将决策结果(允许或拒绝)发送回PEP。

- PEP根据PDP的决策允许或拒绝访问请求,实际执行访问控制策略(通过PXP)。

这种架构确保了访问控制的灵活性和安全性,使得政策的管理和执行可以有效地分离和协调。

29万+

29万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?