Wireshark初体验

熟悉Wireshark

想要体验Wireshark,先去下一个吧

直接进入主题:

打开Wireshark后你需要选择自己的网络是哪一个

点击左上角鲨鱼按钮开始抓包体验吧

主要窗口区域

可以看到抓包时会有很多,如何找到自己想要的呢?

使用命令 ip.dst==目的IP地址,可以进行过滤

数据链路层

一、Ethernet 帧结构

我们先来熟悉Ethernet 帧结构

这里我ping的是www.baidu.com

点击左边四个三角符号可以看到清楚的目的MAC,源MAC等信息

我们可以发现 Wireshark 展现给我们的帧中没有校验字段,为什么呢?

因为有时校验会由网卡计算,这时Wireshark抓到的本机发送的数据包的校验是错误的,所以默认关闭了Wireshark自己的校验。

再来了解子网内/外通信时的 MAC 地址

二、子网内/外通信时的 MAC 地址

ping 你旁边的计算机(同一子网),同时用 Wireshark 抓这些包(可使用 icmp 关键字进行过滤以利于分析),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

通过ping旁边计算机 192.168.43.299,可以发现目的MAC地址是旁边计算机的28:7f:cf:20:0c:50,源MAC地址是自己计算机的 28:39:26:01:5b:bd

然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp

过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址是多少?这个 MAC 地址是谁的?

ping qige.io可以看到发送帧的目的MAC为00:74:9c:9f:40:13,是网关的MAC地址

源MAC为28:39:26:01:5b:bd,是我这台计算机的地址

再次 ping www.cqjtu.edu.cn (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 icmp

过滤),记录一下发出帧的目的 MAC 地址以及返回帧的源 MAC 地址又是多少?这个 MAC 地址又是谁的?

帧的目的MAC地址以及返回帧的源MAC地址是00:74:9c:9f:40:13,这是网关的MAC地址

通过以上的实验,你会发现:

访问本子网的计算机时,目的 MAC 就是该主机的

访问非本子网的计算机时,目的 MAC 是网关的 请问原因是什么?

因为访问非本子网的计算机时,数据要通过网关才能发送至另一个子网,所以目的MAC是网关的。在本子网中,数据不用通过网关可以直接到达计算机,目的MAC就是该计算机的MAC地址

三、掌握 ARP 解析过程

为了掌握ARP解析过程我们按照下面步骤进行实验

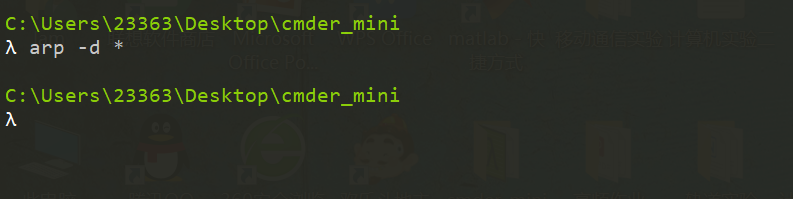

1、为防止干扰,先使用 arp -d * 命令清空 arp 缓存

可以看到使用命令时失败了,原因是权限不够

找到该程序,右键选择管理员身份运行,再输入该命令即可

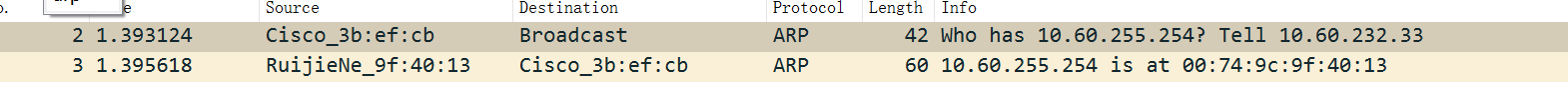

2、ping 你旁边的计算机(同一子网),同时用Wireshark 抓这些包(可 arp 过滤),查看 ARP请求的格式以及请求的内容,注意观察该请求的目的 MAC 地址是什么。再查看一下该请求的回应,注意观察该回应的源 MAC 和目的 MAC地址是什么

该回应的源MAC地址是28:39:26:01:5b:bd,是本计算机的,目的MAC地址是28:7f:cf:20:0c:50,是目的计算机的

3、再次使用 arp -d * 命令清空 arp 缓存

4、然后 ping qige.io (或者本子网外的主机都可以),同时用 Wireshark 抓这些包(可 arp 过滤)。查看这次 ARP 请求的是什么,注意观察该请求是谁在回应。

请求的是Who has 10.60.255.254? Tell 10.60.232.33,网关在回应

通过以上的实验,你应该会发现

ARP 请求都是使用广播方式发送的 如果访问的是本子网的 IP,那么 ARP 解析将直接得到该 IP 对应的 MAC;如果访问的非本子网的IP, 那么 ARP 解析将得到网关的 MAC。 请问为什么?

因为ARP代理,访问非子网IP时是通过路由器访问的,目标IP收到请求后,再通过路由器端口IP返回去,那么ARP解析将会得到网关的MAC。

网络层

一、熟悉 IP 包结构

使用 Wireshark 任意进行抓包(可用 ip 过滤),熟悉 IP 包的结构,如:版本、头部长度、总长度、TTL、协议类型等字段。

在Wireshark下抓包:

IP包的部分结构:

版本号:长度4比特。标识目前采用的IP协议的版本号。一般的值为0100(IPv4)

服务类型:长度8比特。这个子段可以拆分成两个部分:Precedence和TOS。TOS目前不太使用。而Precedence则用于QOS应用。

IP包头长度:长度4比特。这个字段的作用是为了描述IP包头的长度,因为在IP包头中有变长的可选部分。IP包头最小长度为20字节,由于变长的可选部分最大长度可能会变成24字节。

IP包总长:长度16比特。IP包最大长度65535字节。

标识符:长度16比特。该字段和Flags和Fragment Offest字段联合使用,对大的上层数据包进行分段(fragment)操作。

生存时间(TTL):长度8比特。当IP包进行传送时,先会对该字段赋予某个特定的值。当IP包经过每一个沿途的路由器的时候,每个沿途的路由器会将IP包的TTL值减少1。如果TTL减少为0,则该IP包会被丢弃。这个字段可以防止由于故障而导致IP包在网络中不停被转发。

协议(Protocol):长度8比特。标识了上层所使用的协议。

头部校验(Header Checksum):长度16位,由于IP包头是变长的,所以提供一个头部校验来保证IP包头中信息的正确性。

起源和目标地址(Source and Destination Addresses ):这两个地段都是32比特。标识了这个IP包的起源和目标地址。

为提高效率,我们应该让 IP 的头部尽可能的精简。但在如此珍贵的 IP 头部你会发现既有头部长度字段,也有总长度字段。请问为什么?

因为这样做方便识别IP的总长度,进而节省时间,当长度超过1500B时就会被返回链路层进行分段。

二、IP 包的分段与重组

根据规定,一个 IP 包最大可以有 64K 字节。但由于 Ethernet 帧的限制,当 IP 包的数据超过 1500 字节时就会被发送方的数据链路层分段,然后在接收方的网络层重组。

缺省的,ping 命令只会向对方发送 32 个字节的数据。我们可以使用 ping 202.202.240.16 -l 2000 命令指定要发送的数据长度。此时使用 Wireshark 抓包(用 ip.addr == 202.202.240.16 进行过滤),了解 IP 包如何进行分段,如:分段标志、偏移量以及每个包的大小等

这里选择ping 14.215.177.39,发送1500个字节,抓包情况

可以看出发送了四次,每次发送的内容分成了两个部分

查看第一个部分可以看出长度为1500,偏移量为0

第二个部分长度为548,偏移量为1480

可以看出数据以第1480字节为分隔变为两个包发送

偏移量:分片中的数据的起始位置在原来不分片的数据中的位置,不用考虑头部长度,再有就是偏移量的单位是8个字节,这个8字节是规定好的。

分段与重组是一个耗费资源的操作,特别是当分段由传送路径上的节点即路由器来完成的时候,所以 IPv6 已经不允许分段了。那么 IPv6

中,如果路由器遇到了一个大数据包该怎么办?

这时路由器会向源主机反馈包太大了,主机会重新调整大小再传送,所以IPv6包传输之前,链路上已经获取到了最大传输单元MTU,所以正常发出的包不会大于MTU

三、考察 TTL 事件

在 IP 包头中有一个 TTL 字段用来限定该包可以在 Internet上传输多少跳(hops),一般该值设置为 64、128等。

在验证性实验部分我们使用了 tracert 命令进行路由追踪。其原理是主动设置 IP 包的 TTL 值,从 1 开始逐渐增加,直至到达最终目的主机。

请使用 tracert www.baidu.com 命令进行追踪,此时使用 Wireshark 抓包(用 icmp 过滤),分析每个发送包的 TTL 是如何进行改变的,从而理解路由追踪原理

输入命令

然后通过抓包来分析不同节点TTL的变化

可以看出第一跳时设置的TTL为1

第二跳设置的TTL为2

由此可以推算出tracert命令通过发送TTL=1追踪到第一个节点,TTL每加一就追踪到下一个节点,直到目的IP地址

在 IPv4 中,TTL 虽然定义为生命期即 Time To Live,但现实中我们都以跳数/节点数进行设置。如果你收到一个包,其 TTL的值为 50,那么可以推断这个包从源点到你之间有多少跳?

有14跳,经过的路由器个数是用与它最近的一个2的N次数(大于它的)减去该值后得到的,比如TTL=50,最接近的是64,64-50=14

传输层

一、熟悉 TCP 和 UDP 段结构

1、用 Wireshark 任意抓包(可用 tcp 过滤),熟悉 TCP 段的结构,如:源端口、目的端口、序列号、确认号、各种标志位等字段。

通过抓包可以清楚的看到TCP结构

源端口:88

目的端口:54852

序列号:1

确认号:1

标志字段(较重要的标志位):URG(紧急位)、SYN(同步位)、ACK(确认位)、FIN(结束位)、RST(重置位)

Window size(窗口尺寸/缓存):330

checksum(校验和)

2、用 Wireshark 任意抓包(可用 udp 过滤),熟悉 UDP 段的结构,如:源端口、目的端口、长度等

UDP段结构如下

源端口:61440

目的端口:61440

长度:46

checksum(校验和):一般情况都为0

通过对比可以看到TCP的结构比UDP更复杂

由上大家可以看到 UDP 的头部比 TCP 简单得多,但两者都有源和目的端口号。请问源和目的端口号用来干什么?

源端口是本机用来发送数据的端口,目的端口就是对方主机用于接收的端口,两个端口用来确定路径

二、分析 TCP 建立和释放连接

1、打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用 tcp 过滤后再使用加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间使得能够捕获释放连接的包。

2、请在你捕获的包中找到三次握手建立连接的包,并说明为何它们是用于建立连接的,有什么特征。

三次握手建立的包如下:

第一次握手报文向目的端发送的报文以【SYN】作为标志位,Seq=0

第二次握手,目的端发送报文以【SYN,ACK】为标志位,Seq=0,ACK=1

第三次握手向目的端发送的报文以【ACK】作为标志位,Seq=1,ACK=1

这样就完成了连接建立的过程

3、请在你捕获的包中找到四次挥手释放连接的包,并说明为何它们是用于释放连接的,有什么特征。

可以看到发送端向目的端发送报文以【FIN,ACK】为标志位,表示想要与目的端断开连接,等待目的端确认,目的端确认后也发送报文以【FIN,ACK】为标志位给发送端,发送端再发送报文以【ACK】为标志位,表示确认后断开连接

去掉 Follow TCP Stream,即不跟踪一个 TCP 流,你可能会看到访问 qige.io时我们建立的连接有多个。请思考为什么会有多个连接?作用是什么?

因为数据传输完成后会断开连接,但页面还是存在的,一旦需要再次连接,就能快速建立连接,作用是提高访问的效率

我们上面提到了释放连接需要四次挥手,有时你可能会抓到只有三次挥手。原因是什么?

因为第二次挥手和第三次挥手合并了,如果对方没有数据发送给本方,就会将FIN和ACK合在一起发送,就变成了三次挥手

应用层

一、了解 DNS 解析

1、先使用 ipconfig /flushdns 命令清除缓存,再使用 nslookup qige.io 命令进行解析,同时用 Wireshark 任意抓包(可用 dns 过滤)。

2、你应该可以看到当前计算机使用 UDP,向默认的 DNS 服务器的 53 号端口发出了查询请求,而 DNS 服务器的 53 号端口返回了结果。

3、可了解一下 DNS 查询和应答的相关字段的含义

参考博客:https://blog.csdn.net/qq_41091373/article/details/90384705

16位标识字段用于标记一对DNS查询和应答,以此区分一个DNS应答是哪个DNS查询的回应

16位标志字段用于协商具体的通信方式和反馈通信状态。DNS报文头部的16位标志字段的细节如图

QR:查询/应答标志。0表示这是一个查询报文,1表示这是一个应答报文

opcode:定义查询和应答的类型。0表示标准查询,1表示反向查询(由IP地址获得主机域名),2表示请求服务器状态

AA:授权应答标志,仅由应答报文使用。1表示域名服务器是授权服务器

TC:截断标志,仅当DNS报文使用UDP服务时使用。因为UDP数据报有长度限制,所以过长的DNS报文将被截断。1表示DNS报文超过512字节,并被截断

RD:递归查询标志。1表示执行递归查询,即如果目标DNS服务器无法解析某个主机名,则它将向其他DNS服务器继续查询,如此递归,直到获得结果并把该结果返回给客户端。0表示执行迭代查询,即如果目标DNS服务器无法解析某个主机名,则它将自己知道的其他DNS服务器的IP地址返回给客户端,以供客户端参考

RA:允许递归标志。仅由应答报文使用,1表示DNS服务器支持递归查询 zero:这3位未用,必须设置为0

rcode:4位返回码,表示应答的状态。常用值有0(无错误)和3(域名不存在)

问题

你可能会发现对同一个站点,我们发出的 DNS 解析请求不止一个,思考一下是什么原因?

为了使服务器的负载得到平衡,一个网站有多个计算机运行,IP地址不同但域名相同,当第一个计算机访问的数量多时,就会将其他用户的目的IP改为另一个计算机的IP地址,这样就减少了计算机的负荷

二、了解 HTTP 的请求和应答

1、打开浏览器访问 qige.io 网站,用 Wireshark 抓包(可用http 过滤再加上 Follow TCP Stream),不要立即停止 Wireshark 捕获,待页面显示完毕后再多等一段时间以将释放连接的包捕获。

2、请在你捕获的包中找到 HTTP 请求包,查看请求使用的什么命令,如:GET, POST。并仔细了解请求的头部有哪些字段及其意义。

该请求使用的命令是POST

部分头部字段

Accept:浏览器可接受的MIME类型。 Accept-Charset:浏览器可接受的字符集。

Accept-Encoding:浏览器能够进行解码的数据编码方式,比如gzip。

Accept-Language:浏览器所希望的语言种类,当服务器能够提供一种以上的语言版本时要用到。

Authorization:授权信息,通常出现在对服务器发送的WWW-Authenticate头的应答中。

Content-Length:表示请求消息正文的长度。 Cookie:设置cookie,这是最重要的请求头信息之一

From:请求发送者的email地址,由一些特殊的Web客户程序使用,浏览器不会用到它。 Host:初始URL中的主机和端口。

3、请在你捕获的包中找到 HTTP 应答包,查看应答的代码是什么,如:200, 304, 404 等。并仔细了解应答的头部有哪些字段及其意义。

可以看到应答的代码是200

应答头部字段

cache-control:private/no-cache:私有的不需要缓存/no-cache也不需要缓存

connection:keep-live; 服务器同意保持连接

content-Enconding:gzip:除去头的剩余部分压缩返回格式

content-length:内容长度

content-type:text/css;返回内容支持格式

Date: 时间

server:ngnix 服务器类型

set-Cookie:服务器向客户端设置

cookie:第一次访问服务器会下发cookie当作身份认证信息,第二次访问服务器再把cookie送给服务器,可以当作认证信息

刷新一次 qige.io 网站的页面同时进行抓包,你会发现不少的 304

代码的应答,这是所请求的对象没有更改的意思,让浏览器使用本地缓存的内容即可。那么服务器为什么会回答 304 应答而不是常见的 200 应答?

因为浏览器和服务器有一个协商过程,浏览器要判断文件是否有修改,浏览器第一次发送请求时会记录时间,第二次请求与第一次的时间作对比,如果文件没有被修改,服务器就应答304,浏览器直接从缓存里取。

总结

经过这次在Wireshark下的实验,让我对软件的使用更加熟练,通过抓包可以清楚的看到连接建立和释放的过程,用了怎样的协议,如何工作等。

2741

2741

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?