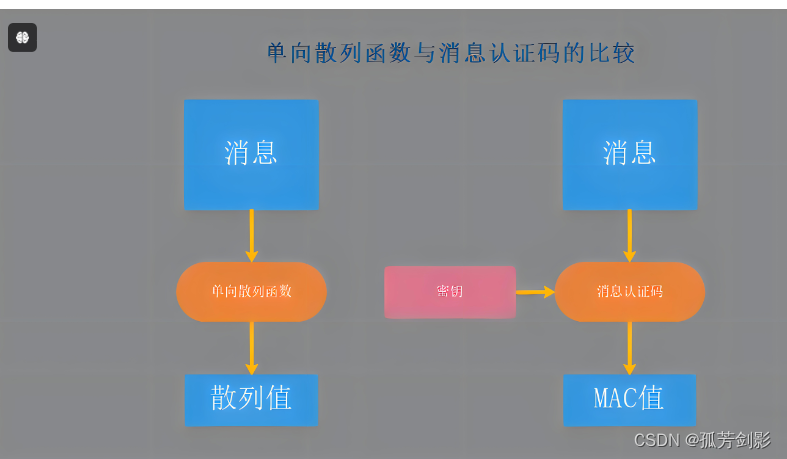

一、消息认证码(MAC)简介

消息认证码(Message Authentication Code,简称MAC),是密码学中的一个关键概念,主要用于确保信息在传输或存储过程中的完整性,同时提供对信息来源的身份验证。这是一种防止信息在未经授权的情况下被篡改的重要手段。

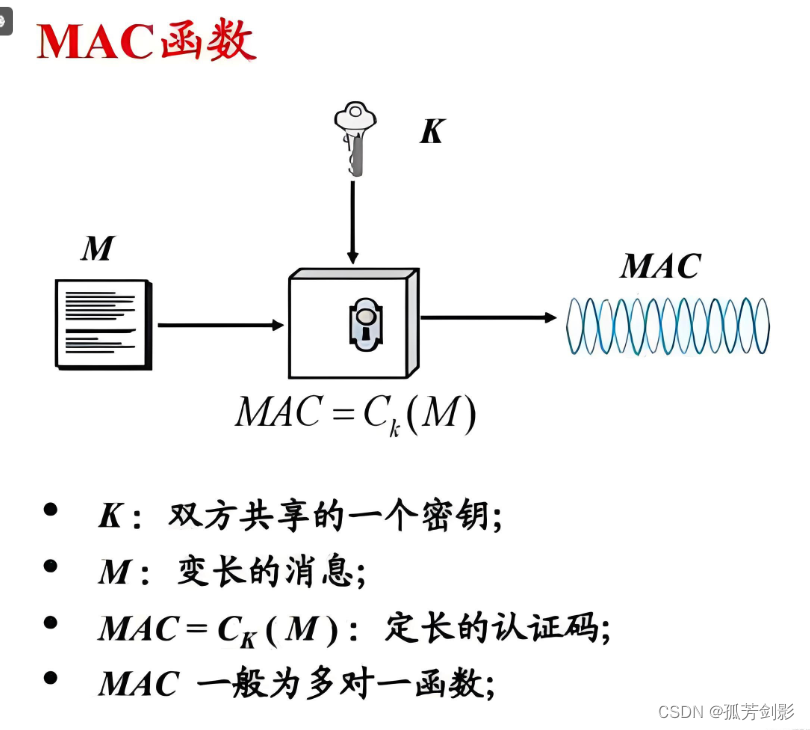

MAC算法的核心在于它采用了一种特定的加密方式,这种方式依赖于一个只有通信双方知道的密钥。这意味着,即使攻击者能够截获到传输的信息,只要他们没有这个密钥,就无法生成有效的MAC值,也无法对信息进行篡改而不被发现。

MAC的主要特性包括:

-

完整性:MAC能确保信息的完整性,即信息在传输或存储过程中没有被篡改。这是通过对比接收到的MAC值和重新计算的MAC值来实现的。如果两者相同,那么信息就被认为是完整的。

-

认证:MAC能提供对信息来源的身份验证。因为只有知道密钥的实体才能生成有效的MAC值,所以接收者可以通过验证MAC值来确认信息的来源。

-

密钥依赖性:MAC值的计算依赖于密钥,不同的密钥会产生不同的MAC值。这增加了攻击者伪造有效MAC值的难度。

MAC被广泛应用于网络通信、数据存储、电子商务等领域,以保护数据的安全性和可靠性。例如,在网络通信中,MAC可以防止数据被篡改或冒充,确保数据的完整性和真实性;在数据存储中,MAC可以防止数据被篡改或删除,保护数据的完整性和可靠性;在电商中,MAC可以确保交易数据的完整性和真实性,防止数据被篡改或冒充,保护用户的隐私和安全。

二、HmacSHA1算法

HmacSHA1是一种结合了密钥与SHA-1哈希函数的消息认证码(MAC)算法。与HmacMD5类似,HmacSHA1旨在通过引入密钥来增强SHA-1算法的安全性,以提供数据的完整性和身份验证。由于SHA-1相较于MD5具有更高的安全性,HmacSHA1也被广泛认为是一种更安全的消息认证码算法。

SHA-1(Secure Hash Algorithm 1)是一种密码散列函数,美国国家安全局设计,并由美国国家标准技术研究所(NIST)发布为联邦资料处理标准(FIPS)。SHA-1可以生成一个被称为消息摘要的160位(20字节)散列值,散列值通常的呈现形式为40个十六进制数。

HmacSHA1算法的工作原理

1.密钥处理:

HmacSHA1算法首先会对密钥进行处理,以确保其长度符合算法的要求。通常,密钥会被填充至64字节(512位)的长度。

如果密钥长度小于64字节,算法会在密钥的末尾填充0,直到达到所需的长度。

如果密钥长度大于64字节,算法会使用SHA-1哈希函数对密钥进行哈希处理,得到一个固定长度(20字节,160位)的哈希值,然后将其作为实际的密钥使用。

2.密钥划分与填充:

与HmacMD5类似,处理后的密钥会被划分为两个等长的子密钥,但由于SHA-1的块大小是512位(64字节),这两个子密钥实际上是通过对原始密钥与特定的填充常量(如ipad和opad)进行异或运算得到的。

ipad(内部填充常量)和opad(外部填充常量)是特定的字节序列,用于与密钥进行异或运算,以生成两个新的密钥:K1(内部密钥)和K2(外部密钥)。

3.消息处理与哈希计算:

消息在进行哈希之前,会被划分为多个块,每个块的大小与SHA-1算法的输入块大小相同(512位)。最后一个块可能需要按照特定的方式进行填充。

对于每个消息块,算法会将其与子密钥K1一起作为输入,进行SHA-1哈希计算,得到一个中间哈希值。

然后,算法会取所有中间哈希值的串联(对于多个消息块的情况),与子密钥K2一起作为输入,进行另一次SHA-1哈希计算。最终得到的哈希值就是消息的HmacSHA1值。

4.安全性考虑:

HmacSHA1算法结合了SHA-1哈希函数的不可逆性和密钥作为干扰项的特点,使得攻击者无法轻易伪造出有效的HmacSHA1值。即使攻击者截获了消息和对应的HmacSHA1值,没有密钥的情况下也无法对消息进行篡改而不被发现。

然而,需要注意的是,近年来对SHA-1的安全性也提出了一些质疑,特别是关于其潜在的碰撞性攻击风险。虽然在实际应用中尚未出现成功的攻击案例,但为了安全起见,许多组织已经开始逐步淘汰SHA-1和HmacSHA1,转向使用更安全的哈希函数和相应的Hmac算法(如SHA-256和HmacSHA256)。

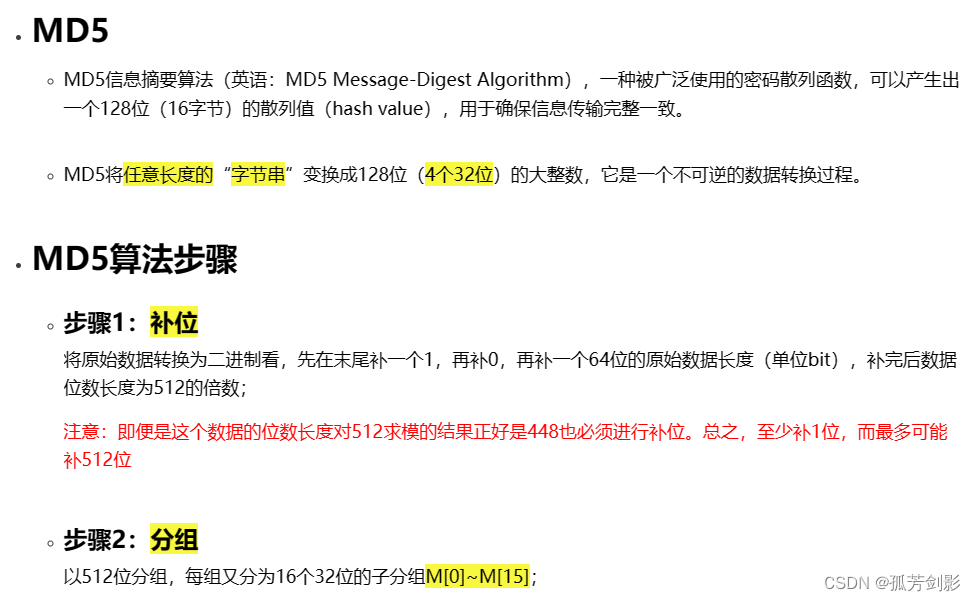

三、HmacMD5算法

HmacMD5是一种结合了密钥与MD5哈希函数的消息认证码(MAC)算法。它旨在通过引入密钥来增强MD5算法的安全性,从而提供数据的完整性和身份验证。HmacMD5广泛应用于网络通信和数据存储等领域,以确保数据的机密性和完整性。

HmacMD5算法的工作原理

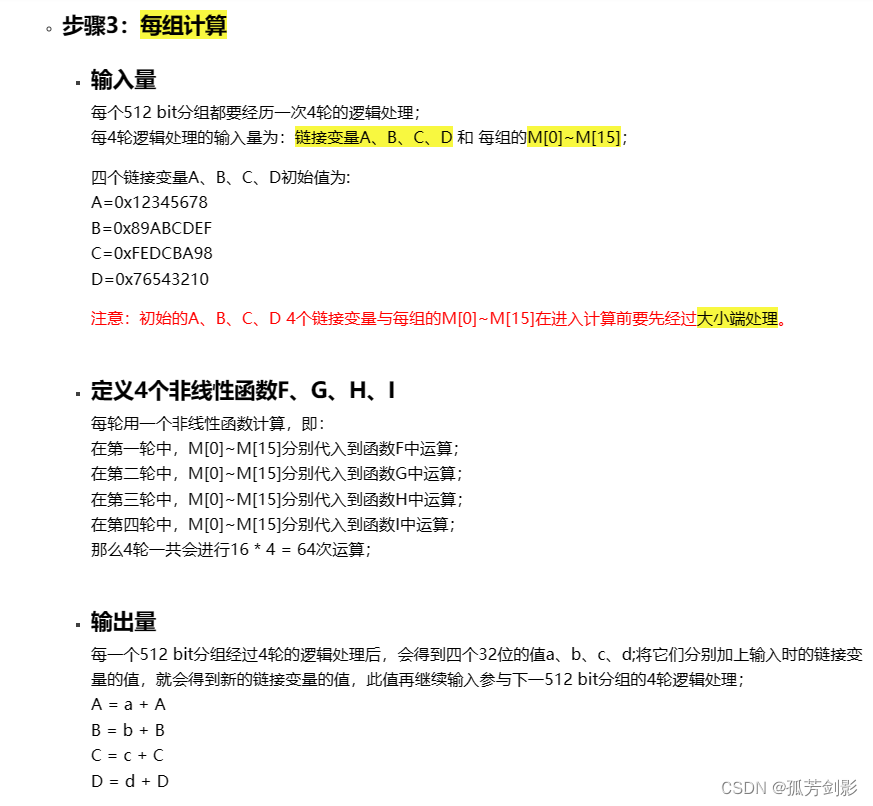

1.密钥处理:

HmacMD5算法首先会对密钥进行处理,以确保其长度符合算法的要求。通常,密钥会被填充至64字节(512位)的长度。

如果密钥长度小于64字节,算法会在密钥的末尾填充0,直到达到所需的长度。

如果密钥长度大于64字节,算法会使用MD5哈希函数对密钥进行哈希处理,得到一个固定长度(16字节,128位)的哈希值,然后将其作为实际的密钥使用。

2.密钥划分:

经过处理的密钥会被划分为两个等长的子密钥,分别称为K1和K2。

如果密钥是原始密钥的哈希值(16字节),则K1是原始密钥与ipad(一个特定的常量)的逐位异或结果,K2是原始密钥与opad(另一个特定的常量)的逐位异或结果。

3.消息处理:

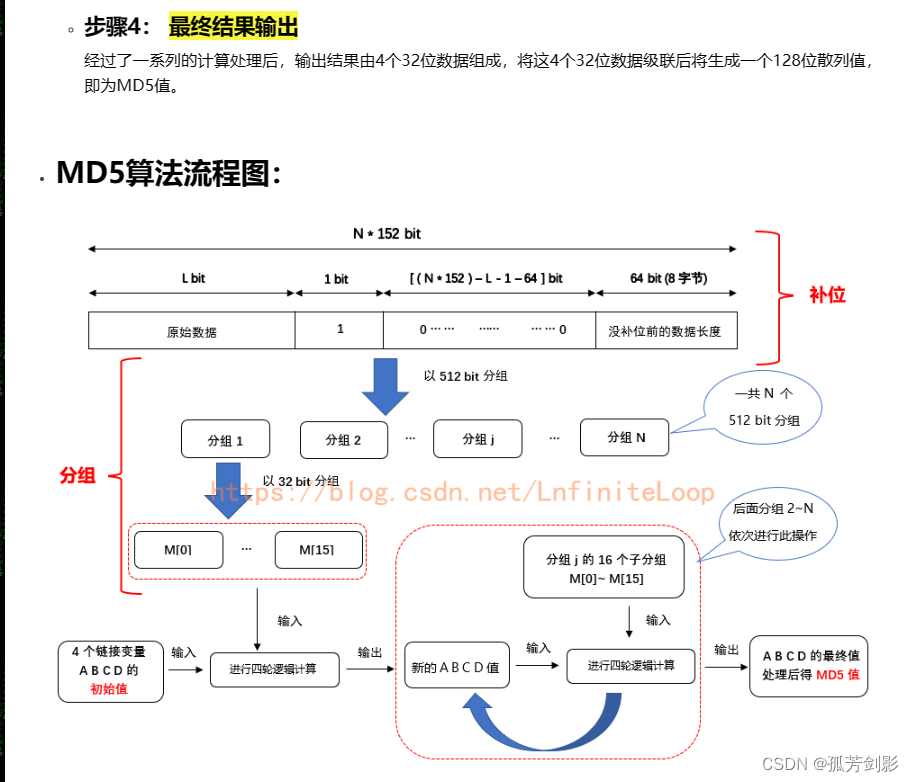

消息在进行哈希之前,通常会被划分为多个块,每个块的大小与MD5算法的输入块大小相同(64字节)。对于最后一个可能不足64字节的块,需要按照特定的方式进行填充,以确保其长度达到64字节。填充的内容包括一个“1”、多个“0”以及原始消息的长度(以64位二进制数表示)。

4.哈希计算:

对于每个消息块,算法会将其与子密钥K1一起作为输入,计算出一个中间哈希值。这是通过将K1附加到消息块的前面或后面,并对整个输入应用MD5哈希函数来实现的。

然后,算法会取所有中间哈希值的串联(对于多个消息块的情况),与子密钥K2一起作为输入,进行另一次MD5哈希计算。最终得到的哈希值就是消息的HmacMD5值。

尽管HmacMD5算法通过引入密钥增强了MD5算法的安全性,但MD5算法本身存在已知的弱点,如潜在的碰撞性攻击风险。因此,在需要更高安全性的场景下,建议使用更安全的哈希函数和相应的Hmac算法,如HmacSHA256。

四、参考

http://t.csdnimg.cn/xgJdr

http://t.csdnimg.cn/7niep

https://zhuanlan.zhihu.com/p/136590049

https://mp.weixin.qq.com/s/Wgrt6hvxMrt0IqBvIZDZNA

819

819

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?