先讲一下代码在跑到setup之前的内存视图,有助于我们更好地理解setup中的操作。

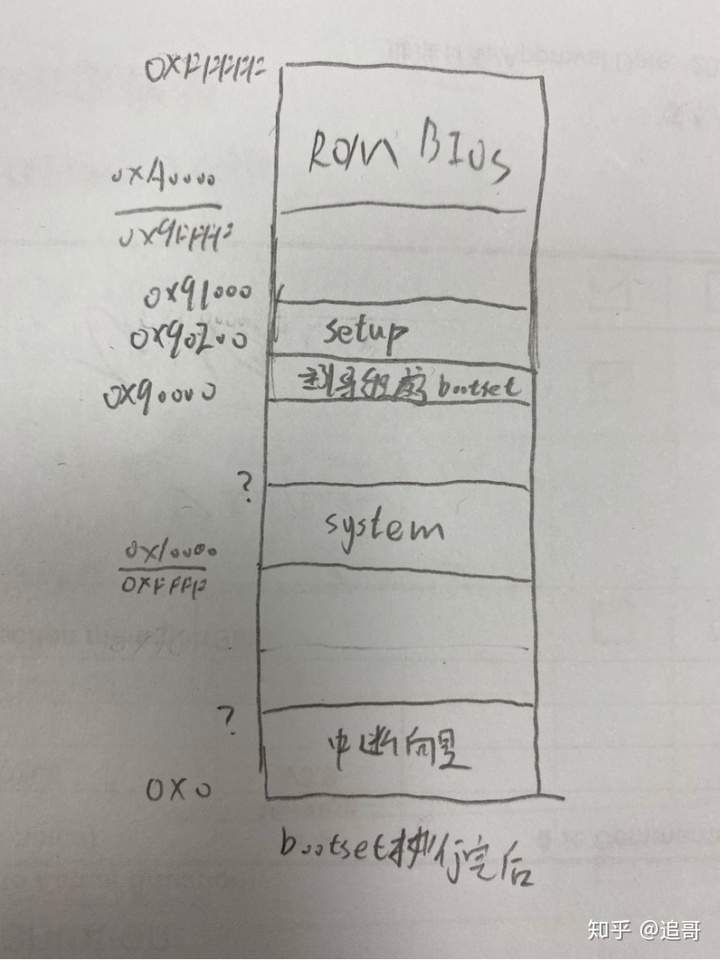

在上电时,内存视图如下:

在内存的0x0位置是BIOS的中断向量表

执行Bootset之后,内存视图如下:

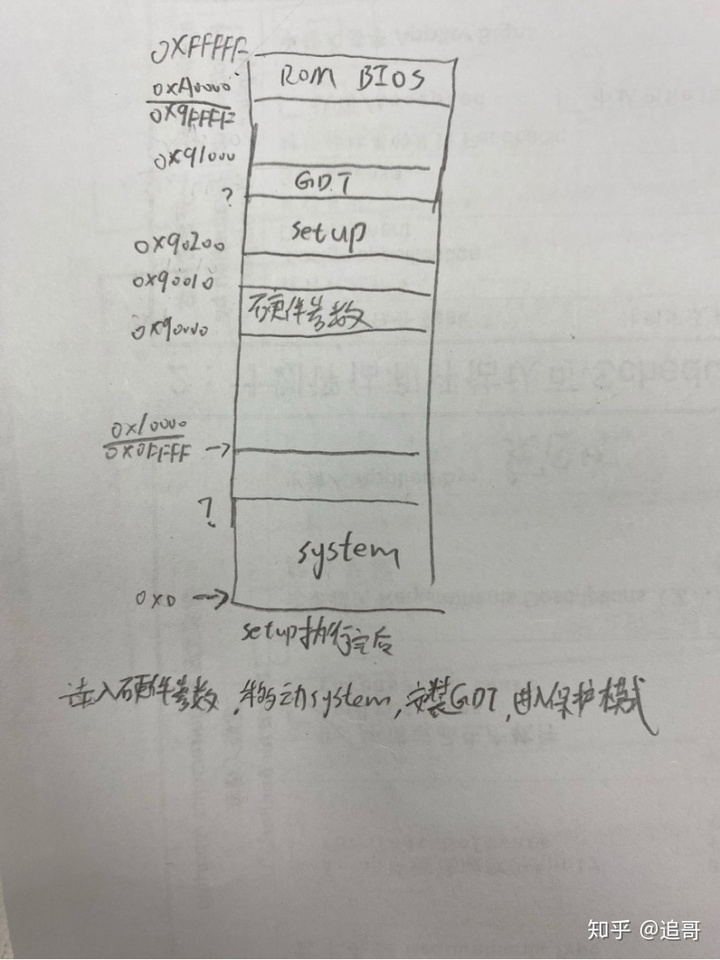

Bootset首先将自己本身读到了0x90000的位置,然后将4个区块的setup读入0x90200,然后打印出正在加载系统,然后将system读到0x10000的位置。

下面分析setup代码

代码在开头的一大部门是先通过BIOS中断读取一些硬件信息到0x90000~0x900A0的位置(覆盖了bootset)

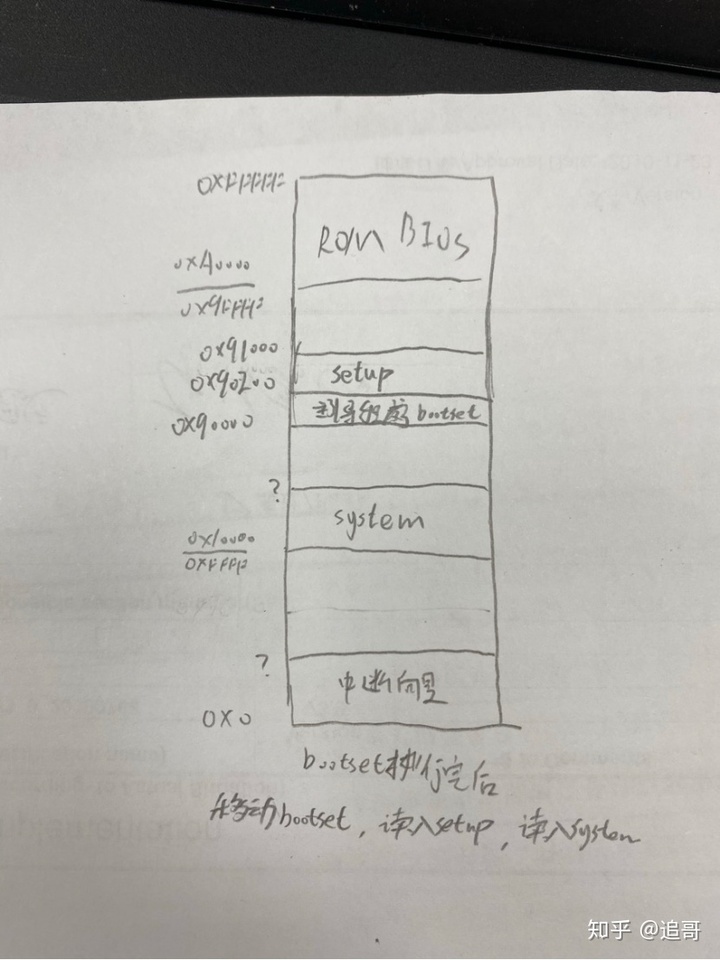

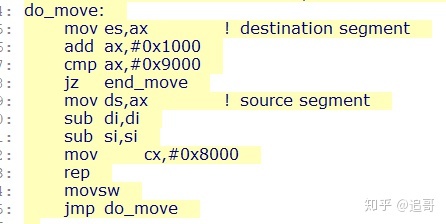

然后接下来是将原来位于0x10000的system移动到0x0处,这样,BIOS的中断表都被覆盖了,因此中断不能用了。

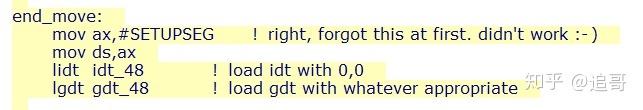

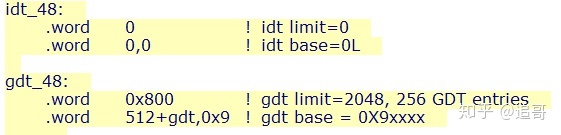

移动完之后,需要安装GDT和IDT表,IDT表长度为0,地址也为0;GDT表长度0x800,地址为(0x0000 0000 0009 0000)+(0x200,里面有刚读入存储的硬件信息)+(gdt标号相对于setup程序头部的偏移),该地址是32位的线性地址。在setup中安装的GDT和IDT都是临时的,只是为了jmpi 0,8这一个保护模式指令用的,后续子啊head.s中会重新安装GDT和IDT,但是那时IDT的内容是空的,等到外设初始化的时候才会装入中断入口函数。

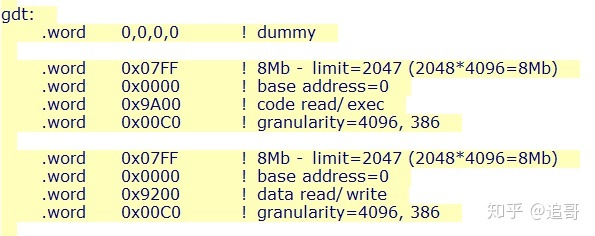

GDT表中有三个表项:空项、system内核段、system内核数据段

将下图与GDT表项格式进行对比看,可以发现,内核代码段描述符的基地址组合起来就是0x0,内核数据段基地址也是0x0.

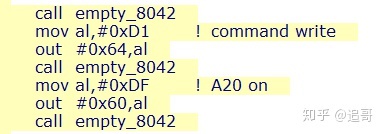

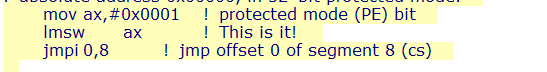

接下来开启A20地址线并置位CR0,最后使用指令jmpi 0 , 8 ,则CS = 8 即GDT表中第八个字节往后,这是内核代码段,EIP=0,组合起来即0x0,这个地址正是move后的system地址。

Setup执行完后的内存视图:

313

313

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?