概述

axis 全称Apache EXtensible Interaction System 即Apache可扩展交互系统。axis 为创建服务器端、客户端和网关SOAP等操作提供基本框架。axis 目前版本主要面向Java,面向C++的版本正在开发中。axis 并不完全是一个SOAP引擎,还可以作为一个独立的SOAP服务器和一个嵌入Servlet引擎(例如Tomcat)的服务器。

本地漏洞复现

从apache axis官网下载1.4的版本。

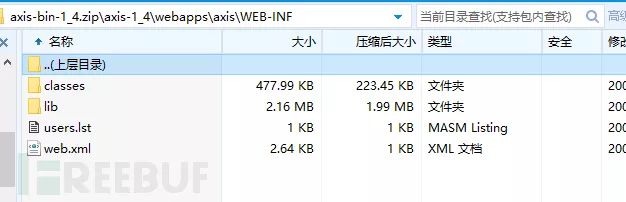

在本地tomcat搭建,可以看到下载下来后的WBE-INF,其中并没有有些文档中写的server-config.wsdd文件

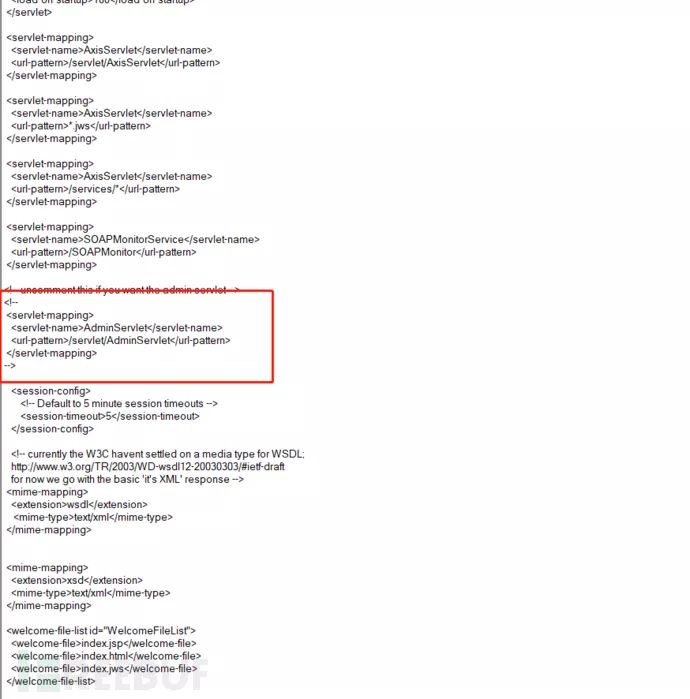

然后去查看web.xml中的文件,也未打开AdminService的注释。

然后去查看web.xml中的文件,也未打开AdminService的注释。

此时我们直接本地利用poc来本地注册服务攻击,发现可以正常注册,并向服务对应的jsp文档里写入shell内容。

本文详细介绍了Apache Axis 1.4的一个远程命令执行漏洞,包括本地和远程漏洞复现过程。作者发现即使没有server-config.wsdd文件,也能通过本地注册服务并绑定日志操作,使远程调用服务执行任意命令。分析指出,只需将server-config.wsdd中的enableRemoteAdmin设为true即可实现远程注册服务。

本文详细介绍了Apache Axis 1.4的一个远程命令执行漏洞,包括本地和远程漏洞复现过程。作者发现即使没有server-config.wsdd文件,也能通过本地注册服务并绑定日志操作,使远程调用服务执行任意命令。分析指出,只需将server-config.wsdd中的enableRemoteAdmin设为true即可实现远程注册服务。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

949

949

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?