1. 识别

1.1 看发信人地址

正规企业邮件一般不会代发,即使代发,代发邮箱的域名也是企业域名,上图中企业域名为jd.com,而代发邮箱的域名是163.com,可以判断为非官方邮件。

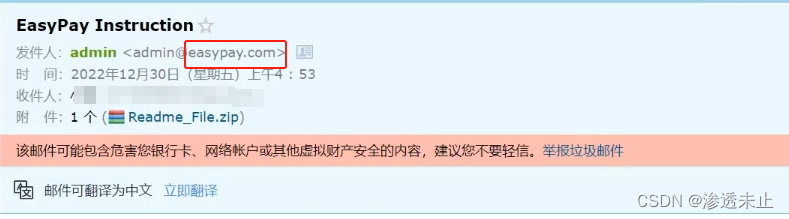

1.2 看邮箱警示

遇到含有红色警示的邮件,极有可能为钓鱼邮件

1.3 看发信内容附件

下载附件后浏览器或杀毒软件报毒,可判断为钓鱼邮件

如果攻击者对文件做了免杀处理,也可能不会报毒,那么需要对文件进行测试,切勿在物理机上运行。

方法一:将文件放入虚拟机运行(运行前先给虚拟机保存快照),观察文件程序的行为,也有可能运行后任何行为都没有,说明攻击者对文件做了反虚拟机处理,也可判断为恶意文件。

方法二:将文件放入云沙箱分析,判定为远控木马。

2. 溯源攻击者

2.1 有CMS指纹特征

查看邮件原文

1处X-mail为gophish,一款钓鱼邮件工具,确认为钓鱼邮件,对其进行溯源

方法一:钓鱼服务器IP为2处显示的IP,gophish的默认端口为3333,如果该服务器邮件程序还开启,则可以访问https//43.139.90.142:3333 ,接下来用红队手段渗透服务器。

方法二:3处的邮箱地址为攻击者的代发邮箱地址,使用社会工程学手段(存在法律风险,仅在获得合法授权时才可考虑)进行溯源。

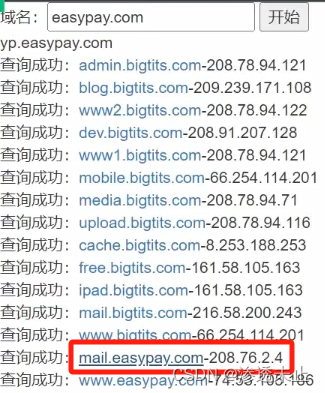

2.2 无CMS指纹特征

对发件人域名进行子域名爆破,找到关于邮件系统的子域名

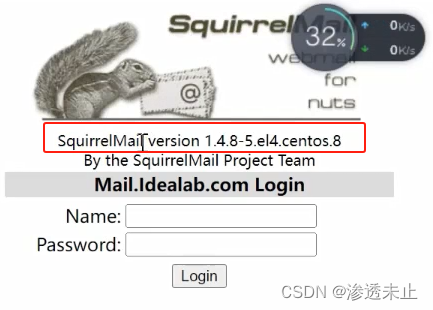

浏览器进入子域站点,发现邮件平台为SquirrelMail,获得其版本和系统

搜索到符合版本的漏洞

利用漏洞对邮件服务器进行渗透。

1162

1162

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?