1.Abstract

图像处理检测有两个研究类别:图像后处理检测(Image Manipulation Detection)和图像篡改检测(Tamper Detection)。

(1)图像后处理检测主要挖掘图像是否经历过:中值滤波处理(Median Filtering)、高斯模糊处理(Gaussian Blurring)、添加高斯白噪声(Additive White Gaussian Noise)、重采样(Resampling)、JPEG 压缩(JPEG Compression)等后处理操作。

(2)另一方面图像篡改检测旨在挖掘数字图像的恶意处理,例如删除(Removal)、添加(Adding)、复制(Copy)、截取(Splicing)图像中的对象。

图像处理检测在军事防卫、司法鉴定、图像防伪等领域有重要的价值。

本文旨在通过分析近年来基于深度学习的图像篡改检测发展,总结该方向主要发展方向、可以探索方向。

2.Introduction

图像篡改检测从篡改方法上可以分为:

- (1)图像接片检测(Image Splicing Detection)

- (2)图像复制-黏贴检测(Copy-Move Detection)

- (3)图像对象移除检测(Object Removal Detection)

(1)和(2)有本质区别,(1)主要通过截取图像A的某个物体到图像B,并检测图像B是否被篡改;(2)主要用过复制图像A的某个物体,移动到另外一个位置,并检测图像A是否被篡改,即(1)的复制物体来自于多个图像,(2)的物体对象来自同一张图像。

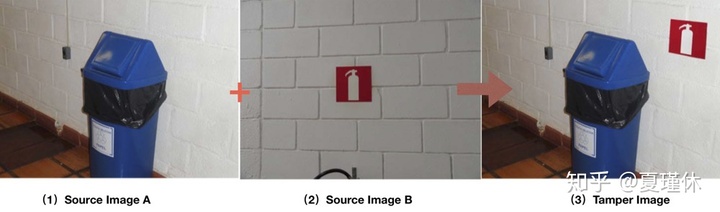

关于(1)的例子如下,图像中的第三张图来源于原图像A,原图像B中防火栓标志的合成:

关于(2)Copy-Move的比较有名的例子是伊朗导弹齐射伪造事件。

2008年伊朗不断发布该国“试射多枚远程导弹”的消息,随后《纽约时报》发现,这张有四枚导弹腾空而起的照片存在被“人为修改”的痕迹:其中一枚导弹(从小图2右侧数第二枚)很可能是照片上其他两枚导弹“PS后的产物”。

目前,对于(1)、(2)检测的算法比较多,而针对(3)的算法比较少见,接下来我们将分析最近几年使用深度学习解决上面几个问题论文,从而分析该领域的当前现状、未来方向。

3.Related Work

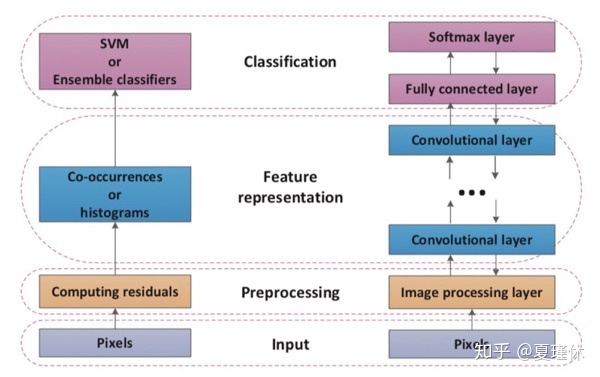

关于上述几种篡改方法,图像篡改检测算法大致可以分为传统算法和深度学习算法,传统算法的特点是手工提取特征、建立模型、分析特征并分类;深度学习的算法主要通过使用CNN模型,提取特征,并通过Softmax分类,实现端到端(end-to-end)自适应学习模式。

[2] 总结了这两种算法的框架模型&#

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

634

634

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?