1.Repeater模块

Repeater是BurpSuite里的“重放”模块,也是最常见的模块之一。

先打开浏览器随便搜索一些内容,然后发现网页的title变成所搜索的内容,之后复制网页地址栏的连接,找到BurpSuite的Repeater模块。

在Request(橘红色)里的空白区域右键后点击Paste URL as request就会将所复制的连接转成请求。

然后点击send按钮就行重放。

在右边就会出现网页属性,以及重放后的HTML代码,修改左边请求的搜索内容后(不过BurpSuite对中文好像不太友好),重新点击send进行重放即可做到重放攻击。

关于该技能包所使用的重放攻击还有很多不太理解,下面为本人理解:当获取受害者网页请求后,进行内容修改(重放),比如简单的修改要访问的网页内容后,点击send进行重放就可以以受害者的IP、ID(就像是受害者亲自发的一样)进行访问网址(当然这是本人自以为是建立在点击send按钮后是通过受害者的请求进行访问的)

2.绕过前端限制(新手版)

由于我是用二向箔的靶场进行练习的,所以在测试的时候尽量去找靶场练习,二向箔安全学院网址:https://twosecurity.cn/

可以通过绕过前端限制将需要传输的内容显示在输出节点上,比如传输一段JS的弹窗代码(alert(…))。

操作开始:

这是一个个人信息界面

进行修改信息,可以发现除了邮箱输入节点以外其他都是String格式(新人の理解)。

重新修改测试,发现有前端限制,不能使用尖括号等特殊符号。

打开浏览器代理(之前有写过博客)和BurpSuite,准备开始绕过前端限制,BurpSuite选择Proxy模块,Intercept is on为开始抓包。

再次修改信息至可以正常提交,进行提交,BurpSuite成功抓到包。

不知道这里面有没有有用的信息可以定位到我,也不知道火绒防不防得住(害怕.jpg)

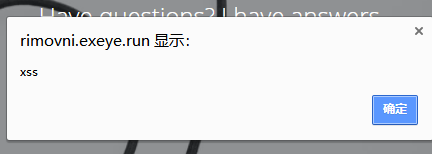

开始修改请求包的数据,将email内容改为需要的包含特殊符号的XSS语句(输入的字符必须是英文),如:<img src=xss onerror=alert(xss)>(onerror:当视频/图片/音频加载失败后执行该内容。因为没有填图片地址,所以会加载失败),点击Forward进行发送请求包,需要点击两次。

绕过前端(新手版)完成!

之前抑郁了很久,感觉人间不值得啊~~,大过年的想这些挺可笑的,现在本人只能给大家拜个晚年了

祝大家在新的一年里:

往事清零,

活得开心,

家庭幸福,

和谐美满,

鼠鼠福福,

快快乐乐,

事业节节攀升!

1707

1707

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?