NO.16

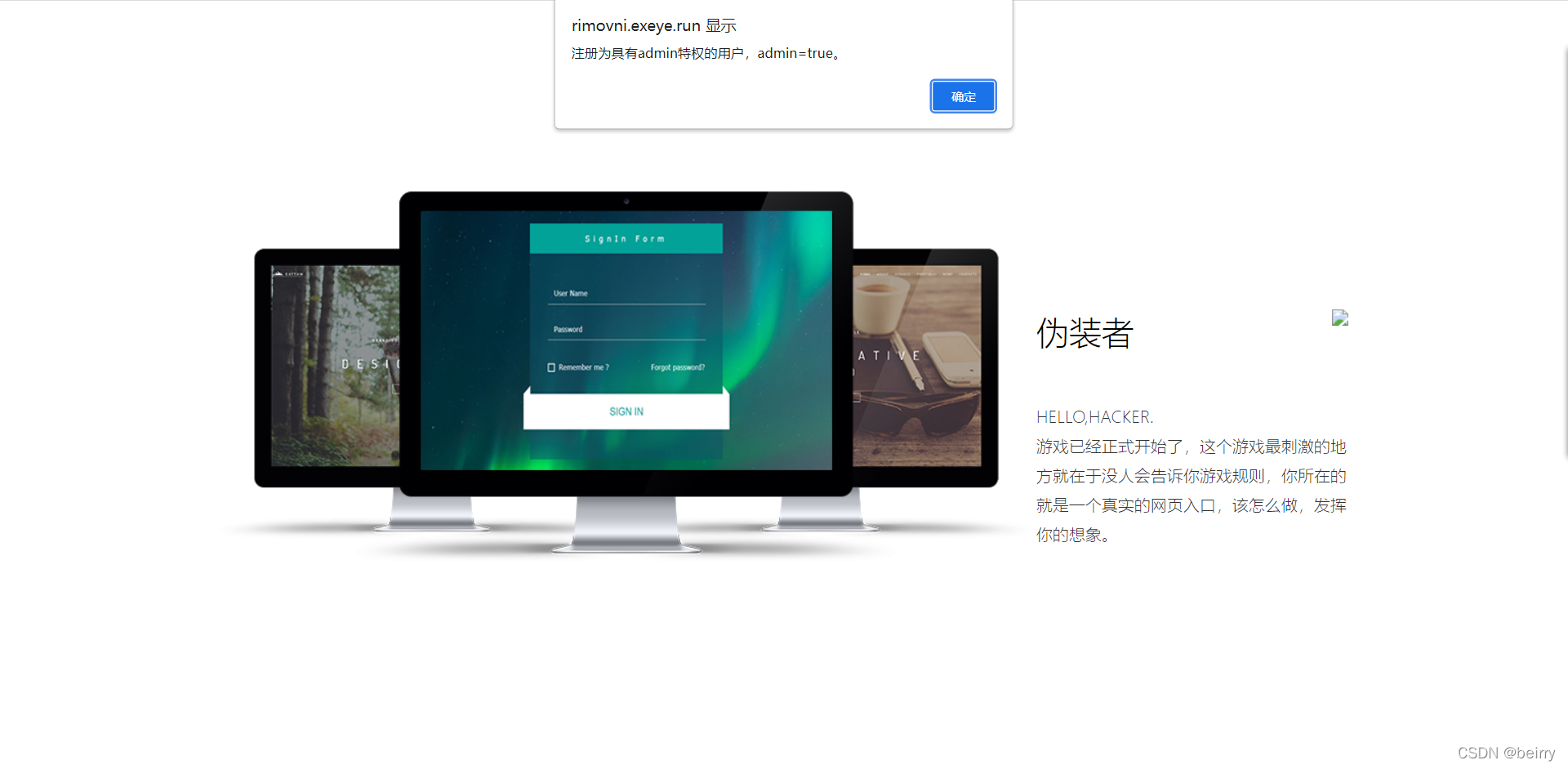

还是登陆页面

提示也很明显了,首先要注册一个admin账户,将admin=true一同发往服务端进行注册admin用户。

提示也很明显了,首先要注册一个admin账户,将admin=true一同发往服务端进行注册admin用户。

得到flag

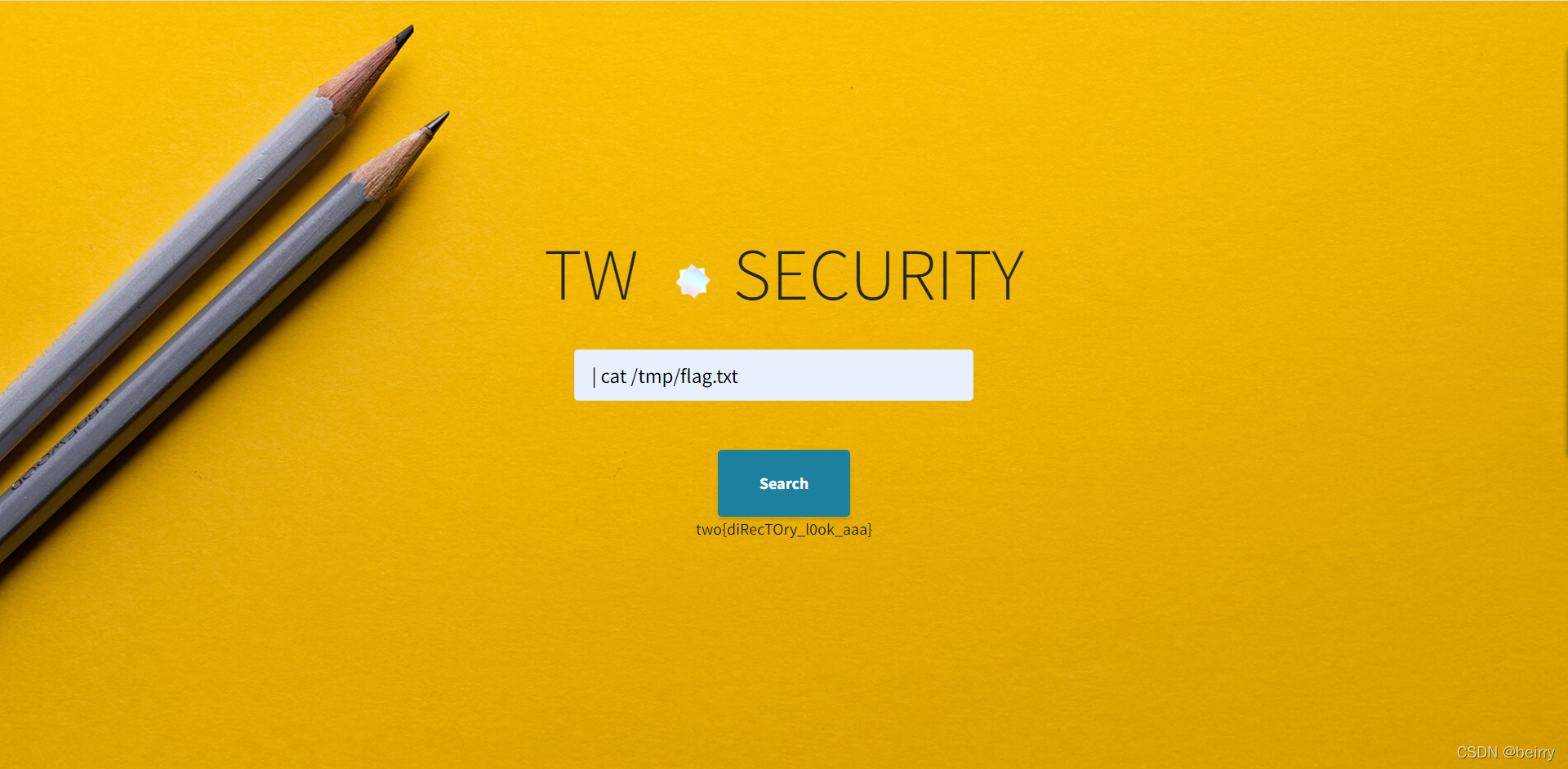

NO.17

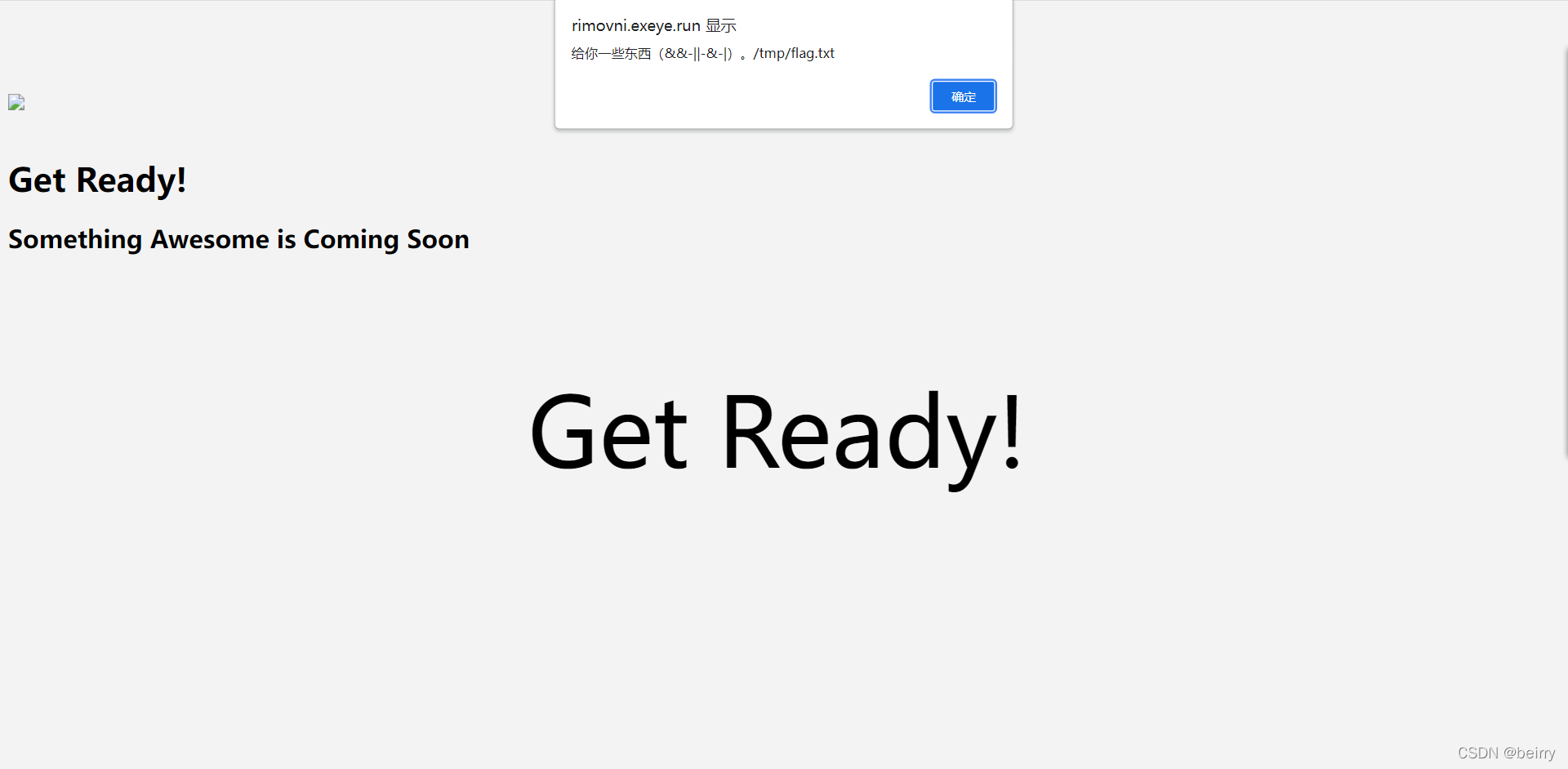

看到&& ||很明显这道题是要命令执行了

点击Get Ready,看到这个是利用GET传值方式传值

那我们直接构造?domain=--version|cat /tmp/flag.txt

得到flag

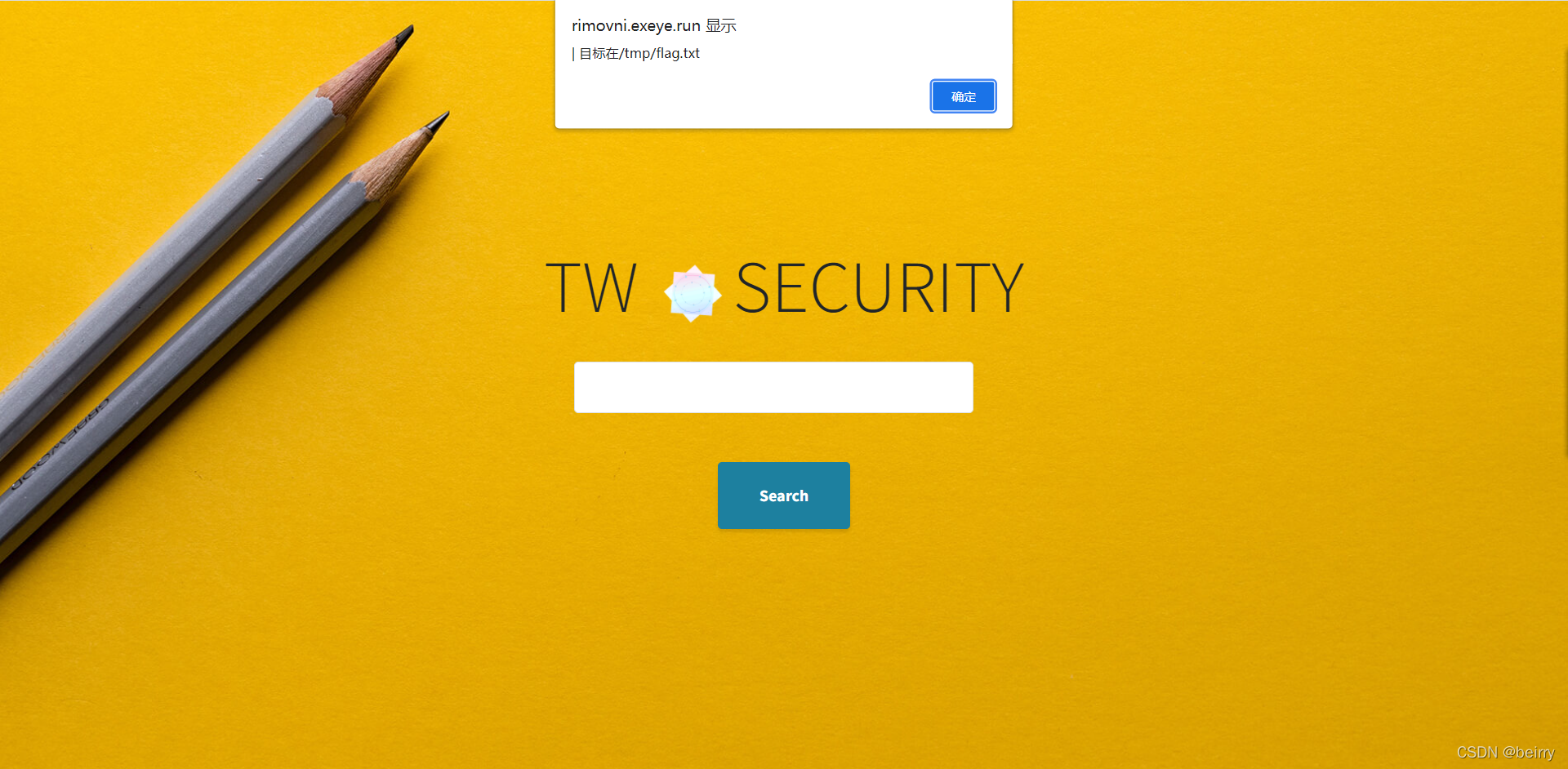

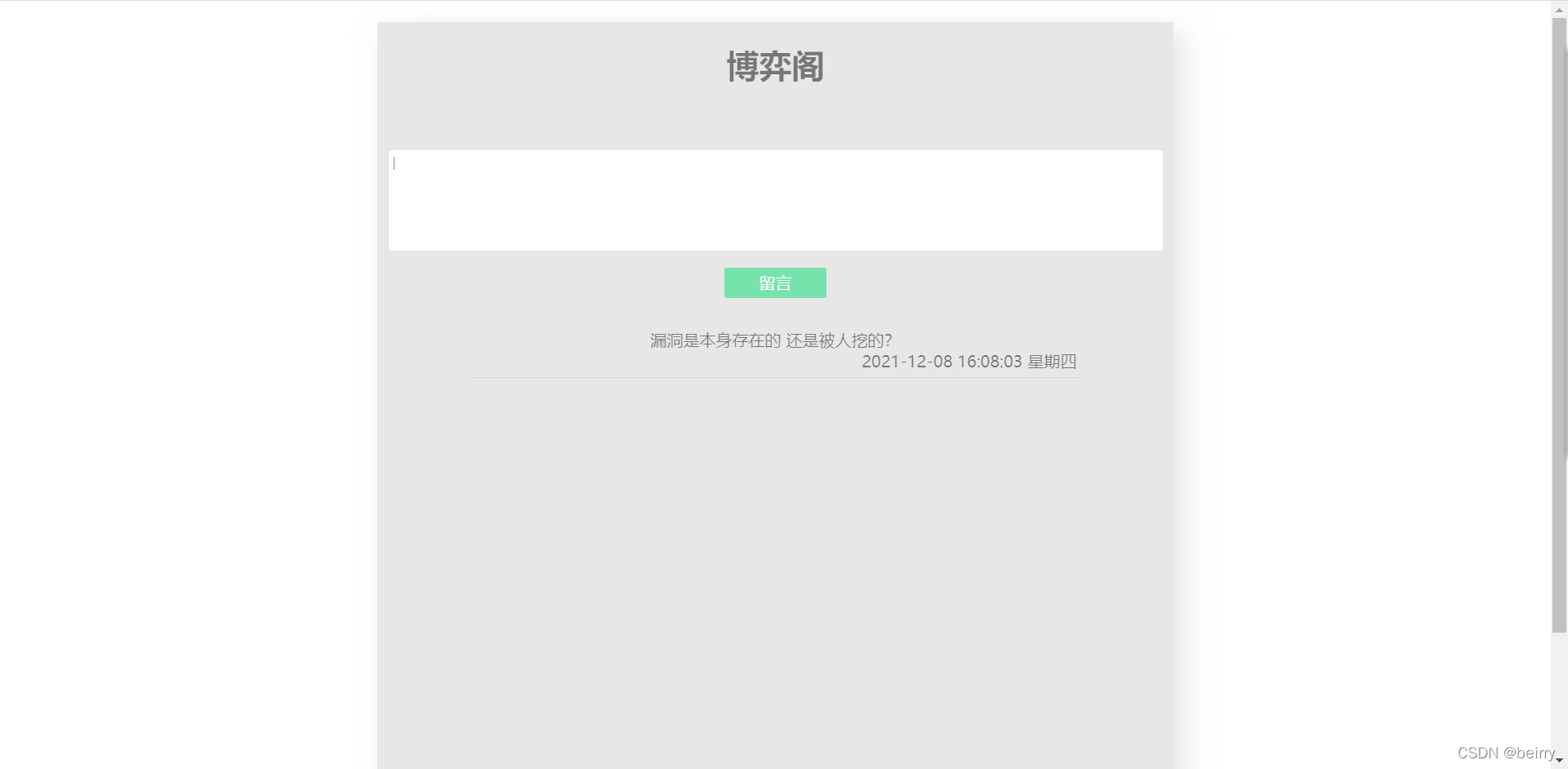

NO18

一开始以为是关于sql读取文件来获取内容

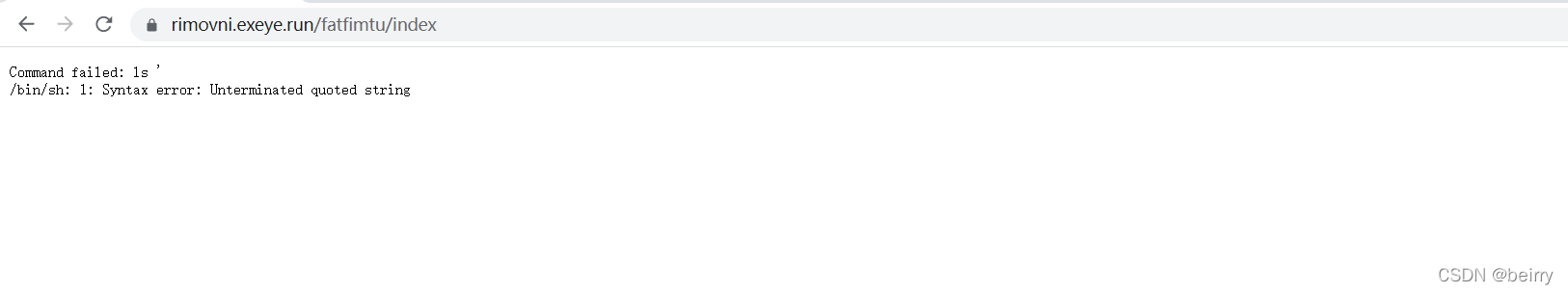

结果尝试输入单引号,并不是报关于sql的错误

结果尝试输入单引号,并不是报关于sql的错误

那又很明显是命令执行了,输入

那又很明显是命令执行了,输入| cat /tmp/flag.txt

得到flag

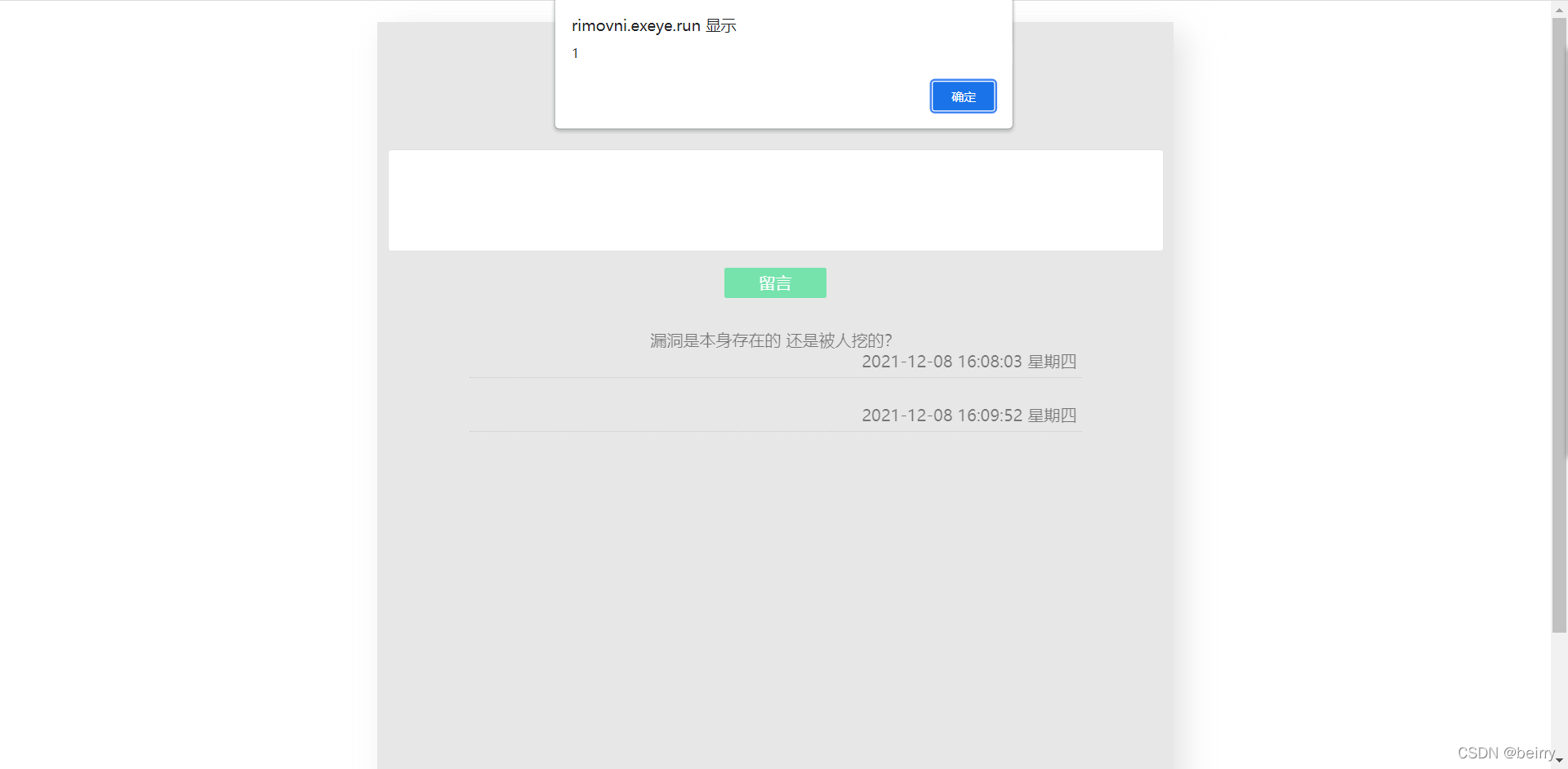

NO19

虽然这道题没有提示,但是看到留言框就已经是很明显的提示了,我之前在做xss题目时也讲过,<a>和<img>标签被过滤的可能性是很小的,所以一般我会从这两个标签来尝试

输入

输入<img src=x onerror=alert(1)>

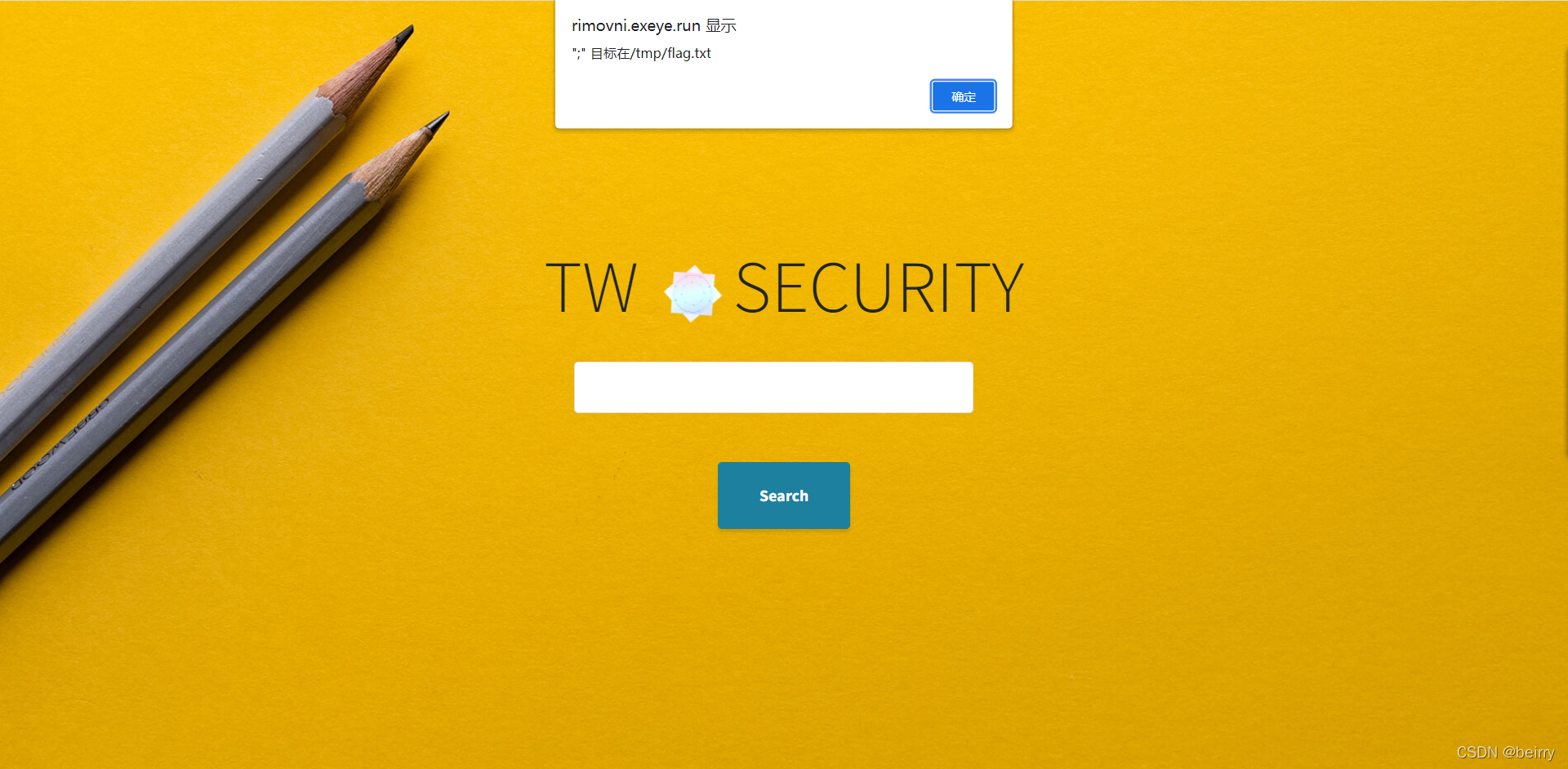

NO.20

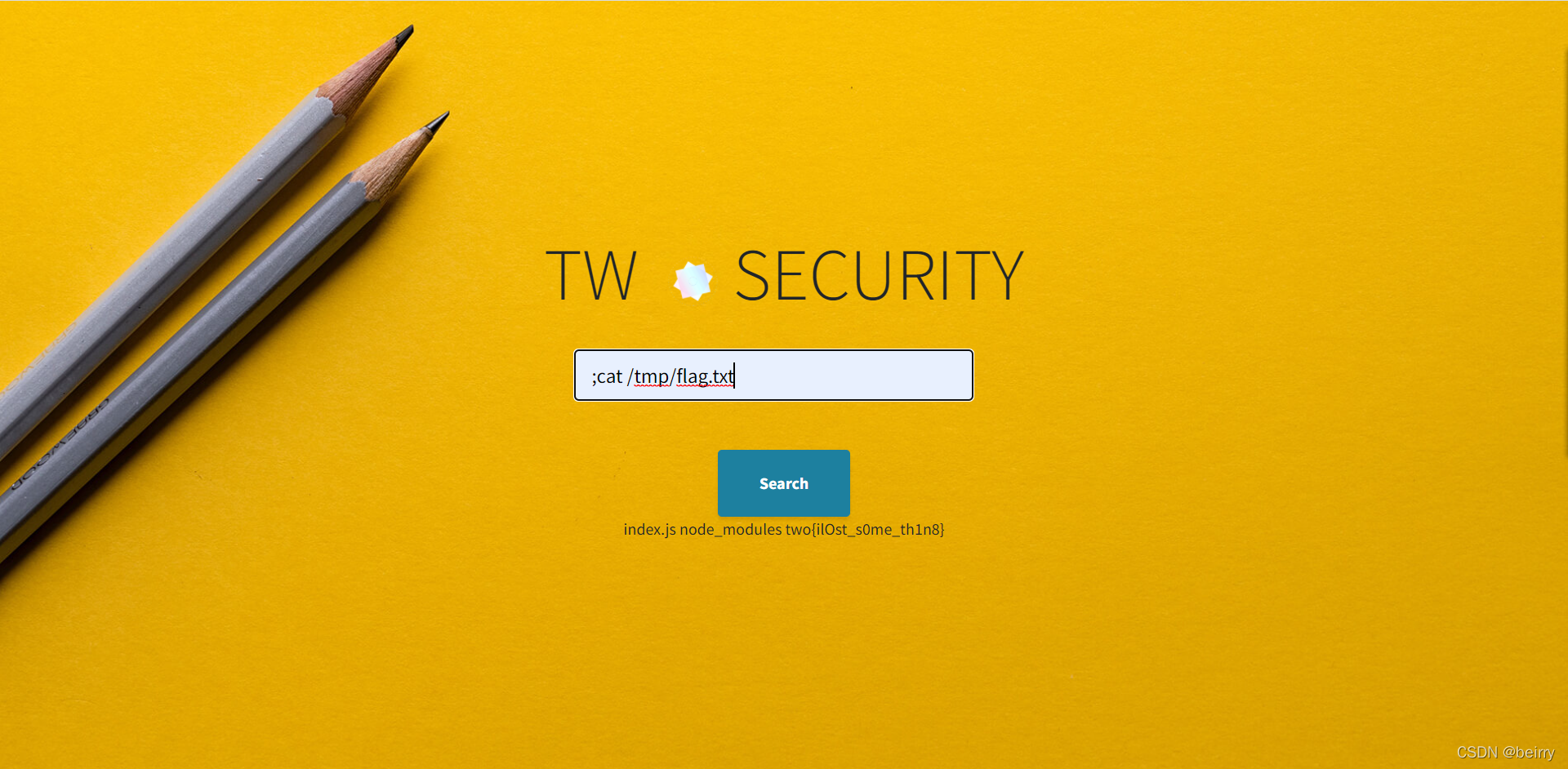

提示又是命令注入了 输入

输入;cat /tmp/flag.txt

得到flag

16-20题至少有3道是命令注入,这些题更加偏向于基础,告诉我们有哪些手段去执行我们输入的命令,并没有什么需要绕过的手段。

356

356

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?